Beruflich Dokumente

Kultur Dokumente

A Project Report On The "Critical Evaluation of Security Processing System For Online Purchasing"

Hochgeladen von

Abhijeet DingankarOriginaltitel

Copyright

Verfügbare Formate

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

Verfügbare Formate

A Project Report On The "Critical Evaluation of Security Processing System For Online Purchasing"

Hochgeladen von

Abhijeet DingankarCopyright:

Verfügbare Formate

A

PROJECT REPORT ON THE

CRITICAL EVALUATION OF SECURITY PROCESSING

SYSTEM FOR ONLINE PURCHASING

A report Submitte i! p"rti"# $u#$i##me!t o$ t%e re&uireme!t $or t%e

A'"r o$ t%e e(ree o$

M")ter o$ M"!"(eme!t )tuie) *Spe+i"#i,"tio! IT

SUBMITTED BY

UNDER THE GUIDANCE OF

`2012-2014`

Security Processing System Kohinoor Business School 1

A

PROJECT REPORT ON THE

Criti+"# E-"#u"tio! o$ Se+urit. Pro+e))i!( S.)tem $or O!#i!e

Pur+%")i!(

A report Submitte i! p"rti"# $u#$i##me!t o$ t%e re&uireme!t $or t%e

A'"r o$ t%e e(ree o$

M")ter o$ M"!"(eme!t Stuie)/Spe+i"#i,"tio! IT

SUBMITTED BY

UNDER THE GUIDANCE OF

KOHINOOR BUSINESS SCHOOL(MUMBAI)

`2012-2014`

Security Processing System Kohinoor Business School 2

CERTIFICATE OF COMPLETION

T%i) i) to +erti$. t%"t i) " bo!"$ie )tue!t o$ MMS pro(r"m o$ t%e u!i-er)it. i! t%i)

i!)titute $or t%e .e"r 0122/01234 A) " p"rt o$ t%e U!i-er)it. +urri+u#um5 t%e )tue!t %")

+omp#ete t%e pro6e+t report tit#e Se+urit. Pro+e))i!( S.)tem4

T%e pro6e+t report i) prep"re b. t%e )tue!t u!er t%e (ui"!+e o$4

7Te"+%er Guie8 Pro(r"m Co/ori!"tor 9ire+tor

9"te:

P#"+e:

Security Processing System Kohinoor Business School 3

AC;NO<LE9GEMENT

=e$ore I (et i!to t%e ept% o$ t%e t%i!(5 I 'ou# #i>e to " " $e' %e"rt$e#t 'or) $or

t%e peop#e '%o "t -"riou) )t"(e) o$ t%e pro6e+t e-e#opme!t %e#pe me b. t%eir -"#u"b#e

(ui"!+e4

Fir)t "! $oremo)t I 'ou# #i>e to p". m. )i!+ere (r"titue '%i+% I o'e to pro6e+t

(uie5 $or t%eir -"#ue %e#p "! (ui"!+e '%i+% t%e. ("-e me '%e! I !eee it t%e mo)t4 It

'") o!#. ue to t%eir )i!+ere %e#p "! e$$ort) t%"t I '") "b#e to e! up 'it% t%i) pro6e+t4

L")t but !ot t%e #e")t? I 'ou# #i>e to p". our (r"titue to m. p"re!t)5 'it%out t%eir

%e#p "! b#e))i!( I +"!@t t">e " )i!(#e )tep i! ri(%t ire+tio!4

Security Processing System Kohinoor Business School 4

9ECLARATION

I5 " )tue!t o$ ;o%i!oor =u)i!e)) S+%oo#5 Mumb"i5 )e))io! 70120/2A8 5 %ereb.

e+#"re t%"t t%e pro6e+t report e!tit#e Se+urit. Pro+e))i!( S.)tem/ I) t%e out+ome o$ m.

o'! 'or> "! t%e )"me %") !ot bee! )ubmitte to "!. +o##e(e $or t%e "'"r4

9"te

P#"+e:

Security Processing System Kohinoor Business School 5

Security Processing System Kohinoor Business School 6

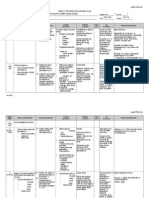

CONTENTS

Chapter No. Title Page No.

2 EBe+uti-e Summ"r.

0

042

040

043

04A

04C

04D

Pro6e+t O-er-ie'

I!trou+tio! o$ t%e topi+

S9LC )t"(e) o$ SPS S.)tem

Ob6e+ti-e S+ope

Re)e"r+% Met%oo#o(.

9"t" A!"#.)i)

Co!+#u)io!)

Re+omme!"tio!)

A

A42

A40

A43

Appe!i+e)

=ib#io(r"p%.

A!!eBure

G#o))"r.

Security Processing System Kohinoor Business School 7

24 Executive summary

Se+uritie) pro+e))i!( ).)tem) p#". " +riti+"# ro#e i! mi#e "! b"+> o$$i+e oper"tio!) 'it%i!

)e#$/+#e"ri!( bro>er e"#er)5 $"+i#it"ti!( +#e"ri!( "! )ett#eme!t "! m"i!t"i!i!( t%e $irm@)

o$$i+i"# boo>) "! re+or)4 9etermi!i!( t%e optimum time to "opt or rep#"+e " )e+uritie)

pro+e))i!( ).)tem "! t%e "mou!t to bu(et "! )pe! t%"t be)t "#i(!) 'it% " $irm@) bu)i!e))

moe# "! (o"#) +"! be i$$i+u#t to etermi!e4 =ro>er e"#er) "re %e)it"!t to rep#"+e t%eir

+urre!t pro+e))i!( ).)tem m"i!#. ue to t%e +o)t5 time5 "! e$$ort e!t"i#e i! +o!)o#i"ti!(

).)tem) "! oper"tio!) "+ro)) +urre!+ie)5 prou+t)5 "! (eo(r"p%ie)5 '%i+% #i>e#. !e+e))it"te) "

mu#ti/.e"r pro6e+t4 Supp#ier) o$ )e+uritie) pro+e))i!( te+%!o#o(. 'i## be +%"##e!(e to (ro'

!e' imp#eme!t"tio!) "("i!)t t%e b"+>rop o$ $irm)@ #o' prope!)it. $or rep#"+i!( )e+uritie)

pro+e))i!( te+%!o#o(.5 "! 'i## !ee to $i! !e' met%o) o$ "ttr"+ti!( +#ie!t) )u+% ")

+u)tomi,e out)our+i!( "rr"!(eme!t)4

T%ere i) +o!ti!uou) i)+u))io! (oi!( o! $or !ee $or re)tru+turi!( )e+uritie) )ett#eme!t "!

tr"i!( ).)tem)5 e)pe+i"##. i! I!i"4 T%e !ee $or re)tru+turi!( "ri)e) out o$ t'o i$$ere!t

e-e#opme!t "re")

Gro't% o$ (#ob"# "! $i!"!+i"# m"r>et

I!$orm"tio! "! +ommu!i+"tio! Te+%!o#o(.

T%e )e+urit. pro+e))i!( i!u)tr. i) $"+i!( m"6or +%"!(e)4 T%e i!$r")tru+ture re&uire

re)tru+turi!( "! imp#eme!t"tio! o$ moer! IC te+%!o#o(. i! orer to be e$$e+ti-e i! #o!(

ru!4 T%e )e+urit. ).)tem +urre!t#. i! I!i" '%i#e m">i!( tr"!)"+ti!( i) (e!er"##. -er. 'e"> )o

+u)tomer) o!@t pre$er m">i!( "!. pur+%")e) -i" o!#i!e tr"!)"+tio!)4 E-e! t%e per)o!"# m"i#)

i! or("!i,"tio! "re more pro!e to %"+>i!() "! ot%er t%re"t)4 So t%ere i) )tro!( !ee $or

imp#eme!ti!( )ome te+%!o#o(. '%i+% prote+t) "! e!)ure) better )"$et. i! term) o$ +")%

tr"!)"+tio!) "! )"$et. o$ t%eir per)o!"# "t"4 S"$e tr"!)"+tio! 'i## i!+re")e t%e be#ie$ i!

+u)tomer) o$ bei!( )e+ure '%i#e m">i!( "!. tr"!)"+tio!) "! pur+%")e) -i" i!ter!et4 To

i!+re")e t%e )"$e#. &uotie!t t%e)e )e+urit. pro+e))i!( ).)tem %") bee! e-e#ope to m">e

+u)tomer) "!. pur+%")e) or tr"!)"+tio!) -i" i!ter!et )"$e#. t%ereb. reu+i!( t%e ri)>

Security Processing System Kohinoor Business School 8

2. Project Overview

A Se+ure pro+e))i!( ).)tem i) " )e+urit. ).)tem t%"t te##) o!#i!e ret"i#er) t%"t t%e u)er i) "

(e!ui!e +"r%o#er '%e! )E%e )%op) o!#i!e4 It "##o') u)er or " +u)tomer to u)e per)o!"#

p"))'or to +o!$irm %i) ie!tit. "! prote+t %i)E%er +reit +"r '%e! t%e +"r i) u)e o! t%e

I!ter!et5 pro-ii!( (re"ter re"))ur"!+e "! )e+urit.4 It impro-e) t%e )e+urit. o$ I!ter!et

p".me!t)4 9ue to )e+urit. i))ue) i!-o#-e '%i#e m">i!( o!#i!e p".me!t '%i#e pur+%")i!(

)omet%i!( $rom i!ter!et t%ere "re +%"!+e) t%"t .our per)o!"# et"i#) +ou# be %"+>e "! 'i##

be u)e b. )ome $r"u peop#e to t">e +o!tro# o-er .our b"!> "++ou!t)4 9ue to t%e)e i))ue)

peop#e )ti## re)i)t m">i!( o!#i!e pur+%")e)4 T%e. oubt o! p".me!t moe '%et%er t%eir

tr"!)"+tio!) 'i## be )e+ure#. per$orme4 To )o#-e t%e)e m"6or i))ue) SPS ).)tem %" bee!

e-e#ope )o t%"t 'i## %e#p i! bui#i!( +u)tomer) +o!$ie!+e b. "))uri!( t%em t%"t t%e)e

met%o 'i## pro-e to be be!e$i+i"# to t%em )i!+e it) !ot pro!e to %"+>i!( ue to %")% "#(orit%m)

u)e i! it4 It +re"te) " u!i&ue P"))'or e-er. time .ou m">e " tr"!)"+tio!4 T%i) p"))'or 'i##

be )e!t to .our per)o!"# mobi#e !umber) )o +%"!+e) o$ bei!( "tt"+>e b. %"+>er) be+ome) -er.

#e)) i! t%i) +")e4 So t%e)e SPS ).)tem) %e#p i! m">i!( " )"$e "! )e+ure tr"!)"+tio!) -i" o!#i!e4

2.1 Introduction of the topic

T%e T'o/$"+tor Aut%e!ti+"tio! u)i!( mobi#e p%o!e) ).)tem "##o') u)er or +u)tomer to u)e "

per)o!"# p"))'or to +o!$irm %i) ie!tit. "! prote+t %i)E%er +"r '%e! t%e +"r i) u)e o! t%e

I!ter!et5 pro-ii!( (re"ter re"))ur"!+e "! )e+urit.4 T%e propo)e ).)tem i) " )e+urit. ).)tem

t%"t te##) o!/#i!e ret"i#er) t%"t t%e u)er i) " (e!ui!e +"r%o#er '%e! %e )%op) o!/#i!e4

To meet t%e u)er re&uireme!t)5 t%e propo)e ).)tem i!+orpor"te) t%e $o##o'i!( $e"ture)

I! t%i) propo)e ).)tem )pe+i$i+"##. t%e eB"mp#e o$ o!#i!e boo> )%op i) t">e!

to repre)e!t t%e o!#i!e tr"!)"+tio!4 A$ter t%e )e#e+tio! o$ t%e boo> t%e u)er +"!

)e#e+t t%e +reit +"r p".me!t moe "! e!ter t%e )e+ure pro+e))i!(

).)tem7SPS8 $or )e+ure tr"!)"+tio!4

Security Processing System Kohinoor Business School 9

9uri!( t%e o!#i!e tr"!)"+tio! pro+e))5 t%e Mer+%"!t p".me!t ).)tem) 'i##

+o!!e+t to t%e )p) ).)tem to +"rr. out )e+urit.5 $r"u "! -"#iit. +%e+>) "!

)ub)e&ue!t#. "ut%ori,e "! t">e t%e p".me!t4 It impro-e) t%e )e+urit. o$

I!ter!et p".me!t) b. pro-ii!( "! "itio!"# p"))'or to t%e u)er4 U)i!( t%e

p"))'or t%e u)er +"! )u++e))$u##. m">e %i) p".me!t4

O!#i!e +"r tr"!)"+tio!) o-er I!ter!et !ee e!%"!+e )e+urit.4 Se+ure

pro+e))i!( ).)tem $"+i#it"te) "itio!"# )e+urit. b. '". o$ " +"r%o#er/+%o)e!

p"))'or5 '%i+% i) >!o'! o!#. to t%e +"r%o#er4

SPS i) " !e' '". to " )"$et. '%e! t%e u)er bu. o!#i!e4 Ai!( " per)o!"#

p"))'or to t%e eBi)ti!( Creit C"r e!)ure) t%"t o!#. t%e "ut%ori,e +"r

%o#er +"! u)e C"r o!#i!e4 ItF) e"). to "+ti-"te t%e SPS )er-i+e o! .our

eBi)ti!( C"r4

<%e!e-er t%e u)er )ubmit) "! orer "t " p"rti+ip"ti!( o!#i!e )tore5 t%e SPS

'i!o' 'i## "ppe"r4 U)er e!ter et"i#) "! t%e p"))'or 'i## "ppe"r i! t%e

"ut%ori,e mobi#e p%o!e5 e!ter t%e p"))'or i! t%e "ppropri"te boB "! )ubmit5

"! p".me!t i) o-er4

SPS re+ei-e) +reit +"r et"i#) $rom t%e +"r i))ui!( b"!> '%i+% i) i!-i)ib#e to

t%e +u)tomer4 SPS pro-ie) -eri$i+"tio! et"i#) to t%e +u)tomer4 It -eri$ie) t%e

p"))'or "! ot%er et"i#)4

C"r%o#er) e!ter t%eir PIN o! t%e >e. p" to (e!er"te " o!e/time +oe $or

)e+ure "ut%e!ti+"tio! b. SPS4

9.!"mi+ p")) +oe "ut%e!ti+"tio! i) o!e )o#utio! t%"t u)e) t%e "e )e+urit.

o$ +reit +"r) to o$$er better prote+tio! "("i!)t o!#i!e $r"u4 T%e prim"r.

Security Processing System Kohinoor Business School 10

be!e$it o$ t%i) ).)tem i) t%e reu+tio! i! i)pute tr"!)"+tio!) "! t%e re)u#t"!t

eB+eptio! %"!#i!( eBpe!)e "! #o))e)4

T%u) t%e propo)e ).)tem i) "i!( "! eBtr" #".er o$ )e+urit. "t t%e poi!t

'%ere .ou e!ter +reit +"r i!$orm"tio! o!#i!e4 T%e )er-i+e %e#p) to pre-e!t

u!"ut%ori,e o!#i!e u)e be$ore it %"ppe!) b. +o!$irmi!( .our ie!tit. 'it% "!

"itio!"# p"))'or4

2.2 OB1ECTIVE

T%e tit#e o$ t%e pro6e+t i) Se+ure Pro+e))i!( S.)tem i! O!#i!e Tr"!)"+tio!4 A Se+ure

pro+e))i!( ).)tem i) " )e+urit. ).)tem t%"t te##) o!#i!e ret"i#er) t%"t t%e u)er i) " (e!ui!e

+"r%o#er '%e! )E%e )%op) o!#i!e4 It "##o') u)er or " +u)tomer to u)e per)o!"# p"))'or to

+o!$irm %i) ie!tit. "! prote+t %i)E%er +reit +"r '%e! t%e +"r i) u)e o! t%e I!ter!et5

pro-ii!( (re"ter re"))ur"!+e "! )e+urit.4 It impro-e) t%e )e+urit. o$ I!ter!et p".me!t)4

T%e ob6e+ti-e o$ t%e propo)e ).)tem i) to m">e o!#i!e tr"!)"+tio! more e$$i+ie!t to t%e u)er

'%o u)e) t%e 'eb)ite "! )%op) o!#i!e4 T%i) 'i## %"-e " po)iti-e imp"+t o! u)er pro$it"bi#it.4

To m">e o!/#i!e )%oppi!( e-e! )imp#er "! )"$er5 " )e+ure pro+e))i!( ).)tem i) bei!(

i!trou+e4

9uri!( t%e o!#i!e tr"!)"+tio! pro+e))5 t%e Mer+%"!t) p".me!t ).)tem) 'i## +o!!e+t to t%e

)e+ure pro+e))i!( ).)tem to +"rr. out )e+urit.5 $r"u "! -"#iit. +%e+>) "! )ub)e&ue!t#.

"ut%ori,e "! t">e t%e p".me!t4 It impro-e) t%e )e+urit. o$ I!ter!et p".me!t)4 To meet t%e

bu)i!e)) re&uireme!t)5 t%e propo)e ).)tem i!+orpor"te) t%e $o##o'i!( $e"ture):

Co!$ie!ti"#it. o$ i!$orm"tio!

Security Processing System Kohinoor Business School 11

I!te(rit. o$ "t"

C"r%o#er "ut%e!ti+"tio!

Mer+%"!t "ut%e!ti+"tio!

3. SYSTEM ANALYSIS

3.1 Identification of need

<it% (ro'i!( u)"(e o$ t%e I!ter!et5 peop#e "re uti#i,i!( t%e +o!-e!ie!+e o$ o!#i!e

)%oppi!( "! t%e "bi#it. to p#"+e "! orer $or '%"t t%e. '"!t "t "## %our) o$ t%e ". "!

!i(%t5 "t t%e o$$i+e5 %ome5 "irport or 6u)t "bout "!.'%ere4 Ser-i+e) to t%e I!ter!et 'i##

i!+re")e t%e bu)i!e)) pote!ti"# i! m"!. '".)4 Ho'e-er5 e/+ommer+e re&uire) " +ommitme!t

to )e+uri!( tr"!)"+tio! et"i#)5 i!+#ui!( +reit +"r i!$orm"tio! $rom +u)tomer)4

T%e $o##o'i!( poi!t) emp%")i,e !ee o$ t%e propo)e ).)tem:

<%e! t%e u)er )%op) o!#i!e "! p".i!( t%rou(% +reit +"r5 t%e eBi)ti!( ).)tem

oe) !ot +o!t"i! "!. "itio!"# p"))'or )e+urit.4

I! t%e eBi)ti!( ).)tem "!.bo. +"! p". t%rou(% +reit +"r b. pro-ii!( t%e +"r

pi! !umber4 He E S%e oe) !ot pro-ie "!. "itio!"# i!$orm"tio! $or o!#i!e +"r

p".me!t4

A) e/+ommer+e %") (ro'!5 )o %"-e )e+urit. t%re"t)4 <%e! t%e +"r i) !ot

)'"ppe5 it re&uire) more )e+urit.4

T%e SPS pro-ie) "itio!"# i!$orm"tio! !ot -i)ib#e i! t%e +"r "! $"+i#it"te) t%e

+"r %o#er to re(i)ter t%eir o'! p"))'or4 T%"t m">e) t%e u)er more )e+ure

'%i#e oi!( o!#i!e tr"!)"+tio!4

Security Processing System Kohinoor Business School 12

Existing System

<%e! t%e u)er )%op) o!#i!e "! p".i!( t%rou(% +reit +"r5 t%e eBi)ti!( ).)tem

oe) !ot +o!t"i! "!. "itio!"# p"))'or )e+urit.4

I! t%e eBi)ti!( ).)tem "!.bo. +"! p". t%rou(% +reit +"r b. pro-ii!( t%e +"r pi!

!umber4 He E S%e oe) !ot pro-ie "!. "itio!"# i!$orm"tio! $or o!#i!e +"r p".me!t4 T%ere i)

!o "))ur"!+e t%"t o!#. t%e ri(%t o'!er o$ t%e +"r p".i!( t%rou(% %i) +"r4

Proposed System

T%e propo)e ).)tem "##o') u)er or +u)tomer to u)e " per)o!"# p"))'or to +o!$irm %i)

ie!tit. "! prote+t %i)E%er +"r '%e! t%e +"r i) u)e o! t%e I!ter!et5 pro-ii!( (re"ter

re"))ur"!+e "! )e+urit.4 T%e propo)e ).)tem i) " )e+urit. ).)tem t%"t te##) o!/#i!e ret"i#er)

t%"t t%e u)er i) " (e!ui!e +"r%o#er '%e! %e )%op) o!/#i!e4

To meet t%e u)er re&uireme!t)5 T%e propo)e ).)tem i!+orpor"te) t%e $o##o'i!( $e"ture):

I! t%i) propo)e ).)tem )pe+i$i+"##. t%e eB"mp#e o$ o!#i!e boo> )%op i) t">e! to

repre)e!t t%e o!#i!e tr"!)"+tio!4 A$ter t%e )e#e+tio! o$ t%e boo> t%e u)er +"! )e#e+t t%e

+reit +"r p".me!t moe "! e!ter t%e )e+ure pro+e))i!( ).)tem7SPS8 $or )e+ure

tr"!)"+tio!4

9uri!( t%e o!#i!e tr"!)"+tio! pro+e))5 t%e Mer+%"!t p".me!t ).)tem) 'i## +o!!e+t to t%e

)p) ).)tem to +"rr. out )e+urit.5 $r"u "! -"#iit. +%e+>) "! )ub)e&ue!t#. "ut%ori,e "!

t">e t%e p".me!t4 It impro-e) t%e )e+urit. o$ I!ter!et p".me!t) b. pro-ii!( "! "itio!"#

Security Processing System Kohinoor Business School 13

p"))'or to t%e u)er4 U)i!( t%e p"))'or t%e u)er +"! )u++e))$u##. m">e %i) p".me!t4

O!#i!e +"r tr"!)"+tio!) o-er I!ter!et !ee e!%"!+e )e+urit.4 Se+ure pro+e))i!( ).)tem

$"+i#it"te) "itio!"# )e+urit. b. '". o$ " +"r%o#er/+%o)e! p"))'or5 '%i+% i) >!o'!

o!#. to t%e +"r%o#er4

SPS i) " !e' '". to " )"$et. '%e! t%e u)er bu. o!#i!e4 Ai!( " per)o!"# p"))'or to

t%e eBi)ti!( Creit C"r e!)ure) t%"t o!#. t%e "ut%ori,e +"r %o#er +"! u)e C"r o!#i!e4

ItF) e"). to "+ti-"te t%e SPS )er-i+e o! .our eBi)ti!( C"r4

<%e!e-er t%e u)er )ubmit) "! orer "t " p"rti+ip"ti!( o!#i!e )tore5 t%e SPS 'i!o' 'i##

"ppe"r4 U)er e!ter et"i#) "! t%e p"))'or 'i## "ppe"r i! t%e "ut%ori,e mobi#e p%o!e5

e!ter t%e p"))'or i! t%e "ppropri"te boB "! )ubmit5 "! p".me!t i) o-er4

SPS re+ei-e) +reit +"r et"i#) $rom t%e +"r i))ui!( b"!> '%i+% i) i!-i)ib#e to t%e

+u)tomer4 SPS pro-ie) -eri$i+"tio! et"i#) to t%e +u)tomer4 It -"ri$ie) t%e p"))'or "!

ot%er et"i#)4

C"r%o#er) e!ter t%eir PIN o! t%e >e. p" to (e!er"te " o!e/time +oe $or )e+ure

"ut%e!ti+"tio! b. SPS4

9.!"mi+ p")) +oe "ut%e!ti+"tio! i) o!e )o#utio! t%"t u)e) t%e "e )e+urit. o$ +reit

+"r) to o$$er better prote+tio! "("i!)t o!#i!e $r"u4 T%e prim"r. be!e$it o$ t%i) ).)tem i)

t%e reu+tio! i! i)pute tr"!)"+tio!) "! t%e re)u#t"!t eB+eptio! %"!#i!( eBpe!)e "!

#o))e)4

T%u) t%e propo)e ).)tem i) "i!( "! eBtr" #".er o$ )e+urit. "t t%e poi!t '%ere .ou

e!ter +reit +"r i!$orm"tio! o!#i!e4 T%e )er-i+e %e#p) to pre-e!t u!"ut%ori,e o!#i!e

u)e be$ore it %"ppe!) b. +o!$irmi!( .our ie!tit. 'it% "! "itio!"# p"))'or4

Security Processing System Kohinoor Business School 14

Feasibility Study

Fe")ibi#it. )tu. i) t%e te)t o$ " ).)tem propo)"# "++ori!( to it) 'or>"bi#it.5 imp"+t o! t%e

or("!i,"tio!5 "bi#it. to meet u)er !ee)5 "! e$$e+ti-e u)e o$ re+our)e)4 It $o+u)e) o! t%e

e-"#u"tio! o$ eBi)ti!( ).)tem "! pro+eure) "!"#.)i) o$ "#ter!"ti-e +"!i"te ).)tem +o)t

e)tim"te)4 Fe")ibi#it. "!"#.)i) '") o!e to etermi!e '%et%er t%e ).)tem 'ou# be $e")ib#e4

T%e e-e#opme!t o$ " +omputer b")e ).)tem or " prou+t i) more #i>e#. p#"(ue b.

re)our+e) "! e#i-er. "te)4 Fe")ibi#it. )tu. %e#p) t%e "!"#.)t to e+ie '%et%er or !ot to

pro+ee5 "me!5 po)tpo!e or +"!+e# t%e pro6e+t5 p"rti+u#"r#. import"!t '%e! t%e pro6e+t i) #"r(e5

+omp#eB "! +o)t#.4

O!+e t%e "!"#.)i) o$ t%e u)er re&uireme!t i) +omp#eme!t5 t%e ).)tem %") to +%e+> $or t%e

+omp"tibi#it. "! $e")ibi#it. o$ t%e )o$t'"re p"+>"(e t%"t i) "ime "t4 A! import"!t out+ome o$

t%e pre#imi!"r. i!-e)ti("tio! i) t%e etermi!"tio! t%"t t%e ).)tem re&ue)te i) $e")ib#e4

T%e prim"r. "re") o$ $e")ibi#it. "!"#.)i) "re:

Technical Feasibility:

T%e te+%!o#o(. u)e +"! be e-e#ope 'it% t%e +urre!t e&uipme!t) "! %") t%e te+%!i+"#

+"p"+it. to %o# t%e "t" re&uire b. t%e !e' ).)tem4

T%i) te+%!o#o(. )upport) t%e moer! tre!) o$ te+%!o#o(.4

E")i#. "++e))ib#e5 more )e+ure te+%!o#o(ie)4

Te+%!i+"# $e")ibi#it. o! t%e eBi)ti!( ).)tem "! to '%"t eBte! it +"! )upport t%e propo)e

Security Processing System Kohinoor Business School 15

"itio!4 <e +"! " !e' mou#e) e")i#. 'it%out "$$e+ti!( t%e Core Pro(r"m4 Mo)t o$ p"rt) "re

ru!!i!( i! t%e )er-er u)i!( t%e +o!+ept o$ )tore pro+eure)4

Te+%!i+"# Fe")ibi#it. m"triB

I) t%e propo)e te+%!o#o(. or )o#utio! pr"+ti+"#G Ye)

9o 'e +urre!t#. po))e)) t%e !e+e))"r. te+%!o#o(.G Ye)

9o 'e po))e)) t%e !e+e))"r. te+%!i+"# eBperti)eG Ye)

T%e te+%!o#o(. $or "!. e$i!e )o#utio! i) u)u"##.

"-"i#"b#e4 Ye)

Financial Feasibility:

T%i) ).)tem +ou# be o!e 'it% t%e +urre!t e&uipme!t) "! eBi)ti!( )o$t'"re te+%!o#o(.4

T%e +o)t $or +re"ti!( t%e ).)tem too i) moer"te "! 'ort%.4

T%e %"r'"re "! )o$t'"re re)our+e) "re e")i#. "-"i#"b#e "! )o t%e pro6e+t i) $i!"!+i"##.

$e")ib#e4 No )pe+i"# i!-e)tme!t i) !eee to m"!"(e t%e too#4

No )pe+i$i+ tr"i!i!( i) re&uire $or u)er) to u)e t%e too#4

T%e )o$t'"re u)e i! t%i) pro6e+t i) $ree'"re )o t%e +o)t o$ e-e#opi!( t%e too# i)

mi!im"#4

Security Processing System Kohinoor Business School 16

Resource feasibility:

Our propo)e pro6e+t "#)o %"-e re)our+e $e")ibi#it. '%e! it +"! be bui#t5 '%et%er it i!ter$ere)

'it% !orm"# bu)i!e)) oper"tio!)5 t.pe "! "mou!t o$ re)our+e) re&uire5 epe!e!+ie)5 et+4

Co!ti!(e!+. "! miti("tio! p#"!) +"! "#)o be )t"te 4

Operational Feasibility:

T%i) propo)e ).)tem +"! e")i#. imp#eme!te5 ") t%i) i) b")e o! JSP +oi!( 7JAVA8 H

HTML 4T%e "t"b")e +re"te i) 'it% M.S&# )er-er '%i+% i) more )e+ure "! e"). to %"!#e4

T%e re)our+e) t%"t "re re&uire to imp#eme!tEi!)t"## t%e)e "re "-"i#"b#e4 T%e per)o!"# o$ t%e

or("!i,"tio! "#re". %") e!ou(% eBpo)ure to +omputer)4 So t%e pro6e+t i) oper"tio!"##. $e")ib#e4

Economical Feasibility:

E+o!omi+ "!"#.)i) i) t%e mo)t $re&ue!t#. u)e met%o $or e-"#u"ti!( t%e e$$e+ti-e!e)) o$ "

!e' ).)tem4 More +ommo!#. >!o'! +o)tEbe!e$it "!"#.)i)5 t%e pro+eure i) to etermi!e t%e

be!e$it) "! )"-i!() t%"t "re eBpe+te $rom " +"!i"te ).)tem "! +omp"re t%em 'it% +o)t)4 I$

be!e$it) out'ei(% +o)t)5 t%e! t%e e+i)io! i) m"e to e)i(! "! imp#eme!t t%e ).)tem4 A!

e!trepre!eur mu)t "++ur"te#. 'ei(% t%e +o)t -er)u) be!e$it) be$ore t">i!( "! "+tio!4 T%i)

).)tem i) more e+o!omi+"##. $e")ib#e '%i+% "))e)) t%e br"i! +"p"+it. 'it% &ui+> H o!#i!e te)t4

So it i) e+o!omi+"##. " (oo pro6e+t4

Security Processing System Kohinoor Business School 17

5. REQUIREMENT SPECIFICATIONS

5.1 SOFTWARE REQUIREMENTS

Oper"ti!( S.)tem : <i!o') IP

L"!(u"(e : JAVA5 J0EE

Fro!t E! : JSP 5 Ser-#et

="+> E! : M.SJL

<eb )er-er : Ap"+%e Tom+"t

=ui#er Too# : M.E+#ip)e

5.2 HARDWARE REQUIREMENTS

R"m : C20 Mb

Mot%er =o"r : KAC(-m I!te# C%ip)et

H"r 9i)> : K1G=

Mo!itor : 2L Co#or Mo!itor

;e.bo"r : St"!"r 210 ;e.)

Mou)e : Opti+"# mou)e

Security Processing System Kohinoor Business School 18

SOFTWARE REQUIREMENT SPECIFICATIONS

User Interface

Front End:

Front-end i) t%e (e!er"#i,e term) t%"t re$er) to t%e i!iti"# )t"(e) o$ " pro+e))4 T%e $ro!t/

e! i) re)po!)ib#e $or +o##e+ti!( i!put i! -"riou) $orm) $rom t%e u)er "! pro+e))i!( it to

+o!$orm to " )pe+i$i+"tio! t%e b"+>/e! +"! u)e4 T%e $ro!t/e! i) " >i! o$ i!ter$"+e bet'ee!

t%e u)er "! t%e b"+>/e!4 T%e propo)e ).)tem i) p#"t$orm i!epe!e!t i4e4 t%e "pp#i+"tio! i)

"++e))ib#e u)i!( " 'eb bro')er #i>e I!ter!et EBp#orer5 Fire$oB et+4

Server Side Scripting Language:

Server-side scripting i) " 'eb )er-er te+%!o#o(. i! '%i+% " u)erF) re&ue)t i) $u#$i##e b.

ru!!i!( " )+ript ire+t#. o! t%e 'eb )er-er to (e!er"te .!"mi+ 'eb p"(e)4 It i) u)u"##. u)e to

pro-ie i!ter"+ti-e 'eb )ite) t%"t i!ter$"+e to "t"b")e) or ot%er "t" )tore) 4Ser-er/)ie

)+ripti!( %") t%e "bi#it. to %i(%#. +u)tomi,e t%e re)po!)e b")e o! t%e u)erF) re&uireme!t)5

"++e)) ri(%t)5 or &uerie) i!to "t" )tore)4

1SP i) " 'ie#. u)e (e!er"#/purpo)e )+ripti!( #"!(u"(e t%"t i) e)pe+i"##. )uite $or <eb

e-e#opme!t 4I! our propo)e ).)tem JSP i) t%e )er-er )ie )+ripti!( #"!(u"(e4

Client-side scripting :

Client-side scripting (e!er"##. re$er) to t%e +#")) o$ +omputer pro(r"m) o! t%e 'eb t%"t "re

Security Processing System Kohinoor Business School 19

eBe+ute +#ie!t/)ie5 b. t%e u)erF) 'eb bro')er5 i!)te" o$ )er-er/)ie 7o! t%e 'eb )er-er84T%i)

t.pe o$ +omputer pro(r"mmi!( i) "! import"!t p"rt o$ t%e 9.!"mi+ HTML 79HTML8 +o!+ept5

e!"b#i!( 'eb p"(e) to be )+ripte? t%"t i)5 to %"-e i$$ere!t "! +%"!(i!( +o!te!t epe!i!( o!

u)er i!put5 e!-iro!me!t"# +o!itio!) 7)u+% ") t%e time o$ ".85 or ot%er -"ri"b#e)4

Back end :

Database Server :

MySQL - M.SJL )t"!) $or MM. Stru+ture Juer. L"!(u"(eM4 T%e pro(r"m ru!) ")

" )er-er pro-ii!( mu#ti/u)er "++e)) to " !umber o$ "t"b")e)4

M.SJL E!terpri)e Ser-er )o$t'"re i) t%e mo)t re#i"b#e5 )e+ure "! up/to/"te -er)io! o$

M.SJL $or +o)t/e$$e+ti-e#. e#i-eri!( E/+ommer+e5 O!#i!e Tr"!)"+tio! Pro+e))i!(

7OLTP85 "! mu#ti/ter"b.te 9"t" <"re%ou)i!( "pp#i+"tio!)4

It i) " $u##. i!te(r"te tr"!)"+tio!/)"$e5 ACI9 +omp#i"!t "t"b")e 'it% $u## +ommit5

ro##b"+>5 "! +r")% re+o-er. "! ro' #e-e# #o+>i!( +"p"bi#itie)4

M.SJL e#i-er) t%e e")e o$ u)e5 )+"#"bi#it.5 "! per$orm"!+e t%"t %") m"e M.SJL t%e

'or#F) mo)t popu#"r ope! )our+e "t"b")e4

M.SJL i) t%e mo)t +ommo! #"!(u"(e u)e $or "++e))i!( " "t"b")e4 It %") bee! i! u)e

$or m"!. .e"r) b. m"!. "t"b")e -e!or)4 M"!. +o!)ier it t%e be)t "t"b")e #"!(u"(e

to u)e4

M.SJL i) " #"!(u"(e '%i+% +o!)i)t) o$ " )et o$ +omm"!) t%"t 'e u)e to +re"te5 m">e

+%"!(e) to5 "! retrie-e "t" $rom " "t"b")e t%e)e +omm"!) +"! be i))ue t%rou(% "

Gr"p%i+"# U)er I!ter$"+e or b. embei!( t%em i! " +omputer pro(r"m t%"t 'e 'rite4

To "##o' "++e)) to t%e "t"b")e t%rou(% 'eb )ite5 'e 'i## !ee to +re"te Commo!

G"te'". I!ter$"+e )+ript)4 T%e)e )+ript) "re )m"## +omputer pro(r"m) '%i+% ru! o! t%e 'eb

Security Processing System Kohinoor Business School 20

%o)ti!( )er-er "! "re "+ti-"te b. +#i+>i!( o! " #i!> or " butto! i! " 'eb p"(e4 T%i) 'i##

"##o' u)er) o$ t%e 'eb )ite to i!ter"+t 'it% t%e 'eb )ite i! " more me"!i!($u# m"!!er4

I! M.SJL 'e +"! +re"te t"b#e) to %o# t%e "t" "! #o"i!( t%em 'it% t%e e)ire

i!$orm"tio!4 T%e! 'e +"! "!)'er i$$ere!t )ort) o$ &ue)tio!) b. retrie-i!( "t" $rom t%e

t"b#e)4 <e +"! per$orm t%e $o##o'i!( oper"tio!):

Cre"te " "t"b")e

Cre"te " t"b#e

Lo" "t" i!to t%e t"b#e

Retrie-e "t" $rom t%e t"b#e i! -"riou) '".)

U)e mu#tip#e t"b#e)

9ATA=ASES5 '%i+% #i)t) t%e "t"b")e) m"!"(e b. t%e )er-er4 To $i! out '%i+% "t"b")e

i) +urre!t#. )e#e+te5 o!e )%ou# u)e t%e 9ATA=ASE78 $u!+tio!:

m.)&#N SELECT 9ATA=ASE78?

I$ "!.

"t"b")e !ot )e#e+te5 t%e re)u#t i) NULL4 To $i! out '%"t t"b#e) t%e e$"u#t

"t"b")e +o!t"i!) u)e t%i) +omm"!:

m.)&#N SHO< TA=LES?

T%e !"me o$ t%e +o#um! i! t%e output prou+e b. t%i) )t"teme!t i) "#'".)

T"b#e)Oi!Odb_name5 '%ere db_name i) t%e !"me o$ t%e "t"b")e4 <e +"! u)e SHO<

Security Processing System Kohinoor Business School 21

TA=LES S.!t"B5 $or more i!$orm"tio!4

I$ 'e '"!t to $i! out "bout t%e )tru+ture o$ " t"b#e5 t%e 9ESCRI=E +omm"! i) u)e$u#? it

i)p#".) i!$orm"tio! "bout e"+% o$ " t"b#eF) +o#um!): $or eB"mp#e:

m.)&#N 9ESCRI=E per)o!?

P Fie# P T.pe P Nu## P ;e. P 9e$"u#t P EBtr" P

P !"me P -"r+%"r7018 P YES P P NULL P P

P$!"me P -"r+%"r7018 P YES P P NULL P P

P #!"meP -"r+%"r7018 P YES P P NULL P P

P "re))P -"r+%"r728 P YES P P NULL P P

Fie# i!i+"te) t%e +o#um! !"me5 T.pe i) t%e "t" t.pe $or t%e +o#um!5 NULL i!i+"te)

'%et%er t%e +o#um! +"! +o!t"i! NULL -"#ue)5 ;e. i!i+"te) '%et%er t%e +o#um! i)

i!eBe5 "! 9e$"u#t )pe+i$ie) t%e +o#um!F) e$"u#t -"#ue4 EBtr" i)p#".) )pe+i"#

i!$orm"tio! "bout +o#um!): I$ " +o#um! '") +re"te 'it% t%e AUTOOINCREMENT

optio!5 t%e -"#ue 'i## be "utoOi!+reme!t r"t%er t%"! empt.4

9ESC i) " )%ort $orm o$ 9ESCRI=E4 See 9ESCRI=E S.!t"B5 $or more i!$orm"tio!4

<e +"! obt"i! t%e CREATE TA=LE )t"teme!t !e+e))"r. to +re"te "! eBi)ti!( t"b#e

u)i!( t%e SHO< CREATE TA=LE )t"teme!t 'it% SHO< CREATE TA=LE S.!t"B4

T%e "t"b")e i) )imp#e5 but it i) !ot i$$i+u#t to t%i!> o$ re"#/'or# )itu"tio!) i! '%i+% "

Security Processing System Kohinoor Business School 22

)imi#"r t.pe o$ "t"b")e mi(%t be u)e4 4 A "t"b")e +o!t"i!i!( )ome o$ t%e &uerie) "!

)"mp#e "t" 4M.SJL "re))e) t%rou(% )e-er"# )t"teme!t) t%"t pro-ie i!$orm"tio!

"bout t%e "t"b")e) "! t"b#e) it )upport)4

Concept and Techniques(for generating dynamic password)

T%e )imp#e)t "! o#e)t met%o o$ e!tit. "ut%e!ti+"tio! i) t%e p"))'or/b")e "ut%e!ti+"tio!5

'%ere t%e p"))'or i) )omet%i!( t%"t t%e +#"im"!t >!o')4

P"))'or/b")e "ut%e!ti+"tio! i) o$ t'o t.pe):/

1. Fixed password

2. One time password

Need of One Time Password

Q o!e/time p"))'or "ut%e!ti+"tio! ).)tem7OTP8 pro-ie) "ut%e!ti+"tio! $or ).)tem

"++e))7#o(i!8"! ot%er "pp#i+"tio!) re&uiri!( "ut%e!ti+"tio! t%"t i) )e+ure "("i!)t p"))i-e

"tt"+>) b")e o! rep#".i!( +"pture reu)"b#e p"))'or)4

Q O!e $orm o$ "tt"+> o! !et'or>e +omputi!( ).)tem) i) e"-e)roppi!( o!

!et'or> +o!!e+tio!) to obt"i! "ut%e!ti+"tio! i!$orm"tio! )u+% ") t%e #o(i! I9) "!

p"))'or) o$ #e(itim"te u)er)4 O!+e t%i) i!$orm"tio! i) +"pture5 it +"! be u)e "t " #"ter

time to ("i! "++e)) to t%e ).)tem4 O!e/time p"))'or ).)tem) "re e)i(!e to +ou!ter t%i)

t.pe o$ "tt"+>5 +"##e " "replay attack" 4

Overview

Security Processing System Kohinoor Business School 23

T%e "ut%e!ti+"tio! ).)tem e)+ribe i! t%i) o+ume!t u)e) " )e+ret p"))/p%r")e to (e!er"te

" )e&ue!+e o$ o!e/time 7)i!(#e u)e8 p"))'or)4 <it% t%i) ).)tem5 t%e u)erF) )e+ret p"))/p%r")e

!e-er !ee) to +ro)) t%e !et'or> "t "!. time )u+% ") uri!( "ut%e!ti+"tio! or uri!( p"))/

p%r")e +%"!(e)4 T%u)5 it i) !ot -u#!er"b#e to replay attacks4 Ae )e+urit. i) pro-ie b. t%e

propert. t%"t !o )e+ret i!$orm"tio! !ee be )tore o! "!. ).)tem5 i!+#ui!( t%e )er-er bei!(

prote+te4

T%e OTP ).)tem prote+t) "("i!)t eBter!"# p"))i-e "tt"+>) "("i!)t t%e "ut%e!ti+"tio! )ub).)tem4

It oe) !ot pre-e!t " !et'or> e"-e)ropper $rom ("i!i!( "++e)) to pri-"te i!$orm"tio! "! oe)

!ot pro-ie prote+tio! "("i!)t eit%er M)o+i"# e!(i!eeri!(M or "+ti-e "tt"+>)4

T%ere "re t'o e!titie) i! t%e oper"tio! o$ t%e OTP o!e/time p"))'or ).)tem4 T%e (e!er"tor

mu)t prou+e t%e "ppropri"te o!e/time p"))'or $rom t%e u)erF) )e+ret p"))/p%r")e "! $rom

i!$orm"tio! pro-ie i! t%e +%"##e!(e $rom t%e )er-er4 T%e )er-er mu)t )e! " +%"##e!(e t%"t

i!+#ue) t%e "ppropri"te (e!er"tio! p"r"meter) to t%e (e!er"tor5 mu)t -eri$. t%e o!e/time

p"))'or re+ei-e "! mu)t )tore t%e +orre)po!i!( o!e/ time p"))'or4 T%e )er-er mu)t "#)o

$"+i#it"te t%e +%"!(i!( o$ t%e u)erF) )e+ret p"))/p%r")e i! " )e+ure m"!!er4

VERIFICATION OF ONE-TIME PASSWORDS

T%e )er-er ).)tem %") " "t"b")e +o!t"i!i!(5 $or e"+% u)er5 t%e o!e/time p"))'or $rom t%e

)u++e))$u# "ut%e!ti+"tio! or t%e $ir)t OTP o$ " !e'#. i!iti"#i,e )e&ue!+e4 To "ut%e!ti+"te t%e

u)er5 t%e )er-er m"t+%e) t%e o!e/time p"))'or e!tere b. t%e +u)tomer 4 I$ it

m"t+%e) 'it% t%e )tore OTP i! b5 t%e "ut%e!ti+"tio! i) )u++e))$u#4

SOFTWARE ENGINEERING PARADIGM APPLIED

T%e )o$t'"re e!(i!eeri!( p"r"i(m $o##o'e i) Ob6e+t/ Orie!te4 <%e! "!"#.,i!( "

prob#em $rom "! Ob6e+t Orie!te poi!t o$ -ie'5 t%e $ir)t t%i!() t%"t "re u)u"##. ie!ti$ie "re

"+tor) "! u)e +")e)4 I! t%i) ).)tem o!+e 'e %"-e ie!ti$ie t%e ).)tem e!-iro!me!t $o##o'i!(

Security Processing System Kohinoor Business School 24

t%e ob6e+t orie!te p"r"i(m '") t%e be)t '". to e-e#op t%e ).)tem ") "## t%e pro+e))e) i! t%e

).)tem "re +o!+e!tr"te o! t%e "+tor) i! t%e ).)tem4

T%e $e"ture) o$ Ob6e+t orie!te p"r"i(m #i>e i!%erit"!+e "! po#.morp%i)m m">e it be)t

)uite $or t%e propo)e ).)tem be+"u)e i$ "!. +%"!(e) %"-e to be m"e to t%i) ).)tem it i) e").

") t%e propert. o$ i!%erit"!+e pro-ie) bot% +oe "! +o!+ept reu)e4 It e!%"!+e) robu)t!e)) "!

(i-e) +o!)i)te!+. to t%e i!ter$"+e4

Methods, Tools and Techniques

T%e met%o)5 too#)5 "! te+%!i&ue) t%"t )%"## be u)e $or t%e S.)tem "re eBp#"i!e be#o':

So$t'"re pro+e)) moe#: <"ter$"## moe#

So$t'"re pro(r"mmi!( #"!(u"(e: JSP

So$t'"re e)i(! met%oo#o(.: Ob6e+t/orie!te "!"#.)i) H e)i(! te+%!i&ue

To )tore "! retrie-e i!$orm"tio!: M.SJL

R2S St"!"r $or )o$t'"re re&uireme!t) )pe+i$i+"tio! o+ume!t"tio!: IEEE St4 2K31/2TTK

R0S St"!"r $or )o$t'"re pro6e+t m"!"(eme!t p#"! o+ume!t"tio!: IEEE St4 21CK/2TKK

R3S St"!"r $or )o$t'"re e)i(! e)+riptio! o+ume!t"tio!: IEEE St4 212D/2TTK

Questionnaire for considering system development model to be chosen

1. Are re&uireme!t) e")i#. u!er)t"!"b#e

"4 yes b4 !o

04 9o 'e +%"!(e re&uireme!t &uite o$te!

"4 .e) b4 no

Security Processing System Kohinoor Business School 25

34 C"! 'e e$i!e re&uireme!t) e"r#. i! +.+#eG

"4 yes b4 !o

A4 9o 'e !ee %um"! re)our+e) 'it% #e)) eBperie!+e o! )imi#"r pro6e+t)

"4 .e) b4 no

C4 I) it $i!e to %"-e m"!po'er 'it% #e)) om"i! >!o'#e(eG

"4 yes b4 !o

D4 Tr"i!i!( re&uireG

"4 .e) b4 no

L4 <i## u)er be i!-o#-e i! "## p%")e)

"4 yes b4 !o

K4 Pro6e+t i) e!%"!+eme!t o$ eBi)ti!( ).)temG

"4 .e) b4 no

T4 I) $u!i!( )t"b#e $or pro6e+t

"4 yes b4 !o

214 Are re)our+e) #i>e time mo!e. "! peop#e )+"r+eG

"4 .e) b4 no

=")e o! t%e "bo-e &ue)tio!!"ire 'e +"! )e#e+t t%e )uit"b#e )o$t'"re e-e#opme!t pro+e))

moe#

Waterfall Model

T%e waterfall model i) " )e&ue!ti"# )o$t'"re e-e#opme!t pro+e))5 i! '%i+% pro(re)) i)

Security Processing System Kohinoor Business School 26

)ee! ") $#o'i!( )te"i#. o'!'"r) 7#i>e " '"ter$"##8 t%rou(% t%e p%")e) o$ Co!+eptio!5

I!iti"tio!5 A!"#.)i)5 9e)i(! 7-"#i"tio!85 Co!)tru+tio!5 Te)ti!( "! m"i!te!"!+e4

I! <"ter$"## moe#5 t%e $o##o'i!( p%")e) "re $o##o'e i! orer:

24 Re&uireme!t)

04 A!"#.)i)

34 S.)tem "! )o$t'"re 9e)i(!

A4 Te)ti!(

C4 Coi!(

D4 M"i!te!"!+e EA++ept"tio!

Security Processing System Kohinoor Business School 27

To $o##o' t%e waterfall model5 o!e pro+ee) $rom o!e p%")e to t%e !eBt i! " pure#. )e&ue!ti"#

m"!!er4 For eB"mp#e5 o!e $ir)t +omp#ete) re&uireme!t) )pe+i$i+"tio!)5 '%i+% "re )et i! )to!e4

<%e! t%e re&uireme!t) "re $u##. +omp#ete5 o!e pro+ee) to e)i(!4 T%e )o$t'"re i) e)i(!e

"! " b#uepri!t i) r"'! $or imp#eme!ter) to $o##o'5 t%e e)i(! )%ou# be " p#"! $or

imp#eme!ti!( t%e re&uireme!t) (i-e!4 <%e! t%e e)i(! i) $u##. +omp#ete5 "! imp#eme!t"tio!

o$ t%"t e)i(! i) m"e b. +oer)4 To'"r) t%e #"ter )t"(e) o$ t%i) imp#eme!t"tio! p%")e5

)ep"r"te )o$t'"re +ompo!e!t) prou+e "re +ombi!e to i!trou+e !e' $u!+tio!"#it. "!

reu+e ri)> t%rou(% t%e remo-"# o$ error)4

1. Requirements Analysis & Definition: A## po))ib#e re&uireme!t) o$ t%e ).)tem to be

e-e#ope "re +"pture i! t%i) p%")e4 Re&uireme!t) "re )et o$ $u!+tio!"#itie) "! +o!)tr"i!t) t%"t

t%e e!/u)er 7'%o 'i## be u)i!( t%e ).)tem8 eBpe+t) $rom t%e ).)tem4 T%e re&uireme!t) "re

("t%ere $rom t%e e!/u)er b. +o!)u#t"tio!5 t%e)e re&uireme!t) "re "!"#.,e $or t%eir -"#iit.

"! t%e po))ibi#it. o$ i!+orpor"ti!( t%e re&uireme!t) i! t%e ).)tem to be e-e#opme!t i) "#)o

)tuie4

2. System & Software Design: =e$ore " )t"rti!( $or "+tu"# +oi!(5 it i) %i(%#. import"!t to

u!er)t"! '%"t 'e "re (oi!( to +re"te "! '%"t it )%ou# #oo> #i>eG T%e re&uireme!t

)pe+i$i+"tio!) $rom $ir)t p%")e "re )tuie i! t%i) p%")e "! ).)tem e)i(! i) prep"re4 S.)tem

9e)i(! %e#p) i! )pe+i$.i!( %"r'"re "! ).)tem re&uireme!t) "! "#)o %e#p) i! e$i!i!( o-er"##

).)tem "r+%ite+ture4 T%e ).)tem e)i(! )pe+i$i+"tio!) )er-e ") i!put $or t%e !eBt p%")e o$ t%e

moe#4

Security Processing System Kohinoor Business School 28

3. Coding : O! re+ei-i!( ).)tem e)i(! o+ume!t)5 t%e 'or> i) i-ie i! mou#e)Eu!it) "!

"+tu"# +oi!( i) )t"rte4 T%e ).)tem i) $ir)t e-e#ope i! )m"## pro(r"m) +"##e u!it)5 '%i+% "re

i!te(r"te i! t%e !eBt p%")e4 E"+% u!it i) e-e#ope "! te)te $or it) $u!+tio!"#it.? t%i) i)

re$erre to ") U!it Te)ti!(4 U!it te)ti!( m"i!#. -eri$ie) i$ t%e mou#e)Eu!it) meet t%eir

)pe+i$i+"tio!) "! t%e! t%e +oi!( )t"rte4

4. Integration & System Testing: T%e ).)tem i) $ir)t i-ie i! u!it) '%i+% "re e-e#ope "!

te)te $or t%eir $u!+tio!"#itie)4 T%e)e u!it) "re i!te(r"te i!to " +omp#ete ).)tem uri!(

I!te(r"tio! p%")e "! te)te to +%e+> i$ "## mou#e)Eu!it) +oori!"te bet'ee! e"+% ot%er "! t%e

).)tem ") " '%o#e be%"-e) ") per t%e )pe+i$i+"tio!)4 A$ter )u++e))$u##. te)ti!( o$ t%e )o$t'"re5

it i) e#i-ere to t%e +u)tomer4

Acceptance & Maintenance: T%i) p%")e o$ MT%e <"ter$"## Moe#M i) -irtu"##. !e-er e!i!(

p%")e 7Ver. #o!(84 Ge!er"##.5 prob#em) 'it% t%e ).)tem e-e#ope 7'%i+% "re !ot $ou! uri!(

t%e e-e#opme!t #i$e +.+#e8 +ome up "$ter it) pr"+ti+"# u)e )t"rt)5 )o t%e i))ue) re#"te to t%e

).)tem "re )o#-e "$ter ep#o.me!t o$ t%e ).)tem4 Not "## t%e prob#em) +ome i! pi+ture ire+t#.

but t%e. "ri)e time to time "! !ee) to be )o#-e? %e!+e t%i) pro+e)) i) re$erre ")

M"i!te!"!+e4 T%u) t%e '"ter$"## moe# m"i!t"i!) t%"t o!e )%ou# mo-e to " p%")e o!#. '%e!

it) pre+ei!( p%")e i) +omp#ete "! per$e+te4

T%e '"ter$"## moe# %") m"!. "ttr"+ti-e $e"ture):

C#e"r#. e$i!e e#i-er"b#e) "t t%e e! o$ e"+% p%")e5 )o t%"t t%e +#ie!t +"!

t">e e+i)io!) o! +o!ti!ui!( t%e pro6e+t4

I!+reme!t"# re)our+e +ommitme!t4 T%e +#ie!t oe) !ot %"-e to m">e " $u##

+ommitme!t o! t%e pro6e+t "t t%e be(i!!i!(4

I)o#"tio! o$ t%e prob#em e"r#. i! t%e pro+e))4

Security Processing System Kohinoor Business School 29

ANALYSIS AND DESIGN

Cardholder : U)er u)i!( +reitEebit +"r4

Merchant : Ret"i#er t%"t "++ept) +reitEebit +"r)4

Issuer : It "ut%ori,e) t%e per)o! to u)e +"r $or tr"!)"+tio!4

Acquirer : T%o)e '%o )upport) mer+%"!t b. pro-ii!( )er-i+e) $or pro+e))i!( +"r

tr"!)"+tio!4

Gateways : A! i!ter$"+e t%"t #i!>) t%e i!ter!et )%opper 5o!#i!e mer+%"!t "! )e+ure

pro+e))i!( ).)tem i! " )e+ure e!-iro!me!t4

Entities : I! t%e propo)e ).)tem Merchant i) t">e! ") -- an Online Book Shop.

T%e =oo> S%op +o!t"i! :

Cu)tomer et"i#) =oo>) +"te(or.

Security Processing System Kohinoor Business School 30

=oo>) I

Pri+e

Amou!t

P".me!t optio!

SPS4 Tr"!) i) t%e )er-i+e pro-ier $or )e+ure tr"!)"+tio!4 It +o!t"i!):

Mer+%"!t : O!#i!e =oo> )%op et"i#)4

Creit +"r et"i#) o$ re(i)tere +"r%o#er4

P"))'or et"i#)4

9.1 USE CASE DIAGRAM

Lo(i!

Ne' U)er

S%op) o!#i!e

Mer+%"!t Ami!

+%oo)e p".me!t moe

C%e+> et"i#)

Veri$. +reit +"r pi!

EBi)ti!( U)er

Security Processing System Kohinoor Business School 31

(et p"))'or

pro-ie p"))'or SPS

-ie' tr"!)"+tio!

Note : 28Ne' u)er me"!) '%o i) #o((i!( i!to t%e ).)tem5

08eBi)ti!( u)er me"!) '%o %") #o((e i!to t%e ).)tem

ENTITY RELATIONSHIP DIAGRAM

Fo##o'i!( i"(r"m eBp#"i!) t%e E!tit. Re#"tio!)%ip o$ t%e propo)e ).)tem4

"re)) $ir)t pi!+oe

te#ep%o!e #")t!"me

)t"te

+u)tomer u)er boo>i

#o(i!

u)er!"me boo>!"me

)e))io!i

oreri boo>+"rt

orer &u"!tit.

p". orer"t

"mou

%"-e pri+e

+u)tomer!" i)b!

%"-e tit#e

pri+ boo>)

p"(e) )ubtit#e

orer "ut%or

&u"!tit. !e're#e)

Security Processing System Kohinoor Business School 32

pub#i)%"te

boo>i orere7$8 et"i#

pri+e

+reit )ubtot"# +"te"

mo!t% +o!t"i!)

+reit+"r!um

to>e! +"te(or.

pi!!umber

.e"r +"te(or. C"te(or.

p%o!em!umber

DATA FLOW DIAGRAM

I! t%e Norm"# +o!-e!tio!5 Lo(i+"# 9F9 +"! be +omp#ete u)i!( o!#. $our !ot"tio!)4

Data flow diagram notation:

External Entities/Terminators: "re out)ie o$ t%e ).)tem bei!( moe#e4 Termi!"tor)

repre)e!t '%ere i!$orm"tio! +ome) $rom "! '%ere it (oe)4 I! e)i(!i!( " ).)tem5 'e %"-e !o

ie" "bout '%"t t%e)e termi!"tor) o or %o' t%e. o it4

Processes: moi$. t%e i!put) i! t%e pro+e)) o$ (e!er"ti!( t%e output)4

Data Stores: repre)e!t " p#"+e i! t%e pro+e)) '%ere "t" +ome) to re)t4 A 9F9 oe) !ot )".

"!.t%i!( "bout t%e re#"ti-e timi!( o$ t%e pro+e))e)5 )o " "t" )tore mi(%t be " p#"+e to

"++umu#"te "t" o-er " .e"r $or t%e "!!u"# "++ou!ti!( pro+e))4

Data Flows: "re %o' "t" mo-e) bet'ee! termi!"tor)5 pro+e))e)5 "! "t" )tore) 7t%o)e t%"t

+ro)) t%e ).)tem bou!"r. "re >!o'! ") IO or I!put Output 9e)+riptio!)84

T%e S.mbo#) +"! be i"(r"mm"ti+"##. repre)e!te ") $o##o'):/

Security Processing System Kohinoor Business School 33

Developing a DFD Event Partitioning Approach:

T%i) "ppro"+% '") e)+ribe b. E'"r Youro!4 To +o!)tru+t " et"i#e 9F95 t%e #i)t

o$ "## e-e!t) i) m"e4

24 For e"+% e-e!t " pro+e)) i) +o!)tru+te4

04 E"+% pro+e)) i) #i!>e 7'it% i!+omi!( "t" $#o')8 ire+t#. 'it% ot%er

pro+e))e) or -i" "t" )tore)5 )o t%"t it %") e!ou(% i!$orm"tio! to re)po! to

(i-e! e-e!t4

34 T%e re"+tio! o$ e"+% pro+e)) to " (i-e! e-e!t i) moe#e b. "! out(oi!( "t"

$#o'4

RNote :/ SPS4Tr"!) i) t%e )er-i+e pro-ier $or )e+ure tr"!)"+tio!4 It +o!t"i!):

Mer+%"!t : O!#i!e =oo> )%op et"i#)4

Creit +"r et"i#) o$ re(i)tere +"r%o#er4

Security Processing System Kohinoor Business School 34

P"))'or et"i#)S

Level 0 DFD -Context level diagram

User login level

Security Processing System Kohinoor Business School 35

Transaction Process

Security Processing System Kohinoor Business School

SPS

Management

System S!"

S!"

ser login #etails

user

$ali#ation

s

e

r

l

o

g

i

n

S!"

%B

36

SYSTEM DESIGN

Security Processing System Kohinoor Business School

SPMS

user

&ransaction an# 'as(#

con)irmation

&ransaction

#etails

*on)irmation

#etails

+nline

,oo-

sho'

user

37

DIFFERENT DESIGN :

Systems design i) t%e pro+e)) o$ e$i!i!( t%e "r+%ite+ture5 +ompo!e!t)5 mou#e)5 i!ter$"+e)5

"! "t" $or " ).)tem to )"ti)$. )pe+i$ie re&uireme!t)4

Logical design

T%e #o(i+"# e)i(! o$ " ).)tem pert"i!) to "! "b)tr"+t repre)e!t"tio! o$ t%e "t" $#o')5 i!put)

"! output) o$ t%e ).)tem4

Physical design

T%e p%.)i+"# e)i(! re#"te) to t%e "+tu"# i!put "! output pro+e))e) o$ t%e ).)tem4 T%i) i) #"i

o'! i! term) o$ %o' "t" i) i!put i!to " ).)tem5 %o' it i) -eri$ieE"ut%e!ti+"te5 %o' it i)

pro+e))e5 "! %o' it i) i)p#".e ") output4

DATABASE DESIGN

Security Processing System Kohinoor Business School 38

Data Design

A 'e##/e)i(!e "t"b")e i) e))e!ti"# $or t%e per$orm"!+e o$ t%e ).)tem4 Se-er"#

t"b#e) "re m"!ipu#"te $or -"r.i!( purpo)e)4

N"me o$ t%e t"b#e : Creit +"r "t"b")e ") pro-ie b. b"!>4

Purpo)e : Co!t"i!) u)er +reit +"r et"i#)4

1. Credit_card table

Sl Field Name Type Width Constraint Description

No

2 Creit+"r!umber V"r+%"r 31 Prim"r. ;e. T%e u!i&ue !umber o$

t%e +"r

0 Mo!t% V"r+%"r 31 !u## S%o' Mo!t%

3 Ye"r V"r+%"r 21 !u## S%o' Ye"r

A To>e! V"r+%"r 21 !u## Ge!er"te P"))'or

C pi!!umber V"r+%"r 31 !u## U!i&ue pi! !umber

D p%o!e!umber V"r+%"r 31 !u## U)er mobi#e !umber

I! t%e $o##o'i!( "t"b")e i!trou+i!( " o!#i!e boo> )%op $rom '%ere t%e u)er 'i## pur+%")e t%e

boo> "! )t"rt it) +reit +"r p".me!t i! $urt%er )tep)4

N"me o$ t%e t"b#e: Cu)tomer) T"b#e)

Purpo)e: T%e et"i#) o$ t%e +u)tomer i) )tore i! t%i) t"b#e4

Security Processing System Kohinoor Business School 39

2. Customers Tables

Sl No Field Name Type Width Constraint Description

2 u)er!"me V"r+%"r 7C18 Prim"r. >e. U!i&ue !"me (i-e!

b. t%e u)er

0 p"))'or -"r+%"r 7C18 !ot !u## P"))'or o$ t%e u)er

3 $ir)t!"me -"r+%"r 7C18 !u## U)er $ir)t !"me

A #")t!"me -"r+%"r 7C18 !u## U)er #")t !"me

C "re)) -"r+%"r 72118 !u## T%e "re)) o$ u)er

L )t"te -"r+%"r 72118 !u## N"me o$ t%e )t"te

K pi!+oe -"r+%"r 7018 !u## T%e +oe et"i#

T te#ep%o!e -"r+%"r 7018 !u## T%e +o!t"+t !umber

N"me o$ t%e t"b#e : C"rt t"b#e

Purpo)e : To )%o' t%e o!#i!e tr"!)"+tio! : Fir)t i!trou+e " o!#i!e boo> )%op $rom '%ere t%e

u)er +"! +%e+> to pur+%")e " boo> 4

3. Book_Cart Table

Sl No Field Name Type Width Constraint Description

2 =oo>I V"r+%"r 31 Prim"r. >e. T%e u!i&ue i o$

t%e boo>

0 =oo>N"me V"r+%"r 211 !u## N"me o$ t%e

boo>

3 Pri+e 9oub#e !u## Pri+e o$ t%e

Security Processing System Kohinoor Business School 40

boo>

A Ju"!tit. I!t 22 !u## Number o$ boo>)

C Se))io!I V"r+%"r 011 !u## T%e )e))io! i4

N"me o$ t%e t"b#e: C"te(orie) t"b#e

Purpo)e: T%e et"i#) o$ t%e +"te(orie) o$$ere b. t%e boo> )%op "re )tore i! t%i) t"b#e4

4. Categories Tables

Sl No Field Name Type Width Constraint Description

2 C"te(or.OI I!t 21 Prim"r. U!i&ue i

;e.

0 C"te(or.ON"me V"r+%"r 011 !u## N"me o$

+"te(or.

Security Processing System Kohinoor Business School 41

N"me o$ t%e t"b#e: =oo>

Purpo)e: I!i-iu"# boo> et"i#) "re )tore i! t%i) t"b#e4

5. Books Table

Sl No Field Name Type Width Constraint Description

2 i)b! -"r+%"r 211 Prim"r. >e. U!i&ue +oe

0 tit#e -"r+%"r 311 Nu## Tit#e o$ t%e boo>

3 )ubtit#e -"r+%"r 311 Nu## Subtit#e o$ t%e boo>

A "ut%or -"r+%"r 311 Nu## T%e !"me o$ "ut%or

C pub#i)%e"te -"r+%"r 011 Nu## 9"te o$ pub#i+"tio!

D p"(e) I!t 311 Nu## Number o$ p"(e)

L +"te(or. I!t 21 Nu## C"te(or. o$ t%e boo>

K !e're#e")e I!t 21 Nu## A!. !e' re#e")e

T et"i# -"r+%"r 011 Nu## Ot%er et"i#)

Security Processing System Kohinoor Business School 42

21 pri+e oub#e Nu## T%e +o)t o$ t%e boo>

N"me o$ t%e t"b#e: Orer Item) T"b#e

Purpo)e: A## et"i#) o$ t%e item 'it% it) orer )u+% ") orer &u"!tit.5 oreri "re )tore i! t%i)

t"b#e

6. Order_Items Table

Sl No Field Name Type Width Constraint Description

2 oreri I!t 20 Forei(! T%e oreri

>e.

0 boo>i -"r+%"r C1 Prim"r. T%e u!i&ue

;e. boo>i o$ t%e

orere boo>

3 &u"!tit. I!t 20 !u##

Number o$ boo>)

orere4

A pri+e oub#e !u## T%e tot"# pri+e4

C )ubtot"# oub#e !u## Subtot"#

N"me o$ t%e t"b#e : Orer) T"b#e

Security Processing System Kohinoor Business School 43

Purpo)e : T%e et"i#) o$ orer $rom +u)tomer )u+% ") orer "te5 "mou!t "re )tore i! t%i) t"b#e4

7. Orders Table

Sl No FieldName Type Width Constraint Description

2 oreri I!t 20 Prim"r. >e. T%e u!i&ue oreri

0 "mou!t oub#e Nu## T%e "mou!t 7i$ "!.8

3 orer"te -"r+%"r 211 Nu## 9"te o$ t%e orer

p#"+e

A +u)tomer!"me-"r+%"r 211 !u## T%e !"me o$ t%e

+u)tomer

TESTING

So$t'"re te)ti!( i) "! empiri+"# i!-e)ti("tio! +o!u+te to pro-ie )t">e%o#er) 'it%

i!$orm"tio! "bout t%e &u"#it. o$ t%e prou+t or )er-i+e u!er te)t5 'it% re)pe+t to t%e +o!teBt i!

'%i+% it i) i!te!e to oper"te4 So$t'"re Te)ti!( "#)o pro-ie) "! ob6e+ti-e5 i!epe!e!t -ie'

o$ t%e )o$t'"re to "##o' t%e bu)i!e)) to "ppre+i"te "! u!er)t"! t%e ri)>) "t imp#eme!t"tio!

o$ t%e )o$t'"re4 Te)t te+%!i&ue) i!+#ue5 but "re !ot #imite to5 t%e pro+e)) o$ eBe+uti!( "

pro(r"m or "pp#i+"tio! 'it% t%e i!te!t o$ $i!i!( )o$t'"re bu()4

Testing techniques and Testing strategies :

T%ere "re $our te)ti!( )tr"te(ie) t%"t "re m"i!#. u)e4 T%e)e "re5

24 24U!it Te)ti!(

04 I!te(r"tio! Te)ti!( V

Security Processing System Kohinoor Business School 44

34 V"#i"tio! Te)ti!(

A4 S.)tem Te)ti!(

T%i) ).)tem '") te)te u)i!( U!it Te)ti!( "! I!te(r"tio! Te)ti!( )tr"te(ie) be+"u)e t%e)e 'ere

t%e mo)t re#e-"!t "ppro"+%e) $or t%i) pro6e+t4

Unit testing :

<e "opt '%ite boB te)ti!( '%e! u)i!( t%i) te)ti!( te+%!i&ue4 T%i) te)ti!( '") +"rrie

out o! i!i-iu"# +ompo!e!t) o$ t%e )o$t'"re t%"t 'ere e)i(!e4 E"+% i!i-iu"# mou#e '")

te)te u)i!( t%i) te+%!i&ue uri!( t%e +oi!( p%")e4 E-er. +ompo!e!t '") +%e+>e to m">e

)ure t%"t t%e. "%ere )tri+t#. to t%e )pe+i$i+"tio!) )pe#t out i! t%e 9"t" F#o' 9i"(r"m "! e!)ure

t%"t t%e. per$orm t%e purpo)e i!te!e $or t%em4

A## t%e !"me) o$ t%e -"ri"b#e) "re )+ruti!i,e to m">e )ure t%"t t%e. tru#. re$#e+t t%e

e#eme!t t%e. repre)e!t4 A## t%e #oopi!( me+%"!i)m) 'ere -eri$ie to e!)ure t%"t t%e. 'ere ")

e+ie4 =e)ie) t%e)e5 'e tr"+e t%rou(% t%e +oe m"!u"##. to +"pture ).!t"B error) "! #o(i+"#

error)4

Integration Testing:

A$ter $i!i)%i!( t%e U!it Te)ti!(5 !eBt i) t%e i!te(r"tio! te)ti!( pro+e))4 I! t%i) te)ti!(

pro+e)) 'e put our $o+u) o! ie!ti$.i!( t%e i!ter$"+e) bet'ee! +ompo!e!t) "! t%eir

$u!+tio!"#it. ") i+t"te i! t%e 9"t" F#o' 9i"(r"m4 T%e =ottom Up i!+reme!t"# "ppro"+% '")

"opte uri!( t%e)e te)ti!(4 Lo'/#e-e# mou#e) "re i!te(r"te "! +ombi!e ") " +#u)ter

be$ore te)ti!(4

T%e =#"+> =oB te)ti!( te+%!i&ue '") emp#o.e %ere4 T%e i!ter$"+e) bet'ee! t%e +ompo!e!t)

'ere te)te $ir)t4 T%i) "##o'e ie!ti$.i!( "!. 'ro!( #i!>"(e) or p"r"meter) p"))i!( e"r#. i!

t%e e-e#opme!t pro+e)) ") it +"! be 6u)t p"))e i! " )et o$ "t" "! +%e+>e i$ t%e re)u#t

retur!e i) "! "++epte o!e4

Validation Testing:

Security Processing System Kohinoor Business School 45

So$t'"re te)ti!( "! -"#i"tio! i) "+%ie-e t%rou(% " )erie) o$ b#"+> boB te)t +")e)4 A

te)t pro+eure e$i!e) )pe+i$i+ te)t +")e) t%"t emo!)tr"te +o!$ormit. 'it% t%e re&uireme!t)4

=ot%5 t%e p#"! t%e pro+eure "re e)i(!e to e!)ure t%"t "## $u!+tio!"# re&uireme!t) "re

"+%ie-e5 o+ume!t"tio! i) +orre+t "! ot%er re&uireme!t) "re met4 A$ter e"+% -"#i"tio! te)t

+")e %") bee! +o!u+te5 o!e o$ t%e t'o po))ib#e +o!itio!) eBi)t)4 T%e. "re5

T%e $u!+tio! or per$orm"!+e +%"r"+teri)ti+) +o!$irm to )pe+i$i+"tio! "! "re

"++epte4 A e-i"tio! $rom t%e )pe+i$i+"tio! i) u!+o-ere "! " e$i+ie!+. #i)t i)

+re"te4

T%e e-i"tio! or error i)+o-ere "t t%i) )t"(e i! pro6e+t +"! r"re#. be +orre+te prior to

)+%eu#e +omp#etio!4 It i) !e+e))"r. to !e(oti"te 'it% t%e +u)tomer to e)t"b#i)% " met%o o$

re)o#-i!( e$i+ie!+ie)4

System Testing

S.)tem te)ti!( i) " )erie) o$ i$$ere!t te)t) '%o)e prim"r. purpo)e i) to $u##. eBer+i)e t%e

+omputer/b")e ).)tem4 A#t%ou(% e"+% te)t %") " i$$ere!t purpo)e5 "## t%e 'or> )%ou# -eri$.

t%"t "## ).)tem e#eme!t) %"-e bee! proper#. i!te(r"te "! per$orm i!te(r"te $u!+tio!)4

S.)tem te)ti!( "#)o e!)ure) t%"t t%e pro6e+t 'or>) 'e## i! t%e e!-iro!me!t4 It tr"p) t%e

error) "! "##o') +o!-e!ie!t pro+e))i!( o$ error) 'it%out +omi!( out o$ t%e pro(r"m "brupt#.4

Re+o-er. te)ti!( i) o!e i! )u+% " '". t%"t $"i#ure i) $or+e to " )o$t'"re ).)tem "!

+%e+>e '%et%er t%e re+o-er. i) proper "! "++ur"te4 T%e per$orm"!+e o$ ).)tem i) %i(%#.

e$$e+ti-e4

Web Testing

Our propo)e pro6e+t i) o$ 3 tier "pp#i+"tio!) 7e-e#ope $or I!ter!et84 Here 'e 'i## be %"-i!(

Security Processing System Kohinoor Business School 46

=ro')er5 'eb )er-er "! 9= )er-er4 T%e "pp#i+"tio!) "++e))ib#e i! bro')er 'ou# be

e-e#ope i! HTML5 J"-"S+ript et+4 <e +"! mo!itor t%rou(% t%e)e "pp#i+"tio!) $or t%e 'eb

)er-er 'ou# be e-e#ope i! J"-"5 JSP5 J"-"S+ript5 7A## t%e m"!ipu#"tio!) "re o!e o! t%e 'eb

)er-er 'it% t%e %e#p o$ t%e)e pro(r"m) e-e#ope84T%e 9=)er-er 'ou# be %"-i!( or"+#e5 )&#

)er-er5 ).b")e5 m.)&# et+4 7A## "t" i) )tore i! t%e "t"b")e "-"i#"b#e o! t%e 9= )er-er84

The tests performed on these types of applications would be

- U)er i!ter$"+e te)ti!(

- Fu!+tio!"#it. te)ti!(

- Se+urit. te)ti!(

- =ro')er +omp"tibi#it. te)ti!(

- Lo" E )tre)) te)ti!(

- Stor"(e "! "t" -o#ume te)ti!(

A web-application is a three-tier application.

T%i) %") " bro')er 7mo!itor) "t"8 Rmo!itori!( i) o!e u)i!( %tm#/N 'eb)er-er 7m"!ipu#"te)

"t"8 Rm"!ipu#"tio!) "re o!e u)i!( pro(r"mmi!( #"!(u"(e) or )+ript) #i>e "- 6"-"5 6)p5

6"-")+ript5S /N "t"b")e )er-er 7)tore) "t"8 R"t" )tor"(e "! retrie-"# i) o!e u)i!( "t"b")e)

#i>e m.)&#S4

The types of tests, which can be applied on this type of applications, are:

24 U)er i!ter$"+e te)ti!( $or -"#i"tio! H u)er $rie!#i!e))

04 Fu!+tio!"#it. te)ti!( to -"#i"te be%"-ior)5 iEp5 error %"!#i!(5 oEp5 m"!ipu#"tio!)5 )er-i+e)

Security Processing System Kohinoor Business School 47

#e-e#)5 orer o$ $u!+tio!"#it.5 #i!>)5 +o!te!t o$ 'eb p"(e H b"+>e! +o-er"(e@)

34 Se+urit. te)ti!(

A4 =ro')er +omp"tibi#it.

C4 Lo" E )tre)) te)ti!(

D4 I!teroper"bi#it. te)ti!(

L4 Stor"(e H "t" -o#ume te)ti!(

11.2 Testing with different test cases:

S.No Test case No Test Case Test Step Description Expected Result

Name No

2 TC 2OLo(i! To +%e+> Step 2 T.pe t%e URL i! t%e T%e Lo(i! p"(e

Security Processing System Kohinoor Business School 48

)+ree! '%et%er t%e IE "! +#i+> o! GO )%ou# be

u)er i) "b#e to butto! i)p#".e4

#o(i! 'it% t%e

-"#i u)er i

"! p'

Step 0 E!ter t%e -"#i T%e $ie#) )%ou#

u)er!"me "! p' "++ept t%e "t"

i! t%e USER NAME e!tere b. t%e

$ie# "! u)er4

PASS<OR9 $ie#4

Step 3 C#i+> o! t%e O; T%e U)er )%ou#

butto!4 be t">e! to t%e

SPS %omep"(e4

0 TC 0OLo(i! To +%e+> Step 2 T.pe t%e URL i! t%e T%e SPS Lo(i!

)+ree! '%et%er t%e IE "! +#i+> o! GO p"(e )%ou# be

u)er i) !ot "b#e butto! i)p#".e4

to #o(i! to t%e

SPS 'it% t%e

-"#i u)er i

"! i!-"#i

p'

Step 0 E!ter t%e -"#i T%e $ie#) )%ou#

u)er!"me "! "++ept t%e "t"

i!-"#i p' i! t%e e!tere b. t%e

USER NAME $ie# u)er4

"! PASS<OR9

$ie#4

Step 3 C#i+> o! t%e O; T%e Error

butto!4 me))"(e F Lo(i!

F"i#eF )%ou# be

i)p#".e4

3 TC 3OLo(i! To +%e+> Step 2 T.pe t%e URL i! t%e T%e Lo(i! p"(e

)+ree! '%et%er t%e IE "! +#i+> o! GO )%ou# be

u)er i) !ot "b#e butto! i)p#".e4

Security Processing System Kohinoor Business School 49

to #o(i! to t%e

'it% t%e

i!-"#i u)er i

"! -"#i p'

Step 0 E!ter t%e i!-"#i T%e $ie#) )%ou#

u)er!"me "! -"#i "++ept t%e "t"

p' i! t%e USER e!tere b. t%e

NAME $ie# "! u)er4

PASS<OR9 $ie#4

Step 3 C#i+> o! t%e O; T%e Error

butto!4 me))"(e F Lo(i!

F"i#eF )%ou# be

i)p#".e4

A TC AOLo(i! To +%e+> Step 2 T.pe t%e URL i! t%e T%e Lo(i! p"(e

)+ree! '%et%er t%e IE "! +#i+> o! GO )%ou# be

u)er i) !ot "b#e butto! i)p#".e4

to #o(i! to t%e

'it% t%e

i!-"#i u)er i

"! i!-"#i

p'

Step 0

E!ter t%e

i!-"#i T%e $ie#) )%ou#

u)er!"me

"! -"#i "++ept t%e "t"

p' i! t%e

USER e!tere b. t%e

NAME

$ie# "! u)er4

PASS<OR

9 $ie#4

Step 3

C#i+> o! t%e

O; T%e Error

butto!4 me))"(e F Lo(i!

F"i#eF )%ou# be

Security Processing System Kohinoor Business School 50

i)p#".e4

C

TC

COHo

me To +%e+> Step 2

T.pe t%e

URL i! t%e T%e Lo(i! p"(e

p"(eO

Si(! '%et%er t%e

IE "! +#i+>

o! GO )%ou# be

out

$u!+tio

! u)er i) "b#e to butto! i)p#".e4

)i(!out o$ t%e

"pp#i+"tio!

IMPLEMENTATION

I! t%e imp#eme!t"tio! p%")e5 t%e te"m bui#) t%e +ompo!e!t) eit%er $rom )+r"t+% or b.

+ompo)itio!4 Gi-e! t%e "r+%ite+ture o+ume!t $rom t%e e)i(! p%")e "! t%e re&uireme!t

o+ume!t $rom t%e "!"#.)i) p%")e5 t%e te"m )%ou# bui# eB"+t#. '%"t %") bee! re&ue)te5

Security Processing System Kohinoor Business School 51

t%ou(% t%ere i) )ti## room $or i!!o-"tio! "! $#eBibi#it.4 For eB"mp#e5 " +ompo!e!t m". be

!"rro'#. e)i(!e $or t%i) p"rti+u#"r ).)tem5 or t%e +ompo!e!t m". be m"e more (e!er"# to

)"ti)$. " reu)"bi#it. (uie#i!e4 T%e "r+%ite+ture o+ume!t )%ou# (i-e (ui"!+e4 Sometime)5

t%i) (ui"!+e i) $ou! i! t%e re&uireme!t o+ume!t4

T%e imp#eme!t"tio! p%")e e"#) 'it% i))ue) o$ &u"#it.5 per$orm"!+e5 b")e#i!e)5 #ibr"rie)5

"! ebu((i!(4 T%e e! e#i-er"b#e i) t%e prou+t it)e#$4 9uri!( t%e imp#eme!t"tio! p%")e5 t%e

).)tem i) bui#t "++ori!( to t%e )pe+i$i+"tio!) $rom t%e pre-iou) p%")e)4 T%i) i!+#ue) 'riti!(

+oe5 per$ormi!( +oe re-ie')5 per$ormi!( te)t)5 )e#e+ti!( +ompo!e!t) $or i!te(r"tio!5

+o!$i(ur"tio!5 "! i!te(r"tio!4

T%e imp#eme!t"tio! i!+#ue) t%e $o##o'i!( t%i!()4

C"re$u# p#"!!i!(

I!-e)ti("tio! o$ ).)tem "! +o!)tr"i!t)4

9e)i(! t%e met%o) to "+%ie-e t%e +%"r(e o-er4

Tr"i!i!( t%e )t"$$ i! t%e +%"!(e p%")e4

Imp#eme!t"tio! i) t%e )t"te o$ pro6e+t '%ere t%e t%eoreti+"# e)i(! i) tur!e i!to " 'or>i!(

).)tem4 T%e mo)t +riti+"# )t"(e i! "+%ie-i!( " )u++e))$u# !e' ).)tem i) (i-i!( t%e +o!$ie!+e

t%"t t%e !e' ).)tem 'i## 'or> e$$e+ti-e#.4 T%ere "re pro-i)io!) $or perioi+ e-"#u"tio! o$ t%e

)o$t'"re "$ter imp#eme!t"tio!4 T%i) pro+e)) e-"#u"te) t%e ).)tem@) per$orm"!+e "("i!)t

pree$i!e re&uireme!t)4 T%e )o$t'"re u)e i! SPS i) p#"t$orm i!epe!e!t %e!+e

imp#eme!t"tio! i) e").4 U!#i>e ).)tem

te)ti!(5 '%i+% etermi!e) '%ere t%e ).)tem $"i#) )o t%"t !e+e))"r. "6u)tme!t) +"! be m"e5

e-"#u"tio! etermi!e) %o' 'e## t%e imp#eme!te ).)tem +o!ti!ue) to meet t%e per$orm"!+e

Security Processing System Kohinoor Business School 52

)pe+i$i+"tio!)4

MAINTENANCE

So$t'"re m"i!te!"!+e i) t%e moi$i+"tio! o$ " )o$t'"re prou+t "$ter e#i-er. to +orre+t $"u#t)5

to impro-e per$orm"!+e or ot%er "ttribute)5 or to ""pt t%e prou+t to " moi$ie e!-iro!me!t4

T%e >e. )o$t'"re m"i!te!"!+e i))ue) "re bot% m"!"(eri"# "! te+%!i+"#4 ;e. m"!"(eme!t

i))ue) "re: "#i(!me!t 'it% +u)tomer prioritie)5 )t"$$i!(5 '%i+% or("!i,"tio! oe) m"i!te!"!+e5

e)tim"ti!( +o)t)4 ;e. te+%!i+"# i))ue) "re: #imite u!er)t"!i!(5 imp"+t "!"#.)i)5 te)ti!(5 "!

m"i!t"i!"bi#it. me")ureme!t4

M"i!te!"!+e i!-o#-e) " 'ie r"!(e o$ "+ti-itie) i!+#ui!( +orre+ti!(5 +oi!(5 "! e)i(!

error)5 up"ti!( o+ume!t"tio! "! te)t "t"5 "! up(r"i!( u)er )upport4 M"i!te!"!+e i) o!e

"$ter t%e )u++e)) imp#eme!t"tio!4 M"i!te!"!+e i) +o!ti!ue ti## t%e prou+t i) ree!(i!eere or

ep#o.e to "!ot%er p#"t$orm4 M"i!te!"!+e i) "#)o o!e b")e o! $iBi!( t%e prob#em) reporte5

+%"!(i!( t%e i!ter$"+e 'it% ot%er )o$t'"re or %"r'"re e!%"!+i!( t%e )o$t'"re4

I! t%i) ).)tem t%ree t.pe) o$ M"i!te!"!+e) bei!( o$$ere:

Corre+ti-e M"i!te!"!+e:/Error) t%"t +reep i!to t%e ).)tem "re remo-e4

A"pti-e M"i!te!"!+e :/To A"pt t%e C%"!(i!( EBter!"# F"+tor)4

Per$e+ti-e M"i!te!"!+e:/To S"ti)$. t%e U)er)

3.OB1ECTIVE AND IMPORTANCE OF PRO1ECT

Objective

Security Processing System Kohinoor Business School 53

T%e ob6e+ti-e o$ m. )tu. i) to $i! "! "!"#.,e '%. peop#e )ti## re)i)t to m">e pur+%")e) or

tr"!)"+tio!) -i" i!ter!et "! '%et%er )e+urit. pro+e))i!( ).)tem 'i## %e#p i! bri(i!( t%e ("p

bet'ee! it4

Importance of the project

T%e pro6e+t 'i## pro-ie t%e "!"#.)i) o$ '%"t i) t%e m"i! re")o! '%. peop#e o!@t m">e "!.

pur+%")e) or "!. >i! o$ tr"!)"+tio!) -i" i!ter!et "! 'ou# ).)tem) #i>e )e+urit. pro+e))i!(

).)tem '%e! imp#eme!te 'i## %e#p bri!( b"+> t%e +u)tomer +o!$ie!+e i! o!#i!e

tr"!)"+tio!)Epur+%")e "! 'i## %e#p t%em i! m">i!( )e+ure tr"!)"+tio!) e")i#.4

Scope of the Project

T%e per$orm"!+e o$ t%e ).)tem i) pro-e to be e$$i+ie!t4 A## t%e Pro$i#e) re+ei-e "!

o-er"## be!e$it t%rou(% t%e ).)tem4

T%e ).)tem pro-ie) $#eBibi#it. $or i!+orpor"ti!( !e' $e"ture)5 '%i+% m". be !e+e))"r.

i! $uture4 I! t%i) propo)e ).)tem5 to )%o' t%e o!#i!e tr"!)"+tio! )pe+i$i+"##. "!

eB"mp#e o$ boo> )%op t">e!4

T%e SPS ).)tem +"! be e&u"##. be!e$i+i"# $or "!. t.pe o$ o!#i!e tr"!)"+tio! $or

eB"mp#e o!#i!e bi##i!(5 o!#i!e re)er-"tio!5 o!#i!e )%oppi!( et+ T%u) t%e )e+ure

pro+e))i!( ).)tem i) $#eBib#e "! +"! be i!+orpor"te 'it% !e' $e"ture) i! t%e $uture4

T'o/$"+tor Aut%e!ti+"tio! +ou# reu+e t%e i!+ie!+e o$ o!#i!e ie!tit. t%e$t "! ot%er

o!#i!e $r"u i! $uture

T'o F"+tor Aut%e!ti+"tio! i) +o)t e$$e+ti-e "! +"! be "e to +o!)umer !et'or>

'it%out " +o)t#. i!$r")tru+ture i!-e)tme!t4

T'o F"+tor Aut%e!ti+"tio! i) more u)er) $rie!#. to u)er) '%o re)i)t %"-i!( t%eir

per)o!"# i!$orm"tio! +"pture "! u)e $or "ut%e!ti+"tio! purpo)e)4

4. Research methodology

Security Processing System Kohinoor Business School 54

Type //// EBp#or"tor.7Ju"!tit"ti-e8

Sample Size ---- S"mp#e Si,e t"r(ete i) 014

Approach ---- Ju"#it"ti-e "t" 'i## be +o##e+te $rom )e+o!"r. )our+e) #i>e #iter"ture "!

'eb)ite) "! &u"!tit"ti-e "t" 'i## be +o##e+te $rom prim"r. )our+e) #i>e i!ter-ie') "!

)ur-e.)4

Sources of data * Prim"r. "t"ESe+o!"r. "t"

Prim"r. "t"/ Prim"r. "t" i) " $ir)t %"!e +o##e+te "t"4 Prim"r. "t" "re obt"i!e $rom t%e

peop#e '%o %"-e o!e o!#i!e )%oppi!( or tr"!)"+tio!)4

Se+o!"r. 9"t" / Se+o!"r. "t" "re t%o)e "t"5 '%i+% %"-e bee! +o##e+te "! +ompi#e

e"r#ier $or )ome ot%er purpo)e b. -"riou) )our+e)4 I %"-e +o##e+te t%e )e+o!"r. "t" %ere i!

$o##o'i!( '".):

<eb re)our+e)

Comp"!. 6our!"#)

Method of data collection * Stru+ture &ue)tio!!"ire)

Sampling Method *Co!-e!ie!+e S"mp#i!(

5.Data Analysis And findings

Security Processing System Kohinoor Business School 55

1. Percentage People who have shopped or never shopped online?

Peop#e S%oppe o!#i!e T

Peop#e !e-er )%oppe o!#i!e 02

People Shopped

online

30%

People never

shopped online

70%

People Shopped online

People never shopped

online

T%e tot"# !o o$ peop#e )ur-e.e '") 314Out o$ 31 peop#e &ue)tio!e re("ri!( t%eir i!tere)t i!

o!#i!e )%oppi!( $or "!. prou+t)5 'e $ou! t%"t "#mo)t L1U per+e!t peop#e %"-e !e-er

)%oppe o!#i!e '%i+% i) " %u(e !umber "! o!#. 31U %"-e )%oppe o!#i!e "t #e")t o!+e4

2. The reason we tried to found out from the people who shop online?

0ABL "-"i#"bi#it. 0

9oor )tep e#i-er. 0

E"). p".me!t optio!) C

Reason for which people shop online

0

2

4

6

24x7 availability Door step delivery Easy payment options

Reasons to shop online

N

o

.

o

f

p

e

o

p

l

e

Series1

Security Processing System Kohinoor Business School 56

I! "bo-e +%"rt 'e +"! )ee t%"t m"!. peop#e pre$er to )%op o!#i!e be+"u)e o$ e"). p".me!t

optio!) "-"i#"b#e "! "#)o ue to oor )tep e#i-er. "! it) 0ABL "-"i#"bi#it.4 )o e!)uri!( t%"t

t%e tr"!)"+tio!) per$orme i) )"$e i) " mu)t i! o!#i!e )%oppi!(4

3. We also tried to find the main reason why so many people won't like to shop online

No Tru)t 'it% p".me!t optio!) 23

No tru)t i! e#i-er. 3

C"!Ft )ee or tr. prou+t C

Reasons for People not shopping online

13

3

5

0

5

10

15

no r!st "ith payment

options

no tr!st in deleivery #ant see or try prod!#t

Reasons to not shop

N

o

.

o

F

p

e

o

p

l

e

Series1

Interpretation

I! t%e "bo-e +%"rt 'e +"! "("i! )ee t%"t m"6orit. o$ t%e peop#e )ur-e.e 'ou# !ot #i>e to )%op

o!#i!e be+"u)e o$ o!#. re")o! t%"t i) !o tru)t i! tr"!)"+tio!) per$orme -i" mobi#e Ee)>top -i"

i!ter!et5 )i!+e t%e. $ee# t%e. "re pro!e to +.ber )e+urit. t%re"t) '%i+% m". +"u)e t%em " bi(

#o))4 T%e ot%er re")o!) "re e#i-er. i) !ot (u"r"!tee "$ter mo!e. eu+tio! $rom t%e "++ou!t

"! "#)o t%e. +"!Ft %"-e p%.)i+"# $ee# o$ t%e prou+t4

4. When asked whether they would like to shop online if they are guaranteed securities

Security Processing System Kohinoor Business School 57

by putting in security factors like two factor authentication in place?

With SPS system implemented the no.of people who

wil shop online

y

$0%

%

20%

y

%

Interpretation

From "bo-e +%"rt 'e +"! )ee t%"t K1U o$ peop#e 'ou# pre$er to )%op o!#i!e 'it% ).)tem) #i>e

t'o $"+tor "ut%e!ti+"tio! i) u)e '%i#e per$ormi!( tr"!)"+tio!)4 Peop#e be#ie-e t%"t t%i) )e+urit.

pro+e))i!( ).)tem 'i## %e#p t%em i! per$ormi!( )e+ure tr"!)"+tio!)

5. We explained them how two factor authentication system works and asked them to

rate it from their point of view in terms of its effectiveness

-er. %i(% T

%i(% 22

!eutr"# L

#o' 3

Security Processing System Kohinoor Business School 58

People's belief in SPS System

&

11

7

3

0

2

4

6

$

10

12

very hi'h hi'h ne!tral lo"

Series1

Interpretation

From "bo-e +%"rt 'e +"! )ee t%"t t%e peop#e) be#ie$ i! SPS S.)tem i) %i(% e-e! t%ou(% it) !ot

-er. %i(%4 T%i) +#e"r#. )%o') t%"t )ome eBtr" #".er o$ )e+urit. i) t%e !ee o$ time $or

m"i!t"i!i!( .our +u)tomer) "t" +o!$ie!ti"# "! $or (ro'i!( .our bu)i!e)) )i!+e it 'i##

i!+re")e t%e )"#e) o!e -i" o!#i!e ("i!i!( +u)tomer +o!$ie!+e "! (i-i!( +u)tomer t%e

)"ti)$"+tio! "! #ei)ure ") re&uire4

T%e be#o' me!tio!e &ue)tio!) '") ")>e to or("!i,"tio! '%i+% %"-e imp#eme!te t%i) !e'

).)tem to m"i!t"i! )e+urit. $or t%eir "t" "! $or t%eir o!#i!e e/bu)i!e))

1. Do you find any difference in your sales and profit margin after implementing

these system?

<e (ot " 211U .e) "!)'er $or t%e)e

Security Processing System Kohinoor Business School 59

2. What was your previous sales revenue generated before implementing these SPS

Systems

No.of companies with revenues before SPS

implementation

3

2

0

0(5

1

1(5

2

2(5

3

3(5

)5 la*hs )2 la*hs

Rupees in lakhs

N

o

.

o

f

o

m

p

a

n

y

Series1

<e )ur-e.e C or("!i,"tio!) '%o %"-e imp#eme!te t%i) SPS i4e4 t'o $"+tor "ut%e!ti+"tio! i!

t%eir ).)tem)4 Out o$ C +omp"!ie) )ur-e.e t%e )"#e) o$ 3 +omp"!. '") #e)) t%"! C #">%) "! 0

+omp"!ie) 'it% )"#e) re-e!ue #e)) t%"! 0 #">%) be$ore imp#eme!t"tio! o$ SPS i! t%eir ).)tem)4

3. What is your current sales revenue generated after implementing these SPS

Systems?

Security Processing System Kohinoor Business School 60

ompanies with revenue after SPS implementation

0

1

2

3

4

)15 la*hs )10 la*hs

Rs in lakhs

N

o

.

o

f

o

m

p

a

n

y

Series1

From t%e "bo-e +%"rt 'e +"! )ee t%"t "$ter imp#eme!ti!( SPS ).)tem)5 out o$ $i-e +omp"!ie)

)ur-e.e 3 +omp"!ie) i!+re")e t%eir )"#e) re-e!ue +o!)ier"b#. "! "#)o ot%er t'o +omp"!ie)

per$orme mu+% better t%"! t%eir )"#e) re-e!ue be$ore imp#eme!ti!( t%e ).)tem4

From t%e "bo-e t'o +%"rt) 'e +"! +#e"r#. )ee t%e i$$ere!+e bet'ee! re-e!ue) (e!er"te

be$ore t%e SPS imp#eme!t"tio! "! "$ter it) imp#eme!t"tio!4

Conclusion

Security Processing System Kohinoor Business School 61

SPS #i>e T'o F"+tor Aut%e!ti+"tio! Stro!( "ut%e!ti+"tio!5 "#)o +"##e 0/F"+tor

Aut%e!ti+"tio!5 '%i+% +ombi!e) 'it% " known factor authentication 7)u+% ") "

Username "! Password8 'it% " onetime key generator device 7)u+% ") " to>e!5 or

mobi#e p%o!e i) imp#eme!te to pro-ie e!%"!+e )e+urit. to e! u)er) ") 'e## ")

member)4

T'o/$"+tor Aut%e!ti+"tio! +ou# reu+e t%e i!+ie!+e o$ o!#i!e ie!tit. t%e$t "! ot%er

o!#i!e $r"u4

Co)t e$$e+ti-e!e)) * T'o F"+tor Aut%e!ti+"tio! +"! be "e to +o!)umer !et'or>

'it%out " +o)t#. i!$r")tru+ture i!-e)tme!t4

T'o F"+tor Aut%e!ti+"tio! i) more u)er) $rie!#. to u)er) '%o re)i)t %"-i!( t%eir

per)o!"# i!$orm"tio! +"pture "! u)e $or "ut%e!ti+"tio! purpo)e)4

A#)o t%e prob#em '%i+% +ou# be "m"(i!( i) i$ t%ere "ri)e) " prob#em i! t%e )er-er t%e!

"## t%e "pp#i+"tio!) 'i## be imp"+te b. it4 So proper b"+> up "! %"!#i!( i) re&uire4

16. Recommendation

Security Processing System Kohinoor Business School 62

T'o $"+tor "ut%e!ti+"tio! ).)tem i) " u)er/$rie!#. p"+>"(e "! re&uire) #itt#e prior

>!o'#e(e o$ )o$t'"re4 It "##o') )"$e "! e"). o!#i!e tr"!)"+tio! o$ mo!e. 'it% #e")t t%re"t o$

bei!( %"+>e4 T%e ).)tem i) %i(%#. $#eBib#e "! i) 'e## e$$i+ie!t to m">e e"). i!ter"+tio!) 'it%

t%e "t"b")e4 T%e (o"# o$ +omputer )e+urit. to m"i!t"i! t%e i!te(rit.5 "-"i#"bi#it. "! pri-"+. o$

i!$orm"tio! e!tru)te to t%e ).)tem i) )u++e))$u##. obt"i!e4 It %e#p) i! ("i!i!( +u)tomer

+o!$ie!+e b. m">i!( t%eir tr"!)"+tio!) e")i#. t%"t too )"$e "! )e+ure#. b. imp#eme!ti!( it "t

tr"!)"+tio! #e-e#4 T%i) %e#p) i! m"i!t"i!i!( (oo +u)tomer re#"tio!)%ip "! "#)o i! "+&uiri!(

!e' +u)tomer b")e4 T%i) ).)tem i) #e")t pro!e to %"+>i!( )o it 'i## be " -er. (oo ie" $or o!#.

t%e +omp"!ie) to imp#eme!t it e-e! i! or("!i,"tio! "t #o(i! #e-e# to m"i!t"i! t%eir "t" )"$e

"! )e+ure )o t%"t it +ou# !ot be %"+>e4

Questionnaire

Security Processing System Kohinoor Business School 63

Age Gender

1.Have your ever shopped online?

"4 Ye)

b4 No

2.If yes, Why?

"4 0ABL A-"i#"bi#it.

b4 9oor )tep e#i-er.

+4 9i)+ou!t)

4 E"). P".me!t Optio!)

e4 Cu)tomi,"tio!

$4 Not App#i+"b#e

3.If No, Why?

"4 No tru)t 'it% e#i-er.

b4 No tru)t 'it% &u"#it.

+4 Per)o!"# i!$orm"tio! i) eBpo)e

4 C"!Ft )ee or tr. t%e prou+t

e4 No tru)t 'it% p".me!t optio!)

$4 Not "pp#i+"b#e

4.With SPS system in place would you now like to shop online since it claims to be 100

safe method?

"4 Ye)

b4 No

1. Rate the SPS system according to your belief in the system`s safety

"4 Ver. %i(% b4 Hi(% +4 Neutr"# 4 Lo' e4 Ver. Lo'

Questionnaire for Sales and marketing Department

Security Processing System Kohinoor Business School 64

1. Do you find any difference in your sales and profit margin after implementing these

system?

"4 .e)

b4 !o

2. What was your previous sales revenue generated before implementing these SPS

Systems

"4 0/ C #"+)

b4 C/21 #"+)

+4 21/2C #"+)

4 2C/21 #"+)

3. What is your current sales revenue generated after implementing these SPS Systems?

"4 0/ C #"+)

b4 C/21 #"+)

+4 21/2C #"+)

4 2C/21 #"+)

Security Processing System Kohinoor Business School 65

17.Bibliography

C R Kothari - Research methodology

Ranjit Kumar - Research Methodology

Bruce Scheneier- Computer Security

'''4boo>)4(oo(#e4+om

'''4#e"r!Bpre))4+om

'''46t)4our+e$or(e4!et

'''4e!4'i>ipei"4or(

Security Processing System Kohinoor Business School 66

Das könnte Ihnen auch gefallen

- Strategic MGT.: Chapter SummaryDokument18 SeitenStrategic MGT.: Chapter SummaryImran HossainNoch keine Bewertungen

- Sample Comment To Formal OfferDokument9 SeitenSample Comment To Formal OfferFrank Lloyd Tiongson100% (3)

- Submitted by Arjun Kumar Singh Roll No: BBA-5th Semester 2011-2014Dokument50 SeitenSubmitted by Arjun Kumar Singh Roll No: BBA-5th Semester 2011-2014AVINANDANKUMARNoch keine Bewertungen

- Form Penilaian SecurityDokument5 SeitenForm Penilaian SecurityachmadNoch keine Bewertungen

- Mascots in Advertising: ObjectivesDokument18 SeitenMascots in Advertising: ObjectivesPrabhjot SinghNoch keine Bewertungen

- SVU MBA Model PaperDokument28 SeitenSVU MBA Model Paperkotaswarna1981100% (1)

- Skenario Phe Blok 25 WijayDokument13 SeitenSkenario Phe Blok 25 WijayMuhammad Faza NaufalNoch keine Bewertungen

- Criza in SpaniaDokument11 SeitenCriza in SpaniaAna-Maria HanuNoch keine Bewertungen

- Philosophy and Theoretical Framework For Community Health Nursing Practice HandoutDokument3 SeitenPhilosophy and Theoretical Framework For Community Health Nursing Practice Handoutᜀᜇᜒᜐ᜔ ᜇᜒᜎ ᜃ᜔ᜇᜓᜐ᜔100% (1)

- Introduction of PolymerDokument19 SeitenIntroduction of Polymerbthong3977Noch keine Bewertungen

- Understanding Is A Poor Substitute For Convexity - Nassim TalebDokument5 SeitenUnderstanding Is A Poor Substitute For Convexity - Nassim Talebnirav87404Noch keine Bewertungen

- 7 C S of CommunicationDokument13 Seiten7 C S of CommunicationhamzaNoch keine Bewertungen

- VSB College of Engineering Technical Campuis Coimbatore Department of 3d-BE-ECE Paper Title: Biometric SecurityDokument8 SeitenVSB College of Engineering Technical Campuis Coimbatore Department of 3d-BE-ECE Paper Title: Biometric Securityudaya57Noch keine Bewertungen

- Business Ethics Assignment: Submitted by Rahul Raj R 3511210121Dokument3 SeitenBusiness Ethics Assignment: Submitted by Rahul Raj R 3511210121Rahul RajNoch keine Bewertungen

- NO. Kod: EDU 3107 PMM: Bahagian A (20 Markah)Dokument7 SeitenNO. Kod: EDU 3107 PMM: Bahagian A (20 Markah)Tyson Sim Kwong HuaNoch keine Bewertungen

- A Sample of Complete Scenario of Bridging CourseDokument3 SeitenA Sample of Complete Scenario of Bridging CourseAbdillahElBahriNoch keine Bewertungen

- Table of Content: S.No. Description Page NoDokument82 SeitenTable of Content: S.No. Description Page NoMazhar ZamanNoch keine Bewertungen

- PDF SukrosapptxDokument20 SeitenPDF SukrosapptxTania MeilindaNoch keine Bewertungen

- Business EthicsDokument40 SeitenBusiness EthicsAmitav SahooNoch keine Bewertungen

- 2004 Notarial RuleDokument16 Seiten2004 Notarial RuleDe Dios JVNoch keine Bewertungen

- LTD 1Dokument83 SeitenLTD 1JowelYabotNoch keine Bewertungen

- Phraseology Theory, Analysis, and ApplicationsDokument18 SeitenPhraseology Theory, Analysis, and ApplicationsJoshua WarrenNoch keine Bewertungen

- Exploration and Camparison of Different Technique To Measure The Particle Size of Tio PigmentDokument15 SeitenExploration and Camparison of Different Technique To Measure The Particle Size of Tio PigmentRESHMAMALEACKELNoch keine Bewertungen

- Digital Simulation of Numerical Relay Using MatlabDokument6 SeitenDigital Simulation of Numerical Relay Using MatlabthavaselvanNoch keine Bewertungen

- Toby Tiala CV Resume March 2014Dokument6 SeitenToby Tiala CV Resume March 2014tobytialaNoch keine Bewertungen

- NO. Kod: EDU 3107 PMM: Bahagian A (20 Markah)Dokument7 SeitenNO. Kod: EDU 3107 PMM: Bahagian A (20 Markah)atinmarzukiNoch keine Bewertungen

- Project Mainly Based On KLT Tools: at HomeDokument29 SeitenProject Mainly Based On KLT Tools: at Homemzamor32Noch keine Bewertungen

- Weekly Teaching & Learning Plan EDU3102 (Students)Dokument9 SeitenWeekly Teaching & Learning Plan EDU3102 (Students)Shahmeer IzzatNoch keine Bewertungen

- Way To Communicate With LegislatorsDokument4 SeitenWay To Communicate With LegislatorsFlorida School Counselor AssociationNoch keine Bewertungen

- PDF Sustainable DevelopmentDokument15 SeitenPDF Sustainable Developmentaditya pariharNoch keine Bewertungen

- Venture Capital FinancingDokument28 SeitenVenture Capital FinancingAdii AdityaNoch keine Bewertungen

- Project On Employee MotivationDokument59 SeitenProject On Employee MotivationBharat AhujaNoch keine Bewertungen

- Topic 6 Topic 6Dokument18 SeitenTopic 6 Topic 6johnNoch keine Bewertungen

- Hitesh Mittal: Brief OverviewDokument2 SeitenHitesh Mittal: Brief OverviewHitesh MittalNoch keine Bewertungen

- Exploratory Study OnDokument75 SeitenExploratory Study OnIkhlaasKaushalNoch keine Bewertungen

- Res 5 Safull 1Dokument5 SeitenRes 5 Safull 1natassidogNoch keine Bewertungen

- 2 - Friction Loss UnguidedDokument7 Seiten2 - Friction Loss UnguidedshaunyuNoch keine Bewertungen

- Pre Week Remedial LawDokument167 SeitenPre Week Remedial LawLeizza Ni Gui Dula100% (2)

- EO On Climate ChangeDokument5 SeitenEO On Climate ChangeSean FurrNoch keine Bewertungen

- Let's Talk Bitcoin, Episode 113, "Enabling Tech"Dokument18 SeitenLet's Talk Bitcoin, Episode 113, "Enabling Tech"Ben MalecNoch keine Bewertungen

- Dengue Fever - Presentation Done by - DR - Thanooja. S.HDokument17 SeitenDengue Fever - Presentation Done by - DR - Thanooja. S.HSupriyati RahayuNoch keine Bewertungen

- Techniques For Operations Efficiency 4Dokument28 SeitenTechniques For Operations Efficiency 4vijay_paliwal9903Noch keine Bewertungen

- Juice Plus+ Complete Plan.Dokument25 SeitenJuice Plus+ Complete Plan.Claire SmithNoch keine Bewertungen

- Dietetics Resume Brittany M FellowsDokument3 SeitenDietetics Resume Brittany M Fellowsapi-242225348Noch keine Bewertungen

- Compiler Design Lesson Plan 7thDokument15 SeitenCompiler Design Lesson Plan 7thChandra Sekhar DNoch keine Bewertungen

- Course Description: Me2035 Entrepreneurship Development PrerequisiteDokument7 SeitenCourse Description: Me2035 Entrepreneurship Development PrerequisiteAnonymous p8bHAAxNoch keine Bewertungen

- Pepco Donation2013Dokument1 SeitePepco Donation2013Montgomery County (MD) Fire and RescueNoch keine Bewertungen

- K. J. Rawson - Maritime System Design MethodologyDokument13 SeitenK. J. Rawson - Maritime System Design Methodologynf_azevedoNoch keine Bewertungen

- Employee Retention 2Dokument95 SeitenEmployee Retention 2poojaarora_10_juneNoch keine Bewertungen

- Final Report of SpeechDokument102 SeitenFinal Report of SpeechParinit TyagiNoch keine Bewertungen

- G2l1a Three Little Pigs PuppetsDokument5 SeitenG2l1a Three Little Pigs Puppetsapi-237193640Noch keine Bewertungen

- Lease FOR Ease OF Discussion AND Frequent Citation: Bring ALL Texts TO ClassDokument7 SeitenLease FOR Ease OF Discussion AND Frequent Citation: Bring ALL Texts TO ClassAnonymous Fwe1mgZNoch keine Bewertungen

- Network Management AND TroubleshootingDokument23 SeitenNetwork Management AND TroubleshootingRoby RidoNoch keine Bewertungen

- Best IR Practices in Manufacturing: Submitted By: Submitted ToDokument19 SeitenBest IR Practices in Manufacturing: Submitted By: Submitted ToRitika SharmaNoch keine Bewertungen

- Win $ YoutubeDokument12 SeitenWin $ YoutubeandradejoseNoch keine Bewertungen

- Rex Feral - Hit ManDokument64 SeitenRex Feral - Hit ManJosh Wid100% (2)

- Transpo Digests Part 3Dokument30 SeitenTranspo Digests Part 3Jon JamoraNoch keine Bewertungen

- Shaping Grinding and Realated OperationsDokument26 SeitenShaping Grinding and Realated Operationspatel ketanNoch keine Bewertungen

- v-Myb proteins and their oncogenic potential: A study on how two point mutations affect the interaction of v-Myb with other proteinsVon Everandv-Myb proteins and their oncogenic potential: A study on how two point mutations affect the interaction of v-Myb with other proteinsNoch keine Bewertungen

- Divided States: Strategic Divisions in EU-Russia RelationsVon EverandDivided States: Strategic Divisions in EU-Russia RelationsNoch keine Bewertungen

- Dash 3000/4000 Patient Monitor: Service ManualDokument292 SeitenDash 3000/4000 Patient Monitor: Service ManualYair CarreraNoch keine Bewertungen

- Chapter 24 - The Solar SystemDokument36 SeitenChapter 24 - The Solar SystemHeather Blackwell100% (1)

- KiSoft Sort & Pack Work Station (User Manual)Dokument41 SeitenKiSoft Sort & Pack Work Station (User Manual)Matthew RookeNoch keine Bewertungen

- List of HTML TagsDokument5 SeitenList of HTML TagsdorinadidNoch keine Bewertungen

- Cheerios Media KitDokument9 SeitenCheerios Media Kitapi-300473748Noch keine Bewertungen

- Transposable Elements - Annotated - 2020Dokument39 SeitenTransposable Elements - Annotated - 2020Monisha vNoch keine Bewertungen

- Junos ErrorsDokument2 SeitenJunos ErrorsrashidsharafatNoch keine Bewertungen

- Comparitive Study of Fifty Cases of Open Pyelolithotomy and Ureterolithotomy With or Without Double J Stent InsertionDokument4 SeitenComparitive Study of Fifty Cases of Open Pyelolithotomy and Ureterolithotomy With or Without Double J Stent InsertionSuril VithalaniNoch keine Bewertungen

- Advanced Java SlidesDokument134 SeitenAdvanced Java SlidesDeepa SubramanyamNoch keine Bewertungen

- Instruction Manual 115cx ENGLISHDokument72 SeitenInstruction Manual 115cx ENGLISHRomanPiscraftMosqueteerNoch keine Bewertungen

- Coco Mavdi Esl5Dokument6 SeitenCoco Mavdi Esl5gaurav222980Noch keine Bewertungen

- The History of Music in Portugal - Owen ReesDokument4 SeitenThe History of Music in Portugal - Owen ReeseugenioamorimNoch keine Bewertungen

- Risha Hannah I. NazarethDokument4 SeitenRisha Hannah I. NazarethAlpaccino IslesNoch keine Bewertungen

- Ethiopian Airlines-ResultsDokument1 SeiteEthiopian Airlines-Resultsabdirahmanguray46Noch keine Bewertungen

- Fear of God-3Dokument50 SeitenFear of God-3Duy LêNoch keine Bewertungen