Beruflich Dokumente

Kultur Dokumente

Tecnicas Evadir Firewalls PDF

Hochgeladen von

Xavi LunaOriginalbeschreibung:

Originaltitel

Copyright

Verfügbare Formate

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

Verfügbare Formate

Tecnicas Evadir Firewalls PDF

Hochgeladen von

Xavi LunaCopyright:

Verfügbare Formate

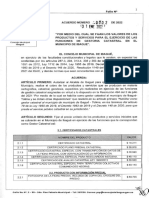

NMAP tcnicas para evitar Firewalls

Como pruebas de penetracin se encontrar con los sistemas que estn detrs de firewalls y le estn bloqueando para obtener la informacin que usted quiere.So usted necesitar saber cmo evitar las reglas del cortafuegos que hay en el lugar y descubrir informacin acerca de un host . Este paso en una prueba de penetracin llamado Reglas de cortafuegos evasin. Nmap ofrece un montn de opciones sobre evasin Firewall lo que en este artculo vamos a explorar estas opciones.

Fragmentar paquetes

Esta tcnica es muy eficaz, especialmente en los viejos tiempos no obstante usted puede usarlo si usted encuentra un firewall que no es propiamente configured.The Nmap ofrece esa posibilidad de fragmentar los paquetes durante la exploracin con la opcin-f para que pueda eludir la inspeccin de paquetes de cortafuegos.

Fragmentar paquetes Nmap En la siguiente imagen podemos ver que Nmap enva paquetes de tamao 8-bytes cuando estamos haciendo un anlisis con la opcin-f.

Capturar un paquete fragmento

Especifique un determinado MTU

Nmap se da la opcin al usuario de que se fije un MTU (Maximum Transmission Unit) a la packet.This es similar a la tcnica de fragmentacin de paquetes que hemos explicado above.During la exploracin

que el tamao de la nmap crear paquetes con tamao basado en el nmero que se give.In este ejemplo dio el nmero 24 de modo que el nmap crear 24-byte packets causando una confusin a la firewall.Have en cuenta que el nmero de MTU debe ser un mltiplo de 8 (8,16, 24,32 etc). Se puede especificar la MTU de su eleccin con el objetivo de nmero de comandos mtu.

Especifique un MTU especfico a los paquetes

Use direcciones Decoy

En este tipo de anlisis puede indicar a los paquetes Nmap parodia de hosts.In otros registros del firewall ser no slo nuestra direccin IP, sino tambin y las direcciones IP de los seuelos por lo que ser mucho ms difcil de determinar desde qu sistema de la exploracin started.There dos opciones que se pueden utilizar en este tipo de anlisis: 1. nmap-D RND: 10 [target] (Genera un nmero aleatorio de seuelos) 2. nmap-D decoy1, decoy2, etc decoy3 (Especificar manualmente las direcciones IP de los seuelos)

Escaneo con direcciones seuelo En la siguiente imagen podemos ver que en el firewall existen archivos de registro 3 address.One IP diferente es nuestra verdadera IP y los otros son los seuelos.

Archivos de registro inundado de direcciones seuelo Es necesario tener en cuenta que el host que va a utilizar como seuelos deben estar en lnea con el fin de que esta tcnica work.Also usando seuelos muchos pueden causar congestin de la red por lo que puede para evitar que, sobre todo si est escaneando la red de su cliente .

Scan Zombie Idle

Esta tcnica le permite utilizar otro ordenador de la red que est inactivo para realizar un escaneo de puertos a otro host.The ventaja principal de este mtodo es que es muy cauteloso porque los archivos de registro del servidor de seguridad registrar la direccin IP del zombi y no nuestra IP.However para tener resultados adecuados debemos encontrar hosts que estn inactivos en la red. Metasploit framework tiene un escner que puede ayudarnos a descubrir los hosts que estn inactivos en la red y que puede ser utilizado mientras que la aplicacin de este tipo de anlisis.

Descubre Zombies Como podemos ver en la imagen de arriba el escner ha descubierto que las direcciones IP 192.168.1.67 y 192.168.1.69 estn inactivos en la red y son candidatos potenciales para su uso en una orden Zombie Scan.In inactivo para implementar un escaneo Zombie Idle necesitamos utilizar el comando nmap-sI [IP Zombie] [IP de destino]

Ejecucin de un anlisis de inactividad Podemos ver la efectividad de esta exploracin slo comprobando los logs.As firewall podemos ver los archivos de registro registrar la direccin IP del host Zombie (SRC = 192.168.1.69) y no nuestra direccin IP por lo que nuestro anlisis fue cauteloso.

Los archivos de registro del firewall Anlisis de inactividad

Puerto de origen nmero de especificacin

Un error comn que muchos administradores estn haciendo al configurar firewalls es crear una regla para permitir todo el trfico entrante que proviene de un puerto especfico number.The-source-port opcin de Nmap se puede utilizar para explotar estos puertos misconfiguration.Common que puede utilizar para este tipo de anlisis son: 20,53 y 67.

Fuente escaneo de puertos

Anexar datos azar

Muchos firewalls estn inspeccionando los paquetes al ver su tamao con el fin de identificar un puerto scan.This potencial se debe a que muchos escneres estn enviando paquetes que tienen orden size.In

especfico para evitar ese tipo de proteccin que se puede utilizar el comando de datos de longitud para aadir datos adicionales y enviar paquetes con tamao diferente al del default.In la imagen de abajo, hemos cambiado el tamao del paquete mediante la adicin de 25 bytes ms.

Agregar datos al azar para evitar la deteccin El tamao de un paquete tpico que nmap enva a la meta es de 58 bytes como se puede ver en la imagen de abajo.

Paquete tpico de nmap scan Con el comando que hemos utilizado los datos de longitud 25 cambiamos el valor a 83, a fin de evitar ser descubierto por los servidores de seguridad que comprobar si el tamao de paquete predeterminado que genera nmap.

Una muestra de un paquete que hemos aadir 25 bytes ms para evitar la deteccin

Analizar con orden aleatorio

En esta tcnica, puede escanear un nmero de los ejrcitos en orden aleatorio y no sequential.The comando que se utiliza para instruir Nmap para buscar anfitrin en orden aleatorio es-azar-anfitriones. Esta tcnica, combinada con las opciones de sincronizacin lenta en el comando nmap puede ser muy eficaz cuando usted no quiere alertar a los cortafuegos.

Analizar los ejrcitos en orden aleatorio

MAC Spoofing Direccin

Otro mtodo para eludir restricciones del cortafuegos mientras realiza un escaneo de puertos es mediante suplantacin de la direccin MAC de su tcnica host.This puede ser muy eficaz, especialmente si hay una regla de filtrado de direcciones MAC para permitir slo el trfico de determinadas direcciones MAC por lo que tendr que descubrir qu direccin MAC es necesario configurar el fin de obtener resultados. En concreto la opcin-spoof-mac te da la posibilidad de elegir una direccin MAC de un proveedor especfico, para elegir una direccin MAC aleatoria o para establecer una direccin MAC especfica de su ventaja choice.Another de falsificacin de direcciones MAC es que usted haga su anlisis ms sigilosos porque su verdadera direccin MAC no aparece en los archivos de registro del firewall. Especifique la direccin MAC de un vendedor ->-spoof-mac Dell/Apple/3Com Generar una direccin MAC aleatoria -> spoof-mac 0 Especifique su propia direccin MAC -> spoof-mac 00:01:02:25:56: AE

MAC Spoofing direccin

Enviar sumas de comprobacin incorrectas

Las sumas de comprobacin son utilizados por el protocolo TCP / IP para garantizar la integrity.However datos enviando paquetes con sumas de comprobacin incorrectas puede ayudar a descubrir informacin de los sistemas que no est correctamente configurado o cuando usted est tratando de evitar un firewall. Puede utilizar el comando nmap-badsum IP para enviar paquetes con sumas de comprobacin incorrectas para su targets.In la imagen de abajo no nos dieron ninguna resultados.Este significa que el sistema es adecuado configurado.

Envo de paquetes con checksum bad

Usted puede ver a continuacin un ejemplo de un paquete con checksum malo que nos han enviado:

Un paquete con checksum bad

Conclusin

Das könnte Ihnen auch gefallen

- Introducción A Nmap PDFDokument7 SeitenIntroducción A Nmap PDFÐaniel Malque UrtechoNoch keine Bewertungen

- Scanner NmapDokument13 SeitenScanner NmapLuis Enrique BautistaNoch keine Bewertungen

- NmapDokument8 SeitenNmapMartin GarciaNoch keine Bewertungen

- Nmap TutorialDokument6 SeitenNmap TutorialCarlos Alberto Borda DonaireNoch keine Bewertungen

- Ejemplos Prácticos de NmapDokument6 SeitenEjemplos Prácticos de NmapFelipe OrcoapazaNoch keine Bewertungen

- SqlmapDokument22 SeitenSqlmapJOMA JOMANoch keine Bewertungen

- Nmap PDFDokument22 SeitenNmap PDFEddy ReyNoch keine Bewertungen

- Fping y NmapDokument4 SeitenFping y NmapVanessa GomezNoch keine Bewertungen

- Comando de Nmap en EspañolDokument38 SeitenComando de Nmap en Españolabnerin18Noch keine Bewertungen

- 10 Formas Interesantes de Usar NmapDokument5 Seiten10 Formas Interesantes de Usar NmapjjesuspenapNoch keine Bewertungen

- Ejercicios DescubrimientoDokument19 SeitenEjercicios Descubrimientoalvaro GuardiaNoch keine Bewertungen

- Práctica 2 NmapDokument6 SeitenPráctica 2 NmapBertrand Lorente YanezNoch keine Bewertungen

- Identificación Vulnerabilidades NMAPDokument10 SeitenIdentificación Vulnerabilidades NMAPHathor ChomskyNoch keine Bewertungen

- NmapDokument4 SeitenNmapAlexander LópezNoch keine Bewertungen

- Nmap Escaner de PuertosDokument16 SeitenNmap Escaner de PuertosLopez ErickNoch keine Bewertungen

- Técnicas NmapDokument7 SeitenTécnicas Nmapnoc_313Noch keine Bewertungen

- Guia Practica1 NmapDokument11 SeitenGuia Practica1 NmapismaelNoch keine Bewertungen

- Que Es y Como Usar NMAPDokument18 SeitenQue Es y Como Usar NMAPLuis Guillermo Salamanca100% (1)

- 02-Escaneo de Redes y Enumeración st07Dokument20 Seiten02-Escaneo de Redes y Enumeración st07YASER ROMERO HERNANDEZNoch keine Bewertungen

- Capas de SubredDokument10 SeitenCapas de SubredDavid RamirezNoch keine Bewertungen

- NMAPDokument36 SeitenNMAPAinoa Piudo CabelloNoch keine Bewertungen

- El Mejor Manual de Ataques de Aircrack-NgDokument38 SeitenEl Mejor Manual de Ataques de Aircrack-NgSergio StaMaría0% (1)

- NMAP EjerciciosDokument9 SeitenNMAP EjerciciosJulian QuitianNoch keine Bewertungen

- Tutorial NmapDokument8 SeitenTutorial NmapRojas Drum LuisNoch keine Bewertungen

- Laboratorio NmapDokument5 SeitenLaboratorio NmapArphiaCoaCmdNoch keine Bewertungen

- Plantilla - Entrega de Trabajos EstudiantesDokument15 SeitenPlantilla - Entrega de Trabajos Estudiantesjomita1337Noch keine Bewertungen

- Manual Basico WifislaxDokument18 SeitenManual Basico Wifislaxbebesonik0Noch keine Bewertungen

- Laboratorio 1Dokument8 SeitenLaboratorio 1Magnes07 pmaNoch keine Bewertungen

- NmapDokument12 SeitenNmapsantiago5530100% (1)

- Herramienta de Kali LinuxDokument6 SeitenHerramienta de Kali LinuxGuzTavo Alvarock ÃlvarockNoch keine Bewertungen

- Practica2 1-Escaneo de PuertosNMAPDokument5 SeitenPractica2 1-Escaneo de PuertosNMAPjotapekeNoch keine Bewertungen

- AgredoCristian LabNMAPDokument15 SeitenAgredoCristian LabNMAPCRISTIAN DAVID AGREDO TREJOSNoch keine Bewertungen

- ZenmapDokument34 SeitenZenmapMoraManNoch keine Bewertungen

- ICMP WiresharkDokument9 SeitenICMP WiresharkJavii PradoNoch keine Bewertungen

- Lab KaliDokument17 SeitenLab KaliLuis Mario MartínezNoch keine Bewertungen

- SATI Vasconcelos Caceres Tarea6 02042023Dokument8 SeitenSATI Vasconcelos Caceres Tarea6 02042023Jorge VasconcelosNoch keine Bewertungen

- Manual Aireplay NG EspanolDokument21 SeitenManual Aireplay NG EspanolSapucay Del BagualNoch keine Bewertungen

- 2 - Port - Scann1ng - Nmap - HXCDokument8 Seiten2 - Port - Scann1ng - Nmap - HXCGuilherme Silva NNoch keine Bewertungen

- Escaneo de RedesDokument22 SeitenEscaneo de Redeszheros1Noch keine Bewertungen

- Taller NmapDokument4 SeitenTaller NmapKtiik MosqueraNoch keine Bewertungen

- Guia Melvin Erazo 2014010894Dokument9 SeitenGuia Melvin Erazo 2014010894Melvin ErazoNoch keine Bewertungen

- Laboratorio de Nmap en WindowsDokument17 SeitenLaboratorio de Nmap en WindowsKEVIN SANTIAGO BARRAGAN OYOLANoch keine Bewertungen

- Nmap. Escanear Puertos Con Nmap - Listado de Comandos NmapDokument33 SeitenNmap. Escanear Puertos Con Nmap - Listado de Comandos Nmapnoleospam2Noch keine Bewertungen

- NmapDokument5 SeitenNmapGRYPHOS LAN CENTERNoch keine Bewertungen

- Informe NmapDokument5 SeitenInforme NmapYeison IbarguenNoch keine Bewertungen

- Escaneo de PuertosDokument4 SeitenEscaneo de PuertosHernan GrapizNoch keine Bewertungen

- Trabajo NMAPDokument6 SeitenTrabajo NMAPErica RichardsNoch keine Bewertungen

- UntitledDokument4 SeitenUntitledcarlos alcantaraNoch keine Bewertungen

- NmapDokument8 SeitenNmaprovitoNoch keine Bewertungen

- Wire SharkDokument6 SeitenWire SharkJavierLopezNoch keine Bewertungen

- GuíaBurros: Redes Locales: Todo lo que debes saber para montar una red localVon EverandGuíaBurros: Redes Locales: Todo lo que debes saber para montar una red localBewertung: 4 von 5 Sternen4/5 (4)

- UF1879 - Equipos de interconexión y servicios de redVon EverandUF1879 - Equipos de interconexión y servicios de redNoch keine Bewertungen

- UML. Arquitectura de aplicaciones en Java, C++ y Python. 2ª EdiciónVon EverandUML. Arquitectura de aplicaciones en Java, C++ y Python. 2ª EdiciónNoch keine Bewertungen

- Hacking Ético 101 - Cómo hackear profesionalmente en 21 días o menos! 2da Edición: Cómo hackear, #1Von EverandHacking Ético 101 - Cómo hackear profesionalmente en 21 días o menos! 2da Edición: Cómo hackear, #1Bewertung: 3.5 von 5 Sternen3.5/5 (19)

- UF1274 - Administración y auditoría de los servicios de mensajería electrónicaVon EverandUF1274 - Administración y auditoría de los servicios de mensajería electrónicaBewertung: 5 von 5 Sternen5/5 (1)

- Sistemas Operativos en Red (GRADO MEDIO).: SISTEMAS OPERATIVOSVon EverandSistemas Operativos en Red (GRADO MEDIO).: SISTEMAS OPERATIVOSNoch keine Bewertungen

- Instrucciones Termohigrometro Con Alarma Lufft dth200Dokument26 SeitenInstrucciones Termohigrometro Con Alarma Lufft dth200Xavi LunaNoch keine Bewertungen

- Lista de Calidades de Películas y Videos, Ordenadas de Menor A Mejor CalidadDokument7 SeitenLista de Calidades de Películas y Videos, Ordenadas de Menor A Mejor CalidadXavi LunaNoch keine Bewertungen

- Tor ManualDokument48 SeitenTor ManualXavi LunaNoch keine Bewertungen

- Cortega Cast FM 0118 MemoriaDokument36 SeitenCortega Cast FM 0118 MemoriaMaribel Chuquihuanga VeraNoch keine Bewertungen

- GCCDokument166 SeitenGCCXavi LunaNoch keine Bewertungen

- Sentencia RinconDokument11 SeitenSentencia RinconXavi LunaNoch keine Bewertungen

- 1827 Villanueva. Arte de AlbanileriaDokument98 Seiten1827 Villanueva. Arte de AlbanileriatigredelmonteNoch keine Bewertungen

- Guia Pentesting Kali Linux OpcionalDokument87 SeitenGuia Pentesting Kali Linux OpcionalJose A Aparicio FernandezNoch keine Bewertungen

- Burp Suite ProfessionalDokument30 SeitenBurp Suite ProfessionalXavi Luna100% (1)

- Incibe2 Toma Evidencias Analisis ForenseDokument79 SeitenIncibe2 Toma Evidencias Analisis Forensejosemari A MartínezNoch keine Bewertungen

- Manual de Telecomunicaciones AnonimasDokument14 SeitenManual de Telecomunicaciones AnonimasXavi LunaNoch keine Bewertungen

- BOE Ley de Propiedad Intelectual 2015Dokument36 SeitenBOE Ley de Propiedad Intelectual 2015JoooSeeeNoch keine Bewertungen

- Redes de Anonimato EstudioDokument34 SeitenRedes de Anonimato EstudioXavi LunaNoch keine Bewertungen

- Guia Ataque Modelo 2Dokument25 SeitenGuia Ataque Modelo 2El RenegadoNoch keine Bewertungen

- Exploitation: Conocimientos Previos IIDokument3 SeitenExploitation: Conocimientos Previos IIXavi LunaNoch keine Bewertungen

- Articulo OSINTDokument14 SeitenArticulo OSINTChristyan LeonNoch keine Bewertungen

- Practica - ZeroShell Net Services - Router - Firewall LinuxDokument11 SeitenPractica - ZeroShell Net Services - Router - Firewall LinuxXavi LunaNoch keine Bewertungen

- Practica Android Wal C 2012Dokument4 SeitenPractica Android Wal C 2012Xavi LunaNoch keine Bewertungen

- CriptoAsimetricaGPGPractica WALC2012Dokument7 SeitenCriptoAsimetricaGPGPractica WALC2012Xavi LunaNoch keine Bewertungen

- SQL Injection PDFDokument24 SeitenSQL Injection PDFXavi LunaNoch keine Bewertungen

- 0x03 Bypassing Remote Linux x86 ASLR ProtectionDokument10 Seiten0x03 Bypassing Remote Linux x86 ASLR ProtectionXavi LunaNoch keine Bewertungen

- El Caton Del Islam-EaDokument67 SeitenEl Caton Del Islam-EaXavi LunaNoch keine Bewertungen

- Túneles SSH + Meterpreter para Saltar Firewalls de Nueva Generación.Dokument7 SeitenTúneles SSH + Meterpreter para Saltar Firewalls de Nueva Generación.Xavi LunaNoch keine Bewertungen

- 0x02 Bypassing Local Linux x86 ASLR ProtectionDokument10 Seiten0x02 Bypassing Local Linux x86 ASLR Protectionfelipe_vergara_40Noch keine Bewertungen

- XHTML Tuto BetaDokument100 SeitenXHTML Tuto BetaXavi LunaNoch keine Bewertungen

- Los Códigos de Estado de HTTP PDFDokument4 SeitenLos Códigos de Estado de HTTP PDFXavi LunaNoch keine Bewertungen

- Tutorial JcaDokument7 SeitenTutorial JcaXavi LunaNoch keine Bewertungen

- Openvpn Pivoting PDFDokument5 SeitenOpenvpn Pivoting PDFXavi LunaNoch keine Bewertungen

- Uso ModsecurityDokument6 SeitenUso ModsecurityXavi LunaNoch keine Bewertungen

- BifrostDokument6 SeitenBifrostRbn NavarroNoch keine Bewertungen

- Juan Diego-Formato - Presentación - Tarea 2 Algebra LinealDokument7 SeitenJuan Diego-Formato - Presentación - Tarea 2 Algebra LinealJuan Diego Silva CastroNoch keine Bewertungen

- Parcial - Escenario 4 - PRIMER BLOQUE-TEORICO - PRACTICO - GERENCIA FINANCIERA - (GRUPO B11)Dokument9 SeitenParcial - Escenario 4 - PRIMER BLOQUE-TEORICO - PRACTICO - GERENCIA FINANCIERA - (GRUPO B11)Ruben Mateo SenaNoch keine Bewertungen

- Competencial Contextual en El Área Industrial: Mppf. Nallely Garrido ArgáezDokument43 SeitenCompetencial Contextual en El Área Industrial: Mppf. Nallely Garrido ArgáezValery CruzNoch keine Bewertungen

- SGDT - SECTUR - 1 - Unidad - 4 Directrices de Gestión Turística de MunicipiosDokument41 SeitenSGDT - SECTUR - 1 - Unidad - 4 Directrices de Gestión Turística de MunicipioslorerafaelNoch keine Bewertungen

- Catalogo Fachaleta 2022Dokument8 SeitenCatalogo Fachaleta 2022jose antonio zubieta montes de ocaNoch keine Bewertungen

- Cambios Que Traen SanidadDokument178 SeitenCambios Que Traen SanidadConsuelo Samuel100% (1)

- La Justificación Por La FeDokument6 SeitenLa Justificación Por La FeRosas CalderónNoch keine Bewertungen

- Llamas Del Deseo (Flames of Desire)Dokument2 SeitenLlamas Del Deseo (Flames of Desire)Vane La NonnaNoch keine Bewertungen

- Navegando Entre BrumasDokument20 SeitenNavegando Entre BrumasRocio GuevaraNoch keine Bewertungen

- 3.2 Riesgos Mecánicos y Físicos:: Qué Es El Riesgo MecánicoDokument17 Seiten3.2 Riesgos Mecánicos y Físicos:: Qué Es El Riesgo MecánicoGbeto Garcia.betoNoch keine Bewertungen

- Acuerdo E.O.T. Sot.Dokument79 SeitenAcuerdo E.O.T. Sot.ospam ingenieriaNoch keine Bewertungen

- Participasion de La Mujer en El DilogunDokument3 SeitenParticipasion de La Mujer en El DilogunAlexisGuzmanOloyuMorulaObba50% (2)

- Examenes Resueltos Estadística Social PDFDokument241 SeitenExamenes Resueltos Estadística Social PDFVeronica Garcia ramirez67% (3)

- Ejercicios y Autoevaluacion - CeDokument9 SeitenEjercicios y Autoevaluacion - CeLIRIAN MARQUEZ RODRIGUEZNoch keine Bewertungen

- Iom em U Match Concealed Inverter 50 60hz 4mxd65 Ms Svx062a em 060121Dokument40 SeitenIom em U Match Concealed Inverter 50 60hz 4mxd65 Ms Svx062a em 060121Fernando Hernández OrtizNoch keine Bewertungen

- Por Qué Bajan Los Precios Internacionales de Los MetalesDokument7 SeitenPor Qué Bajan Los Precios Internacionales de Los MetalesPepeFarfanNoch keine Bewertungen

- Casos Clinicos Icb 1 DmiiDokument4 SeitenCasos Clinicos Icb 1 DmiiDaniel VillalobosNoch keine Bewertungen

- Tinkazos No. 38Dokument201 SeitenTinkazos No. 38Lektor IrredentoNoch keine Bewertungen

- Acuerdo 002 2022Dokument7 SeitenAcuerdo 002 2022juan barreroNoch keine Bewertungen

- JavaScript (Conceptos Básicos y Avanzados)Dokument157 SeitenJavaScript (Conceptos Básicos y Avanzados)Miguel MartinezNoch keine Bewertungen

- Evidencia 1Dokument7 SeitenEvidencia 1alex rocha100% (1)

- Proteccion A Las ManosDokument38 SeitenProteccion A Las ManosAdolfo Rivera ZaldivarNoch keine Bewertungen

- Actividad de Puntos Evaluables - Escenario 2 - Primer Bloque-Ciencias Basicas - Probabilidad - (Grupo b04) )Dokument5 SeitenActividad de Puntos Evaluables - Escenario 2 - Primer Bloque-Ciencias Basicas - Probabilidad - (Grupo b04) )D.F. PantojaNoch keine Bewertungen

- Evaluaciones Plan de Lección Diaria Clase 5toDokument167 SeitenEvaluaciones Plan de Lección Diaria Clase 5toZuly DiazNoch keine Bewertungen

- Guía Información Relevnte e Irrelevante en Un TextoDokument4 SeitenGuía Información Relevnte e Irrelevante en Un TextoivanbanbanNoch keine Bewertungen

- Estructura Analitica Del ProyectoDokument1 SeiteEstructura Analitica Del Proyectoyulieth albarracinNoch keine Bewertungen

- Ejercicios Aplicacion de Formatos VP PDFDokument6 SeitenEjercicios Aplicacion de Formatos VP PDFAndrés CamargoNoch keine Bewertungen

- Afme U1 Ea AncmDokument7 SeitenAfme U1 Ea AncmAna Maria Cide MolinaNoch keine Bewertungen

- Matriz de Control de Operaciones Seican 2023Dokument9 SeitenMatriz de Control de Operaciones Seican 2023SEICAN CONTABILIDADNoch keine Bewertungen

- Etapas Del Proceso CatastralDokument6 SeitenEtapas Del Proceso CatastralClaudia Lissette Lima CoradoNoch keine Bewertungen