Beruflich Dokumente

Kultur Dokumente

Medidas de Seguridad

Hochgeladen von

Daniel de la CruzCopyright

Verfügbare Formate

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

Verfügbare Formate

Medidas de Seguridad

Hochgeladen von

Daniel de la CruzCopyright:

Verfügbare Formate

Medidas de Seguridad en el tratamiento

de datos personales

Real Decreto 1720/2007, de 21 de diciembre, por el que

se aprueba el Reglamento de desarrollo de la Ley

Orgánica 15/1999, de 13 de diciembre, de protección

de datos de carácter personal

Referencia Medidas de Seguridad en el tratamiento de datos

personales

Creación 25 de enero de 2008

Autor(es) Firma-e, Ángel Juan Cano

NOMBRE ORTIN

http://www.firma-e.com

GIMENO JOSE

Web MARIA - NIF

34785487B

Firmado digitalmente por NOMBRE

ORTIN GIMENO JOSE MARIA - NIF

34785487B

Nombre de reconocimiento (DN): CN =

NOMBRE ORTIN GIMENO JOSE MARIA

- NIF 34785487B, C = ES, O = FNMT,

OU = FNMT Clase 2 CA

Motivo: Certifico la precisión e integridad

de este documento

Fecha: 2008.01.28 16:47:28 +01'00'

DOCUMENTO DE USO PÚBLICO Pág. 1 de 16

ÍNDICE

1. Niveles de Seguridad: ............................................................................................................ 3

2. Documento de Seguridad: ..................................................................................................... 5

3. Medidas de seguridad: .......................................................................................................... 7

3.1. Medidas para todos los tratamientos: ............................................................................................ 7

3.1.1. Medidas Generales: ........................................................................................................ 7

3.1.2. Medidas de seguridad de Nivel Básico: ......................................................................... 7

3.1.3. Medidas de seguridad de Nivel Medio: .......................................................................... 7

3.2. Medidas para el tratamiento de datos automatizado: .................................................................... 8

3.2.1. Medidas Generales: ........................................................................................................ 8

3.2.2. Medidas de seguridad de Nivel Básico: ......................................................................... 8

3.2.3. Medidas de seguridad de Nivel Medio: .......................................................................... 9

3.2.4. Medidas de seguridad de Nivel Alto: .............................................................................. 9

3.3. Medidas para el tratamiento de datos no automatizado: ............................................................... 9

3.3.1. Medidas de seguridad de Nivel Básico: ......................................................................... 9

3.3.2. Medidas de seguridad de Nivel Alto: ............................................................................10

4. Comparativa de Medidas: .................................................................................................... 11

DOCUMENTO DE USO PÚBLICO Pág. 2 de 16

1. Niveles de Seguridad:

En el nuevo reglamento se mantienen los tres niveles de seguridad, básico, medio y alto,

aunque se realizan algunas modificaciones como la inclusión del tratamiento de los datos de

localización y tráfico de los operadores de servicios como nivel medio, la aplicación de medidas de

nivel básico a ficheros con datos especialmente protegidos cuando su uso sea únicamente para

transmisiones dinerarias o la opción de aplicar las medidas de seguridad sobre el dato, no

necesariamente sobre todo el fichero.

Los niveles que agrupan las medidas de seguridad mínimas exigidas quedan estructurados

de la siguiente manera:

Nivel Básico

Este nivel es aplicable a todos los ficheros con datos de carácter personal.

Nivel Medio

Además de los ficheros a los que ya aplicaba (infracciones administrativas o penales,

tributarios, solvencia patrimonial, y los que permitan la evaluación de la personalidad del

afectado), se añaden los ficheros de entidades financieras y seguridad social.

Consideramos incluidos en el nivel medio los ficheros que contienen datos de tráfico y

localización almacenados por los operadores de servicios de comunicaciones, a los que sin

embargo se le aplica la medida de registro de accesos de nivel alto.

Nivel Alto

Se mantiene el nivel alto para el tratamiento de los datos especialmente protegidos (ideología,

afiliación sindical, religión, creencias, origen racial, salud y vida sexual), los datos recabados con

fines policiales sin el consentimiento de los afectados, añadiendo los datos derivados de actos de

violencia de género.

No obstante, bastará con la aplicación de medidas de nivel básico cuando los datos

especialmente protegidos se traten con la única finalidad de realizar transferencias dinerarias a

entidades de las que los afectados son socios o miembros (por ejemplo sindicatos), o se

contengan en ficheros o tratamientos no automatizados de una forma incidental o accesoria sin

guardar relación con su finalidad. Así mismo bastará el nivel básico al tratamiento de datos de

salud que se refieran exclusivamente al grado de discapacidad o a la simple declaración de la

condición de discapacidad o invalidez del afectado con motivo del cumplimiento de deberes

públicos.

Ejemplos de ficheros:

Ficheros de Nivel Básico:

Un fichero con datos de clientes.

Un fichero con datos de socios.

Un fichero de video-vigilancia.

Un fichero de IRPF, con datos de cuota sindical, religión.

Un fichero no automatizado de currículum con datos de minusvalía.

DOCUMENTO DE USO PÚBLICO Pág. 3 de 16

Ficheros de Nivel Medio:

Un fichero de infracciones administrativas.

Un fichero de prestación de servicios financieros.

Un fichero de cotizaciones a la seguridad social.

Un fichero de proveedor de IP para acceso a internet.

Ficheros de Nivel Alto:

Un fichero de pacientes.

Un fichero de personal.

Un fichero de investigación policial.

Un fichero de acogida a mujeres maltratadas.

DOCUMENTO DE USO PÚBLICO Pág. 4 de 16

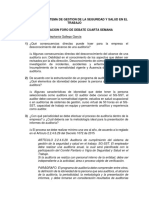

2. Documento de Seguridad:

Al igual que en el anterior reglamento, las organizaciones deben disponer de un Documento

de Seguridad que recoja todas las medidas técnicas y organizativas implantadas para el

tratamiento de datos de carácter personal.

El siguiente cuadro delimita los contenidos mínimos del documento según el tratamiento de

los ficheros:

No

Nivel Medida Automatizado

Automatizado

Delegaciones de funciones del

Básico

responsable del fichero.

Autorizaciones para el trabajo fuera de

Básico

los locales y validez de las mismas.

Básico Ámbito de aplicación.

Medidas, normas, procedimientos de

Básico actuación, reglas y estándares

implantados en la organización.

Funciones y obligaciones del personal

Básico en el tratamiento de los datos de

carácter personal.

Estructura de los ficheros a los que

Básico

aplica el documento.

Descripción de los sistemas de

Básico

información que los tratan.

Procedimiento de notificación, gestión

Básico

y respuesta ante incidencias.

Básico Copias de trabajo de documentos

Procedimientos de realización y

Básico

recuperación de copias de seguridad.

Medidas de protección de soportes en

Básico

su transporte.

Medidas de reutilización y destrucción

Básico

de soportes.

Personal autorizado para modificar los

Básico

permisos de acceso a los recursos.

Autorizaciones para salida de datos en

Básico soporte, documento o correo

electrónico.

Básico Criterios de archivo

Identificación de responsables de

Medio

seguridad.

Controles periódicos de verificación

Medio

del cumplimiento.

Personal autorizado a acceder a los

Medio

servidores.

Procedimiento de registro de acceso a

Alto

documentación.

DOCUMENTO DE USO PÚBLICO Pág. 5 de 16

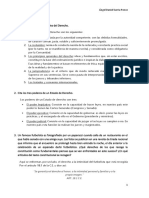

En el siguiente cuadro se contemplan las diferencias de contenidos mínimos del Documento de Seguridad establecidos en el anterior y el

nuevo reglamento (aparecen sombreados en azul los contenidos coincidentes en ambos reglamentos):

CONTENIDO MÍNIMO DEL DOCUMENTO DE SEGURIDAD

RD 994/1999 RD 1720/2007

BÁSICO MEDIO ALTO BÁSICO MEDIO ALTO

Delegaciones de funciones del Procedimiento de registro de

Responsable/s de Responsable/s de Seguridad

Ámbito de aplicación Responsable del Fichero acceso a la documentación

Seguridad

Autorizaciones para el trabajo Controles periódicos de

Medidas, normas, fuera de los locales verificación del cumplimiento

procedimientos , reglas y

estándares Ámbito de aplicación Personal autorizado para el

acceso a lugares donde se

encuentren los servidores

Medidas, normas,

Funciones y obligaciones procedimientos , reglas y

del personal estándares

Funciones y obligaciones del

Estructura de los Ficheros personal

Estructura de los Ficheros

Procedimiento de

notificación y gestión de

Descripción de los sistemas

incidencias

de información

Procedimientos de copias Procedimiento de notificación

de respaldo y recuperación y gestión de incidencias

Procedimientos de copias de

Personal autorizado para respaldo y recuperación

modificar accesos

Medidas de protección de

soportes en su transporte

Medidas de reutilización y

destrucción de soportes

Personal autorizado para

modificar accesos

Leyenda

Autorizaciones de salida de

datos

Medida del anterior reglamento

Medida de nueva implantación

sin modificación Criterios de archivo

Copias de Trabajo

DOCUMENTO DE USO PÚBLICO Pág. 6 de 16

3. Medidas de seguridad:

El nuevo reglamento mantiene todas las medidas establecidas por el anterior, aunque muchas

de ellas cambian de nivel. También regula medidas de seguridad para los tratamientos no

automatizados.

3.1. Medidas para todos los tratamientos:

3.1.1. Medidas Generales:

Formalizar por escrito en el Documento de Seguridad las posibles delegaciones de funciones

del Responsable del Fichero en otra persona.

Formalizar por escrito en el Documento de Seguridad las autorizaciones para el tratamiento

de datos fuera de los locales del Responsable. Estas autorizaciones se podrán establecer por

usuario o por perfil de usuario, determinando el periodo de validez de la autorización.

Garantizar la aplicación de las medidas de seguridad correspondiente a los ficheros

temporales, borrándolos o destruyéndolos una vez que cumplan su función.

Documento de Seguridad:

Elaborar uno o varios Documentos de Seguridad con las medidas de seguridad para el

tratamiento de datos personales, pudiéndolo dividir por ficheros, por sistemas de información….

Este documento debe estar actualizado con las medidas implantadas en la organización y con las

disposiciones vigentes en materia de seguridad de los datos de carácter personal.

3.1.2. Medidas de seguridad de Nivel Básico:

Funciones y obligaciones del personal:

Definir las distintas funciones y obligaciones del personal para el tratamiento de datos de

carácter personal, bien por usuario o por perfiles de usuario, incluyendo las autorizaciones

delegadas por el Responsable del fichero o tratamiento, debiendo informar a todo el personal de

forma comprensible de las normas de seguridad que afecten al desarrollo de sus funciones.

Registro de incidencias:

Establecer y documentar un procedimiento de notificación y gestión de incidencias,

incluyéndolo en el Documento de Seguridad, y habilitando un registro de las mismas.

Control de acceso a datos:

Limitar el acceso de los usuarios (propios o ajenos a la organización) únicamente a aquellos

recursos necesarios para la realización de sus funciones, debiendo mantener un registro

actualizado de usuario y perfiles de usuarios con los accesos autorizados de cada uno.

Establecer mecanismos que eviten el acceso de los usuarios a recursos a los que no estén

autorizados, reflejando en el documento de seguridad el usuario o perfil de usuarios que pueden

modificar los accesos sobre los recursos.

3.1.3. Medidas de seguridad de Nivel Medio:

Responsable de seguridad:

Designar uno o varios Responsables de Seguridad, reflejándolo en el Documento de

Seguridad, que serán los encargados de coordinar y controlar las medidas de seguridad

establecidas.

DOCUMENTO DE USO PÚBLICO Pág. 7 de 16

Auditoría:

Realizar una auditoría al menos bianual de los sistemas de información e instalaciones de

tratamiento y almacenamiento de datos, que dictamine sobre la adecuación de las medidas y

controles a la Ley y su desarrollo reglamentario. Estas auditorías serán analizadas por el/los

Responsables de Seguridad, que deberán implantar las medidas correctoras o complementarias y

elevar las conclusiones al Responsable del Fichero.

Se realizará una auditoría extraordinaria siempre que existan modificaciones sustanciales en

el sistema de tratamiento de los datos.

Gestión de soportes y documentos:

Establecer un sistema que registre las entradas y salidas de soportes o documentos con

datos de carácter personal.

3.2. Medidas para el tratamiento de datos automatizado:

3.2.1. Medidas Generales:

Garantizar un nivel de seguridad equivalente al acceso local a los accesos a datos

automatizados a través de redes de comunicaciones (públicas o no).

3.2.2. Medidas de seguridad de Nivel Básico:

Gestión de soportes y documentos:

Los soportes que contengan datos de carácter personal deben permitir identificar el tipo de

información que contienen, (a menos que las características del soporte lo imposibiliten), constar

en un inventario, y permitir el acceso a los mismos exclusivamente al personal autorizado.

La salida de soportes y documentos, así como los correos electrónicos con datos de carácter

personal deberá ser autorizada por el Responsable del fichero o constar como autorizada en el

Documento de Seguridad. Para el traslado de los documentos de deben implantar medidas que

eviten el acceso, perdida o sustracción de los mismos.

Los soportes que vayan a ser desechados deben ser destruidos o borrados para que nadie

pueda acceder o recuperar la información contenida en ellos.

Identificación y autenticación:

Implantar un sistema de identificación y autenticación inequívoca y personalizada para cada

usuario, verificando la autorización para el acceso a los datos.

Si el método de identificación se realiza mediante contraseñas, se debe establecer y

documentar un procedimiento para la asignación, almacenamiento y comunicación confidencial de

la contraseña, estableciendo el periodo de validez de las contraseñas (no superior a un año) y

reflejándolo en el Documento de Seguridad

Copias de respaldo y recuperación de datos:

Establecer procedimientos de realización de copias de seguridad, cuya periodicidad no sea

superior a 7 días, (salvo que no exista modificación de los datos en dicho periodo), y

procedimientos de recuperación de datos que garanticen la recuperación de los mimos.

El Responsable del fichero, o en su caso la persona o perfil designado en el Documento de

Seguridad, se encargará de la verificación de la correcta definición, funcionamiento y aplicación de

los procedimientos de copia y recuperación de datos.

Las pruebas realizadas con datos reales deberán cumplir las medidas de seguridad

correspondientes, realizando previamente una copia de seguridad de dichos datos.

DOCUMENTO DE USO PÚBLICO Pág. 8 de 16

3.2.3. Medidas de seguridad de Nivel Medio:

Identificación y autenticación:

Establecer medidas que impidan el intento de acceso no autorizado de manera reiterada al

sistema de información.

Control de acceso físico a servidores de datos:

Implantar medidas que restrinjan el acceso a los lugares donde se encuentren los servidores

al personal no autorizado.

Registro de incidencias:

Las recuperaciones de datos deberán ser autorizadas por el Responsable del Fichero y ser

registradas en el registro de incidencias.

3.2.4. Medidas de seguridad de Nivel Alto:

Gestión y distribución de soportes:

La identificación de soportes se debe realizar de forma no comprensible para el personal no

autorizado.

La distribución de soportes se debe realizar utilizando mecanismos que eviten el acceso o

manipulación no autorizado de la información, como el cifrado de los mismos, igualmente se

cifrarán los datos contenidos en dispositivos portátiles que se saquen fuera de los locales de la

organización, debiendo evitar el tratamiento en dispositivos portátiles que no lo permitan.

Copias de respaldo y recuperación de datos:

Almacenar una copia de seguridad de los datos y de los procedimientos de recuperación

fuera de los locales de la organización.

Registro de accesos:

Configurar un registro que almacene los intentos de acceso a los datos, así como las

acciones realizadas por los usuarios que hayan accedido, manteniendo dicho registro al menos

durante dos años, y debiendo ser revisado por el Responsable de Seguridad mensualmente,

quien deberá emitir un informe de la revisiones realizadas.

Telecomunicaciones:

Las comunicaciones de datos a través de redes públicas o inalámbricas se realizaran con

algún mecanismo que evite el acceso o manipulación por terceros, como por ejemplo cifrándolas.

3.3. Medidas para el tratamiento de datos no automatizado:

3.3.1. Medidas de seguridad de Nivel Básico:

Criterios de archivo de soportes:

El archivo de soportes o documentos deberá garantizar la correcta conservación de los

mismos, la localización y consulta de la información contenida.

Dispositivos de almacenamiento:

Implantar mecanismos que eviten la apertura de los dispositivos que contengan datos de

carácter personal.

DOCUMENTO DE USO PÚBLICO Pág. 9 de 16

Custodia de los soportes:

Establecer normas para que el personal que trate los soportes con datos antes de su

almacenamiento, custodie e impida el acceso a los mismos por parte de personal no autorizado.

3.3.2. Medidas de seguridad de Nivel Alto:

Almacenamiento de la información:

Los elementos de almacenaje de documentos o soportes no automatizados con datos deben

encontrase en áreas de acceso restringido, con puertas de acceso dotadas de sistemas de

apertura mediante llave u otro dispositivo equivalente, que deberán permanecer cerradas cuando

no se acceda a la información.

Copia o reproducción de soportes o documentos:

Las copias de los soportes o documentos deberán realizarse bajo control de personal

autorizado, debiendo destruir las copias desechadas de forma que se evite el acceso a la

información que contenían.

Registro de accesos a información automatizada:

Configurar un registro que almacene los intentos de acceso a los datos, así como las

acciones realizadas por los usuarios que hayan accedido, debiendo ser revisado este registro por

el Responsable de Seguridad mensualmente, quien deberá emitir un informe de dicho registro.

Acceso a la información:

Implantar medidas que permitan identificar los accesos realizados cuando los documentos se

puedan utilizar por varios usuarios, debiendo quedar constancia en un registro del acceso de

personas no autorizadas formalmente en el Documento de Seguridad.

Traslado de documentación:

Implantar medidas que impidan el acceso o manipulación por terceros cuando se trasladen

soportes o documentos con datos.

DOCUMENTO DE USO PÚBLICO Pág. 10 de 16

4. Comparativa de Medidas:

En los siguientes cuadros aparecen comparadas las medidas establecidas en el RD 994/1999

y las que se establecen en el RD 1720/2007, ordenadas por áreas de seguridad.

La leyenda para todos los usuarios es la siguiente:

Medida del anterior

Medida anterior (RD 994/1999)

reglamento modificada

Medida del anterior

Medida de nueva implantación

reglamento sin modificación

DOCUMENTO DE USO PÚBLICO Pág. 11 de 16

Medida del anterior

Medida anterior (RD 994/1999)

reglamento modificada

Medida del anterior

Medida de nueva implantación

reglamento sin modificación

RD 994/1999 RD 1720/2007

BÁSICO MEDIO ALTO BÁSICO MEDIO ALTO

MEDIDAS RESPECTO AL PERSONAL

Definición y documentación de Nombrar a uno o varios Definición y documentación de Nombrar a uno o varios

funciones y obligaciones Responsables de Seguridad funciones y obligaciones Responsables de Seguridad

Difusión entre el personal de Funciones del Responsable Difusión entre el personal de Funciones del Responsable

normas, procedimientos… que de Seguridad normas, procedimientos… que de Seguridad

afecten a sus funciones y de afecten a sus funciones y de

las consecuencias del las consecuencias del

incumplimiento de las mismas incumplimiento de las mismas

Delegaciones de funciones del

Responsable del Fichero en

miembros del personal

Autorizar por escrito el

personal autorizado para tratar

datos fuera de los locales

Reflejar funciones y

obligaciones de terceros con

acceso a datos

Documentar el personal

autorizado para modificar

permisos de acceso

MEDIDAS RESPECTO A LAS INCIDENCIAS

Definición y documentación de Incluir recuperaciones de Definición y documentación de Incluir recuperaciones de

un procedimiento de datos en registro de un procedimiento de datos en registro de

notificación, gestión y incidencias notificación, gestión y incidencias

respuesta ante incidencias respuesta ante incidencias

Mantener un registro de Mantener un registro de

incidencias incidencias

DOCUMENTO DE USO PÚBLICO Pág. 12 de 16

Medida del anterior

Medida anterior (RD 994/1999)

reglamento modificada

Medida del anterior

Medida de nueva implantación

reglamento sin modificación

RD 994/1999 RD 1720/2007

BÁSICO MEDIO ALTO BÁSICO MEDIO ALTO

MEDIDAS RESPECTO A LAS MEDIDAS DE IDENTIFICACIÓN Y AUTENTICACIÓN

Relación actualizada de Identificación inequívoca y Relación actualizada de Limitación de intentos Medidas de identificación para

usuarios y accesos personalizada de usuarios usuarios y accesos reiterados de acceso no el acceso el acceso a

autorizado información no automatizada

Mecanismos de identificación Limitación de intentos Mecanismos de identificación

y autenticación reiterados de acceso no y autenticación

autorizado

Con contraseñas: Identificación inequívoca y

Procedimiento de asignación, personalizada de usuarios

distribución y almacenamiento

Con contraseñas:

Procedimiento de asignación,

Con contraseñas: distribución confidencial y

Caducidad de las contraseñas almacenamiento

Con contraseñas: Con contraseñas:

Almacenamiento ininteligible Caducidad de las contraseñas

al menos anual

Con contraseñas:

Almacenamiento ininteligible

MEDIDAS RESPECTO A LAS COMUNICACIONES

Garantizar las medidas de

Garantizar las medidas de Implantación de medidas para Implantación de medidas para

seguridad para el acceso a

seguridad para el acceso a la transmisión ininteligible de la transmisión ininteligible de

datos a través de redes de

datos a través de redes de datos a través de redes de datos a través de redes de

comunicaciones (publicas y

comunicaciones telecomunicaciones telecomunicaciones (publicas)

privadas)

Autorización de salida de

datos por correo electrónico

DOCUMENTO DE USO PÚBLICO Pág. 13 de 16

Medida del anterior

Medida anterior (RD 994/1999)

reglamento modificada

Medida del anterior

Medida de nueva implantación

reglamento sin modificación

RD 994/1999 RD 1720/2007

BÁSICO MEDIO ALTO BÁSICO MEDIO ALTO

MEDIDAS RESPECTO A LA CONTROL DE ACCESO

Control de acceso físico a los Limitación de acceso del Control de restricción de Limitación de acceso a datos

Limitación de acceso del

locales personal (propio o ajeno) a acceso a los lugares donde se mediante llave o sistema

personal a recursos e

recursos e información ubiquen los servidores equivalente

información necesarios para el

necesarios para el desarrollo

desarrollo de sus funciones

de sus funciones

Medidas de identificación de

Mecanismos de limitación de Mecanismos de limitación de accesos a documentos

acceso no autorizado acceso no autorizado (cuando accedan varios

usuarios)

Mecanismos de limitación de

acceso a dispositivos no

automatizados

MEDIDAS RESPECTO AL REGISTRO DE ACCESOS

Registro de accesos de Registro de accesos de

usuarios a datos y tipo de usuarios a datos y tipo de

acceso realizado acceso realizado

Informe mensual de accesos Informe mensual de accesos

por parte del Responsable de por parte del Responsable de

Seguridad Seguridad

Conservación de 2 años de Conservación de 2 años de

los registros los registros

Registro de acceso a

información no automatizada.

DOCUMENTO DE USO PÚBLICO Pág. 14 de 16

Medida del anterior

Medida anterior (RD 994/1999)

reglamento modificada

Medida del anterior

Medida de nueva implantación

reglamento sin modificación

RD 994/1999 RD 1720/2007

BÁSICO MEDIO ALTO BÁSICO MEDIO ALTO

MEDIDAS RESPECTO A LA GESTIÓN DE SOPORTES

Medidas de identificación de Registro de entrada de Medidas para impedir el Medidas de identificación de Registro de entrada de Medidas de identificación de

soportes y el tipo de soportes acceso o manipulación de soportes y el tipo de soportes y documentos soportes y el tipo de

información que contienen datos en su distribución información que contienen información que contienen de

forma incomprensible para el

Registro de salida de soportes personal no autorizado

Registro de salida de soportes

Inventario actualizado de Inventario actualizado de y documentos

soportes soportes

Medidas para impedir el

Medidas para impedir el acceso o manipulación de

Almacenamiento de soportes acceso o recuperación de datos de soportes o

Autorización por escrito por el

con acceso restringido datos de soportes reutilizados documentos en su distribución

Responsable del Fichero para

o desechados la salida de soportes

Autorización de salida de Cifrado de dispositivos

soportes por el Responsable portátiles para el tratamiento

Medidas para impedir el Medidas para impedir el

del Fichero de datos fuera de las

acceso o manipulación de acceso, perdida o robo de

datos de soportes cuando soportes con datos en su instalaciones

salga fuera de los locales traslado

Destrucción de soportes o

documentos de copias

Medidas para impedir el

desechadas

acceso o recuperación de

datos de soportes reutilizados

o desechados

Archivo de soportes o

documentos no automatizados

garantizando su conservación,

localización y fácil consulta

Normas para el tratamiento

por parte del personal de

soportes o documentos no

automatizados

DOCUMENTO DE USO PÚBLICO Pág. 15 de 16

Medida del anterior

Medida anterior (RD 994/1999)

reglamento modificada

Medida del anterior

Medida de nueva implantación

reglamento sin modificación

RD 994/1999 RD 1720/2007

BÁSICO MEDIO ALTO BÁSICO MEDIO ALTO

MEDIDAS RESPECTO A LAS MEDIDAS DE COPIA DE RESPALDO Y RECUPERACIÓN

Establecer y documentar Autorización por escrito para Almacenamiento de copias de Establecer y documentar Autorización por escrito para Almacenamiento de copias de

procedimiento de realización recuperación de datos seguridad fuera de las procedimiento de realización recuperación de datos seguridad fuera de las

de copias de respaldo instalaciones principales de copias de respaldo instalaciones principales

Establecer y documentar Almacenamiento de Establecer y documentar Almacenamiento de

procedimiento de procedimientos de procedimiento de procedimientos de

recuperación de adtos recuperación fuera de las recuperación de adtos recuperación fuera de las

instalaciones principales instalaciones principales

Periodicidad al menos Periodicidad al menos

semanal de las copias semanal de las copias

Control por personal

autorizado de las copias de

Verificación de las copias y documentos o soportes no

recuperación Verificación semestral de las automatizados

copias y recuperación

Realización de copia de

seguridad previa a las pruebas

con datos reales

MEDIDAS RESPECTO A LAS MEDIDAS DE AUDITORÍA DE LAS MEDIDAS

Realización de auditoría bienal

Realización de auditoría bienal

Realización de auditorías tras

Informe de deficiencias y cambios en los sistemas

medidas correctoras

Informe de deficiencias y

Análisis del informe por el medidas correctoras

Responsable de Seguridad

Análisis del informe por el

Adopción de medidas Responsable de Seguridad

correctoras

Adopción de medidas

correctoras

DOCUMENTO DE USO PÚBLICO Pág. 16 de 16

Das könnte Ihnen auch gefallen

- Mecánica: Test Del Sistema de Refrigeración Del MotorDokument4 SeitenMecánica: Test Del Sistema de Refrigeración Del MotorLuis Maria Rodriguez GarcíaNoch keine Bewertungen

- Producto Académico N°2 Laboratorio de InnovaciónDokument11 SeitenProducto Académico N°2 Laboratorio de InnovaciónMICHAEL QUISPE PEZONoch keine Bewertungen

- Tema 4.1.1 Aplicacion de Los Datos Estandar en Operaciones de MaquinadoDokument9 SeitenTema 4.1.1 Aplicacion de Los Datos Estandar en Operaciones de MaquinadoJavierNoch keine Bewertungen

- Anotaciones Entrega Jueves 29Dokument1 SeiteAnotaciones Entrega Jueves 29javi_ariNoch keine Bewertungen

- EXPOSICION HABEAS CORPUS CONTRA RESOLUCIONES JUDICIALES - CAVQ (3) Ponencia para SacarDokument53 SeitenEXPOSICION HABEAS CORPUS CONTRA RESOLUCIONES JUDICIALES - CAVQ (3) Ponencia para SacarCarlos Villarroel QuindeNoch keine Bewertungen

- Proyecto de Calculo de Varias VaribalesDokument9 SeitenProyecto de Calculo de Varias Varibalesalucard cajamarcaNoch keine Bewertungen

- Tesis 2 Liliana Mallqui Adriano.Dokument120 SeitenTesis 2 Liliana Mallqui Adriano.Jesus te BuscaNoch keine Bewertungen

- Cuarta Entrega Foro Debate SGSSTDokument2 SeitenCuarta Entrega Foro Debate SGSSTstephaniaNoch keine Bewertungen

- Manual Dispensa JneDokument12 SeitenManual Dispensa JneJFELIXNoch keine Bewertungen

- MEP Presentacion IdentidadCorporativaDokument23 SeitenMEP Presentacion IdentidadCorporativaKevin Llanos MondragónNoch keine Bewertungen

- SlzarJazmín U2 MicroondasDokument8 SeitenSlzarJazmín U2 Microondasjazmin salazarNoch keine Bewertungen

- Actualmente La Industria Azucarera en El Departamento de Santa Cruz Está en Crecimiento Gracias A La Producción de EtanolDokument4 SeitenActualmente La Industria Azucarera en El Departamento de Santa Cruz Está en Crecimiento Gracias A La Producción de EtanolMicaelaGeraldineAliagaSandovalNoch keine Bewertungen

- 03 Informe Tecnico Produccion Nacional Ene 2023Dokument51 Seiten03 Informe Tecnico Produccion Nacional Ene 2023Diario PerúNoch keine Bewertungen

- Practica Domiciliaria 2 Fisica 2 PDFDokument2 SeitenPractica Domiciliaria 2 Fisica 2 PDFSherwin Brayan Barboza VasquezNoch keine Bewertungen

- Madera Como Material de ConstrucciónDokument34 SeitenMadera Como Material de ConstrucciónLuiggi Lopez MoyaNoch keine Bewertungen

- Pacto de Sindicacion de VotosDokument4 SeitenPacto de Sindicacion de VotosPakin QuiñonezNoch keine Bewertungen

- Tipos de CongeladoresDokument8 SeitenTipos de CongeladoresAndrés CeballosNoch keine Bewertungen

- Derecho BursatilDokument4 SeitenDerecho BursatilMaricela Flores100% (7)

- Clase 02 Medicion de PresionDokument33 SeitenClase 02 Medicion de PresionWilliam Yoel CcalloNoch keine Bewertungen

- Trabajo Capitulo 8Dokument7 SeitenTrabajo Capitulo 8Francisco LunaNoch keine Bewertungen

- Los Actos de Comercio-1Dokument5 SeitenLos Actos de Comercio-1Juan Samuel Perez MarquezNoch keine Bewertungen

- Práctica 1Dokument3 SeitenPráctica 1Angel Sarria PonceNoch keine Bewertungen

- Investigacion e Identificacion de La Empresa LobatoDokument7 SeitenInvestigacion e Identificacion de La Empresa LobatoMiguel Sulca ReynaNoch keine Bewertungen

- Investigación ExplorativaDokument7 SeitenInvestigación ExplorativaraulNoch keine Bewertungen

- Constante de Prisma - MMDokument3 SeitenConstante de Prisma - MMgimbert60% (5)

- Especificaciones IRB120Dokument50 SeitenEspecificaciones IRB120Sonia Sanchez MansoNoch keine Bewertungen

- Acido Acetico COMPLETADokument34 SeitenAcido Acetico COMPLETADelcy Ochoa100% (2)

- Trabajo en Sistema Driwual SRT .SheylaDokument2 SeitenTrabajo en Sistema Driwual SRT .SheylaJhon SonNoch keine Bewertungen

- Copia de EXAMEN-MERMELADAS-FORMATO-ALUMNOSDokument9 SeitenCopia de EXAMEN-MERMELADAS-FORMATO-ALUMNOSErika Martinez Neira0% (1)

- Como Se Origina Una NormaDokument2 SeitenComo Se Origina Una NormaAntonio Gil0% (1)