Beruflich Dokumente

Kultur Dokumente

Dictamenes y Peritajes Informaticos-TyD Consultores

Hochgeladen von

paucesCopyright

Verfügbare Formate

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

Verfügbare Formate

Dictamenes y Peritajes Informaticos-TyD Consultores

Hochgeladen von

paucesCopyright:

Verfügbare Formate

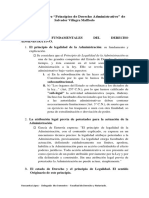

Dictmenes y Peritajes informticos

1.- INTRODUCCIN Hace ya muchos aos, decenios, que la informtica irrumpi en los procesos de negocio de las empresas espaolas. Con el tiempo tambin se ha convertido en habitual el uso de ordenadores en la vida privada o familiar. El uso de las nuevas tecnologas en la vida empresarial y del ciudadano en general ha hecho que la informtica sea cada vez ms habitual en todas las profesiones y actividades. Es de todos conocido que la nueva Sociedad de la Informacin est remodelando nuestra manera de relacionarnos con los dems, quiz mucho ms en las empresas, pero tambin en la Administracin Pblica y en los hogares. Por lo tanto, cada vez es ms habitual encontrarnos con litigios en los que el uso de la informtica est en la causa del enfrentamiento o en los que se utilizan ordenadores para delinquir. La casustica es muy variada: infracciones a la propiedad intelectual del software, revelacin de secretos, vulneracin de la intimidad, estafa, fraudes, daos o uso abusivo de equipos, incumplimiento en contratos de programacin o de implantacin de sistemas informticos, o en la compra-venta de ordenadores y programas, valoracin de bienes informticos, investigacin del contenido de ordenadores y en soportes magnticos y un largo etctera. Y ello en todos los rdenes jurisdiccionales: tanto en penal como en civil o mercantil y laboral. Estas situaciones precisan de peritajes emitidos por expertos profesionales informticos colegiados que, asegurando su imparcialidad, aporten con su dictamen un medio especfico de prueba. Los Ingenieros en Informtica de TyD Consultores acumulamos una larga experiencia en la emisin de dictmenes informticos, tanto judiciales como extrajudiciales.

2.- DEFINICIONES INICIALES Antes de entrar en materias ms detalladas sobre la prctica profesional de la pericia informtica, veamos algunas definiciones: Un perito dictamina sobre los hechos ocurridos o las circunstancias relevantes en el asunto, con la finalidad de ayudar a valorarlas o para adquirir certeza sobre los mismos. Analiza el pasado, los hechos ocurridos y las evidencias que dejaron, al contrario que el Consultor informtico, que mira al futuro para disear o implantar nuevos sistemas, o al Auditor, que an mirando a hechos pasados, observa tambin el presente para certificar o no el cumplimiento de una norma. Un perito es un experto en informtica (con ttulo oficial correspondiente), capaz de emitir un dictamen (opinin) imparcial sobre unos hechos, unos bienes u otros, directamente relacionados con la materia en litigio. Es un auxiliar del Juez o Tribunal (en casos judiciales) y siempre ha de ser un ajeno al caso, es decir, neutral. Segn el concepto Jurdico, perito es aquella persona que posee los conocimientos cientficos, artsticos o prcticos para valorar hechos o circunstancias relevantes en el asunto o adquirir certeza sobre ellos, y que integrarn la falta que de los mismos pueda tener el juzgador.

TECNOLOGA Y DIRECCIN, S.L.

N.I.F. B96999107

Inscrita en Reg. Mercantil Valencia, tomo 6700, libro 4004, folio 111, seccin 8, hoja V-73408, inscrip. 1

Segn la Ley de Enjuiciamiento Civil 1/2000, un perito es un tercero procesal (ajeno al proceso), que posee conocimientos especializados, cientficos, artsticos o prcticos (por formacin reglada o slo experiencia) y acepta voluntariamente incorporar dichos conocimientos al proceso, aplicndolos al objeto de la prueba.

En definitiva, la actividad pericial es una actividad probatoria, ya que el dictamen pericial puede ser un medio de prueba. Pero debemos diferenciar entre perito oficial o Titular (titulado colegiado), de los tcnicos o prcticos (que no disponen de titulacin oficial o al menos no informtica).

3.- PERFIL DEL PROFESIONAL INFORMTICO: REQUISITOS PARA EL PERITO INFORMTICO Son varios los requisitos: Conocimiento y experiencia sobre la materia de la que se trate. Ttulo Oficial: le acredita para ejercer sus funciones. Colegiacin (para casos judiciales donde exista Colegio Profesional puede ser obligatorio): Acreditacin Colegial Cdigo deontolgico Visado de dictmenes Formacin continua Turno de Actuaciones Profesionales o turno de oficio Disponibilidad de tiempo y medios. No ser parte del proceso, ni ser objeto de tacha o de recusacin (segn la forma de ser designado: de parte o por el tribunal). No estar sancionado o inhabilitado o bajo expediente disciplinario colegial. Dado de alta en el I.A.E. Persona Fsica, ya que jura del cargo y adquiere responsabilidad (en caso de designar a una persona jurdica, p.ej. una Institucin, esta nombrar a uno de sus miembros).

Y siempre actuando segn el leal saber y entender del profesional.

4.- EL PERITO INFORMTICO: REAS DE ACTUACIN 4.1.- Casos Extrajudiciales En los casos de periciales particulares o extrajudiciales, es decir, encargos privados (arrendamiento de servicios), puede ser muy til una pericial informtica en varios casos, como: Anlisis de oportunidad, por ejemplo ante una inversin. Registro mercantil: soporte tcnico para la valoracin de un bien aportado a la constitucin de una sociedad. Seguros: valoracin de riesgos o de daos.

Pgina 2 de 10

Soporte tcnico para definir un contrato: criterios de medicin del nivel de servicio. En arbitraje, bien a instancia de parte para soportar su reclamacin, o peticin de la Corte de Arbitraje, e incluso el Perito Informtico puede colaborar como rbitro de equidad.

4.2.- Casos Judiciales El Perito informtico, como los de otras especialidades, puede intervenir al menos en cuatro de las cinco rdenes Jurisdiccionales (normalmente no intervendr en los Juzgados Militares). Cualquiera que sea el orden jurisdiccional ante el cual nos encontremos, descubriremos un amplio catlogo de incidentes de carcter informtico y telemtico. Todos los incidentes debern de adaptarse a un procedimiento probatorio a la hora de la fase procesal, independientemente de la rama jurisdiccional de la que provenga el supuesto hecho concreto. Como todo peritaje, el informtico, independientemente de que estemos ante el orden jurisdiccional civil, penal, social o contencioso-administrativo, se aportar en los momentos que sealan las leyes de enjuiciamiento. A modo de ejemplo, alguno de estos incidentes son: Derecho Penal: la mayor cantidad de actuaciones se producen para acreditar la perpetracin del hecho ilcito y el responsable: Descubrimiento y revelacin de secretos o espionaje industrial, por ejemplo mediante el apoderamiento y difusin de datos reservados registrados en ficheros o soportes informticos, Delitos econmicos, societarios o contra el mercado o los consumidores, realizados empleando ordenadores, Delitos contra la propiedad intelectual e industrial, como la copia y distribucin no autorizada de programas de ordenador y tenencia de medios para suprimir los dispositivos utilizados para proteger dichos programas, Vulneracin de la intimidad, lectura de correo, interceptacin de comunicaciones, proteccin de datos personales, Estafa, fraudes o conspiracin para alterar el precio de las cosas a travs de la manipulacin de datos o programas; Extensin de la falsificacin de moneda a las tarjetas de dbito y crdito; Fabricacin o tenencia de programas de ordenador para la comisin de delitos de falsedad, Sabotaje o destruccin de cosa de valor, como daos mediante la destruccin o alteracin de datos, programas o documentos electrnicos contenidos en redes o sistemas informticos, Amenazas, calumnias e injurias realizadas o propagadas por cualquier medio de comunicacin, como Internet o correos electrnicos, Producir, vender, distribuir o exhibir, por cualquier medio, material pornogrfico en cuya elaboracin hayan sido utilizados menores de edad o incapaces. Derecho Mercantil Civil: lo ms habitual es actuar para determinar la cuanta y competencia, conocer y valorar los hechos o valorar bienes: Publicidad engaosa o sin consentimiento, por medios electrnicos, Competencia desleal, abuso de confianza,

Pgina 3 de 10

Cumplimiento de obligaciones y contratos: tanto de compraventa de bienes informticos (Hardware, licencias de uso de software, etc), como de contratacin de servicios o de obra (desarrollos llave en mano, formacin, Help Desk o atencin a usuarios, mantenimiento, consultora, outsourcing o externalizacin, Escrow o depsito de programas fuente, etc), Venta de cosa ajena va Internet, y consentimiento contractual por medios telemticos, Valoraciones de bienes informticos.

Derecho Laboral, para conocer y valorar los hechos: Despido por causas tecnolgicas o disciplinario por causas objetivas, Falta a la lealtad debida, por ejemplo la creacin de empresa paralela, dejando evidencias en el ordenador, Uso indebido de equipos (daos o uso abusivo), Vulneracin buena fe contractual (informacin confidencial), Trasgresin del deber de buena conducta, correos soeces, insultos u otros, Amenazas, calumnias o injurias (tambin Penal).

5.- CARACTERSTICAS DESEABLES EN EL INFORME PERICIAL El informe o dictamen pericial debe aclarar las preguntas o asuntos planteados por el solicitante (juez, fiscal, abogado de parte o quien haya realizado la peticin) y en los trminos y entorno de dichas cuestiones. El informe debe tener: CLARIDAD: El dictamen lo leern personas desconocedoras de la materia. CONCISIN: Ni una pgina ms de lo necesario, un informe muy voluminoso desalienta a su lectura. FUNDAMENTACIN: La opinin se debe fundamentar en la experiencia apoyndose en la teora y en la bibliografa. JUSTIFICACIN: El perito ha de justificar en qu hechos se basa para su dictamen.

A pesar de que el Dictamen Pericial pueda llegar a ser considerado por el juez o tribunal un medio de prueba, quiero insistir en que el perito judicial NO prueba el mismo nada, slo suministra al juez una base cientfica o tcnica. El dictamen pericial es apreciado por el tribunal segn las reglas de la sana crtica.

6.- DEBERES DEL PERITO INFORMTICO El perfil del Profesional Ingeniero Informtico tiene entre otros, los siguientes deberes: Decir la verdad. Actuar con la mayor objetividad, tomando en consideracin lo que pueda favorecer como lo que pueda perjudicar a cualquiera de las partes. Si es designado judicialmente: Aceptar el cargo, salvo justa causa.

Pgina 4 de 10

Avisar directamente a las partes 48 horas antes de determinadas actuaciones periciales. Dictamen por escrito presentado ante el tribunal. Comparecer a la ratificacin, juicio o vista.

7.- TIPOS DE RESPONSABILIDAD DEL PERITO El perito est sujeto a varios tipos de responsabilidades, dependiendo de la norma o legislacin: Responsabilidad CIVIL (por accin u omisin): reparar dao a un particular. Faltar al Secreto Profesional, Dao patrimonial por bien mal valorado, Falsedad en documento privado, Responsabilidad contractual. Responsabilidad PENAL (hecho delictivo voluntario): reparar dao a la sociedad. Falso testimonio o perjurio: falsa declaracin a sabiendas, Cohecho o soborno: opinin injustificada por una ddiva (como dinero), Denegacin de auxilio a la justicia, Desobediencia al Juez o Tribunal, Perturbacin del orden en el Juzgado o Tribunal. Responsabilidad DISCIPLINARIA: Por no comparecer en juicio o vista cuando sea requerido judicialmente para ello. Responsabilidad PROFESIONAL Cdigo deontolgico, Procedimiento disciplinario Colegial.

La mejor garanta para eliminar riesgos en la actividad profesional del perito, es actuar siguiendo la mxima de Obra honradamente segn ciencia y conciencia.

8.- QU DEBEN HACER LOS PERITOS PRIVADOS EN EL JUICIO ORAL? Los peritos privados tendrn en el juicio o en la vista la intervencin solicitada por las partes y que sean admitidas por el Tribunal. Las partes y sus defensores podrn pedir: Exposicin completa del dictamen, cuando esa exposicin requiera la realizacin de otras operaciones complementarias al escrito aportado. Explicacin del dictamen o de alguno de sus puntos, cuyo significado no quede aclarado a los efectos de la prueba. Respuestas a preguntas y objeciones, sobre mtodo, premisas, conclusiones y otros aspectos del dictamen. Respuestas a solicitudes de ampliacin del dictamen a otros puntos conexos.

Pgina 5 de 10

Crtica del dictamen de que se trate por el perito de la parte contraria.

La Ley de Enjuiciamiento Civil 1/2000 enfatiza la importancia del perito, lo que obliga a que estos sean cada da ms expertos en la materia y tengan actualizados sus conocimientos para enfrentarse a la crtica del perito de la parte contraria.

9.- LOS HONORARIOS PROFESIONALES

El principal derecho del perito es percibir sus honorarios. Los honorarios profesionales de los peritos informticos no estn tarifados, al poder ser su trabajo muy variado en su alcance, complejidad y conocimientos necesarios, por lo que la dedicacin del perito al dictamen puede variar desde unas pocas horas a muchas semanas de trabajo. Por otra parte, la profesin de Informtico, o mejor dicho, de Ingeniero en Informtica, no est regulada; no existe un decreto de atribuciones, sino que nos encontramos con una inadecuada definicin de las capacidades profesionales de estos titulados, de sus competencias y, en definitiva, de sus posibilidades de desarrollo personal y aportaciones a y en las organizaciones. Sin embargo, los Colegios Oficiales y algunas asociaciones profesionales tienen emitidas recomendaciones de tarifas horarias por servicios profesionales, llegando a definir distintas tarifas segn la actividad realizada (trabajo de campo o en domicilio de las partes, comparecencias ante juzgados, pruebas forenses, redaccin informe y trabajo en despacho, etc). La estimacin de honorarios periciales se fija por los propios profesionales y se presenta en minuta detallada y firmada. La Tarifa horaria puede depender de: La complejidad o especializacin requerida, Los medios o recursos usados, El tipo de proceso y comparecencias ante tribunales, Gastos de viaje, custodia, materiales, comunicaciones, etc.

El perito debera solicitar, siempre que sea posible, la provisin de fondos; se puede solicitar en: - Peritajes Extrajudiciales: empresas y particulares. - Peritajes Judiciales por la va civil.

En todo caso, las partes pueden en su caso tachar de ilegtima o excesiva la minuta del perito, para lo que los Colegios Oficiales suelen ofrecer un servicio de evaluacin de la adecuacin profesional del dictamen emitido a la normativa y recomendaciones que sean de aplicacin.

Pgina 6 de 10

10.- EJEMPLOS DE DICTAMEN PERICIAL INFORMTICO 10.1.- Ejemplo: Caso Judicial CIVIL por incumplimiento de contrato informtico Donde ms nos solicitan peritajes informticos es en el entorno mercantil. El ejemplo mas clsico podra ser el de una empresa que ha contratado a un proveedor de informtica para implantar una nueva aplicacin de gestin. Puede ser un desarrollo a medida (programacin usualmente nueva para cubrir los requisitos especficos de una determinada organizacin o negocio, aunque en muchas ocasiones se parte de un programa anterior, modificndolo y adaptndolo al cliente, o al menos utilizando mdulos o rutinas, ms o menos estandarizadas, ya programadas previamente que se unen y complementan para tener el nuevo sistema a medida), o bien puede ser licencias de uso de un software o paquete estndar (como un ERP 1) incluyendo la parametrizacin, adaptacin o personalizacin del estndar a las necesidades del usuario. En muchas ocasiones estos contratos pueden considerarse como contratos de obra con suministro de materiales, e incluyen adems de servicios de anlisis o diseo, programacin, pruebas, formacin, instalacin y ayuda a la implantacin, materiales como equipos u ordenadores (hardware) y licencias de uso de programas de terceros y el mantenimiento o actualizacin de los mismos. En estos casos, el litigio suele surgir por un incumplimiento contractual de alguna de las dos partes: o bien el cliente no paga el trabajo realizado (y es demandado por su proveedor) o bien al contrario el nuevo programa no funciona adecuadamente (y el proveedor informtico es denunciado por incumplimiento). Es decir, las partes tienen necesidad de demostrar el cumplimiento o no del contrato, y el perito deber demostrar hasta qu punto el programa o sistema contratado est completo y funciona correctamente. Para ello el perito informtico realizar, resumidamente, las siguientes actuaciones: Describir el contrato: obligaciones, Revisar Productos entregados: n de serie, licencias, facturas, ... Revisar especificaciones (contrato, actas, diseos, correspondencia, etc), Revisar partes de asistencia, albaranes, ... Revisar cdigo fuente, documentacin, ... Realizar pruebas de funcionamiento del programa o aplicacin informtica, Revisar el funcionamiento del programa Vs las especificaciones funcionales y tcnicas, Documentar todas las investigaciones, pruebas y resultados, Recopilar documentacin, estndares, bibliografa y los soportes necesarios, Y concluir sobre la correcta realizacin o no del proyecto, sistema, desarrollo, entregas de licencias, etc.

ERP: Enterprise Resource Planning o Planificacin de Recursos Empresariales, es un Software integrado de gestin empresarial que informatiza aquellos procedimientos horizontales que por su carcter genrico se encuentran presentes en muchas de las organizaciones, como: gestin econmico financiera, contabilidad, compras, produccin, facturacin, recursos humanos, etc. Una de las caractersticas ms significativas de este tipo de paquetes es la de ser parametrizables, lo que les da una gran flexibilidad y la posibilidad de que puedan ser aplicados a tipos de empresas muy diferentes tanto por lo que se refiere a su tamao como a su actividad. La parametrizacin de estos paquetes suele ser costosa y requerir bastante tiempo, pero una vez puesta a punto el mantenimiento se simplifica. Entre los ERP ms conocidos se encuentra mySAP, Navision, Oracle, PeopleSoft, J.D. Edwards, Baan, Meta IV, etc.

Pgina 7 de 10

10.2.- Ejemplo: Caso Judicial CIVIL de investigacin de cintas de un ordenador Antecedentes: Un socio minoritario denuncia por desfalco al administrador nico de una mercantil. El denunciante aporta a autos una copia de seguridad de la aplicacin de contabilidad de la empresa. Dicha copia, o "BACKUP", consta de nueve cintas magnticas en las cuales figura una etiqueta con la fecha de obtencin. Objetivo: Dictaminar sobre el contenido de la copia de backup, listado de apuntes contables, balances y resto documentos que puedan ser de inters. Actuacin pericial: 1. Investigacin del sistema informtico en el que se obtuvieron las cintas de backup (tipo de ordenador, sistema operativo, tipo de grabadora, tipo de formato de la cinta, etc). Existen multitud de tipos de soportes de grabacin de discos o cintas, de diversos fabricantes, con distintos formatos de grabacin y empaquetado. Incluso pueden estar protegidos por claves o cifrados. Los ms simples son en disquete, CD, DVD o cintas DAT, con utilidades del propio sistema Windows o software de seguridad como Veritas. 2. Conseguir un ordenador, una unidad lectora de cintas y el software necesario para leer los soportes informticos. 3. Lectura de los directorios de cada cinta, y en su caso carga de las cintas de backup en el ordenador del perito. 4. Verificacin de fechas de las copias. 5. Investigacin del programa o aplicacin con el que se trataban los datos. Lo ms simple es Microsoft Office (Word, Excel, base de datos Access), o programas sencillos como ContaPlus, pero existen aplicaciones muy sofisticadas (como los ERP mencionados antes) y bases de datos muy diversas (Oracle, SQL, Informix, etc). 6. Acceso a la informacin, inventariado de la misma e Impresin de balances y diarios (en el ejemplo), incluyendo copia accesible en un CDRom para las partes. 7. Emisin del dictamen y ratificacin. Toda la informacin obtenida fue posteriormente evaluada por un perito economista.

10.3.- Ejemplo: Caso Judicial SOCIAL de investigacin de los correos electrnicos de un ordenador Antecedentes: Un empresario duda de la actividad de su director de una Delegacin (posible competencia desleal). Le presenta la carta de despido a la vez que interviene su ordenador. El peritaje se realiza por peticin de la empresa empleadora. Objetivo: Obtener evidencias que puedan demostrar la actividad ilcita del empleado. Actuacin pericial: 1. Desbloquear el ordenador y acceder a sus buzones de correo electrnico y resto de documentos. 2. Obtener copia de los mismos en CD-Rom e imprimir aquellos que se consideran de inters directo para el caso. 3. Certificar el contenido del ordenador (correos electrnicos, cartas, facturas, etc).

Pgina 8 de 10

Los correos electrnicos pueden ser falsificados fcilmente. No es excesivamente complejo el emular un servidor de correo e, inventndose las cuentas que se desee, preparar correos falsos que nunca fueron enviados o recibidos realmente. An es ms sencillo modificar el detalle de las propiedades de un e-mail (cdigo fuente) mediante cualquier editor de textos, como el bloc de notas de Windows. Tambin es muy sencillo cambiar la fecha y hora del ordenador personal para simular de cuando son esos correos o documentos. Sin embargo, se pueden recopilar otras evidencias que ayuden a confirmar la autenticidad de los correos electrnicos o de otros documentos en el ordenador con un sistema MSWindows: Definicin de las cuentas de correo de Outlook: el usuario suele definir all su nombre y otros, adems de que el identificativo de la cuenta pueda llevar el nombre o apellidos del usuario. Propiedades del correo, con especial atencin a las cabeceras Received 2. Certificado de trfico realizado por parte del proveedor del servicio de correo 3. Certificado de propiedad de las direcciones IP y el dominio de Internet 4 desde donde se enviaron los correos. Propiedades de los documentos Word u otros, donde aparecen las fechas de creacin, listado, ltima modificacin y ltimo acceso. Nombre y descripcin del ordenador en las propiedades del sistema o del entorno de red: tambin aqu el usuario puede haber indicado su nombre y otros datos. Normativa interna de la empresa, que en ocasiones incluye un recib o conformidad firmado por el usuario a la entrega de la cuenta y claves de acceso.

10.4.- Ejemplo: Caso Judicial CIVIL (reclamacin de cantidad) o PENAL (propiedad Intelectual) Antecedentes: Un representante de la BSA (Business Software Alliance: www.bsa.org) compra un ordenador en una tienda de informtica. El perito retira el ordenador con su Factura de compra. Objetivo: Conclusiones que se pueden deducir respecto a la legalidad o no del software instalado en dicho ordenador personal.

Los correos electrnicos MSOutlook recibidos tienen en sus Propiedades el cdigo fuente que indica el origen. Cuando el mensaje electrnico viaja por Internet, pasa por uno o varios servidores de correo que le incluyen una traza en la cabecera del mensaje (texto que comienza con la palabra Received). Estas propiedades incluyen el origen, destino, copias, copias ocultas, fechas y horas, tamao, nombre del documento adjunto, y otros detalles tcnicos.

Todo el trfico de mensajes que un proveedor de servicios de correo electrnico recibe y enva queda registrado en dicho servidor (son los llamados Logs o ficheros de registro de actividad). La empresa proveedora puede certificar la fecha, emisor, destinatario, asunto y tamao de los mensajes.

4

Existen muchas pginas Web donde se puede consultar el registro de dominios, que facilita informacin sobre el titular, administrador, domicilio, etc, como www.nominalia.com

Pgina 9 de 10

Actuacin pericial: 1. Inventario de elementos y documentos. 2. Resultados del contenido del disco duro del PC, obtenido con SoftScan (software de auditoria de la BSA). 3. Revisin de autenticidad de licencias segn procedimiento Microsoft.

10.5.- Ejemplo: Caso Judicial CIVIL de ejecucin de sentencia Antecedentes: El demandante pag las licencias, el vendedor le entreg copia del software pero no el documento de las licencias (deca que el comprador deba ser de una asociacin de centros de formacin para beneficiarse del precio rebajado). Hay Sentencia condenatoria a Vendedor Informtica, S.L. de que las entregue, pero se niega a ejecutar la sentencia y el juez atiende la peticin de la actora. Se trata de un encargo del juzgado para valorar los bienes (licencias de uso de programas), y se aporta la factura de compraventa de hardware y software con Academia, S.L. Objetivo: Elaborar un dictamen pericial donde se valore las licencias de software que el demandante (Academia, S.L.) adquiri a la demandada (Vendedor Informtica, S.L.) pero que esta no entreg. En el juicio fue condenada esta ltima empresa. Actuacin pericial: 1. Investigacin de productos equivalentes en el mercado. 2. Clculo de precio medio de mercado. 3. Valoracin de las licencias que no se entregaron.

10.6.- Ejemplo: Caso Judicial PENAL Antecedentes: Tras una denuncia, la Guardia Civil intervino en una tienda de informtica y video-juegos ms de 1.000 CD-Roms. Objetivo: Identificar el contenido de los CD-Rom y valorar la prdida econmica de los fabricantes o distribuidores. Actuacin pericial: 1. Inventario del contenido de los CD-Rom, diferenciando legales de copias. 2. Bsqueda en el mercado de precios de venta. 3. Valoracin de todas las copias. identificando el distribuidor,

D. Antonio Lpez-Silves Socio-Director de Tecnologa y Direccin, S.L. Licenciado en Informtica Colegiado n 16 del COIICV

Pgina 10 de 10

Das könnte Ihnen auch gefallen

- Auditoría de seguridad informática. IFCT0109Von EverandAuditoría de seguridad informática. IFCT0109Bewertung: 5 von 5 Sternen5/5 (1)

- Servir y ProtegerDokument495 SeitenServir y ProtegerOscar Omar García Bautista80% (5)

- Controles CIS V7Dokument69 SeitenControles CIS V7AJGMFAJNoch keine Bewertungen

- Inventario de Datos PersonalesDokument71 SeitenInventario de Datos Personalesjustforfun2009Noch keine Bewertungen

- Informe de Auditoría InternaDokument12 SeitenInforme de Auditoría InternaKeyla FloresNoch keine Bewertungen

- Resumen Del Libro de JuecesDokument2 SeitenResumen Del Libro de Juecesjunaca77100% (1)

- Una exploración a la dinámica empresarial en Quibdó, Departamento del Chocó, 1950-2010Von EverandUna exploración a la dinámica empresarial en Quibdó, Departamento del Chocó, 1950-2010Noch keine Bewertungen

- Informática ForenseDokument11 SeitenInformática ForenseGestión de la Información en el DerechoNoch keine Bewertungen

- Analisis Digital ForenseDokument44 SeitenAnalisis Digital ForenseCharles Alonso Delgado AlvaradoNoch keine Bewertungen

- EU Peritaje InformaticoDokument13 SeitenEU Peritaje InformaticoCarlos GonzálezNoch keine Bewertungen

- Manual Borland C++ Builder Con SQL (Espa - Ol)Dokument795 SeitenManual Borland C++ Builder Con SQL (Espa - Ol)Uriel Alexander LoriaNoch keine Bewertungen

- La Evidencia DigitalDokument21 SeitenLa Evidencia DigitalminhelfoNoch keine Bewertungen

- Codigo de Etica y ConductaDokument19 SeitenCodigo de Etica y ConductaNorma JimenezNoch keine Bewertungen

- Cyberinvestigación: Prevención - Represión - Investigación - cybercriminólogoVon EverandCyberinvestigación: Prevención - Represión - Investigación - cybercriminólogoNoch keine Bewertungen

- Legislación Tomo IIIDokument131 SeitenLegislación Tomo IIIBernal GomezNoch keine Bewertungen

- Vonnegut, Kurt - Dios Le Bendiga, Mr. RosewaterDokument96 SeitenVonnegut, Kurt - Dios Le Bendiga, Mr. RosewaterLucas Sebastian MuñozNoch keine Bewertungen

- Seguridad, análisis de riesgo y control de accesoVon EverandSeguridad, análisis de riesgo y control de accesoNoch keine Bewertungen

- Herramientas ForensesDokument40 SeitenHerramientas ForensesdavidNoch keine Bewertungen

- Laboratorio Forense DigitalDokument51 SeitenLaboratorio Forense Digitalvic antinoriNoch keine Bewertungen

- El Ciberconflicto: nuevos desafíos para el derecho internacional humanitarioVon EverandEl Ciberconflicto: nuevos desafíos para el derecho internacional humanitarioNoch keine Bewertungen

- Ley 53-07 Contra Crímenes Y Delitos de Alta TecnologíaDokument13 SeitenLey 53-07 Contra Crímenes Y Delitos de Alta TecnologíaYamilEspinal100% (1)

- ISACA CR - Presentación IntroductoriaDokument12 SeitenISACA CR - Presentación IntroductoriaElder Moran DiasNoch keine Bewertungen

- Políticas de Seguridad de La Información ISO 27002Dokument36 SeitenPolíticas de Seguridad de La Información ISO 27002LionMatias83% (6)

- Estado de La Investigacion Forense en La Argentina PresmanDokument21 SeitenEstado de La Investigacion Forense en La Argentina PresmanGustavoNoch keine Bewertungen

- Prevención y castigo del blanqueo de capitales: Un análisis jurídico-económicoVon EverandPrevención y castigo del blanqueo de capitales: Un análisis jurídico-económicoNoch keine Bewertungen

- El Hombre Que Calculaba - Malba Tahan PDFDokument230 SeitenEl Hombre Que Calculaba - Malba Tahan PDFFelipePipePeláezNoch keine Bewertungen

- APE3 - Ejemplo Caso Resuelto UD5 PDFDokument17 SeitenAPE3 - Ejemplo Caso Resuelto UD5 PDFRuben Lopez BarrioNoch keine Bewertungen

- Analisis Sgsi Coop MercadosDokument7 SeitenAnalisis Sgsi Coop Mercadosrichyony6643Noch keine Bewertungen

- CIBERDELITOS Versiondigital GlosarioDokument52 SeitenCIBERDELITOS Versiondigital Glosariojuan danielNoch keine Bewertungen

- PERITO INFORMATICO R - PrintDokument45 SeitenPERITO INFORMATICO R - PrintcehioNoch keine Bewertungen

- Tema 11. El Laj 1Dokument72 SeitenTema 11. El Laj 1Daniela Alvarez100% (1)

- La Importancia Del Manejo de La Evidencia DigitalDokument40 SeitenLa Importancia Del Manejo de La Evidencia DigitalJuan Carlos Velarde-Alvarez Mansilla100% (1)

- Taller Informatica Forense PDFDokument5 SeitenTaller Informatica Forense PDFandrescruz77Noch keine Bewertungen

- Politica Uso de Internet y Mensajeria InstantaneaDokument2 SeitenPolitica Uso de Internet y Mensajeria InstantaneaLuis Alberto Murcia G.Noch keine Bewertungen

- Código Ética Docentes AMAPSI MÉXICO PDFDokument5 SeitenCódigo Ética Docentes AMAPSI MÉXICO PDFJoseImannuelLopezNoch keine Bewertungen

- El Perito Informatico. Deberes y ResponsabilidadesDokument80 SeitenEl Perito Informatico. Deberes y ResponsabilidadesManuel Migueles HernándezNoch keine Bewertungen

- Preguntas - Auditoría InformáticaDokument3 SeitenPreguntas - Auditoría InformáticaDiana Beltrán DNoch keine Bewertungen

- Historias de Un Informatico ForenseDokument66 SeitenHistorias de Un Informatico Forenseseguridad baliNoch keine Bewertungen

- Informatica Forense y Ciberseguridad-Ifcd083poDokument208 SeitenInformatica Forense y Ciberseguridad-Ifcd083poAlfonso Macias MartinNoch keine Bewertungen

- Norma ISO BS7799 - ISO 17799Dokument34 SeitenNorma ISO BS7799 - ISO 17799EleanaMorenoCornejoNoch keine Bewertungen

- Seguridad de Servidores y Control de DominioDokument7 SeitenSeguridad de Servidores y Control de Dominiomariaunefa100% (1)

- Fundamentos de CiberseguridadDokument8 SeitenFundamentos de CiberseguridadJoser Raul Fernandez NaalNoch keine Bewertungen

- Ley #787, Ley de Protección de Datos PersonalesDokument12 SeitenLey #787, Ley de Protección de Datos PersonalesLesther Vanegas100% (1)

- 27001Dokument6 Seiten27001Ibnorca OruroNoch keine Bewertungen

- Política de Uso de Controles CriptográficosDokument7 SeitenPolítica de Uso de Controles CriptográficosCamilo VallejoNoch keine Bewertungen

- Auditoria Seguridad InformaticaDokument23 SeitenAuditoria Seguridad InformaticaJULIO CESAR CORTES GUERRANoch keine Bewertungen

- Certificación CISADokument16 SeitenCertificación CISAjessica rojasNoch keine Bewertungen

- Capitulo 11Dokument4 SeitenCapitulo 11Yasmina Charca SucasacaNoch keine Bewertungen

- La Informática Forense en Dispositivos AndroidDokument15 SeitenLa Informática Forense en Dispositivos AndroidCarlos TorresNoch keine Bewertungen

- Manual de Procedimientos para La PrevencionDokument24 SeitenManual de Procedimientos para La PrevencionA. TorresNoch keine Bewertungen

- Licenciamiento Básico MicrosoftDokument42 SeitenLicenciamiento Básico MicrosoftHerney Alejandro Obando Vera100% (2)

- Problemas de Seguridad en SoftwareDokument15 SeitenProblemas de Seguridad en SoftwarerovitoNoch keine Bewertungen

- Seguridad Por Niveles v-001Dokument709 SeitenSeguridad Por Niveles v-001Jesus BelinchonNoch keine Bewertungen

- A-GEI-PL02 Plan de Seguridad de TIDokument30 SeitenA-GEI-PL02 Plan de Seguridad de TIJorge Luis MonroyNoch keine Bewertungen

- ISACADokument23 SeitenISACAgloria casillaNoch keine Bewertungen

- UMG San Marcos - 2015Dokument46 SeitenUMG San Marcos - 2015Josué CanastujNoch keine Bewertungen

- Herramientas para Gestionar ISO 54001Dokument2 SeitenHerramientas para Gestionar ISO 54001Magaly RojasNoch keine Bewertungen

- Control InternoDokument7 SeitenControl InternorolitaNoch keine Bewertungen

- Riesgos en las grandes empresas antioqueñas: La pespectiva del fundadorVon EverandRiesgos en las grandes empresas antioqueñas: La pespectiva del fundadorNoch keine Bewertungen

- Como Elegir Un Perito Informatico V2Dokument19 SeitenComo Elegir Un Perito Informatico V2Jose Montes MartínNoch keine Bewertungen

- PERITO INFORMATICO R PrintDokument46 SeitenPERITO INFORMATICO R PrintyoongibitiesNoch keine Bewertungen

- SISFDokument42 SeitenSISFPedro A CFNoch keine Bewertungen

- Unidad IIDokument20 SeitenUnidad IICharles LopezNoch keine Bewertungen

- El Apogeo de La Tecnología Nos Ha Dado Grandes Cambios A Nivel MundialDokument10 SeitenEl Apogeo de La Tecnología Nos Ha Dado Grandes Cambios A Nivel MundialCristina Lewis ZumárragaNoch keine Bewertungen

- Pericia InformáticaDokument6 SeitenPericia InformáticaJonathan MarinNoch keine Bewertungen

- TuyoDokument1 SeiteTuyopaucesNoch keine Bewertungen

- 4 2 Líder de Integración de Información - Endireh 2016 PDFDokument1 Seite4 2 Líder de Integración de Información - Endireh 2016 PDFpaucesNoch keine Bewertungen

- 1 EmprendedoresDokument118 Seiten1 EmprendedorespaucesNoch keine Bewertungen

- ENTALPÍADokument3 SeitenENTALPÍApaucesNoch keine Bewertungen

- Cuestionario Unidad 3-4Dokument4 SeitenCuestionario Unidad 3-4paucesNoch keine Bewertungen

- Semana 3 Practica 1 HTMLDokument1 SeiteSemana 3 Practica 1 HTMLpaucesNoch keine Bewertungen

- Practica 01Dokument1 SeitePractica 01paucesNoch keine Bewertungen

- TuyoDokument1 SeiteTuyopaucesNoch keine Bewertungen

- Jugando en La RedDokument36 SeitenJugando en La RedVictor Calvo Vilaplana100% (1)

- 000 HHS Es TOC&GlossaryDokument14 Seiten000 HHS Es TOC&GlossaryalfredoarreseNoch keine Bewertungen

- Fórmula de Shannon MasonDokument2 SeitenFórmula de Shannon MasonMarcos SchlegelNoch keine Bewertungen

- CD1Dokument0 SeitenCD1paucesNoch keine Bewertungen

- Campus La Villa: Sistemas Operativos I 13-2 Mtro. Paulo Cesar Morales Cruz Primero MatutinoDokument2 SeitenCampus La Villa: Sistemas Operativos I 13-2 Mtro. Paulo Cesar Morales Cruz Primero MatutinopaucesNoch keine Bewertungen

- Free Software2.EsDokument232 SeitenFree Software2.EsramsesNoch keine Bewertungen

- SOIEXTEMDokument2 SeitenSOIEXTEMpaucesNoch keine Bewertungen

- AscensorDokument18 SeitenAscensorpaucesNoch keine Bewertungen

- Alarm A 2000Dokument20 SeitenAlarm A 2000paucesNoch keine Bewertungen

- Programación Orientada A Objetos Con C++Dokument31 SeitenProgramación Orientada A Objetos Con C++api-3775614100% (7)

- Historia AnimacionDokument13 SeitenHistoria AnimacionpaucesNoch keine Bewertungen

- Story BoardDokument16 SeitenStory BoardpaucesNoch keine Bewertungen

- Manual de Excel IntermedioDokument38 SeitenManual de Excel IntermediopaucesNoch keine Bewertungen

- Controles Gráficos en Visual BasicDokument1 SeiteControles Gráficos en Visual BasicpaucesNoch keine Bewertungen

- Estudio de La Gestion Del Capital HumanoDokument20 SeitenEstudio de La Gestion Del Capital HumanopaucesNoch keine Bewertungen

- Curso VB PDFDokument34 SeitenCurso VB PDFpaucesNoch keine Bewertungen

- LibroVisualBasic PDFDokument160 SeitenLibroVisualBasic PDFpaucesNoch keine Bewertungen

- Libro Verde de TexasDokument3 SeitenLibro Verde de TexasScribdTranslationsNoch keine Bewertungen

- Auditoria de Cumplimiento Preguntas.Dokument5 SeitenAuditoria de Cumplimiento Preguntas.Nil Adlyn HCNoch keine Bewertungen

- Tarea S12Dokument6 SeitenTarea S12Juan Carlos Guevara CruzNoch keine Bewertungen

- Historia de TarijaDokument4 SeitenHistoria de TarijaLimbert Luis100% (1)

- La Hiper GraciaDokument2 SeitenLa Hiper GraciaDaniel PalermoNoch keine Bewertungen

- Universidad Nacional Experimental de Los Llanos Occidentales Ezequiel ZamoraDokument2 SeitenUniversidad Nacional Experimental de Los Llanos Occidentales Ezequiel ZamoraNairobisNoch keine Bewertungen

- Mapa ConceptualDokument4 SeitenMapa Conceptualmarieth0flotaNoch keine Bewertungen

- Crucigrama Tema 4 IAEEDokument1 SeiteCrucigrama Tema 4 IAEESergio Cruz PérezNoch keine Bewertungen

- Derecho Actividades de La 4 A La 9Dokument20 SeitenDerecho Actividades de La 4 A La 9yeniNoch keine Bewertungen

- El Buen Consultor Es Aquel Que Aporta Orientaciones, Métodos, Ejemplos, Soluciones y Herramientas, Pero Sobre Todo La Visión General Del ProcesoDokument11 SeitenEl Buen Consultor Es Aquel Que Aporta Orientaciones, Métodos, Ejemplos, Soluciones y Herramientas, Pero Sobre Todo La Visión General Del Procesorosa maria florez morantesNoch keine Bewertungen

- Módulo de Capacitación "Jóvenes de Ayuda en Acción"Dokument2 SeitenMódulo de Capacitación "Jóvenes de Ayuda en Acción"MaxNoch keine Bewertungen

- Volsa de ValoresDokument2 SeitenVolsa de ValoresVLADI VILLCANoch keine Bewertungen

- Copia de Practica Propiedad, Planta y EquipoDokument21 SeitenCopia de Practica Propiedad, Planta y EquipoRam SelvinNoch keine Bewertungen

- Informe 2Dokument11 SeitenInforme 2DiegoPreyGamer onetNoch keine Bewertungen

- Decreto 101 de 2010Dokument15 SeitenDecreto 101 de 2010ZULLY IBÁÑEZNoch keine Bewertungen

- El Entorno Monetario y Financiero InternacionalDokument37 SeitenEl Entorno Monetario y Financiero Internacionalrmendezpc0% (1)

- Resumen de Libro de Der Adm-Salvador Villagra MaffiodoDokument103 SeitenResumen de Libro de Der Adm-Salvador Villagra MaffiodoFasolahupy FasolahupyNoch keine Bewertungen

- CAP2A05ATRI0137Dokument15 SeitenCAP2A05ATRI0137David SantanaNoch keine Bewertungen

- Responsabilidad Civil de Ing HidraulicoDokument21 SeitenResponsabilidad Civil de Ing HidraulicoNick Ramos ChavezNoch keine Bewertungen

- Pericia PsicologicaDokument20 SeitenPericia PsicologicaDina SanchezNoch keine Bewertungen

- Símbolos Patrios de La República Bolivariana de VenezuelaDokument8 SeitenSímbolos Patrios de La República Bolivariana de VenezuelaDeibis Javier Sulbaran Vega100% (1)

- Editorial Peridodico MuralDokument4 SeitenEditorial Peridodico MuralKikeVelasquezRosasNoch keine Bewertungen

- Del Crimen Pasional Al Femicidio AnalisiDokument18 SeitenDel Crimen Pasional Al Femicidio AnalisiraaigaNoch keine Bewertungen

- 04.pensamiento EconomicoDokument26 Seiten04.pensamiento EconomicoLuis GomezNoch keine Bewertungen

- Tarea 6 DPIDokument2 SeitenTarea 6 DPIMoTaa GamesNoch keine Bewertungen

- Nueva Colecc - Docum.indep - Túpac Amaru 06Dokument893 SeitenNueva Colecc - Docum.indep - Túpac Amaru 06Belen Gonzalez100% (1)