Beruflich Dokumente

Kultur Dokumente

Amenazas en Los Sistemas

Hochgeladen von

alejandrodlrgOriginaltitel

Copyright

Verfügbare Formate

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

Verfügbare Formate

Amenazas en Los Sistemas

Hochgeladen von

alejandrodlrgCopyright:

Verfügbare Formate

Amenazas en los sistemas.

Los protocolos de comunicacin utilizados carecen (en su mayora) de seguridad o esta ha sido implementada en forma de "parche" tiempo despus de su creacin.

Existen agujeros de seguridad en los sistemas operativos. Existen agujeros de seguridad en las aplicaciones. Existen errores en las configuraciones de los sistemas. Los usuarios carecen de informacin respecto al tema.

Esta lista podra seguir extendindose a medida que se evalen mayor cantidad de elementos de un Sistema Informtico. Las empresas u organizaciones no se pueden permitir el lujo de denunciar ataques a sus sistemas, pues el nivel de confianza de los clientes (ciudadanos) bajara enormemente. Los Administradores tienen cada vez mayor conciencia respecto de la seguridad de sus sistemas y arreglan por s mismos las deficiencias detectadas. A esto hay que aadir las nuevas herramientas de seguridad disponibles en el mercado. Los "advisories" (documentos explicativos) sobre los nuevos agujeros de seguridad detectados y la forma de solucionarlos, lanzados por el CERT, han dado sus frutos. TIPOS DE AMENAZAS A continuacin se expondrn diferentes tipos de ataques perpetrados, principalmente, por Hackers. Estos ataques pueden ser realizados sobre cualquier tipo de red, sistema operativo, usando diferentes protocolos, etc. En los primeros tiempos, los ataques involucraban poca sofisticacin tcnica. Los Insiders (operadores, programadores, data entrys) utilizaban sus permisos para alterar archivos o registros. Los Outsiders ingresaban a la red simplemente averiguando una password vlida. A travs de los aos se han desarrollado formas cada vez ms sofisticadas de ataque para explotar "agujeros" en el diseo, configuracin y operacin de los sistemas.

Ingeniera Social Ingeniera Social Inversa Trashing (Cartoneo) Ataques de Monitorizacin Ataques de Autenticacin Denial of Service (DoS) Ataques de Modificacin Dao

Virus. es un malware que tiene por objeto alterar el normal funcionamiento de la computadora, sin el permiso o el conocimiento del usuario. Los virus, habitualmente, reemplazanarchivos ejecutables por otros infectados con el cdigo de este. Los virus pueden destruir, de manera intencionada, los datos almacenados en un computadora, aunque tambin existen otros ms inofensivos, que solo se caracterizan por ser molestos. Los virus informticos tienen, bsicamente, la funcin de propagarse a travs de un software, no se replican a s mismos porque no tienen esa facultad como el gusano informtico, son muy nocivos y algunos contienen adems una carga daina (payload) con distintos objetivos, desde una simple broma hasta realizar daos importantes en los sistemas, o bloquear las redes informticas generando trfico intil.

TIPOS DE VIRUS Caballo de Troya: Es un programa daino que se oculta en otro programa legtimo, y que produce sus efectos perniciosos al ejecutarse este ultimo. En este caso, no es capaz de infectar otros archivos o soportes, y slo se ejecuta una vez, aunque es suficiente, en la mayora de las ocasiones, para causar su efecto destructivo. Gusano o Worm: Es un programa cuya nica finalidad es la de ir consumiendo la memoria del sistema, se copia asi mismo sucesivamente, hasta que desborda la RAM, siendo sta su nica accin maligna. Virus de macros: Un macro es una secuencia de oredenes de teclado y mouse asignadas a una sola tecla, smbolo o comando. Son muy utiles cuando este grupo de instrucciones se necesitan repetidamente. Los virus de macros afectan a archivos y plantillas que los contienen, haciendose pasar por una macro y actuaran hasta que el archivo se abra o utilice. Virus de sobreescritura:

Sobreescriben en el interior de los archivos atacados, haciendo que se pierda el contenido de los mismos. Virus de Programa: Comnmente infectan archivos con extensiones .EXE, .COM, .OVL, .DRV, .BIN, .DLL, y .SYS., los dos primeros son atacados ms frecuentemente por que se utilizan mas. Virus de Boot: Son virus que infectan sectores de inicio y booteo (Boot Record) de los diskettes y el sector de arranque maestro (Master Boot Record) de los discos duros; tambin pueden infectar las tablas de particiones de los discos. Virus Residentes: Se colocan automticamente en la memoria de la computadora y desde ella esperan la ejecucin de algn programa o la utilizacin de algn archivo. Virus de enlace o directorio: Modifican las direcciones que permiten, a nivel interno, acceder a cada uno de los archivos existentes, y como consecuencia no es posible localizarlos y trabajar con ellos. Virus mutantes o polimrficos: Son virus que mutan, es decir cambian ciertas partes de su cdigo fuente haciendo uso de procesos de encriptacin y de la misma tecnologa que utilizan los antivirus. Debido a estas mutaciones, cada generacin de virus es diferente a la versin anterior, dificultando as su deteccin y eliminacin. Virus falso o Hoax: Los denominados virus falsos en realidad no son virus, sino cadenas de mensajes distribudas a travs del correo electrnico y las redes. Estos mensajes normalmente informan acerca de peligros de infeccin de virus, los cuales mayormente son falsos y cuyo nico objetivo es sobrecargar el flujo de informacin a travs de las redes y el correo electrnico de todo el mundo.

Virus Mltiples: Son virus que infectan archivos ejecutables y sectores de booteo simultneamente, combinando en ellos la accin de los virus de programa y de los virus de sector de arranque. Para obtener informacion de antivirus para eleminar los diferentes tipo de virus presentados anteriormente visita software antivirus Organismos oficiales de seguridad de informtica. Existen organismos oficiales encargados de asegurar servicios de prevencin de riesgos y asistencia a los tratamientos de incidencias, tales como el CERT/CC (Computer Emergency Response Team Coordination Center) del SEI (Software Engineering Institute) de la Carnegie Mellon University el cual es un centro de alerta y reaccin frente a los ataques informticos, destinados a las empresas o administradores, pero generalmente estas informaciones son accesibles a todo el mundo. SOTWARE PIRATA. (aplicacin o software ilegal o pirata). Software o aplicacin que ha sido alterado para que pueda ser utilizado sin pagar la licencia a sus desarrolladores originales. Un programa pirata suele ser un software que posea licencia shareware o similar (ver licencias de software) y que luego de aplicrsele algn tipo de crack (o algn otro mtodo pirata) logra ser totalmente operativo, como si se hubiese comprado el software original. Distribucin del software pirata En general, un programa pirateado es distribuido gratuitamente o se consigue mucho ms barato que el original. Distribuir software pirata es llamado piratera, y es una actividad ilegal en todo el mundo, aunque no todos los pases son efectivos para combatirla. La piratera de software es muy popular especialmente pases en desarrollo, porque suele ser muy caro acceder a las licencias originales de los programas. Caractersticas del software pirateado

Aprovechando la popularidad y el hecho de que son gratuitos, muchos programas piratas incorporan algn tipo de malware (programa maligno) como virus, gusanos o espas. Tambin es comn que los programas pirateados no funcionen correctamente, o alteren el funcionamiento del sistema. Otra desventaja de utilizar software pirata es que, en general, el usuario no recibe soporte tcnico, ni manuales. Tampoco recibe actualizaciones sobre el programa. Alternativas al software pirata En la actualidad, existen decenas de programas gratuitos que cumplen funciones similares a programas pagos, por lo tanto es posible emplear stos antes de piratear programas. 2. Un programa pirata tambin puede hacer referencia a una aplicacin o herramienta que se utiliza para el hacking. Por ejemplo, un programa generador automtico de virus, o una herramienta generador de claves de fuerza bruta.

VALORES EN LA INFORMATICA 1. Los valores, forman parte de los objetos, acciones y actitudes que el ser humano persigue por considerarlos valiosos. Dentro de este rubro se encuentran: La salud, la riqueza, el poder, el amor, la virtud, la belleza, la inteligencia, la cultura, etc. En fin, todo aquello que en un momento, deseamos o apreciamos. "Los cambios tecnolgicos y la proliferacin de la informacin han sido las herramientas fundamentales para la apertura de las fronteras en todo el mundo. Los valores religiosos, ticos y econmicos debido al proceso de globalizacin se fueron alternando uno con otro hasta terminar siendo inversamente proporcionales a lo que la sociedad hoy ms demanda, transparencia y idoneidad. Las Redes informticas, la Radio y la Televisin han llegado tan lejos que la moral y los valores ticos de la profesin han sido dejados de lado por estos sistemas de comunicacin que buscan abaratar los mercados con productos basura que le venden a la gente, generando violencia en sus programas, llevando a la sociedad a producir ms delincuencia juvenil y crmenes horrendos por parte de nios y jvenes que se ven obligados a recibir inconscientemente un metamensaje que los lleva a cometer actos totalmente fuera de la ley penal y que alejan al nio del hogar y a la formacin normal de una familia.

Das könnte Ihnen auch gefallen

- Pa 01Dokument4 SeitenPa 01EDSON JONATHAN SALINAS AYALANoch keine Bewertungen

- Reglas Del IyawoDokument24 SeitenReglas Del IyawoDylan Cárdenas100% (1)

- Apoyo VisualDokument11 SeitenApoyo Visualjessica soto aNoch keine Bewertungen

- Autism Behavior ChecklistDokument3 SeitenAutism Behavior ChecklistAlejandro Ruiz Pesantes MSc100% (2)

- Las Entrevistas Con Los PadresDokument9 SeitenLas Entrevistas Con Los PadresluciaperezobandodeceliNoch keine Bewertungen

- Diprodesa - ProductoDokument1 SeiteDiprodesa - ProductoalejandrodlrgNoch keine Bewertungen

- Había Una Vez Un Contador Llamado Pedro Lorenzo ToledanoDokument4 SeitenHabía Una Vez Un Contador Llamado Pedro Lorenzo ToledanoalejandrodlrgNoch keine Bewertungen

- FinzanzasDokument2 SeitenFinzanzasalejandrodlrgNoch keine Bewertungen

- EntrevistaDokument4 SeitenEntrevistaalejandrodlrgNoch keine Bewertungen

- Glob A MirandaDokument14 SeitenGlob A MirandaalejandrodlrgNoch keine Bewertungen

- Conceptos ATI Unidad 1 Realizado en ComputadoraDokument4 SeitenConceptos ATI Unidad 1 Realizado en ComputadoraalejandrodlrgNoch keine Bewertungen

- Base Datos 3Dokument107 SeitenBase Datos 3alejandrodlrgNoch keine Bewertungen

- Materia PrimaDokument3 SeitenMateria PrimaalejandrodlrgNoch keine Bewertungen

- Cuestionario Repaso1Dokument7 SeitenCuestionario Repaso1alejandrodlrgNoch keine Bewertungen

- Actividad 5 Saritititititaaaaaaaaaaaa Etapa 4Dokument18 SeitenActividad 5 Saritititititaaaaaaaaaaaa Etapa 4alejandrodlrgNoch keine Bewertungen

- Cronologia de La Revolución InglesaDokument1 SeiteCronologia de La Revolución InglesaalejandrodlrgNoch keine Bewertungen

- Act. Diagnostica ETAPA 2Dokument2 SeitenAct. Diagnostica ETAPA 2alejandrodlrgNoch keine Bewertungen

- Trabajo LiteraturaDokument9 SeitenTrabajo LiteraturaalejandrodlrgNoch keine Bewertungen

- Biologia ImprimirDokument3 SeitenBiologia ImprimiralejandrodlrgNoch keine Bewertungen

- Biologia ImprimirDokument3 SeitenBiologia ImprimiralejandrodlrgNoch keine Bewertungen

- Unidad 2Dokument5 SeitenUnidad 2alejandrodlrgNoch keine Bewertungen

- 3 - Situacion de La Recta y El Punto en El PlanoDokument7 Seiten3 - Situacion de La Recta y El Punto en El PlanoJuan Luis BorraNoch keine Bewertungen

- Tesis PDFDokument144 SeitenTesis PDFMario Gonzales QuispeNoch keine Bewertungen

- Minera Sulliden Shahuindo S A C Proyecto Sahuindo Resumen Ejecutivo EspanolDokument132 SeitenMinera Sulliden Shahuindo S A C Proyecto Sahuindo Resumen Ejecutivo EspanolAbner MartinNoch keine Bewertungen

- 0 - ELP Encuadre Del Curso - Introduccion A La PsicologiaDokument12 Seiten0 - ELP Encuadre Del Curso - Introduccion A La PsicologiaGerardo Carmona GaliciaNoch keine Bewertungen

- Secador Spray (Flores Pardo Bruno Alexandre)Dokument12 SeitenSecador Spray (Flores Pardo Bruno Alexandre)Alex Flores PardoNoch keine Bewertungen

- Calendario y Cálculo MentalDokument11 SeitenCalendario y Cálculo MentalIsyNeiraNoch keine Bewertungen

- Analisis de Pelicula Enemy 02Dokument5 SeitenAnalisis de Pelicula Enemy 02treseisNoch keine Bewertungen

- Gestion de La Configuracion Del SW (GCS)Dokument54 SeitenGestion de La Configuracion Del SW (GCS)Gabrieliitoo MarlopNoch keine Bewertungen

- Practica #1 Matemática AplicadaDokument3 SeitenPractica #1 Matemática AplicadaNatt GutiérrezNoch keine Bewertungen

- Plan de Acción Respuesta A Resultados Primero BDokument1 SeitePlan de Acción Respuesta A Resultados Primero BwillanmarcaNoch keine Bewertungen

- SANITARIO ECOCLEAN SINGLE - FTC 008 1Dokument2 SeitenSANITARIO ECOCLEAN SINGLE - FTC 008 1Marjourie Denisse Urroz SacasaNoch keine Bewertungen

- Tesis Forrajes FEB - 2016Dokument65 SeitenTesis Forrajes FEB - 2016Joshua SweeneyNoch keine Bewertungen

- Análisis comparado de tres planes estratégicos sectoriales en la Argentina post-convertibilidadDokument187 SeitenAnálisis comparado de tres planes estratégicos sectoriales en la Argentina post-convertibilidadCamelyn Katia Cadillo TiburcioNoch keine Bewertungen

- Via Crucis VivienteDokument17 SeitenVia Crucis VivienteCarla Andrea Ibáñez RiveraNoch keine Bewertungen

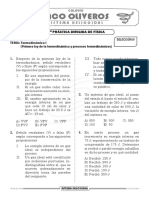

- 19 PD - Fisica Selección 4Dokument8 Seiten19 PD - Fisica Selección 4WALTER OLIVARI RAMIREZNoch keine Bewertungen

- Taller EmpleabilidadDokument55 SeitenTaller EmpleabilidadAndresNoch keine Bewertungen

- Partes y Uso de Un TeodolitoDokument9 SeitenPartes y Uso de Un TeodolitoMartin OliveraNoch keine Bewertungen

- Cuestionario Bunge Unmsm PreguntasDokument9 SeitenCuestionario Bunge Unmsm PreguntasEdgar GutierrezNoch keine Bewertungen

- Informe Laboratorio Practica #2Dokument3 SeitenInforme Laboratorio Practica #2stiven mauricio sepulveda sernaNoch keine Bewertungen

- Team Dark Studio Guía de Software y SeguridadDokument2 SeitenTeam Dark Studio Guía de Software y SeguridadPricila FradeNoch keine Bewertungen

- Sistemas Administrativos Segun LikertDokument4 SeitenSistemas Administrativos Segun LikertDalyIshpilcoNoch keine Bewertungen

- Suma DE POLINOMIOSDokument14 SeitenSuma DE POLINOMIOSAlson GarciaNoch keine Bewertungen

- Protocolo Individual Unid 2 - Talento HumanoDokument7 SeitenProtocolo Individual Unid 2 - Talento HumanoEdgarMiguelConeoHerreraNoch keine Bewertungen

- CONSERVACIÓN VIAL MIXTO POR NIVEL DE SERVICIO Y PRECIOS UNITARIOS PROVINCIA COLCHAGUADokument8 SeitenCONSERVACIÓN VIAL MIXTO POR NIVEL DE SERVICIO Y PRECIOS UNITARIOS PROVINCIA COLCHAGUARorito Villablanca ONoch keine Bewertungen

- ACTIVIDAD FINAL - Análisis de Mis Habilidades ComunicativasDokument7 SeitenACTIVIDAD FINAL - Análisis de Mis Habilidades ComunicativasCARLOS ALBERTO CHIRINOS MUNDACANoch keine Bewertungen