Beruflich Dokumente

Kultur Dokumente

Las Amenazas Informáticas y La Seguridad en La Actualidad

Hochgeladen von

Giovanni GuadalupeOriginalbeschreibung:

Originaltitel

Copyright

Verfügbare Formate

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

Verfügbare Formate

Las Amenazas Informáticas y La Seguridad en La Actualidad

Hochgeladen von

Giovanni GuadalupeCopyright:

Verfügbare Formate

Las amenazas informticas y la seguridad en la actualidad

En los ltimos aos los virus1 se han convertido en la mayor amenaza para los sistemas informticos y la principal causa de prdidas econmicas en las empresas. Estos tienen, bsicamente, la funcin de propagarse a travs de un software, son muy nocivos y algunos contienen adems una carga daina con distintos objetivos, desde una simple broma hasta realizar daos importantes en los sistemas. Adems son capaces de migrar de una mquina a otra en diskettes o a travs de las redes de comunicacin que unen una serie de computadoras (MALLN 1994:25). Por ello se deben tomar medidas que ayuden a controlar y a proteger nuestra mquina, mediante el uso de herramientas o sistemas, de estas

amenazas. A continuacin se proceder a explicar los tipos de virus ms importantes que amenazan la seguridad y las posibles soluciones que existen en la actualidad. En primer lugar, estn los denominados troyanos2 o caballo de Troya que viene a ser un software malicioso que se presenta al usuario como un programa aparentemente legtimo e inofensivo pero al ejecutarlo ocasiona daos. Estos estn diseados para permitir a un individuo el acceso remoto a un sistema. Una vez ejecutado el troyano, el individuo puede acceder al sistema de forma remota y realizar diferentes acciones sin necesitar permiso. Las acciones que el individuo puede realizar en el equipo remoto dependen de los privilegios que tenga el usuario en el ordenador remoto y de las caractersticas del troyano. (MARROQUN 2010: 474).

1

Un virus informtico es un malware que tiene por objeto alterar el normal funcionamiento de la computadora, sin el permiso o el conocimiento del usuario. Los virus, habitualmente, reemplazan archivos ejecutables por otros infectados con el cdigo de este. Los virus pueden destruir, de manera intencionada, los datos almacenados en un ordenador, aunque tambin existen otros ms inofensivos, que solo se caracterizan por ser molestos 2 El trmino troyano proviene de la historia del caballo de Troya mencionado en la Odisea de Homero.

En segundo lugar estn los llamados Gusanos informticos que son malwares que tienen la propiedad de duplicarse a s mismo. Aquellos utilizan las partes automticas de un sistema operativo que generalmente son invisibles al usuario. A diferencia de un virus, un gusano no precisa alterar los archivos de programas, sino que reside en la memoria y se duplica a s mismo, por ello casi siempre causan problemas en la red (aunque sea simplemente consumiendo ancho de banda), mientras que los virus siempre infectan o corrompen los archivos de la computadora que atacan. Es algo usual detectar la presencia de gusanos3 en un sistema cuando, debido a su incontrolada replicacin, los recursos del sistema se consumen hasta el punto de que las tareas ordinarias del mismo son excesivamente lentas o simplemente no pueden ejecutarse. Por otro lado est el Spyware que es un programa espa que se instala furtivamente en un ordenador para recopilar informacin sobre las actividades realizadas en ste. Su funcin ms comn, ya antes mencionada, es la de recopilar informacin sobre el usuario y distribuirlo a empresas publicitarias u otras organizaciones interesadas, pero tambin se han empleado en organismos oficiales para recopilar informacin contra sospechosos de delitos, como en el caso de la piratera de software. Adems pueden servir para enviar a los usuarios a sitios de internet que tienen la imagen corporativa de otros, con el objetivo de obtener informacin importante. Dado que el spyware usa normalmente la conexin de una computadora a Internet para transmitir informacin, consume ancho de banda, con lo cual, puede verse afectada la velocidad de transferencia de datos entre dicha computadora y otra(s) conectada(s) a la red.

Los gusanos se basan en una red de computadoras para enviar copias de s mismos a otros nodos (es decir, a otras terminales en la red) y son capaces de llevar esto a cabo sin intervencin del usuario propagndose utilizando la Internet.

Bibliografa

BASS, Steve 2004 Maldito PC! Soluciones a los problemas ms molestos de su ordenador. Madrid: Nowtilus

KUROSE, James y Keith ROSS 2004 Redes de computadoras. Un enfoque descendente basado en internet. Madrid: Pearson Education

MALLN, Guillermo F. 1994 Virus Computacionales. Mxico D.F: Equipo Sirius Mexicana

MARROQUN, Nstor 2010 Tras los pasos de un Hacker. Quito: ISBN

ROYER, Jean 2004 Seguridad en la informtica de la empresa. Madrid: Ediciones ENI

Das könnte Ihnen auch gefallen

- Riesgo y Seguridad en InformáticaDokument8 SeitenRiesgo y Seguridad en InformáticaJavier GutiérrezNoch keine Bewertungen

- Los Programas MalignosDokument15 SeitenLos Programas MalignosIvette Glez Salanueva100% (1)

- Ensayo de SeguridadDokument5 SeitenEnsayo de SeguridadAlejandra ReyesNoch keine Bewertungen

- Risgos de InternetDokument20 SeitenRisgos de InternetSaharai Sary GarciaNoch keine Bewertungen

- Seguridad de La InformaciónDokument13 SeitenSeguridad de La InformaciónenriqueNoch keine Bewertungen

- Instituto Alfonso Xiii: Maestro: Materia: Alumno: Carrera: FechaDokument22 SeitenInstituto Alfonso Xiii: Maestro: Materia: Alumno: Carrera: Fechayaderk merloNoch keine Bewertungen

- Ensayo Sobre Los Virus InformaticosDokument6 SeitenEnsayo Sobre Los Virus InformaticosKeven EragonNoch keine Bewertungen

- MALWAREDokument47 SeitenMALWAREAshley Díaz LunaNoch keine Bewertungen

- Técnico de SistemasDokument70 SeitenTécnico de SistemasCamilo DealbaNoch keine Bewertungen

- NTICX. Actividad #4. Malware El Softare Dañino.Dokument7 SeitenNTICX. Actividad #4. Malware El Softare Dañino.Yaker NegroNoch keine Bewertungen

- Malware: Historia y Clasificación PDFDokument5 SeitenMalware: Historia y Clasificación PDFBladimir Garcia100% (1)

- Tema 5. Seguridad y Medios de PagoDokument73 SeitenTema 5. Seguridad y Medios de Pagofelman ruizNoch keine Bewertungen

- Informatic. MalwareDokument12 SeitenInformatic. MalwareMaria Claudia AcostaNoch keine Bewertungen

- Eje2 VirologiaIIDokument4 SeitenEje2 VirologiaIIJohan Andres Osorio SeguraNoch keine Bewertungen

- Peligros de InternetDokument8 SeitenPeligros de InternetIvan Lasso100% (1)

- MalwareDokument5 SeitenMalwareAndres CollanteNoch keine Bewertungen

- Introducción A La Seguridad Informática: Conceptos Básicos.Dokument10 SeitenIntroducción A La Seguridad Informática: Conceptos Básicos.AlyJesusNoch keine Bewertungen

- Gusano InformáticoDokument2 SeitenGusano InformáticoBryan Villacinda JuárezNoch keine Bewertungen

- Un Virus Informático Es Un Software Que Tiene Por Objetivo Alterar El Funcionamiento Normal de Cualquier Tipo de Dispositivo InformáticoDokument2 SeitenUn Virus Informático Es Un Software Que Tiene Por Objetivo Alterar El Funcionamiento Normal de Cualquier Tipo de Dispositivo Informáticopablo emilianoNoch keine Bewertungen

- Documento 1Dokument6 SeitenDocumento 1leonel carrasquilla padillaNoch keine Bewertungen

- Informatica Medica Semana 4Dokument4 SeitenInformatica Medica Semana 4JOSE ADOLFO AtahuamanNoch keine Bewertungen

- Mal WareDokument9 SeitenMal WareGalo MiñanNoch keine Bewertungen

- 1 - Diga Qué Es Un Virus en Computación (Autoguardado)Dokument12 Seiten1 - Diga Qué Es Un Virus en Computación (Autoguardado)EduardoGarcia0% (1)

- Irene Rodríguez Solís - Actividad 1 - Seguridad en InternetDokument5 SeitenIrene Rodríguez Solís - Actividad 1 - Seguridad en InternetIrene Rodríguez SolísNoch keine Bewertungen

- Hacking ZKDokument56 SeitenHacking ZKQuiesse MalundoNoch keine Bewertungen

- Trabajo Escrito de Temas de InformaticaDokument7 SeitenTrabajo Escrito de Temas de InformaticaFelipe GalvezNoch keine Bewertungen

- Tipos de Código Malicioso OkDokument50 SeitenTipos de Código Malicioso OkPARMENIONoch keine Bewertungen

- Gusanos InformaticosDokument16 SeitenGusanos InformaticosAlejandro Santana PérezNoch keine Bewertungen

- Trabajo Practico Informatica 3Dokument6 SeitenTrabajo Practico Informatica 3Midari Ikishima oficiallNoch keine Bewertungen

- Tipos de Código MaliciosoDokument54 SeitenTipos de Código MaliciosoFernanda Moncada EscobarNoch keine Bewertungen

- Clase 5 U2 Virus Informaticos 1Dokument5 SeitenClase 5 U2 Virus Informaticos 1nanesc82Noch keine Bewertungen

- Virus InformáticoDokument7 SeitenVirus InformáticoTono CarlosNoch keine Bewertungen

- VirusDokument4 SeitenVirusPEDRO DANIEL PEÑA TORRESNoch keine Bewertungen

- Tipos de Virus en La ComputadoraDokument13 SeitenTipos de Virus en La ComputadoraJULIO ARMANDO MANUEL MANUELNoch keine Bewertungen

- Vladimir Soto - Jose A. LlanosDokument4 SeitenVladimir Soto - Jose A. Llanoseso4b30Noch keine Bewertungen

- Proyecto de Informatica I TextoDokument4 SeitenProyecto de Informatica I Textoann manzoNoch keine Bewertungen

- Virus Informáticos 2023Dokument9 SeitenVirus Informáticos 2023Heidy GómezNoch keine Bewertungen

- Virus y AntivirusDokument2 SeitenVirus y AntivirusGissella FaríasNoch keine Bewertungen

- AdwareDokument4 SeitenAdwareFelipe ZantozNoch keine Bewertungen

- Malware y Todas Sus DivisionesDokument3 SeitenMalware y Todas Sus DivisionesGeorgetownrojoNoch keine Bewertungen

- Virus Informáticos Lupita y Ale y LuciaDokument15 SeitenVirus Informáticos Lupita y Ale y LuciaLucyMoctezumaNoch keine Bewertungen

- 3I Dante Becerra Medina - 1.8. Diseño de Página, Edición Básica Y, Formato, Carácter y Párrafo.Dokument3 Seiten3I Dante Becerra Medina - 1.8. Diseño de Página, Edición Básica Y, Formato, Carácter y Párrafo.3I Dante Becerra MedinaNoch keine Bewertungen

- Cuestionario 8 Grupo 5Dokument5 SeitenCuestionario 8 Grupo 5Marco Padilla GNoch keine Bewertungen

- Los Virus InformáticosDokument7 SeitenLos Virus InformáticosCristian BustosNoch keine Bewertungen

- Informatica - Tarea No. 3 - El Power PointDokument18 SeitenInformatica - Tarea No. 3 - El Power PointStarlyn ElDistinguido100% (1)

- Capítulo 3Dokument15 SeitenCapítulo 3Franlly Mendoza FañasNoch keine Bewertungen

- Seguridad Informática - Software Malicioso PDFDokument16 SeitenSeguridad Informática - Software Malicioso PDFMiguel Ángel ProfesorNoch keine Bewertungen

- Tarea C11Dokument2 SeitenTarea C11Nancy MedinaNoch keine Bewertungen

- Capitulo 3Dokument9 SeitenCapitulo 3EstebanBadillaNoch keine Bewertungen

- Estudio de Caso Informatica EmpresarialDokument16 SeitenEstudio de Caso Informatica EmpresarialLisvania Miranda AMARISNoch keine Bewertungen

- VirusDokument6 SeitenVirusCeleste SilveiraNoch keine Bewertungen

- NTICX Act.1Dokument3 SeitenNTICX Act.1Erika PerezNoch keine Bewertungen

- Copia de Tardea de Virus en InformaticaDokument2 SeitenCopia de Tardea de Virus en InformaticaSoribelNoch keine Bewertungen

- Virus Vs AntivirusDokument18 SeitenVirus Vs Antivirusdeadxd10Noch keine Bewertungen

- Malware Es Un Término General para Referirse A Cualquier Tipo deDokument4 SeitenMalware Es Un Término General para Referirse A Cualquier Tipo deAntonio LoweNoch keine Bewertungen

- Ciberseguridad Capitulo 3Dokument12 SeitenCiberseguridad Capitulo 3Eduardo Oscar RolandoNoch keine Bewertungen

- Amenazas Informáticas ActualesDokument12 SeitenAmenazas Informáticas Actualestomas.ciocchiniNoch keine Bewertungen

- Cómo protegernos de los peligros de InternetVon EverandCómo protegernos de los peligros de InternetBewertung: 4 von 5 Sternen4/5 (2)

- Citas y ReferenciasDokument1 SeiteCitas y ReferenciasGiovanni GuadalupeNoch keine Bewertungen

- Preparación de BibliografíasDokument10 SeitenPreparación de BibliografíasGiovanni GuadalupeNoch keine Bewertungen

- Tarea Academica 2015 IIDokument3 SeitenTarea Academica 2015 IIGiovanni GuadalupeNoch keine Bewertungen

- Deliciosa MarthaDokument5 SeitenDeliciosa MarthaGiovanni GuadalupeNoch keine Bewertungen

- El Libro NegroDokument251 SeitenEl Libro NegroGiovanni GuadalupeNoch keine Bewertungen

- Final Fila-BDokument1 SeiteFinal Fila-BGiovanni GuadalupeNoch keine Bewertungen

- Proyecto de Desarrollo de Una Aplicacion MovilDokument13 SeitenProyecto de Desarrollo de Una Aplicacion MovilSusneidys R Montilla PNoch keine Bewertungen

- Lab 07 Grafcet Con REXROT COMPLETODokument10 SeitenLab 07 Grafcet Con REXROT COMPLETOLuis Fernando Ramos OlandaNoch keine Bewertungen

- Programación Básica IQ2022Dokument7 SeitenProgramación Básica IQ2022YostianNoch keine Bewertungen

- Arrays, Cadenas, Registros y Conjuntos.Dokument9 SeitenArrays, Cadenas, Registros y Conjuntos.Matematicas RodriguezNoch keine Bewertungen

- Introduccion A La ComputacionDokument8 SeitenIntroduccion A La ComputacionBrillid DiazNoch keine Bewertungen

- Como Hacer Un Cronometro en Visual StudioDokument28 SeitenComo Hacer Un Cronometro en Visual StudioJohniel CorderoNoch keine Bewertungen

- Resumen Del Capitulo 12Dokument2 SeitenResumen Del Capitulo 12Rodrigo HANoch keine Bewertungen

- Diseñar y Programar, Todo Es EmpezarDokument234 SeitenDiseñar y Programar, Todo Es EmpezarMatias EmmanuelNoch keine Bewertungen

- Sistemas de BusesDokument128 SeitenSistemas de BusesMaria LunesNoch keine Bewertungen

- Base de Datos y Programacion Visual 2018-IIDokument4 SeitenBase de Datos y Programacion Visual 2018-IIJorge Arias AcevedoNoch keine Bewertungen

- Memorama 2Dokument3 SeitenMemorama 2Geraldine albarran100% (1)

- Historia Del ProtomayaDokument7 SeitenHistoria Del ProtomayaJesus AlonzoNoch keine Bewertungen

- F-Ti-01 Lista de Chequeo - Preparación de Equipos de Cómputo MacDokument3 SeitenF-Ti-01 Lista de Chequeo - Preparación de Equipos de Cómputo MacJUAN ESTEBAN TORO VELASQUEZNoch keine Bewertungen

- Parcial 3Dokument3 SeitenParcial 3Eddylson Aguilar CasquinoNoch keine Bewertungen

- Equipo de Rayos Dental Rodable PDFDokument1 SeiteEquipo de Rayos Dental Rodable PDFVICTOR ROY CACERES HUAMANNoch keine Bewertungen

- Tipos de Licenciamiento de SoftwareDokument2 SeitenTipos de Licenciamiento de SoftwareErickNoch keine Bewertungen

- Cotizacion Nro 21 4413 Equipos VariosDokument4 SeitenCotizacion Nro 21 4413 Equipos VariosLviis Gvstavo Hinostroza HuamaniNoch keine Bewertungen

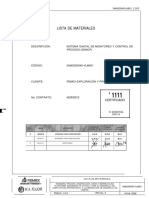

- Lista de Materiales: Descripción: Sistema Digital de Monitoreo Y Control de Proceso (SDMCP)Dokument17 SeitenLista de Materiales: Descripción: Sistema Digital de Monitoreo Y Control de Proceso (SDMCP)Tío Ce100% (1)

- Cuadro Sinoptico Topologia de RedesDokument1 SeiteCuadro Sinoptico Topologia de RedesEdwin MolinaNoch keine Bewertungen

- Arquitectura de Hardware 2013-1Dokument6 SeitenArquitectura de Hardware 2013-1Brayan Camilo Estrada RamosNoch keine Bewertungen

- Aprende A Programar en Diez AñosDokument3 SeitenAprende A Programar en Diez AñosnatNoch keine Bewertungen

- 1.1 - Introduccion A Small BasicDokument10 Seiten1.1 - Introduccion A Small BasicBruno ReyesNoch keine Bewertungen

- Zebra Browser Print User Guide v1 3 Android en UsDokument15 SeitenZebra Browser Print User Guide v1 3 Android en UsSOPORTE10Noch keine Bewertungen

- Caso Empresarial AppleDokument27 SeitenCaso Empresarial AppleMANRIQUENoch keine Bewertungen

- Diapositivas Primera-GeneracionDokument10 SeitenDiapositivas Primera-GeneracionGeth NekhbyNoch keine Bewertungen

- TEMA 1 Y 2 MATERIAL COMPLEMENTARIO LectuDokument1 SeiteTEMA 1 Y 2 MATERIAL COMPLEMENTARIO LectuCatalina NaveaNoch keine Bewertungen

- Gestion de Memoria SecundariaDokument14 SeitenGestion de Memoria SecundariaFran's Duque'sNoch keine Bewertungen

- Estructuras de Control C++Dokument8 SeitenEstructuras de Control C++Evelyn PaucarNoch keine Bewertungen

- Git FlowDokument7 SeitenGit FlowCristhian Andrés GonzálezNoch keine Bewertungen