Beruflich Dokumente

Kultur Dokumente

KSG2 U1 Ea Ancm

Hochgeladen von

unclasico830 Bewertungen0% fanden dieses Dokument nützlich (0 Abstimmungen)

394 Ansichten16 SeitenOriginaltitel

KSG2_U1_EA_ANCM

Copyright

© © All Rights Reserved

Verfügbare Formate

PDF, TXT oder online auf Scribd lesen

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

© All Rights Reserved

Verfügbare Formate

Als PDF, TXT herunterladen oder online auf Scribd lesen

0 Bewertungen0% fanden dieses Dokument nützlich (0 Abstimmungen)

394 Ansichten16 SeitenKSG2 U1 Ea Ancm

Hochgeladen von

unclasico83Copyright:

© All Rights Reserved

Verfügbare Formate

Als PDF, TXT herunterladen oder online auf Scribd lesen

Sie sind auf Seite 1von 16

Antonio Castro Mendoza

Facilitad@r: Ral Ojeda Villagmez

Seguridad 2

Reporte de eploracin de !ulnera"ilidade

Evidencia de aprendizaje. Reporte de exploracin de

vulnerabilidades El objetivo de la presente prctica es que te familiarices con una

herramienta de escaneo de vulnerabilidades, tal como Nessus, que es software libre,

gratuito y una de las ms populares en la actualidad.

Para esta prctica se utilizarn los paquetes oficiales Nessusd programa Nessus

para la detecci!n de vulnerabilidades" para #$N%& %buntu, el cual ya tuviste

oportunidad de utilizar en la actividad tres de esta unidad.

Para realizar la prctica debers realizar las siguientes acciones'

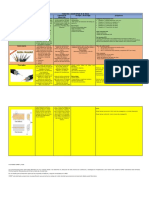

1. Escner de vulnerabilidades de pc

a) Realiza un escaneo, utilizando Nessus, de los ()*+ primeros puertos ,-P de la

P-.

b) Elabora una tabla con los datos obtenidos que indique' direcci!n $P del host,

puertos tcp disponibles y riesgos de seguridad.

(. #os puertos comprendidos entre el ) y el ()*. son puertos reservados para usos

espec/ficos que se encuentran reglamentados, el sistema operativo los abre para

permitir su empleo por diversas aplicaciones mediante los llamados protocolos 01ien

conocidos0, por ejemplo' 2,,P, 3,P, ,E#NE,, $4-, P5P., etc.

*. #os comprendidos entre ()*+ y +6(7( son denominados 04egistrados0 y pueden

ser usados por cualquier aplicaci!n.

.. #os comprendidos entre los n8meros +6(7* y 977.7 son denominados 0:inmicos

o privados0, son los usados por el sistema operativo cuando una aplicaci!n tiene que

conectarse a un servidor y le realiza la solicitud de un puerto.

IP DE HOST PUERTOS DISPONIBLES RIESGOS

192.168.1.1 135 El Endpoint Mpp!"

#$%in&ndo" d! p'nto%

(inl!%) !% p"o*!+,do po"

*i"'%. L% "!p!tid%

ll-d% l p'!"to 135

p"o*o+n .'! 'n

+o-p'tdo" %!

%o/"!+"&'!. E%to !%

ll-do 'n 0t.'! po"

d!n!&+i1n d! %!"*i+io0. El

*i"'% 0Bl%t!"0 t+ !l

p'!"to 135.

139 Lo% p'!"to% N!tBIOS %on

'tili2do% po" !l

int!"+-/io d! "+,i*o% 3

pli++ion!% d! '%o

+o-p"tido d! i-p"!%o"%.

Lo% '%'"io% d! l "!d +on

%!d! ('!" d! l "!d

++!d!n !%to% %!"*i+io%

t"*4% d! p'!"to 139. Lo%

,+5!"% +ono+!n !%t!

+-ino 3 +on "!&'l"idd

t"tn d! !nt"" !n 'n

%!"*ido" d! "+,i*o%

t"*4% d! !%t! p'!"to. El

6,od! *i"'%7 &'%no

M!n%8! d! Dio%7 M%init7

N!tlo&7 R!d7 92 %d-ind

3 SMB R!l3 l!% &'%t

!%p!+il-!nt! !%t! p'!"to.

Lo% d-ini%t"do"!% d! "!d

3 lo% p"o*!!do"!% d!

%!"*i+io% d! Int!"n!t

ti!nd!n no &'%t"l!% 3 lo%

/lo.'!n.

::5 El p'!"to ::5 3 , %ido

'%do po" -'+,o% ot"o%

t.'!%7 in+l'3!ndo !l d!

lo% &'%no% S%%!" 3

Ni-d7 !l +'l %i 'n n'!*o

&'%do ('!%! +"!do 7 !%t!

p"o//l!-!nt! no pod";

+-/i" l% +o%%7 d!

+'!"do +on R'%% 6oop!"7

In*!%ti&do" S!nio" d!

63/!"t"'%t. 3 !dito" d! l

li%t d! di%+'%i1n

NTB'&t". . 0L &!nt! .'!

ti!n! !<p'!%t !l p'!"to ::5

!n +on%!+'!n+i pod"; %!"

*'ln!"/l! 'n t.'! po"

l&=n !<ploit d! %!-n%

p%d%. 3 .'! !%to% -l!%

!%tn +o-p"o-!nti!ndo

+'l.'i!" +o% d!%d! lo%

=lti-o% t"!% >o%0.

M!n+ion1 !%t! ?'!*!%.

c) Realiza una breve descripci!n del problema encontrado, el origen y c!mo puede

solucionarse.

2ay programas y servicios que usan estos puertos, algunos como el ++7 es problema

de windows en unos de sus parches de actualizaci!n.

2. Escner de vulnerabilidades de servidor web

a" Realiza un escaneo de las vulnerabilidades de un servidor ;eb con cualquiera de

los puertos comprendidos entre el (7 y el <7, donde se realice tambi=n la detecci!n

del sistema operativo.

b" Elabora una tabla donde se indique el servidor ;eb, los puertos disponibles, el

sistema operativo utilizado y, por supuesto, los riesgos de seguridad.

SER@IDOR AEB PUERTOS SISTEM$ RIESGOS

ABB.&oo&l!.+o-

ipC 1D3.19:.115.8:

8E FR!*i%ionC 1.2E F

Lin'< G!"n!l 2.6

D!/ido .'! !l

p'!"to 8E !% !l

p'!"to A!/

p"!d!t!"-indo p"

l -3o"; d! lo%

%itio%7 lo% *i"'%7

&'%no% 3 ot"o%

"!li2n %'% t.'!%

+on !%t! +o-o

o/8!ti*o. $l&'no%

p"o*!!do"!% d!

%!"*i+io% d! Int!"n!t

/lo.'!n !l p'!"to

8E +o-pl!t-!nt!

p" !*it" !%to7

optndo po" 'tili2"

!l p'!"to 81 ' ot"o

p'!"to %i-il" !n %'

l'&". Ot"o%

p"o*!!do"!%

/lo.'!n %1lo +i!"to

tipo d! t"H(i+o d!%d!

!l p'!"to 8E7

p!"-iti!ndo l

%lid d! dto%7 p!"o

n!&"Hn lo% dto%

!nt"nt!% o lo%

"!%t"in&i"Hn 'n

p"oto+olo p"ti+'l".

Si n!+!%it%

+o-'ni+"t! +on 'n

%itio B!/ l p'!"to

8E .'! !%tH

/lo.'!do po"

-oti*o% d!

%!&'"idd7 t"t d!

t"/8" +on !l

p'!"to 81.

::3 FR!*i%ionC 1.2E F

Lin'< G!"n!l 2.6

D!%d! !l p'nto d!

*i%t p"opio7 !l

p'!"to ::3 %! '%

p" +on!<ion!%

%!&'"%C HTTPS7

po" lo +'l

+on%id!"o .'! !l

p'!"to /i!"to no

+'% p"o/l!-7

+on%id!"o .'! !l

%!"*i+io .'! 'tili+!

!l p'!"to %!"; !l

*!"dd!"o p"o/l!-.

c" Realiza una descripci!n del problema, el origen del mismo y c!mo puede ser

solucionado.

En el puerto <) y ++. dependern sus vulnerabilidades del programa que use los

puertos, ya que pueden contener c!digo malicioso, ya que si cerramos estos puertos

no tendr/amos $nternet

3. Acometimiento de vulnerabilidades detectadas

%tilizando la informaci!n proporcionada por Nessus y los boletines de seguridad

disponibles en $nternet, proporciona la siguiente informaci!n para cada uno de los

riesgos y agujeros de seguridad detectados en los puntos anteriores'

a. $dentificaci!n del riesgo>agujero de seguridad.

-onocer las vulnerabilidades e implementar procedimientos para combatirlos es parte

de la identificaci!n del problema. :entro de las identificaciones de las amenazas y

vulnerabilidades, es importante conocer sus efectos e impactos que pueden llegar a

producir en los sistemas. ?l obtener la informaci!n de las vulnerabilidades nos

permite identificar los controles de seguridad e@istentes.

#os agujeros negros sabemos que permiten que personas malintencionadas y con

conocimientos puedan acceder a nuestros sistemas, llmese base de datos,

servidores web, o equipos personales de manera remota. #os agujeros suelen

corregirse con parches de los mismos sistemas o configuraciones de los puertos de

comunicaciones l!gicas, bueno pues eso esa la informaci!n que se unifica para dar

una idea ms completa de la identificaci!n de riesgos y de los agujeros de seguridad.

b. :escripci!n del problema.

El problema de las vulnerabilidades en sistemas, los podemos encontrar desde el

hardware, software y en el mismo usuario, estos problemas han ocasionado diversos

ataques a los sistemas y de ello se generan p=rdidas de informaci!n que es lo ms

importante en cualquier sistema, ese es el centro del problema, la vulneraci!n de

informaci!n.

c. Exploits disponibles.

#os e@ploits dependen de los sistemas operativos y sus configuraciones, de las

configuraciones de los programas que se estn ejecutando en un ordenador y de un

#?N en d!nde estn.

#a informaci!n biscada e@plica que los e@ploits no tienen una regla general porque

cada uno ataca a un problema diferente y espec/fico.

? menudo vienen con alg8n te@to e@plicativo tipo leeme o similar.

Nano e@ploit.c

pico e@ploit.c

more e@ploit.c

cat e@ploit.c

ect.

Pero veamos que tipos de e@ploits e@isten, estn los locales y remotos. #os e@ploits

locales act8an en la mquina en la estn, por tanto si deseo atacar otro ordenador,

primero tendr= que subir el c!digo y posteriormente conseguir ejecutarlo para que se

ejecute. Ai lo ejecuto en el mismo ordenador se ejecutar aqu/.

#os remotos se ejecutan desde una mquina local, pero estos act8an en otra

mquina de la victima, de manera que si viajamos por la red tenemos

vulnerabilidades

d. Aoluci!n a los problemas detectados.

#a mejor soluci!n para los problemas encontrados es actualizar nuestros sistemas

operativos con sus respectivos parches del mismo, la siguiente es utilizar

herramientas de scaneo de vulnerabilidades del sistema como de puertos l!gicos,

obteniendo la informaci!n requerida ser necesario realizar las configuraciones de

sistema y de puertos, para saber cules son los necesarios configurar o cerra en su

defecto, y cules no, ya que al cerrar mla un puerto puede acarrear consecuenciasB

as/ como no tener salida a $nternet una de tantas.

e. $ncluir la captura de pantalla con los resultados.

1ien vamos a cerrar por el momento el puerto (.6 de nuestro equipo.

Cayamos a men8 inicioDpanel de controlD redes e $nternetD cambiar configuraci!n del

adapatadorD aqu/ configuraremos la cone@i!n que tengamos sea eth) o inalmbricaD

bot!n derecho propiedadesD opci!n ,-P>$P v+DpropiedadesDopciones avanzadasD

;insDdeshabilitar Net1ios a trav=s de ,-P>$PDaceptar.

-on este cerraremos el puerto (.6 y debemos hacerlo para cada puerto que haya

resultado abierto y vulnerable al haber escaneado con nuestro Nessus.

:ebemos buscar informaci!n de c!mo cerrar los diferentes puertos.

. !ompila las tres actividades y en su caso las capturas de pantalla en un archivo

de ;ord.

". #uarda tu evidencia en un archivo llamado EAF*G%(GE?G&&HI

". Env$a tu actividad al portafolio de evidencias y espera la retroalimentaci!n de tu

3acilitadora", atiende sus comentarios y, de ser necesario, env$a una segunda

versi!n de tu evidencia.

Ingresando a Nessus

Configurando policies

Iniciando un nuevo scaneo

Vemos el resultado del anlisis

Escaneo de servidor web Google con una IP 1731!"11#$"

%esultados de los escaneos

!onclusin

#as vulnerabilidades se encuentran a la orden del d/a, los ataques se ejecutan por

diversos medios, no sabemos cul ser el medio por el que nos atacarn, desde un

archivo en el correo, una agujero en el sistema, un pgina de $nternet, por un puerto,

por medio de una $ngenier/a social etc etc etc. #as herramientas que se encuentran

disponibles pueden ayudarnos a evitar un ataque informtico, que no del todo pero

puede hacer engorroso el inter=s de los ciberdelincuentes, y por consiguiente

hacerles complicado sus ataques, que pueden llegar a desistir de atacar nuestro

equipo, nuestra red, nuestra base de datos etc.

Es importante utilizar herramientas que ayuden a prevenir ataques a nuestros

equipo , ya que nuestra informaci!n es vulnerable, y ms cuando estamos a niveles

organizacionales como administradores de red, seguridad y base de datos, ya que la

informaci!n depender de los administradores y puede llegar a ser bastante delicado

que vulnere nuestros sistemas por la informaci!n que dependa de ellos o nosotros.

&ibliograf'a

http'>>www.ehowenespanol.com>protocoloDpuertoD(.7DhechosG6+*97>

http'>>norfipc.com>recuperar>puertosDabiertos.html

http'>>support.microsoft.com>Jb>(K9+99>es

http'>>www.ehowenespanol.com>puertoD(.6DinfoG*.7)**>

http'>>www.ehowenespanol.com>protocoloDpuertoD(.7DhechosG6+*97>

http'>>www.seguridad.unam.m@>noticias>LnotiM(+)(

http'>>www.aweba.com.ar>*)()>)9>cerrarDpuertosD(.7D(.KD(.<D(.6D++7D7))).html

http'>>es.scribd.com>doc>97<(69)7>-errarDPuertosD(.7DNE*N<)N6.D(.KDNE*N<)N6.D(.<D

NE*N<)N6.D(.6DNE*N<)N6.D++7DNE*N<)N6.D7)))DNE*N<)N6.D(6))

http'>>www.ehowenespanol.com>puertoD<(DinfoG*)9)KK>

http'>>recursostic.educacion.es>observatorio>web>es>component>content>article>()+)DintroduccionDaDlaD

seguridadDinformaticaLstartM.

http'>>redyseguridad.fiDp.unam.m@>proyectos>tsi>capi>-ap7.html

http'>>www.alegsa.com.ar>:ic>agujero.php

http'>>www.elhacJer.net>e@ploits.html

http'>>www.taringa.net>posts>cienciaDeducacion>(9)K<(*)>-errarDpuertoD(.7D(.6D++7D*<96D7.7KDetcD

enDwindowsDK.html

Das könnte Ihnen auch gefallen

- KSG2 U1 A1 ElrfDokument7 SeitenKSG2 U1 A1 Elrfalverich2803Noch keine Bewertungen

- KSG2 U1 Ea Ront PDFDokument6 SeitenKSG2 U1 Ea Ront PDFIsmael ChoixNoch keine Bewertungen

- KSG2 U1 A1 NirsDokument7 SeitenKSG2 U1 A1 NirssandranietorojasNoch keine Bewertungen

- Unidad 1. Fundamentos Web / Actividad 3. Servidores Web.: LogrosDokument3 SeitenUnidad 1. Fundamentos Web / Actividad 3. Servidores Web.: LogrosMiguel BautistaNoch keine Bewertungen

- Karq1 U3 Ea MameDokument8 SeitenKarq1 U3 Ea Mameangel martinezNoch keine Bewertungen

- KSG2 U1 A3 GerlDokument6 SeitenKSG2 U1 A3 GerlFabian MalpicaNoch keine Bewertungen

- KPGW U2 A2 LuogDokument4 SeitenKPGW U2 A2 LuogEnoc ZirexNoch keine Bewertungen

- Implementación de red privada virtual, servidores SAN y VoIP para proteger la información empresarialDokument9 SeitenImplementación de red privada virtual, servidores SAN y VoIP para proteger la información empresarialAlejandro Reyes100% (1)

- KSG2 U2 Ea MasgDokument10 SeitenKSG2 U2 Ea MasgAlejandro ReyesNoch keine Bewertungen

- KRDP U1 A5 ArmlDokument3 SeitenKRDP U1 A5 ArmlMéndez PatNoch keine Bewertungen

- KSG2 U1 A2 MasjDokument8 SeitenKSG2 U1 A2 MasjMayra serranoNoch keine Bewertungen

- KSG2 U1 A2 SepnDokument8 SeitenKSG2 U1 A2 SepnharvisserchNoch keine Bewertungen

- KRDP U2 A2 ArmlDokument3 SeitenKRDP U2 A2 ArmlMéndez Pat0% (1)

- KRDP U3 A1 FRPPDokument7 SeitenKRDP U3 A1 FRPPEnoc ZirexNoch keine Bewertungen

- KSG2 U3 A1 DolmDokument8 SeitenKSG2 U3 A1 DolmMiguel Dominguez de GarcíaNoch keine Bewertungen

- KSG2 U3 Ea ElrfDokument9 SeitenKSG2 U3 Ea Elrfalverich2803Noch keine Bewertungen

- KSG2 U2 A2 RamcDokument3 SeitenKSG2 U2 A2 RamcIsmael ChoixNoch keine Bewertungen

- KSG2 U1 A1 GesdDokument8 SeitenKSG2 U1 A1 Gesdtoreto mikalNoch keine Bewertungen

- Formato - Planeación - Didáctica 2020-2 PDFDokument15 SeitenFormato - Planeación - Didáctica 2020-2 PDFIsmael ChoixNoch keine Bewertungen

- KPGW U2 A2 HurhDokument4 SeitenKPGW U2 A2 HurhEnoc ZirexNoch keine Bewertungen

- KSG2 U3 A2 DolmDokument12 SeitenKSG2 U3 A2 DolmMiguel Dominguez de GarcíaNoch keine Bewertungen

- Karq1 U3 A4 EfraDokument7 SeitenKarq1 U3 A4 EfraEfra RinconNoch keine Bewertungen

- KPGW U1 Ea XDokument3 SeitenKPGW U1 Ea XMiguel BautistaNoch keine Bewertungen

- KRDP U3 A2Dokument8 SeitenKRDP U3 A2Méndez PatNoch keine Bewertungen

- KPGW U1 A4 CajmDokument5 SeitenKPGW U1 A4 CajmCarlos Alberto Juarez Moreno0% (1)

- KPGW U1 A4 IvvcDokument3 SeitenKPGW U1 A4 IvvcMeypan67% (3)

- KSG2 U2 A1 Caom PDFDokument13 SeitenKSG2 U2 A1 Caom PDFBrenda Diaz SierraNoch keine Bewertungen

- KCSD U3 A1 OlpcDokument12 SeitenKCSD U3 A1 OlpcIkusi CuentaNoch keine Bewertungen

- Act4 Guia Rapida de SubnettingDokument2 SeitenAct4 Guia Rapida de SubnettingGambito SeguraNoch keine Bewertungen

- KSG2 U2 A1 Caom PDFDokument8 SeitenKSG2 U2 A1 Caom PDFBrenda Diaz SierraNoch keine Bewertungen

- Kedi U2 A1 CajmDokument3 SeitenKedi U2 A1 CajmCarlos Alberto Juarez MorenoNoch keine Bewertungen

- KRDP U1 Ea SavaDokument10 SeitenKRDP U1 Ea Savahomosapiens999Noch keine Bewertungen

- KSG2 U2 A2 LorhDokument5 SeitenKSG2 U2 A2 LorhIsmael ChoixNoch keine Bewertungen

- Diseño web para colectivo de diseño de interioresDokument7 SeitenDiseño web para colectivo de diseño de interioresLeonardo Marcial Montiel JuarezNoch keine Bewertungen

- KRDP U1 A3 MafmDokument4 SeitenKRDP U1 A3 MafmAraceli Martinez FernandezNoch keine Bewertungen

- NS-3 - Informe Técnico de La Simulación RealizadaDokument21 SeitenNS-3 - Informe Técnico de La Simulación Realizadameddallo2318Noch keine Bewertungen

- KCSD Planeación U3Dokument8 SeitenKCSD Planeación U3Gloria Edith Uribe KochNoch keine Bewertungen

- 1.3 La Red Como PlataformaDokument5 Seiten1.3 La Red Como PlataformaMiguel SotoNoch keine Bewertungen

- KSG2 U1 A2 Pajf PDFDokument4 SeitenKSG2 U1 A2 Pajf PDFBrenda Diaz SierraNoch keine Bewertungen

- KCSD U2 A2Dokument5 SeitenKCSD U2 A2Méndez PatNoch keine Bewertungen

- KSG2 U1 A3 MRHQDokument10 SeitenKSG2 U1 A3 MRHQFabian MalpicaNoch keine Bewertungen

- KSG2 U1 A3Dokument3 SeitenKSG2 U1 A3Méndez PatNoch keine Bewertungen

- Kecd U1 A2 GumsDokument5 SeitenKecd U1 A2 GumsBjorn BurgueteNoch keine Bewertungen

- Replicacion Con SlonyDokument15 SeitenReplicacion Con SlonycarlosNoch keine Bewertungen

- Conectar Base de Datos Desde PHPDokument2 SeitenConectar Base de Datos Desde PHPJuzu PerúNoch keine Bewertungen

- KRDP U2 A1 MafmDokument4 SeitenKRDP U2 A1 MafmAraceli Martinez FernandezNoch keine Bewertungen

- Esquematizacion de Una RedDokument16 SeitenEsquematizacion de Una RedBryan TqNoch keine Bewertungen

- Karq2 U3 A4 BezgDokument4 SeitenKarq2 U3 A4 BezgIsmael ChoixNoch keine Bewertungen

- Enunciado Práctica Presecial Electrónica e Instrumentación + GuíaDokument16 SeitenEnunciado Práctica Presecial Electrónica e Instrumentación + Guíajulio alcazar torresNoch keine Bewertungen

- Kfi2 U2 A2 IvshDokument4 SeitenKfi2 U2 A2 IvshIvanSantacruzNoch keine Bewertungen

- Unidad 3 Tecnologias Wan - CompressDokument8 SeitenUnidad 3 Tecnologias Wan - CompressCarloz MontoyaNoch keine Bewertungen

- Protocolo Frame Relay y AtmDokument3 SeitenProtocolo Frame Relay y AtmPool HGNoch keine Bewertungen

- KPGW U1 A2 SadoDokument4 SeitenKPGW U1 A2 SadoSalvador Duron OrtizNoch keine Bewertungen

- KCSD U2 A3 RamjDokument7 SeitenKCSD U2 A3 Ramjtoreto mikalNoch keine Bewertungen

- Mejora de red LAN en centro de cabinas NetcomDokument24 SeitenMejora de red LAN en centro de cabinas NetcomAlexander Bryan Delgado SilverioNoch keine Bewertungen

- Cuadro ComparativoDokument5 SeitenCuadro ComparativoAlfredo Avendaño SerranoNoch keine Bewertungen

- Reconocer Las Redes Informáticas Según Las Necesidades de Sus Requerimientos de SeguridadDokument4 SeitenReconocer Las Redes Informáticas Según Las Necesidades de Sus Requerimientos de SeguridadAlejandro Pantoja100% (1)

- Klif U1 A2 CaomDokument5 SeitenKlif U1 A2 CaomCarlos Montufar100% (1)

- Artículos Sobre Auditorias de Seguridad Informática.Dokument23 SeitenArtículos Sobre Auditorias de Seguridad Informática.Alvaro PazNoch keine Bewertungen

- UF0466 - Testeo y verificación de equipos y periféricos microinformáticosVon EverandUF0466 - Testeo y verificación de equipos y periféricos microinformáticosNoch keine Bewertungen

- Lif U1 A2 AncmDokument5 SeitenLif U1 A2 Ancmunclasico83Noch keine Bewertungen

- KSG2 U1 A2 AncmDokument6 SeitenKSG2 U1 A2 Ancmunclasico83Noch keine Bewertungen

- KSG U2 A3 AncmDokument8 SeitenKSG U2 A3 Ancmunclasico83Noch keine Bewertungen

- Atr U1 AncmDokument3 SeitenAtr U1 Ancmunclasico83Noch keine Bewertungen

- Karq1 U1 A1 AncmDokument10 SeitenKarq1 U1 A1 Ancmunclasico83Noch keine Bewertungen

- KSG U2 A3 AncmDokument8 SeitenKSG U2 A3 Ancmunclasico83Noch keine Bewertungen

- Karq1 U1 A3 AncmDokument16 SeitenKarq1 U1 A3 Ancmunclasico83Noch keine Bewertungen

- Karq1 U1 A3 AncmDokument16 SeitenKarq1 U1 A3 Ancmunclasico83Noch keine Bewertungen

- PHP ManualDokument121 SeitenPHP Manuallese87100% (5)

- CD U1 FDS AncmDokument3 SeitenCD U1 FDS Ancmunclasico83Noch keine Bewertungen

- Karq1 U1 A1 AncmDokument10 SeitenKarq1 U1 A1 Ancmunclasico83Noch keine Bewertungen

- CD U1 FDS AncmDokument3 SeitenCD U1 FDS Ancmunclasico83Noch keine Bewertungen

- Act2 U2 AncmDokument4 SeitenAct2 U2 Ancmunclasico83Noch keine Bewertungen

- BDD U1 A4 AncmDokument4 SeitenBDD U1 A4 Ancmunclasico83Noch keine Bewertungen

- Pfsense 1Dokument100 SeitenPfsense 1unclasico83Noch keine Bewertungen

- CD U1 Ev AncmDokument9 SeitenCD U1 Ev Ancmunclasico83Noch keine Bewertungen

- Manual Trucos y Secretos para Windows 7Dokument431 SeitenManual Trucos y Secretos para Windows 7Maria Luisa Gutierrez80% (5)

- RedesDokument130 SeitenRedesIsaí LemusNoch keine Bewertungen

- Historia InternetDokument4 SeitenHistoria Internetunclasico83Noch keine Bewertungen

- Linvix 11Dokument48 SeitenLinvix 11gonzalezmd_Noch keine Bewertungen

- Redes1y2 UynamDokument64 SeitenRedes1y2 Uynamtecnica15hgoNoch keine Bewertungen

- Comandos Red WindowsDokument8 SeitenComandos Red Windowsapi-3706642100% (1)

- Un Error de Facebook Provocó La Caída de TikTok, Spotify y Tinder - Crónica - Firme Junto Al PuebloDokument10 SeitenUn Error de Facebook Provocó La Caída de TikTok, Spotify y Tinder - Crónica - Firme Junto Al PuebloDeleresiSanIsidroNoch keine Bewertungen

- Modulo ProgramacionDokument99 SeitenModulo ProgramacionMARIA CAMILA TENORIO RENDONNoch keine Bewertungen

- Herramienta Storyline 3 FinalDokument18 SeitenHerramienta Storyline 3 Finalapi-371119147Noch keine Bewertungen

- Sesion 1 - Seminario de Tesis-2018-2Dokument34 SeitenSesion 1 - Seminario de Tesis-2018-2Anonymous Y89sGkiNoch keine Bewertungen

- 26 - Captación en Encuestas Por Muestreo, Generación de Estadística BásicaDokument59 Seiten26 - Captación en Encuestas Por Muestreo, Generación de Estadística BásicamaximoNoch keine Bewertungen

- Crear DLL EstandarDokument12 SeitenCrear DLL EstandarEduardo DCNoch keine Bewertungen

- Guia de ProgramacionDokument3 SeitenGuia de ProgramacionAlina GarSaNoch keine Bewertungen

- Análisis de Capítulo 4Dokument12 SeitenAnálisis de Capítulo 4katherineNoch keine Bewertungen

- SPO Guía Del Usuario - ProveedoresDokument14 SeitenSPO Guía Del Usuario - ProveedoresJorge CortesNoch keine Bewertungen

- Tutorial Intouch D PDFDokument27 SeitenTutorial Intouch D PDFRussell ChavezNoch keine Bewertungen

- Método EspiralDokument8 SeitenMétodo EspiralBianca SanchezNoch keine Bewertungen

- Sistemas OperativosDokument83 SeitenSistemas OperativosJosué Sauceda SilvaNoch keine Bewertungen

- Guia Prototipos 2021Dokument26 SeitenGuia Prototipos 2021Pato LucasNoch keine Bewertungen

- Certificación Word Proyecto 1Dokument3 SeitenCertificación Word Proyecto 1buenas nochesNoch keine Bewertungen

- CursoresDokument3 SeitenCursoresjhossueNoch keine Bewertungen

- Tecnico en Seguridad Servidores InfografiasDokument20 SeitenTecnico en Seguridad Servidores InfografiasSergio Pastrana100% (1)

- Trabajos de Grado y Líneas de InvestigaciónDokument3 SeitenTrabajos de Grado y Líneas de InvestigaciónacreditacionlimavNoch keine Bewertungen

- CASO-DE-ESTUDIO-Audi-Oficial MODIFICADODokument5 SeitenCASO-DE-ESTUDIO-Audi-Oficial MODIFICADOMartin BarreraNoch keine Bewertungen

- SAE 4.0 C1Dist - Sep07RAEDokument217 SeitenSAE 4.0 C1Dist - Sep07RAEralscolnicovNoch keine Bewertungen

- Sistemas Operativos Monopuesto 1º SMR: Programación Didáctica Curso: 2019/2020Dokument32 SeitenSistemas Operativos Monopuesto 1º SMR: Programación Didáctica Curso: 2019/2020Jotabe rcNoch keine Bewertungen

- 01 Práctica - LaboratorioDokument12 Seiten01 Práctica - LaboratorioAna Milena PerezNoch keine Bewertungen

- Analisis de DatosDokument8 SeitenAnalisis de DatosDiana RecichNoch keine Bewertungen

- WBS - Dharma PDFDokument62 SeitenWBS - Dharma PDFOlga Pacheco MezaNoch keine Bewertungen

- Informática GeniallyDokument4 SeitenInformática GeniallyAileen GuevaraNoch keine Bewertungen

- Mis Proyectos Con ArduinoDokument138 SeitenMis Proyectos Con ArduinoAndrésMcGrathSánchez100% (5)

- CMG Simulacion de ReservoriosDokument16 SeitenCMG Simulacion de ReservoriosJerick Andre Rodriguez MottaNoch keine Bewertungen

- Documento Ingeniero TelecomunicacionesDokument24 SeitenDocumento Ingeniero TelecomunicacionesreneNoch keine Bewertungen

- Laboratorio Program1 - 1Dokument7 SeitenLaboratorio Program1 - 1NOE LUNA VENTURONoch keine Bewertungen

- Temas 5, 6 y 7 LaDokument31 SeitenTemas 5, 6 y 7 LaAlba Ruano FernándezNoch keine Bewertungen

- Beneficios de Las Auditorías de RedesDokument4 SeitenBeneficios de Las Auditorías de RedesAdan Canico0% (1)