Beruflich Dokumente

Kultur Dokumente

Analisis y Gestion

Hochgeladen von

api-2408632780 Bewertungen0% fanden dieses Dokument nützlich (0 Abstimmungen)

277 Ansichten12 SeitenOriginaltitel

analisis y gestion

Copyright

© © All Rights Reserved

Verfügbare Formate

PDF, TXT oder online auf Scribd lesen

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

© All Rights Reserved

Verfügbare Formate

Als PDF, TXT herunterladen oder online auf Scribd lesen

0 Bewertungen0% fanden dieses Dokument nützlich (0 Abstimmungen)

277 Ansichten12 SeitenAnalisis y Gestion

Hochgeladen von

api-240863278Copyright:

© All Rights Reserved

Verfügbare Formate

Als PDF, TXT herunterladen oder online auf Scribd lesen

Sie sind auf Seite 1von 12

1

ANALISIS Y GESTIN DE RIESGOS AMBIENTE 5-7

MNICA ALEJANDRA SOSA OBANDO

KELLY TATIANA RAMREZ

MARIBEL MUOZ TOBN

INSTRUCTORA

ISABEL CRISTINA YEPES OCAMPO

SERVICIO NACIONAL DE APRENDIZAJE SENA

CENTRO DE SERVICIOS Y GESTIN EMPRESARIAL

TECNOLOGA EN GESTIN DE REDES DE DATOS

FICHA 464324

MEDELLN, ANTIOQUA

2014

2

CONTENIDO

INTRODUCCIN...3

QU DEB SABER?...................................................................................................4

ANALISIS Y GESTION DE RIESGO DEL AMBIENTE 5-7.....7

3

INTRODUCCIN

Mediante este documento aprenderemos a realizar un anlisis de riesgo.

Principalmente vamos a ver los significados de los aspectos ms importantes que

debemos identificar antes de comenzar a realizarlo. Luego vamos a realizar dicho

anlisis implementando los elementos requeridos por el SGSI. Esperamos que las

personas que lean y practiquen el contenido de este documento les sea de til ayuda.

4

Qu debo Saber?

Seguridad de la informacin

La seguridad de la informacin es la preservacin de la confidencialidad, integridad y

disponibilidad de la misma y de los sistemas implicados en su tratamiento dentro de una

organizacin. Estos tres factores se definen como:

Confidencialidad: acceso a la informacin por parte nicamente de quienes estn

autorizados.

Integridad: mantenimiento de la exactitud y completitud de la informacin y sus mtodos

de proceso.

Disponibilidad: acceso a la informacin y los sistemas de tratamiento de la misma por

parte de los usuarios autorizados cuando lo requieran

En qu consiste la gestin del riesgo y el ciclo de vida PDCA?

Mediante la gestin del riesgo se identifican, evalan y corrigen a niveles razonables y

asumibles en coste todos los riesgos en seguridad que podran afectar a la informacin.

PDCA son las siglas en ingls del conocido como ciclo de Deming: Plan-Do-Check-Act

(Planificar-Hacer-Verificar-Actuar).

En la fase PLAN se realiza la evaluacin de las amenazas, riesgos e impactos. En la

fase DO, se seleccionan e implementan los controles que reduzcan el riesgo a los

niveles considerados como aceptables y en CHECK y ACT se cierra y reinicia el ciclo

de vida con la recogida de evidencias y readaptacin de los controles segn los nuevos

niveles obtenidos y requeridos.

Es un proceso cclico sin fin que permite la mejor adaptacin de la seguridad al cambio

continuo que se produce en la organizacin y su entorno.

Qu es un estndar?

Es una publicacin que recoge el trabajo en comn de los comits de fabricantes,

usuarios, organizaciones, departamentos de gobierno y consumidores y que contiene

las especificaciones tcnicas y mejores prcticas en la experiencia profesional con el

objeto de ser utilizada como regulacin, gua o definicin para las necesidades

demandadas por la sociedad y tecnologa.

5

Los estndares ayudan a aumentar la fiabilidad y efectividad de materiales, productos,

procesos o servicios que utilizan todas las partes interesadas (productores, vendedores,

compradores, usuarios y reguladores).

En principio, son de uso voluntario, aunque la legislacin y las reglamentaciones

nacionales pueden hacer referencia a ellos.

Qu es un SGSI?

Un SGSI es un Sistema de Gestin de la Seguridad de la Informacin. Esta gestin

debe realizarse mediante un proceso sistemtico, documentado y conocido por toda la

organizacin. Podra considerarse, por analoga con una norma tan conocida como la

ISO 9000, como el sistema de calidad para la seguridad de la informacin.

El propsito de un sistema de gestin de la seguridad de la informacin no es garantizar

la seguridad que nunca podr ser absoluta- sino garantizar que los riesgos de la

seguridad de la informacin son conocidos, asumidos, gestionados y minimizados por

la organizacin de una forma documentada, sistemtica, estructurada, continua,

repetible, eficiente y adaptada a los cambios que se produzcan en la organizacin, los

riesgos, el entorno y las tecnologas.

Qu aporta un SGSI?

Un SGSI es el modo ms eficaz de conseguir minimizar los riesgos, asegurar la

continuidad adecuada de las actividades de negocio hasta en los casos ms extremos

y de adaptar la seguridad a los cambios continuos que se producen en la organizacin

y en su entorno.

Aunque nunca logremos la seguridad total, nos acercamos a ella mediante una mejora

continua. Es ms apropiado hablar en trminos de riesgo asumible en lugar de

seguridad total, ya que no sera lgico que el gasto en seguridad sea mayor que los

impactos potenciales de los riesgos que pretende evitar.

Cul es la documentacin del SGSI?

La documentacin del SGSI deber incluir:

Poltica y objetivos de seguridad.

Alcance del SGSI.

Procedimientos y controles que apoyan el SGSI.

Descripcin de la metodologa de evaluacin del riesgo.

Informe resultante de la evaluacin del riesgo.

6

Plan de tratamiento de riesgos.

Procedimientos de planificacin, manejo y control de los procesos de seguridad

de la informacin y de medicin de la eficacia de los controles.

Registros.

Declaracin de aplicabilidad (SOA - Statement of Applicability-).

Procedimiento de gestin de toda la documentacin del SGSI

VULNERABILIDAD

Las vulnerabilidades dejan un sistema expuesto a un ataque por una amenaza o

permiten que un ataque sea exitoso o que tenga mayor impacto.

7

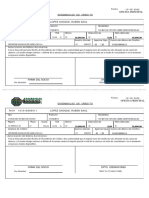

ANALISIS Y GESTIN DE RIESGO DEL AMBIENTE 5-7

Para poder realizar el anlisis de riesgo debemos realizar una matriz con los

activos que creamos ms importantes de nuestro lugar de trabajo

Los activos resaltados de color amarillo a continuacin son los que tuvieron

mayor probabilidad y con los cuales nos vamos a basar para realizar el anlisis.

Indicador Valor

Bajo 1

Medio 3

Alto 5

Mayor 15

Menor 10

Critico 5

Tipo de Riesgo

Probabilidad Amenazas: No intencionales,

Baja

20% Nunca Ocurrido Intencionales, Naturales

Media

50% Periodicamente ocurre

Alta

90% Frecuentemente Ocurre

Vulnerabilidades: En el sistema de

informacion,

Impacto en los sistema Activos

Numero Dispositivos Activos Confidencialidad Integridad Disponibilidad Total

1 Servidor 5 5 5 15

2 Cableado 1 1 5 7

3 Computadores 3 3 1 7

4 Switches 3 3 2 8

5 Firewall 5 5 3 13

6 Router 3 5 5 13

8

A. Identificar los riesgo

a. Identificar los activos dentro del alcance del SGSI, as como los

propietarios de estos activos.

Servidor: En el servidor se puede implementar el SGSI, ya que

mediante este podemos minimizar los riesgos de la seguridad de

la informacin que posee este activo. El servidor tiene como

propietario el SENA, pero es manipulado por un tecnlogo en

Gestin de Redes de Datos.

Switch: En el Switch se puede implementar el SGSI, ya que

mediante este podemos evitar en un 80% los ataques recibidos

por la red. Los Switch tienen como propietario al SENA.

Router: En el Router tambin se puede implementar el SGSI,

porque mediante el podemos adaptar la seguridad a los cambios

continuos. Los Routers tienen como propietario al SENA.

b. Identificar las amenazas a estos activos.

Servidor: una de las principales amenazas que podemos obtener

en un servidor es un virus, el cual podemos evitar, de lo contrario

podemos perder toda nuestra informacin.

Switch: Una amenaza que podemos recibir en un Switch es un

ataque a nuestro dispositivo.

Router: Una amenaza que podemos recibir en un Router es una

intervencin en el internet, por ejemplo cuando una hacker nos

roba nuestra conexin.

9

c. Identificar las vulnerabilidades que podran ser explotadas por las

amenazas.

Servidor: Una vulnerabilidad que puede ser explotada por las

amenazas es por ejemplo, cuando tenemos fallas en nuestro

servidor, evitando de forma inmediata perder toda nuestra

informacin.

Switch: Una vulnerabilidad que puede ser explotada por las

amenazas es por ejemplo, cuando nuestro Switch est siendo

atacado por una persona ya sea fsicamente o por la Red.

Router: Una vulnerabilidad que puede ser explotada por las

amenazas es por ejemplo, cuando estamos siendo atacados por

un hacker y nos interviene la conexin a internet.

Tipos de activos

Activos de informacin: ficheros y bases de datos, contratos y acuerdos,

documentacin del sistema, informacin de investigacin, manuales de los

usuarios, material de formacin, procedimientos operativos o de soporte, planes

de continuidad, configuracin del soporte de recuperacin, pistas de auditoria e

informacin archivada.

Servidor: ficheros y bases de Datos con usuarios, contraseas,

nmeros de cuentas, documentacin del sistema, procedimientos

operativos o de soporte, informacin archivada.

Switch: El Switch es el que filtra y encamina paquetes de datos

entre segmentos de red, ejemplo: correos, contraseas,

informacin, etc.

Router: El Switch es el que transmite toda la informacin que se

procesa enva o transmite por la red.

10

Activos de software: aplicaciones de software, software del sistema,

herramientas y utilidades de desarrollo.

Servidor: Marco contino para la gestin de activos de TI,

seguimiento integrado del hardware y del software.

Switch: software del sistema, herramientas y utilidades de

desarrollo.

Router: aplicaciones de software, software del sistema,

herramientas y utilidades de desarrollo.

Activos fsicos: equipo informtico, equipo de comunicaciones, medios

desmontables (removible) y otro equipo.

Servidor: Tecnologa de la informacin y bases de datos, El

conocimiento del saber hacer (Know How), equipo informtico,

equipo de comunicaciones.

Switch: Equipo informtico.

Router: Equipo informtico.

Servicios: servicios informticos y de comunicaciones, utilidades generales, por

ejemplo calefaccin, iluminacin, energa y aire acondicionado.

Servidor: iluminacin, energa y aire acondicionado.

Switch: iluminacin, energa y aire acondicionado.

Router: iluminacin, energa y aire acondicionado.

11

Personas y sus cualificaciones, perfiles y experiencia.

Las personas que acuden al SENA diariamente como lo son los instructores,

aprendices, trabajadores, visitantes, etc... Tienen un excelente perfil y una

excelente experiencia ya que gracias a la forma de ensear y de aprender nos

formamos como mejores personas cada da y destacamos nuestros

conocimientos al enfrentarnos a nuevos retos y al compartir nuestras

experiencias y conocimientos con personas de otros pases y en las empresas.

Intangibles, tales como la reputacin e imagen de la organizacin.

La reputacin y la imagen del SENA han sido destacadas satisfactoriamente en

todos los lugares tanto del pas como del mundo entero, porque gracias a la

metodologa que se utiliza para ensear y practicar hemos logrado impactar a

las empresas generalmente por la eficacia y el rendimiento de los aprendices en

sus prcticas laborales.

A) Analizar y evaluar los riesgos

Los riesgos a los cuales estn opuestos nuestros activos son impactos que nos

pueden afectar en cualquier momento, estos los debemos evitar haciendo copias

de seguridad frecuentemente (Backup) y vigilando nuestro historial y

funcionamiento de nuestros activos.

Programar y capacitar al personal encargado del mantenimiento de los

componentes activos sobre el plan de contingencia, dar a conocerles los

riesgos ms crticos y explicarles que posible soluciones se podran

implementar.

Desarrollar reglas de control y pruebas para verificar la efectividad de las

acciones en caso de la ocurrencia de los problemas y tener la seguridad

necesaria para prevenir el problema a pasar.

Tener una adecuada seguridad orientada a proteger los componentes

activos y los recursos informativos desde el dato ms sencillo al ms

complejo.

12

Hacer un anlisis detallado de los beneficios y prdidas que se puedan

generar en caso de presentarse el riesgo.

Tener en cuenta un manejo adecuado de la informacin interna con el

personal, ya que muchas veces pueden generarse conflictos y prdidas

de informacin por negligencia.

Das könnte Ihnen auch gefallen

- Configuracin Cisco Asa en gns3Dokument22 SeitenConfiguracin Cisco Asa en gns3api-240863278100% (1)

- Configuracin VPN Sitio A Sitio en EndianDokument23 SeitenConfiguracin VPN Sitio A Sitio en Endianapi-240863278100% (1)

- Plan de Continuidad y Plan de Recuperacin de DesastresDokument22 SeitenPlan de Continuidad y Plan de Recuperacin de Desastresapi-240863278Noch keine Bewertungen

- TMG FirewallDokument85 SeitenTMG Firewallapi-240863278100% (1)

- Configuracin VPN de Acceso Remoto en TMGDokument37 SeitenConfiguracin VPN de Acceso Remoto en TMGapi-240863278Noch keine Bewertungen

- Actividad AclDokument11 SeitenActividad Aclapi-240863278Noch keine Bewertungen

- Endian FirewallDokument31 SeitenEndian Firewallapi-240863278100% (1)

- WsusDokument10 SeitenWsusapi-240863278Noch keine Bewertungen

- Manual PxeDokument15 SeitenManual Pxeapi-240863278Noch keine Bewertungen

- Curso Completo SgsiDokument84 SeitenCurso Completo Sgsiapi-240863278100% (1)

- SNMPDokument21 SeitenSNMPapi-240863278Noch keine Bewertungen

- Actividad 01 - Implementacion de Una Plataforma de MonitoreoDokument5 SeitenActividad 01 - Implementacion de Una Plataforma de Monitoreoapi-240863278100% (1)

- Actividad 3 Juego de RolesDokument17 SeitenActividad 3 Juego de Rolesapi-240863278Noch keine Bewertungen

- Taller VoipDokument9 SeitenTaller Voipapi-240863278Noch keine Bewertungen

- Tipos de ComputadorasDokument4 SeitenTipos de Computadorasandrea melgarNoch keine Bewertungen

- FacturaDokument6 SeitenFacturaAMPARO INOA SERVICE SRLNoch keine Bewertungen

- App G-MonDokument9 SeitenApp G-MonJuan rNoch keine Bewertungen

- CASO 1 Grupo3 Roberto, Jason, LeslyDokument9 SeitenCASO 1 Grupo3 Roberto, Jason, LeslyRoberto Muñoz100% (1)

- Ejercicio 1Dokument4 SeitenEjercicio 1Jorge MartínezNoch keine Bewertungen

- Desembolso de CreditoDokument1 SeiteDesembolso de CreditoNely CcamaNoch keine Bewertungen

- Estadística Conteo Puntos MuestralesDokument20 SeitenEstadística Conteo Puntos MuestralesOhtliTlahuilli40% (5)

- Tarea 1 de La Practica - packET. MHCDokument5 SeitenTarea 1 de La Practica - packET. MHCcasamivilNoch keine Bewertungen

- Problemas 2Dokument6 SeitenProblemas 2Angel VargasNoch keine Bewertungen

- Laboratorio TransformadoresDokument22 SeitenLaboratorio TransformadoresAlexander Matias Galaz VegaNoch keine Bewertungen

- Guia Rapida Pathfinder OfficeDokument3 SeitenGuia Rapida Pathfinder OfficeJoséDavid Baena SerranoNoch keine Bewertungen

- Folleto Graficos en C - OriginalDokument20 SeitenFolleto Graficos en C - OriginalStephanie MedinaNoch keine Bewertungen

- Semana05 Guia Del Alumno Office BasicoDokument15 SeitenSemana05 Guia Del Alumno Office BasicoEmily GonzalesNoch keine Bewertungen

- Funciones 01 PDFDokument6 SeitenFunciones 01 PDFenrique antonio nuñez del arco cullampeNoch keine Bewertungen

- Rectificación y OrtofotogrametríaDokument20 SeitenRectificación y Ortofotogrametríapiero mendoza timanáNoch keine Bewertungen

- RickettsDokument1 SeiteRickettsTomodent Centro de DiagnosticoNoch keine Bewertungen

- Convertidor Monofásico Completo y DualDokument4 SeitenConvertidor Monofásico Completo y DualEduardo PeresNoch keine Bewertungen

- Cuestionario de RedesDokument11 SeitenCuestionario de RedesCarlosPiñerezCalaoNoch keine Bewertungen

- Taller Electrónica DigitalDokument53 SeitenTaller Electrónica Digitalcsantos712100% (1)

- RadicacionDokument2 SeitenRadicacionRobertoManuelLeccaRojasNoch keine Bewertungen

- HHHHHHDokument24 SeitenHHHHHHyerson basquezNoch keine Bewertungen

- Actividad 1 de Estadist-11Dokument14 SeitenActividad 1 de Estadist-11JA AsprillaNoch keine Bewertungen

- Practica 1 RedictadoDokument2 SeitenPractica 1 RedictadoYasmin AlbariñoNoch keine Bewertungen

- Packet Tracer - Implementar VLAN y TrunkingDokument11 SeitenPacket Tracer - Implementar VLAN y TrunkingLuisCeliNoch keine Bewertungen

- Redes SocialesDokument3 SeitenRedes SocialesNoé Hernández SagastumeNoch keine Bewertungen

- 35 Presupuesto Control de Acceso PeatonalDokument2 Seiten35 Presupuesto Control de Acceso PeatonalMisael Hermes Padron AcostaNoch keine Bewertungen

- CV Daniel MartinezDokument2 SeitenCV Daniel MartinezDaniel MartinezNoch keine Bewertungen

- Universidad Peruana Los Andes: Análisis Estructural Practica Calificada N°01Dokument2 SeitenUniversidad Peruana Los Andes: Análisis Estructural Practica Calificada N°01Marcos VargasNoch keine Bewertungen

- (ADC) Analógico DigitalDokument6 Seiten(ADC) Analógico DigitalAalfredo Lezama RamirezNoch keine Bewertungen

- Informe Sobre Lista de Chequeo Según Decreto 1072Dokument2 SeitenInforme Sobre Lista de Chequeo Según Decreto 1072Johanna JirleyNoch keine Bewertungen