Beruflich Dokumente

Kultur Dokumente

Mètodos de Correcciòn o Detenciòn de Errores

Hochgeladen von

Daniel BPOriginalbeschreibung:

Copyright

Verfügbare Formate

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

Verfügbare Formate

Mètodos de Correcciòn o Detenciòn de Errores

Hochgeladen von

Daniel BPCopyright:

Verfügbare Formate

MTODOS DE CORRECCIN O DETENCIN DE ERRORES

Si bien es imposible evitar que ocurran errores, un buen diseo los minimizar. Hecho

esto la tarea es en primer lugar determinar la presencia de los errores, aqu es donde

aparecen las tcnicas de deteccin de errores, y luego tratar de corregirlos, lo que da

lugar a la correccin de errores, la denominacin genrica de estas tcnicas es

Control de Errores.

DETECCIN DE ERRORES.

La deteccin de errores consiste en monitorear la informacin recibida y a travs de

tcnicas implementadas en el Codificador de Canal ya descrito, determinar si un carcter,

caso asincrnico, o un grupo de datos, caso sincrnico, presentan algn algunos

errores.

Las tcnicas ms comunes son:

Redundancia.

Codificacin de cuenta exacta.

Chequeo de paridad vertical (VRC).

Chequeo de paridad horizontal (LRC).

Chequeo de paridad bidimensional (VRC/LRC).

Checksum

Chequeo de redundancia cclica (CRC).

Redundancia: significa transmitir cada carcter dos o tres veces, o si se emplea a

nivel de mensaje repetir el mensaje dos o tres veces, en caso que las versiones

difieran habr error errores. Obviamente la eficiencia con este mtodo se reduce

a 1/3 segn corresponda.

Codificacin de cuenta exacta: En esta tcnica de codificacin de cuenta exacta,

lo que se hace es configurar el cdigo de manera que cada carcter est

representado por una secuencia de unos y ceros que contiene un nmero fijo de

unos, por ejemplo tres de ellos. Tal es el caso del Cdigo de cuenta exacta ARQ

que se muestra en la Tabla 3.1, en caso de recibirse un carcter cuyo nmero de

unos no sea tres, se tratar de un error.

Es claro que este mtodo, al igual que los dems, tiene limitaciones: cuando se

recibe un 0 en vez de un 1 y un 1 en vez de un 0 dentro del mismo carcter los

errores no sern detectados. sta no es la nica posibilidad de errores

indetectados el lector podr imaginar varias ms.

Chequeo de paridad vertical paridad de carcter (VRC): Este mtodo, como

todos los que siguen, hace uso del agregado de bits de control.

Se trata de la tcnica ms simple usada en los sistemas de comunicacin digitales

(Redes Digitales, Comunicaciones de Datos) y es aplicable a nivel de byte ya que

su uso est directamente relacionado con el cdigo ASCII.

Como se recordar, el cdigo ASCII utiliza 7 bits para representar los datos, lo que

da lugar a 128 combinaciones distintas. Si definimos un carcter con 8 bits (un

byte) quedar un bit libre para control, ese bit se denomina bit de paridad y se

puede escoger de dos formas:

Paridad par

Paridad impar

Segn que el nmero total de unos en esos 8 bits, incluyendo el octavo bit (el de

paridad), sea par impar, tal como se muestra en la Figura 3.1. Por sus

caractersticas la tcnica se denomina tambin paridad de carcter.

El uso de un bit adicional para paridad disminuye la eficiencia, y por lo tanto la

velocidad en el canal, el clculo es sencillo pasamos de 7 bits de datos a 7+1, ello

conduce de acuerdo a la expresin 2.10 a un overhead de: (1 - 7/8)100 % = 12.5%

de disminucin en la eficiencia.

En el extremo de transmisin el Codificador de Canal calcula el bit de paridad y lo

adosa a los 7 bits de datos. El Decodificador de Canal recibe los 8 bits de datos

calcula la paridad y la compara con el criterio utilizado, tal como describe la Figura

3.2.

Este mtodo tampoco asegura inmunidad a errores, basta con que dos bits

cambien su valor simultneamente para que el error no sea detectado pues la

paridad ser correcta y el dato no. Sin embargo, este sencillo sistema permite que

en una lnea telefnica discada que transmite entre 103 y 104 bps con una tasa de

error (BER) de 10-5 mejore a 10-7.

Debe mencionarse que en transmisin serial la interpretacin de un secuencia 0 y

1 presenta un problema, pues el bit menos significativo (LSB) se transmite primero

y el ms significativo (MSB) de ltimo.

En una secuencia de tres letras ABC no hay duda de identificar a la A como la

primera letra, sin embargo si escribimos sus cdigos ASCII (debe hacerse notar

que no todos los autores numeran de b0 a b7 algunos lo hacen de b1 a b8) con el

bit de paridad tendremos:

Caso 1: flecha a la derecha

P 1 0 0 0 0 1 1 P 1 0 0 0 0 1 0 P 1 0 0 0 0 0 1

El bit del extremo derecho del primer carcter es el primero en ser transmitido (b0

de A) y el ltimo corresponder al extremo izquierdo del ltimo carcter (b7 de C,

bit de paridad P de C), la flecha indica el sentido en que fluyen los bits. Los datos

para ser interpretados deben tomarse en grupos de 8 y ser ledos de derecha a

izquierda.

Caso 2: flecha a la izquierda

1 0 0 0 0 0 1 P 0 1 0 0 0 0 1 P 1 1 0 0 0 0 1 P

Este caso, comn cuando se utiliza un osciloscopio para monitorear lneas de

datos ya que el primer bit recibido queda en el extremo izquierdo de la pantalla, la

flecha indicar aqu tambin el sentido en que fluyen los bits, requiere para

interpretar correctamente los caracteres tomar grupos de 8 bits y leerlos de

izquierda a derecha.

Chequeo de paridad horizontal (LRC), longitudinal o de columna: Este

chequeo de paridad horizontal longitudinal (HRC LRC) en vez de estar

orientado al carcter lo est al mensaje, y consiste en que cada posicin de bit de

un mensaje tiene bit de paridad, as por ejemplo se toman todos los bits b0 de los

caracteres que componen el mensaje y se calcula un bit de paridad par o impar,

segn el criterio definido, este bit de paridad es el bit b0 de un carcter adicional

que se transmite al final del mensaje, y se procede luego sucesivamente con los

dems bits incluyendo el de paridad. El carcter as construido se denomina BCC

(Block Check Character), tambin se le denomina BCS (Block Character

Sequence), ver Figura 3.3.

Histricamente entre el 75 y el 98% de los errores presentes son detectados por LRC, los

que pasan desapercibidos se deben a limitaciones propias del mtodo, as por ejemplo un

error en b2 en dos diferentes caracteres simultneamente produce un LRC vlido.

Chequeo de paridad bidimensional (VRC/LRC): La combinacin de los dos

mtodos precedentes proporciona mayor proteccin y no supone gran consumo de

recursos y, aunque tiene la misma sencillez conceptual de los mtodos de paridad

lineal, es ms complicado y por ello menos popular.

El uso simultneo de VRC y LRC hace que pasen indetectados errores en un

nmero par de bits que ocupan iguales posiciones en un nmero par de caracteres,

circunstancia muy poco probable.

Aunque no es el objeto de esta Seccin debe hacerse notar que en caso que se

trate de un solo error el uso simultneo de VRC y LRC permite determinar con

precisin cual es el bit errneo y por lo tanto corregirlo. Otras combinaciones de

errores pueden ser detectadas y algunas adems corregidas. Las Figuras 3.4 y

3.5 ilustran algunas circunstancias del chequeo bidimensional.

Checksums: Es otro mtodo simple orientado al mensaje, en l los valores (por

ejemplo decimales) que corresponden a cada carcter en el cdigo ASCII son

sumados y la suma es enviada al final del mensaje. En el extremo receptor se

repite el procedimiento de sumar los valores de los caracteres y se compara el

resultado obtenido con el recibido al final del mensaje, ver Figura 3.6.

Cdigo de redundancia cclica [13]: Los mtodos basados en el uso de paridad

son sencillos de comprender y de implementar, suministran cierto grado de

proteccin contra los errores pero son limitados y su efectividad es cuestionable en

determinadas aplicaciones. Por ello se utilizan solamente cuando resulta muy

complicado muy costoso implementar otros mtodos. Adems, el de paridad

vertical requiere que cada carcter lleve su proteccin contra errores, lo que lo

hace adecuado en entornos asncronos, en entornos sncronos el uso de tantos

bits de deteccin de errores consume un porcentaje importante de la capacidad del

canal y resulta oneroso. Por ello es necesario, en entornos sncronos, emplear

mtodos que tengan en cuenta dos factores importantes:

o Deteccin ms segura de los errores. Dado que los datos se envan en

bloques un solo error corrompe toda la informacin contenida en l, que es

considerable, adems muchas veces los errores se presentan en rfagas

[14], por ello se requieren esquemas ms poderosos

o Eficiencia. No se deben consumir demasiados recursos dejando libre la

mayor parte del canal para datos.

Un grupo de mtodos que cumplen con dichos requisitos son los llamados cdigos

de redundancia cclica, que se basan en propiedades matemticas de los cdigos

empleados para la transmisin de datos, para dar una idea del mtodo veremos un

ejemplo sencillo.

Lo mismo se hace en los mtodos de redundancia cclica, que estn basados en la

propiedades de la operacin mdulo (se define mdulo de dos nmeros a mod b al

resto de dividir a por b).

Deseamos transmitir al extremo receptor, mediante un canal de comunicacin

muy vulnerable a errores, un nmero. Dadas las circunstancias es muy posible

que si enviamos, digamos el nmero 23, llegue al extremo receptor un nmero

distinto, una solucin es elegir un nmero clave, por ejemplo el 5. Ahora dividimos

el nmero a transmitir entre la clave y calculamos el resto: 23/5 = 4 resto 3 y

enviamos conjuntamente con el 23 el resto, o sea, transmitimos 233. En el

extremo receptor se efecta el proceso inverso, supongamos que hemos recibido

253 al dividir 25/5 el resto es 0 y 0 es distinto de 3 lo que indica error.

Para ello se considera la cadena de bits a transmitir como el conjunto de

coeficientes de un polinomio, por ejemplo si enviamos 1100100110, el polinomio

equivalente P(x) es: 1 x

9

+ 1 x

8

+ 0 x

7

+ 0 x

6

+ 1 x

5

+ 0 x

4

+ 0 x

3

+ 1 x

2

+ 1 x + 0

Sea: 1100100110 = P(x) = x

9

+ x

8

+ x

5

+ x

2

+ x.

Debemos ahora especificar la clave para efectuar la divisin. La seleccin de esta clave

es esencial para la capacidad de respuesta del cdigo frente a los diversos tipos de

errores. El CCITT especifica algunas claves, que como se van a emplear para dividir un

polinomio sern tambin polinomios, denominados polinomio generador. En el CRC

denominado CRC-16 correspondiente a la norma CCITT V.41, se utiliza el siguiente

polinomio generador:

G(x) = x

16

+ x

12

+ x

5

+ x

0

Donde x

0

= 1.

El procedimiento es el siguiente: se toma el polinomio de datos P(x) y se multiplica por x

k

,

donde k es el exponente ms alto de G(x), este polinomio as construido se divide por

G(x) y se obtiene un polinomio resto R(x), llamado BCS (Block Character Sequence),

luego se procede a enviar el polinomio T(x) construido as:

T(x) = x

k

P(x) + R(x)

En el extremo receptor se proceder a extraer lo que suponemos es x

k

P(x), lo dividimos

por G(x) y calculamos un polinomio resto que si coincide con el R(x) recibido indicar que

no hay errores.

La longitud de P(x) es variable, algunos autores hablan de 4 bytes para CRC-16 y otros

dicen que se aplica a la trama bloque paquete.

La operacin de divisin empleada en CRC se denomina de mdulo 2. Esta divisin es

diferente de la que estamos acostumbrados y funciona as:

La restas durante la divisin(o sea la obtencin del resto parcial final) no son

aritmticas sino mdulo 2, lo que significa una operacin XOR entre los dgitos

binarios que se estn restando (1 y 0 da 1, 0 y 1 da 1, 0 y 0 d 0, 1 y 1 d 0).

S el primer bit del resto parcial es 1 y queda uno ms bits del dividendo se baja

el primer bit de la izquierda no usado y se hace el XOR.En caso contrario se

bajan bits de la izquierda del dividendo hasta que este resto con los bits bajados

est encabezado por un 1 y tenga la misma longitud del divisor. De no lograrse

el resto con todos los bits bajados ser el resto final de la divisin

EJEMPLO:

Suponiendo que se reciba TR(x) 1011011101001 (lo mismo que se transmiti), al dividir

TR(x) por G(x) el resto ser cero indicando que se recibi correctamente bien se separa

lo que se supone es xk P(x) se divide por G(x) y el resto se compara con R(x) (se

recomienda al lector efectuar la divisin).

Es posible demostrar [1] que la condicin para que un cdigo polinomial no detecte un

error es que el polinomio que lo representa sea mltiplo del polinomio generador. Por ello

la seleccin del polinomio generador es muy importante ya que si se elige

adecuadamente es muy difcil que un error pase indetectado. En el caso del polinomio

generador de 17 bits descripto como CCITT V.41 puede demostrarse que detecta:

Todos los bits errneos que se produzcan en nmero impar

Todos los errores que afecten en bloque 16 menos bits (single-error bursts, seb)

99.9969% de todos los posibles bloques de error (seb) de 17 bits.

99.9984% de todos los posibles bloques de error (seb) de longitud superior a 17

bits.

A modo de comentario, la lnea telefnica de la Subseccin 3.2.3 con CRC mejorara su

BER a 10-14.

Sin embargo detectar los errores no es suficiente, hay que corregirlos.

CORRECCIN DE ERRORES

Dos formas principales de correccin de errores son:

o Requerimiento automtico de repeticin: (ARQ) (Automatic Request for

Repeat).

o Correccin de errores hacia adelante: FEC (Forward Error Correction).

ARQ, REQUERIMIENTO AUTOMTICO DE REPETICIN: Se trata de sistemas

de correccin hacia atrs, en estos sistemas la estacin receptora que ha

detectado la recepcin de caracteres bloques con errores procede a pedir a la

estacin emisora que repita lo recibido con error. Debe observarse que esto

requiere dar al sistema de comunicacin algn medio para facilitar el dilogo entre

la estacin emisora y la estacin receptora, de donde se deduce que el extremo

receptor abandona el papel pasivo en la comunicacin para participar en forma

activa en el proceso.

Existen dos estrategias principales en el diseo de los sistemas de correccin hacia atrs:

Pare y espere (stop and wait ARQ).

Envo continuo (Continuos ARQ).

Estas suponen el uso de estructuras de informacin llamadas bloques o tramas, ya se

trate de bloques de bits con bit de paridad, o un conjunto de bits con CRC, en cualquier

caso la trama se enva como un todo.

Pare y espere: Cuando se hace uso de este mtodo pare y espere, lo que

ocurre es precisamente eso, las tramas se van intercambiando una a una. Cuando

el receptor recibe una trama procede a validarla, si resulta que no contiene errores

enva una seal de confirmacin hacia el emisor, esta seal se denomina ACK

(acrnimo del trmino ingls acknowledge: confirmacin). Por el contrario, si hay

errores se enva hacia el emisor una seal de recepcin errnea denominada

NACK (por negative acknowledge).

Mientras espera la recepcin de ACK de NACK el emisor mantiene el mensaje

enviado en un buffer, cuando recibe NACK vuelve a enviar el contenido del buffer,

si por el contrario recibe un ACK copia en el buffer la trama bloque siguiente y

procede a enviarla.

En muchos casos, y mientras espera la llegada de NACK ACK, el emisor arranca

un temporizador. El temporizador se detendr al llegar cualquiera de las seales de

confirmacin, si el temporizador llega a su trmino sin recibirlas pueden ocurrir dos

cosas: la primera consiste en abortar el proceso de comunicacin dado que no hay

respuesta del receptor, la segunda en enviar nuevamente la trama sin confirmar y

arrancar nuevamente el temporizador. Si esta situacin se repite varias veces el

sistema aborta la comunicacin.

En el receptor tambin se arranca un temporizador ya sea al recibir la trama o al

enviar una seal ACK, al vencer este tiempo el receptor procede a reenviar una

seal de ACK u otra predeterminada, si se repite esto una cierto nmero de veces

se procede a abortar la comunicacin pues no se recibe respuesta del emisor.

Generalmente tanto el receptor como el emisor dispondrn de un contador para

determinar el nmero de veces que se ha intentado retransmitir una trama sin xito.

De alcanzar el contador el valor prefijado se procede a abortar la comunicacin.

Normalmente esta situacin es transitoria y puede deberse a picos de trfico, de

persistir sealan anomalas en los equipos.

Envo continuo (Continuos ARQ): El mtodo de envo y espera tiene

inconveniente de reducir el tiempo de utilizacin efectiva de los canales de

comunicacin dado que cada mensaje debe ser confirmado individualmente y todo

se paraliza hasta que ello ocurre. Para corregir esto los mtodos de envo continuo

utilizan el mecanismo de enviar continuamente la informacin sin esperar

confirmacin, cada bloque o trama contiene un nmero (o varios) de secuencia que

la identifica. Existen diversos mtodos para enviar al ACK el NACK, ellos son:

Variante retroceda 2 (GO BACK 2): Mientras se enva un mensaje

se est confirmando el anterior por otra va

Variante retroceda n: Previamente se conviene en un nmero m

que dar el nmero de mensajes al cabo de los cuales se va a enviar

respuesta ACK NACK. En caso de error en el mensaje x, se pide

que se retransmita la secuencia a partir de x retrocediendo n = m - x.

La variante se denomina ventana fija y tambin rechazo no

selectivo pues se procede a enviar la trama defectuosa y todas las

pendientes de conformacin. Es un mtodo usado en protocolos

orientados al bit como HDLC

Rechazo selectivo: se reenva solamente la trama defectuosa, se

denomina tambin ventana deslizante.

Obviamente debern establecerse buffers que contengan las tramas a confirmar y lmites

al nmero mximo de tramas a confirmar. La Referencia [1] calcula la efectividad de cada

mtodo y muestra que Rechazo no selectivo y Rechazo selectivo son equivalentes,

mientras que Pare y Espere es un 30% ms ineficiente.

CORRECCIN DE ERRORES HACIA ADELANTE: FEC (FORWARD ERROR

CORRECTION) [16][17][18]: Se basan en la idea de reconstruir la informacin

deteriorada por los errores, obviamente la reconstruccin tiene lugar en el equipo

receptor, para ello deben emplearse en los cdigos un gran nmero de bits lo que

disminuye la efectividad del cdigo. Por lo tanto debemos hablar de codificacin

[16],existen varios esquemas que pueden clasificarse en cdigos de bloque y

cdigos de rbol:

Cdigos de bloque. Un cdigo de bloques convierte k bits de

entrada en n bits de salida con n>este es un cdigo sin memoria,

veamos algunos ejemplos:

Cdigos de Hamming[13]. En 1950 R. W. Hamming, de los Laboratorios Bell,

comenz a utilizar el concepto de distancia, que se define como el nmero de

posiciones en las que dos dgitos binarios de igual longitud defieren. Por ejemplo

en 10010 y 01011 la distancia de Hamming es 3, pues difieren en 3 de las 5

posiciones. La idea entonces fue establecer un set de caracteres en el que todos

tienen entre s la misma distancia de Hamming, luego en el extremo receptor se

verifica cada carcter recibido para determinar si es uno de los caracteres vlidos,

si no lo es se busca el carcter que tenga la menor distancia de Hamming con este

y se le asigna ese valor como correcto. Un cdigo de Hamming de distancia 3

puede detectar errores dobles y corregir los simples (de un solo bit). En el caso de

errores dobles la correccin es errnea ya que como no se sabe si el error es

simple o doble se presupone simple y como tal se corrige.

Otros cdigos de bloque. Adems de los cdigos de Hamming existen muchos

otros tipos de cdigos de bloque, una clase popular son los:

1. cdigos cclicos, en los que otra palabra del cdigo puede ser obtenida

tomando una palabra cualquiera, desplazando los bits hacia la derecha y

colocando los bits sobrantes a la izquierda, esto permite el uso de "shift

registers" lineales con realimentacin en la codificacin y una sencilla

decodificacin. Ejemplos de estos cdigos son:

Bose-Chaudhuri-Hocquenhem(BCH)

Reed-Solomon,Reed-Mller y Golay[18].

2. Un tipo de cdigo Reed-Solomon es muy utilizado en los reproductores de

CDs y soporta hasta 100 Mbps. Tiene una eficiencia de 7/8 15/16, una

demora tpica de 2000 ms duraciones de bits y corrige bloques de hasta

100 bits.

3. Reed-Solomon son un subconjunto lineal de los cdigos de bloque BCH y

se especifican como RS(n,k) donde n es la longitud de las palabras de

cdigo y k es la longitud de los datos, n-k es el nmero de bits adicionales.

As el estndar G.709 FEC RS (255.239) tiene 255 bits en la palabra de

cdigo, con 239 bits de datos y 16 bits adicionales para implementar la

deteccin y correccin de errores.

Tanto los cdigos BCH como los subconjuntos RS mejoran el BER sustancialmente tal

como lo muestra la Figura 3.7 que da las BER en funcin de la relacin seal ruido para

enlaces pticos de 40Gbps.

Cdigos de rbol: Un cdigo de rbol es producido por un codificador con

memoria, a este grupo pertenecen los cdigos convolucionales.

Cdigos Convolucionales: Mediante la codificacin convolucional cada bit

de una secuencia es convolucionado(al aplicar una operacin binaria

especfica) con uno o varios bits enviados inmediatamente antes, adems,

se agrega un bit redundante a cada grupo de bits comparados de esta

manera.

Cuando un bit es solo comparado con el que le precede, el nmero de bits

redundantes necesarios para asegurar la decodificacin es muy alto, aun

cuando la complejidad del procesamiento es minimizada.

Por el contrario, cuando el bit es comparado con gran nmero de bits

precedentes (Constraint Length) el nmero de bits redundantes es

minimizado, pero la complejidad del procesamiento en ambos extremos es

alta (los ms comunes son Viterbi, Feedback y Secuencial).

Das könnte Ihnen auch gefallen

- Tarea No 2Dokument13 SeitenTarea No 2Dioss AntiiNegroos0% (1)

- A. - 9° - Actividad - Investigar Codigos de Correccion de Error y Sus Metodos de Detección de ErroresDokument9 SeitenA. - 9° - Actividad - Investigar Codigos de Correccion de Error y Sus Metodos de Detección de ErroresHernandez De La Hoz Victoria AlineNoch keine Bewertungen

- Tarabajo de Investigacion Actividad 2.3 Al 2.3.1Dokument10 SeitenTarabajo de Investigacion Actividad 2.3 Al 2.3.1RATINIZENoch keine Bewertungen

- Deteccion de ErroresDokument15 SeitenDeteccion de ErroresEdwin TolozaNoch keine Bewertungen

- Deteccion y Correccion de ErroresDokument17 SeitenDeteccion y Correccion de ErroresCristhian FernándezNoch keine Bewertungen

- Como Se Resuelven Los Errores de Ráfaga en La Transmisión de DatosDokument5 SeitenComo Se Resuelven Los Errores de Ráfaga en La Transmisión de DatosM'Magdalena Castillo Beto0% (1)

- Resumen Examen de RedesDokument11 SeitenResumen Examen de RedesWilbert Ferro QuispeNoch keine Bewertungen

- Corrección de ErroresDokument8 SeitenCorrección de ErroresIván Vega Hernández100% (1)

- Método Detección ErroresDokument7 SeitenMétodo Detección ErroresIRAN RAMIREZ FIERRONoch keine Bewertungen

- Metodo para La Correccion de ErroresDokument7 SeitenMetodo para La Correccion de ErroresRolando Sanchez Castañeda100% (1)

- Investigacion 2 - Fund. TelecomDokument7 SeitenInvestigacion 2 - Fund. TelecomYazmin De la rosaNoch keine Bewertungen

- 6.4. - Mecanismos de Detección y Corrección de ErroresDokument6 Seiten6.4. - Mecanismos de Detección y Corrección de ErroresAndresNoch keine Bewertungen

- Métodos para La Detección y Corrección de ErroresDokument5 SeitenMétodos para La Detección y Corrección de ErroresjosueNoch keine Bewertungen

- Telecomunicaciones Tarea1 P3Dokument10 SeitenTelecomunicaciones Tarea1 P3Arturo17Noch keine Bewertungen

- TRABAJO INVESTIGACION TelecomunicacionesDokument14 SeitenTRABAJO INVESTIGACION TelecomunicacionesKeren CanalesNoch keine Bewertungen

- Control de ErroresDokument8 SeitenControl de ErroresXavier Ligna MontaNoch keine Bewertungen

- Ensayo Deteccion de ErroresDokument14 SeitenEnsayo Deteccion de ErroresMark PamplonNoch keine Bewertungen

- Bit D ParidadDokument3 SeitenBit D ParidadUlises López MillánNoch keine Bewertungen

- REDES Resumen Cap 6Dokument11 SeitenREDES Resumen Cap 6The Mr BeltreNoch keine Bewertungen

- Detección y Corrección de ErroresDokument5 SeitenDetección y Corrección de ErroresLuis ArevaloNoch keine Bewertungen

- Métodos de Detección de ErroresDokument6 SeitenMétodos de Detección de ErroresSamRoseNoch keine Bewertungen

- Control de ErroresDokument18 SeitenControl de ErroresJosé Alfredo Guzmán GonzálezNoch keine Bewertungen

- Trabajo 2 Equipo #3Dokument18 SeitenTrabajo 2 Equipo #3Marcos PérezNoch keine Bewertungen

- Paridad Horizontal Vertical CruzadaDokument10 SeitenParidad Horizontal Vertical CruzadaRuben Vega BNoch keine Bewertungen

- Metodos para La Deteccion de ErroresDokument10 SeitenMetodos para La Deteccion de ErroresNancyArvizuNoch keine Bewertungen

- Nivel Enlace de DatosDokument27 SeitenNivel Enlace de DatosWalterChipanaNoch keine Bewertungen

- (DOC) CÓDIGOS BINARIOS CRC Y HAMMING - LISETH QUISHPE - Academia - EduDokument10 Seiten(DOC) CÓDIGOS BINARIOS CRC Y HAMMING - LISETH QUISHPE - Academia - EduLugercareli Lg ChNoch keine Bewertungen

- Métodos de Detección y Corrección de ErroresDokument5 SeitenMétodos de Detección y Corrección de ErroresHugo Reyes100% (1)

- Detección y Corrección de ErroresDokument5 SeitenDetección y Corrección de ErroresEmiliano BomayeNoch keine Bewertungen

- PLC 2Dokument8 SeitenPLC 2eslovenitNoch keine Bewertungen

- Comunicaciones y Redes de Computadores, 7ma Edición - William StallingsDokument30 SeitenComunicaciones y Redes de Computadores, 7ma Edición - William StallingsSaid Pedraza0% (1)

- 2.3.1 Verificación de Redundancia Vertical, Longitudinal y CiclicaDokument8 Seiten2.3.1 Verificación de Redundancia Vertical, Longitudinal y CiclicaJesús HernandezNoch keine Bewertungen

- Detección y Corrección de ErroresDokument19 SeitenDetección y Corrección de Erroreskarent22Noch keine Bewertungen

- Control de ErroresDokument45 SeitenControl de ErroresOmar Daniel RamírezNoch keine Bewertungen

- Resumen Capitulo 10 y 11 Tdyrc ForouzanDokument5 SeitenResumen Capitulo 10 y 11 Tdyrc ForouzanJose NajeraNoch keine Bewertungen

- CÓDIGO POLINOMIAL y CÓDIGO ÁRBOLDokument6 SeitenCÓDIGO POLINOMIAL y CÓDIGO ÁRBOLLeonardo Salas Obispo0% (1)

- CODIFICACIONDokument14 SeitenCODIFICACIONOnofre DanielNoch keine Bewertungen

- Ensayo Teoria de La InformacionDokument11 SeitenEnsayo Teoria de La InformacionJulian CardenasNoch keine Bewertungen

- Códigos BinariosDokument8 SeitenCódigos BinariosJesus GuzmanNoch keine Bewertungen

- Informe Hamming CRCDokument4 SeitenInforme Hamming CRCEnrique RehaNoch keine Bewertungen

- "Código de Retención de Errores CRC" Materia Docente Alumno FechaDokument4 Seiten"Código de Retención de Errores CRC" Materia Docente Alumno FechaEsteban Chávez VerdínNoch keine Bewertungen

- Informe - Control de ErroresDokument15 SeitenInforme - Control de ErroresAlexis DíazNoch keine Bewertungen

- Verificación de Redundancia CíclicaDokument7 SeitenVerificación de Redundancia CíclicaAldahir Mayorga GarciaNoch keine Bewertungen

- RedesDokument6 SeitenRedesjennifer0410Noch keine Bewertungen

- Codificación de Errores Con El Uso de MatricesDokument10 SeitenCodificación de Errores Con El Uso de MatricesWilmer Carvajal JimenezNoch keine Bewertungen

- Codificación ManchesterDokument11 SeitenCodificación ManchesterDavid Antonio Lopez Barra67% (3)

- Como Funciona El CRCDokument6 SeitenComo Funciona El CRCAnonymous NV73JheNoch keine Bewertungen

- 1 - Control de Errores PDFDokument18 Seiten1 - Control de Errores PDFpruebitaxzNoch keine Bewertungen

- (ORGA) Tarea1 201213132Dokument6 Seiten(ORGA) Tarea1 201213132Taurino SabasNoch keine Bewertungen

- Métodos de Detección de ErroresDokument8 SeitenMétodos de Detección de ErroresRodolfo AZNoch keine Bewertungen

- 4 - 5 - Unidad TeleprocesoDokument34 Seiten4 - 5 - Unidad TeleprocesoeverNoch keine Bewertungen

- Proyecto Final PolinomiosDokument17 SeitenProyecto Final PolinomiosstephysfNoch keine Bewertungen

- CRC (Cyclic Redundancy Check)Dokument7 SeitenCRC (Cyclic Redundancy Check)Miguel Angel Rodriguez MarquezNoch keine Bewertungen

- Codigo TrellisDokument15 SeitenCodigo TrellisSILVERACNoch keine Bewertungen

- Detección de Errores y Códigos de CorrecciónDokument17 SeitenDetección de Errores y Códigos de CorrecciónNancyDc ValeNoch keine Bewertungen

- Teoria-Control de ErroresDokument72 SeitenTeoria-Control de ErroresEthan Rivas LimaNoch keine Bewertungen

- ) Codificación de Canal para El Control de Errores.Dokument28 Seiten) Codificación de Canal para El Control de Errores.Arianny EstevesNoch keine Bewertungen

- 6.4 Mecanismos de Deteccion y Correccion de ErroresDokument18 Seiten6.4 Mecanismos de Deteccion y Correccion de ErroresNeto KldraNoch keine Bewertungen

- Consenso de muestra aleatoria: Estimación robusta en visión por computadoraVon EverandConsenso de muestra aleatoria: Estimación robusta en visión por computadoraNoch keine Bewertungen

- Algoritmo de la línea de Bresenham: Representación eficiente de líneas con píxeles perfectos para visión por computadoraVon EverandAlgoritmo de la línea de Bresenham: Representación eficiente de líneas con píxeles perfectos para visión por computadoraNoch keine Bewertungen

- Administración de redes LAN. Ejercicios prácticos con GNS3Von EverandAdministración de redes LAN. Ejercicios prácticos con GNS3Noch keine Bewertungen

- Uso de La TerminalDokument3 SeitenUso de La Terminalbiobio maquinariasNoch keine Bewertungen

- Apuntes de Redes Cisco-Unidad 1Dokument18 SeitenApuntes de Redes Cisco-Unidad 1pilimontielNoch keine Bewertungen

- Tutorial Patronde Impresióny Jasper ReportDokument11 SeitenTutorial Patronde Impresióny Jasper ReportJosé Luis B DiegoNoch keine Bewertungen

- dsPIC Microcontrolador AvanzadoDokument132 SeitendsPIC Microcontrolador AvanzadoAngel Flores RojasNoch keine Bewertungen

- LCD 16X2Dokument7 SeitenLCD 16X2Manuelle SmdNoch keine Bewertungen

- Taller de ComputacionDokument29 SeitenTaller de ComputacionAmple OmarNoch keine Bewertungen

- Árboles de ExpansiónDokument4 SeitenÁrboles de ExpansiónManuel P ØrdazNoch keine Bewertungen

- Programacin Shell en LinuxDokument15 SeitenProgramacin Shell en LinuxAnthony4Noch keine Bewertungen

- INFORME LCD y PicDokument5 SeitenINFORME LCD y PicSteban MerinoNoch keine Bewertungen

- La RNA PerceptronDokument28 SeitenLa RNA PerceptronAlfredo Flores GuerreroNoch keine Bewertungen

- Guia Programacion SocketsDokument92 SeitenGuia Programacion SocketsdemenNoch keine Bewertungen

- Sin Bala de Plata: Esencia y Accidentes de La Ingeniería de SoftwareDokument16 SeitenSin Bala de Plata: Esencia y Accidentes de La Ingeniería de SoftwareAbdelNoch keine Bewertungen

- Basesdatos 2Dokument39 SeitenBasesdatos 2osocadNoch keine Bewertungen

- Modelos para Un Mejor Ruteo VehicularDokument9 SeitenModelos para Un Mejor Ruteo Vehicular007skyline001Noch keine Bewertungen

- Sobre El Algoritmo RsaDokument13 SeitenSobre El Algoritmo RsaRensso ChungNoch keine Bewertungen

- Introducción A La Arquitectura WebDokument14 SeitenIntroducción A La Arquitectura WebMaximiliano MoralesNoch keine Bewertungen

- Estudio Completo de Archivos INIDokument6 SeitenEstudio Completo de Archivos INImene123Noch keine Bewertungen

- Mi Taller de Sockets e Hilos en JavaDokument11 SeitenMi Taller de Sockets e Hilos en Javacarlosmb83Noch keine Bewertungen

- Práctica 1 C. L. S.Dokument3 SeitenPráctica 1 C. L. S.DanielNoch keine Bewertungen

- Capitulo 3 - Jerarquía CollectionDokument15 SeitenCapitulo 3 - Jerarquía CollectionJosé Ben-Hur SaraviaNoch keine Bewertungen

- Documentacion Servidor WebDokument6 SeitenDocumentacion Servidor WebSalvador AzucarNoch keine Bewertungen

- Diagnostico y ConfiguracionDokument35 SeitenDiagnostico y ConfiguraciontuxtfyNoch keine Bewertungen

- Programacion Con Sockets TCP - Desbloqueado PDFDokument22 SeitenProgramacion Con Sockets TCP - Desbloqueado PDFFelix Enrique Huaman AtaullucoNoch keine Bewertungen

- Comandos Consola Linux - OdtDokument16 SeitenComandos Consola Linux - OdtAnonymous g4OycUJNoch keine Bewertungen

- Programacion Telefonos MovilesDokument8 SeitenProgramacion Telefonos MovilesAnahi MahomiNoch keine Bewertungen

- Desbloqueo Ma Gal Lanes (Sebastian Caraballo)Dokument3 SeitenDesbloqueo Ma Gal Lanes (Sebastian Caraballo)Jose Rafael VieraNoch keine Bewertungen

- Problemas ResueltosDokument12 SeitenProblemas Resueltosrudemex100% (2)

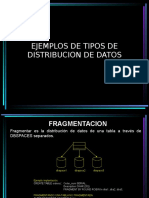

- 04 - Ejemplos FragmentacionDokument6 Seiten04 - Ejemplos Fragmentaciongon2479Noch keine Bewertungen

- Circuito Integrado Automotriz de Abs OkDokument19 SeitenCircuito Integrado Automotriz de Abs OkRonny Leiva MedinaNoch keine Bewertungen