Beruflich Dokumente

Kultur Dokumente

Memoire Français PDF

Hochgeladen von

Yannick EssohOriginaltitel

Copyright

Verfügbare Formate

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

Verfügbare Formate

Memoire Français PDF

Hochgeladen von

Yannick EssohCopyright:

Verfügbare Formate

N dordre : 09/22/ESI/DUT INFO/2008

Prsent par :

JAMES Rachel Koua

Priode de stage : du 21 Avril au 20 Juillet 2008

En vue de lobtention du diplme universitaire de technologie

Option: Informatique

Ministre de lEnseignement Suprieur et

de la Recherche Scientifique

REPUBLIQUE DE CTE DIVOIRE

Union Discipline Travail

Anne Acadmique: 2007 - 2008

Professeur encadreur :

Mr DIOMANDE

Ousmane

Enseignant lINPHB

Tuteur de stage:

Mr SINDIHEBURA

Icoyitungiye

BI Supervisor

Ecole Suprieure dIndustrie

(ESI)

Institut National Polytechnique

Flix Houphout Boigny

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua

I I

DEDICACE

Je ddie ce prsent mmoire :

Mon Seigneur et Sauveur JESUS-CHRIST par la mort duquel ma tristesse dautrefois

sest transforme en vritable joie et bonheur ;

Ma regrette grand-mre Ano Kanga Antoinette,

Ce nest pas sans motion que jinvoque ta mmoire, repose en paix !!

A mes parents JAMES Ehoul et KOUA oi Koua Pauline qui ont t pour moi un soutien

sans faille et qui ne mnagent aucun effort pour faire de moi une personne intgre et dont

lamour ma permis de surmonter toutes les difficults ;

Aux pres Andr Ahoukou, Jean-Jacques Kadja, Vital Aka Kouam, Matthieu Appiah,

Germain Sobil et Jean Marie Freky qui ont t pour moi un soutien ineffable ;

Enfin tous mes frres et surs pour leurs conseils et leur amour ;

Rachel Koua JAMES

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua

II II

REMERCIEMENTS

Nous ne saurions aborder ce prsent mmoire sans tmoigner notre incessante reconnaissance

toutes les personnes qui ont contribu de loin ou de prs au droulement effectif de notre

stage. Nos remerciements vont donc lendroit de :

Tout le personnel de MTN Cte dIvoire, en particulier :

Monsieur BEONAO Eloge, Senior Manager de la direction des systmes dinformation pour

nous avoir accepts comme stagiaire et pour avoir facilit notre insertion au sein de la

division.

Monsieur BEUGRE Dapl Aubin, Manager de la division Business Intelligence pour avoir

accept notre insertion au sein de la division.

Monsieur SINDIHEBURA Icoyitungiye, notre matre de stage pour tous les conseils et la

patience dont il a fait preuve durant le stage.

Tous les membres de la direction des systmes dinformation et particulier ceux de la

division Business Intelligence en particulier Fatima BAMBA et Gilles Gohou GNANAGBE.

Monsieur DOUHE Simplice et madame BAH Binta, commerciaux MTN Cte dIvoire.

Monsieur DIOMANDE Ousmane, Professeur lINP-HB de Yamoussoukro et notre

professeur encadreur.

Tout le personnel de linstitut National Polytechnique Flix Houphout Boigny de

Yamoussoukro (INP-HB):

Tout le corps enseignant de lINP-HB qui a contribu notre formation.

Lensemble des Etudiants de la filire DUT Informatique.

Tous mes amis en particulier :

Mlle DEHOULE Olivia

Mlle ASSOUMOU Flora

Mlle MANDA Danielle

Mr OTCHELIO Hugues Jocelyn

Mr FARES Jean-Sraphin

Mr ATTOUNGBRE Jean-Yann

Merci infiniment.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua

III III

AVANT_PROPOS

Cre par le dcret 96-678 du 04 septembre 1996, lInstitut National Polytechnique Houphout

Boigny en abrg INP-HB a vu le jour suite la fusion et la restructuration de :

LInstitut Agricole de Bouak en abrg IAB

LEcole Nationale Suprieure dAgronomie en abrg ENSA

LEcole Nationale Suprieure des Travaux Publics en abrg ENSTP

LInstitut Nationale Suprieure dEnseignement Technique en abrg INSET

Situ en plein cur de la rgion des lacs, lINP-HB a pour mission essentielle la

formation initiale et continue des techniciens suprieurs, des ingnieurs des techniques et de

conception dans les domaines de lindustrie, du commerce, de ladministration, du gnie

civil, des mines et de la gologie. A cela viennent sajouter la recherche applique dans les

domaines sus mentionns, lexpertise, la production et le conseil au profit des entreprises et

des administrations.

Cet tablissement public denseignement suprieur et de recherche a pour ambition

principale doffrir la CTE DIVOIRE et bien au del de ses frontires, des cadres et des

techniciens aptes faire valoir leur comptence dans un march de lemploi de plus en plus

exigeant et de plus en plus comptitif. Conscient donc des dfis relever et dans le souci

doptimisation de ressources alloues, lINP-HB a procd une rorganisation en six (06)

coles et lossature actuelle de linstitut est la suivante :

LEcole Suprieure de Commerce et dAdministration des Entreprises (ESCAE)

LEcole de Formation Continue et de Perfectionnement des Cadres (EFCPC)

LEcole Suprieure des Mines et Gologie (ESMG)

LEcole Suprieure des Travaux Publics (ESTP)

LEcole Suprieure dAgronomie (ESA)

LEcole Suprieure dIndustrie (ESI)

LEcole Suprieure dIndustrie a pour objectif la formation des industriels et propose les

deux cycles dingnieurs et de techniciens suprieurs dans les diffrentes filires que sont :

llectronique, linformatique, les rseaux et tlcoms, lnergtique, llectrotechnique, la

mcanique et bien dautres branches encore.

La filire informatique, qui est celle que nous suivons est rattache au Dpartement

Mathmatiques et Informatique (DMI) de lEcole Suprieure dIndustrie. Elle offre une

formation gnrale en Informatique qui prend en compte des domaines aussi varis que

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua

IV IV

divers que sont entre autre les rseaux, les bases de donnes, lingnierie systme, le gnie

logiciel ou encore lintelligence artificielle.

Ainsi, dans le souci dallier savoir thorique et pratique, lcole initie un stage de fin de

cycle permettant ltudiant de se familiariser aux ralits de lentreprise et de mettre au

profit de celle-ci les connaissances acquises tout au long de sa formation.

Cest ainsi que nous avons t accueilli la direction des systmes dinformations de

MTN Cte dIvoire pour un stage dune dure de trois (03) mois.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua

V V

SOMMAIRE

DEDICACE ....I

REMERCIEMENTS II

AVANT-PROPOS ...III

INTRODUCTION ..1

Premire PARTIE : CONTEXTE GENERAL DETUDE ........ 2

1. Prsentation de lentreprise ....... 3

2. Prsentation de la division business intelligence . 3

3. Environnements matriel et logiciel ....6

4. Prsentation et opportunits du thme .7

Deuxime PARTIE : ETUDE PREALABLE ...10

1. Etude de lexistant ..11

2. Cahier De Charges .....15

3. Analyse Du Cahier De Charges Et Propositions ....16

Troisime PARTIE : MODELISATION DU SYSTEME FUTUR ..18

1. Analyse conceptuelle de traitement ......19

2. Analyse conceptuelle des donnes ....23

3. Analyse logique des donnes ........26

4. Analyse physique des donnes .28

Quatrime PARTIE : CONCEPTION DE LAPPLICATION ....32

1. Conception dtaille .......33

2. Ergonomie ...34

3. Navigation ....37

4. Le web design ..........39

5. Contenu de lapplication .....42

6. Fonctionnalits ....42

Cinquime PARTIE : REALISATION DE LAPPLICATION ..46

1. Les Diffrents Choix Techniques ..47

2. valuation du cot des choix techniques .....48

3. Captures dcrans ......49

4. Dploiement du systme ....52

CONCLUSION GENERALE .....53

LISTE DES TABLEAUX ET DES ILLUSTRATIONS .......54

BIBLIOGRAPHIE .......55

GLOSSAIRE .56

LEXIQUE .........56

ANNEXE ......57

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

1

INTRODUCTION

Linformatique, science du traitement automatique de linformation, est devenue

de nos jours un outil incontournable dans tout secteur dactivits. Sa place dans la vie des

entreprises actuelles est vraiment significative dans la mesure o elle permet une organisation

des tches, un meilleur suivi des transactions et une bonne rentabilit de toute structure qui

lutilise.

Cest dailleurs pour cela que MTN Cte dIvoire, lune des plus grandes entreprises de

tlphonie prsente en Cte dIvoire, consciente des privilges offerts par cette science, sest

dote dun important parc informatique pour automatiser la gestion de ses diffrents services.

Ainsi nous pouvons remarquer la prsence de logiciels de gestion appliqus chaque service.

Ce sont entre autre : des logiciels de gestion de la comptabilit, de la caisse, des stocks et un

rseau intranet pour le partage des informations. Cependant, le service commercial connat

quelques difficults quant la communication avec la clientle grands comptes du fait de

labsence doutils efficaces. Eu gard ces nombreuses difficults, MTN Cte dIvoire a

dcid de rendre plus fluide les rapports entre les commerciaux et la clientle. Ainsi pour

parvenir cette fin, il nous a t soumis le thme suivant : CONCEPTION DUN

PORTAIL WEB DE REPORTING

Pour mener bien notre tude, notre dmarche sarticulera autour des quatre phases

suivantes bases sur la mthode MERISE:

Une phase de prsentation du contexte gnral dtude qui nous familiarisera avec

lenvironnement de lentreprise, les services offerts par le rseau et nous clairera galement

quant au thme soumis notre tude et son opportunit.

Une tude pralable dcrivant le cahier de charges et les applications existantes nous

permettra de proposer des solutions.

Une tude dtaille qui inclura la modlisation conceptuelle des donnes et des

traitements.

Une phase de ralisation au travers de la quelle une tude technique sera effectue

pour oprer les diffrents choix techniques ncessaires pour la conception et la ralisation du

projet et parvenir ainsi limplmentation effective de lapplication attendue.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

2

Premire PARTIE :

CONTEXTE GENERAL

DETUDE

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

3

1. PRESENTATION DE LENTREPRISE

MTN Cte d'Ivoire est une entreprise de tlcommunications qui a vu le jour le 01 Juillet

2005, avec le rachat, par le groupe sud-africain M-Cell devenu par la suite MTN

international, de la licence de tlphonie mobile de Loteny Telecom (Telecel).

Elle propose sa clientle une gamme d'offres en tlphonie mobile et en transmission de

donnes dont les produits de rfrence se dclinent dans les formules prpaye et post-paye.

Son rseau de distribution se compose de plus de 200 distributeurs et de plus de soixante

mille points de vente rpartis sur l'ensemble du territoire.

Elle se donne pour missions doffrir des solutions de communication simples et

accessibles pour une vie meilleure ; dtre le leader des tlcommunications sur les marchs

mergents et dans chacun de ses marchs travers une orientation client et une offre de

services valeur ajoute innovants. Ses valeurs principales tant le savoir-faire, la

prminence, linnovation, le relationnel et la probit.

Dans le souci datteindre son objectif majeur qui est de satisfaire au mieux sa clientle,

MTN CTE DIVOIRE est subdivise en plusieurs directions dont une direction des

systmes dinformation. Cette dernire comporte :

- La Division Infrastructure,

- La Division Scurit,

- La Division Billing,

- La Division Dveloppement et application,

- La Division Business Intelligence

- La Division Quality and process.

Nous avons t accueillis au sein de la division Business Intelligence. Ses principales

missions sont lexploitation de donnes et la mise disposition pour prise de dcision,

lanalyse des donnes, la veille concurrentielle et la validation des tests d'acceptance d'un

nouveau produit.

2. PRESENTATION DE LA DIVISION BUSINESS INTELLIGENCE

Nous prsenterons dabord la Business Intelligence puis les diffrents services qui

composent la division.

2.1 DEFINITION DE LA BUSINESS INTELLIGENCE

Lanalyse dcisionnelle consiste, pour une organisation, mieux comprendre son activit

afin de mieux orienter ses choix stratgiques (financiers, commerciaux, etc.). Lobjectif est

dtre capable de prendre des dcisions claires, avec lappui de technologies informatiques

qui sondent et restituent linformation dans le contexte oprationnel des utilisateurs.

Concrtement, la Business Intelligence se dcline au travers de plusieurs usages, tels

que lanalyse, le reporting, lintgration de donnes.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

4

Pour comprendre rapidement les raisons et les leviers qui expliquent lactivit enregistre

et tirer rapidement profit de toutes les donnes gnres par leurs systmes oprationnels, les

utilisateurs doivent accder librement linformation souhaite.

Cest lobjectif des outils danalyse qui les aident rpondre leurs questions ad hoc et

naviguer simplement et librement dans les donnes.

Diffuser des rapports dtaills et oprationnels au plus grand nombre de collaborateurs

dans lorganisation est la mission du reporting. Ceux-ci ont en effet besoin dune vue

oprationnelle sur leurs rsultats. Limportant est dautomatiser lenvoi des rapports, selon

une frquence prdfinie (quotidienne, hebdomadaire, mensuelle), tout en les personnalisant

selon le profil et les rles des collaborateurs.

Enfin, dans le domaine de lintgration des donnes, il sagit de tenir compte de la nature

des informations (base de donnes, progiciels, applications, feuilles de calcul) et de leur

dispersion au sein de lorganisation. Do la ncessit de les extraire, de les homogniser et

de les structurer pour les rendre disponibles des fins danalyse ce que les anglo-saxons

appellent lETL (Extraction, Transfer and Loading).

Cest le fondement de tout systme dcisionnel. La qualit qui dcoule de cette dmarche

dterminera ensuite la prise de dcisions sur des donnes fiables et non altres. Sans vision

globale, ni de vision historique, il ne peut y avoir de prvision possible. Avec lappui

dindicateurs et dhistoriques, on peut faire des simulations.

La business intelligence sadapte aux rles et aux missions des collaborateurs et aux

usages des organisations. Cest dans cette optique qua t cre une division Business

Intelligence au sein de MTN Cte dIvoire en dcembre 2005.

2.2 LES SERVICES OFFERTS PAR LA DIVISION

La division Business Intelligence est compos de plusieurs spcialistes regroups en trois

sections administres par un chef de division. Ainsi, nous distinguons :

Chef Division Business Intelligence

Qualifi d'informatique dcisionnelle, il est charg de tout mettre en uvre pour

permettre l'exploitation des donnes afin d'amliorer la prise de dcision, lanticipation des

actions mener face la concurrence et la transformation des donnes stockes en

information pertinentes.

Il doit permettre une prise de dcision efficace par la disponibilit d'une information

juste, pertinente, un accs facile aux informations, la consolidation des informations

disponibles au sein des bases de donnes de l'entreprise, la mise disposition des indicateurs

pertinents, susceptibles de mesurer les performances. Il sassure de la confidentialit,

lintgrit, lexhaustivit, la fiabilit et la disponibilit des donnes, le respect des dlais de

mise disposition des donnes, larchivage des donnes, lefficacit et lefficience dans

l'excution des requtes, le contrle Revenue Assurance et la performance du systme.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

5

Architecture et applications BI

Cette section reprsente le back office. Elle est charge danalyser, interprter et

expliquer les diffrents types de CDRs (Huawei, IN, MSC, NGN.) ; de documenter et

danalyser tous les CDRs afin de dterminer les critres de rconciliation ; de collaborer

troitement avec les diffrents supports pour l'implmentation de nouveaux produits et

services tant au niveau postpaid que prepaid ; de valider l'exhaustivit des donnes

transmises par les diffrentes sources de mdiation.

Elle a pour rle le dveloppement des packages pour le datawarehouse, la mise

disposition des donnes, la mise en place de scripts de contrle et de monitoring, la fiabilit

et la prennit des donnes sur du long terme. Ses objectifs sont dassurer une haute

disponibilit des donnes, la mise en place d'outils de monitoring et du contenu des donnes

juste et jour.

Elle regroupe un BI Architecture & Application Head, un VAS Administrator et un BI

Administrator.

BI Operation

Cette section reprsente le front office. Elle est charge de linstallation, la configuration,

la migration et la mise jour des serveurs SQL. Elle est responsable des agrgats et

datamarts implmenter, de limplmentation et des dfinitions des statistiques produire,

de la documentation de tous les tats, modles des donnes labors et des bases associes.

Analyse des CDR MSC et IN.

Elle sassure de la haute disponibilit des tats en lignes et des liens pour accder ces

derniers. Elle participe llaboration, la conception et larchitecture des diffrents agrgats.

Elle veille la mise jour des donnes statistiques, participe limplmentation dun portail

pour rendre les tats disponibles depuis le web.

Avant le lancement dun nouveau service ou produit innovant, participer de faon active

lquipe projet et produire les statistiques pour en assurer le suivi.

Elle regroupe un BI operation Head et dun BI operation Engineer.

Administration Base de donnes

Elle est charge de linstallation, la configuration, la migration et la mise jour des serveurs

Oracle ; la mise en place des procdures de haute disponibilit, de sauvegardes et

restaurations ainsi que des plans de disaster recovery ; le tuning des performances des

diffrentes bases de donnes ; la participation llaboration, la conception et larchitecture

des diffrents serveurs de bases de donnes ; ladministration quotidienne, la gestion et

lexcution des scripts et requtes SQL en relation avec les diffrents projets.

Elle comprend un administrateur Base de donnes senior.

.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

6

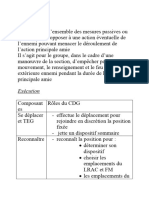

Organigramme de la division

Figure 1 : Organigramme de la division BI

3. ENVIRONNEMENTS MATERIEL ET LOGICIEL

Nous prsenterons ici les diffrents lments dont dispose la division pour rpondre son

exercice quotidien.

3.1 ENVIRONNEMENT MATERIEL

Dans lobjectif quelle rponde promptement et efficacement aux besoins de ses clients,

la division business intelligence a t dote dun quipement informatique plus ou moins

consquent, qui se rpartit de la faon suivante :

Matriel Caractristique(s) Utilisateur Utilisation

Un Ordinateur

portable

2 processeurs cadencs 1.80 GHz

1 Go RAM

120 Go Disque Dur

Manager Supervision des

diffrentes actions de la

division

Un Ordinateur

portable

1 processeur cadenc 3.2 Ghz

2 Go RAM

160 Go Disque dur

Architecture et

operation BI

- Analyse et

interprtation des CDRs

- Mise disposition des

donnes

Deux

Ordinateurs

portables

1 processeur cadenc 1.80 GHz

1 Go RAM

80 Go Disque Dur

BI Operation - alimentation et de la

mise jour des tats

- laboration des

tableaux de bord

- analyse des chiffres et

des tendances

Un Ordinateur

de bureau

1 processeur cadenc 1.75 GHz

1 Go RAM

80 Go Disque Dur

BI Operation - alimentation et de la

mise jour des tats

- laboration des

tableaux de bord

- analyse des chiffres et

des tendances

Chef Division Business Intelligence

BI Architecture & Application

Head

Administrateur Base

de donnes Senior

BI Operation Head

BI Administrator VAS coordinator

BI Operation Engineer

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

7

Une Imprimante HP Laserjet 4M Toute la

division

Impression des tats,

factures, devis, fax

Tableau 1 : Environnement matriel

3.2 ENVIRONNEMENT LOGICIEL

On distingue dune part les logiciels dapplication et dautre part les systmes

dexploitation.

a. Les logiciels dapplication

La division Business Intelligence a sa disposition, des logiciels assez varis et utiliss

dans des domaines prcis. Pour ce qui est de la scurit, tous les postes sont quips de la

version entreprise de McAfee. La suite bureautique Microsoft Office 2003 est utilise pour

les traitements de texte et autres traitements bureautiques. MS SQL Server 2000 / 2005,

MySQL Query Browser 1.2.12, TOAD 9 sont utiliss pour la gestion des bases de donnes.

MS Visual Studio 2003 / 2005 pour le dveloppement dapplication

Quant la gestion des diffrents rapports, elle est gre par MS reporting services 2000

qui est un logiciel dploy par Microsoft et qui permet dlaborer des rapports dentreprises.

Pour finir, la navigation sur Internet se fait par le biais du navigateur Internet Explorer.

b. Les systmes dexploitation

Windows XP SP2 est le systme dexploitation utilis sur tous les postes de la division.

4. PRESENTATION ET OPPORTUNITES DU THEME

Nous prsenterons dabord le thme et montrerons par la suite, les opportunits dun tel

thme. Et pour finir nous indiquerons la mthode danalyse que nous emploierons tout au

long de notre dveloppement.

4.1 PRESENTATION DU THEME

MTN Cte dIvoire a dcid de mettre la disposition de sa clientle grands comptes,

un outil leur permettant de suivre lvolution de leurs communications. Lun des moyens

choisi pour mener bien cette campagne est lInternet, qui constitue un moyen de

communication efficace. Cest dans cette optique que nous a t confi le thme suivant, a

savoir : IMPLEMENTATION DUN PORTAIL WEB DE REPORTING.

Il sagit de concevoir un portail Web permettant un abonn de consulter les

informations contenues dans une base de donnes depuis lextrieur du rseau de MTN-CI.

Quelles peuvent tre les opportunits dune telle application ?

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

8

4.2 OPPORTUNITES DU THEME

De nombreuses entreprises dont celle qui nous accueille se retrouvent confrontes au fait

de devoir fournir les informations appropries aux bonnes personnes, au bon moment. Les

utilisateurs professionnels de l'information, possdant des connaissances et des comptences

diverses et devant accder aux donnes d'entreprise peuvent se trouver dans n'importe quel

service de l'entreprise, voire l'extrieur de l'entreprise.

Cest ainsi que sest pos le problme de laccs rapide leurs factures et dtails dappels

par lONUCI qui est un client important pour lentreprise.

LONUCI (Opration des Nations Unies en Cte dIvoire) dispose dune Cellule

Information Technique et Support (CITS) qui est charge de grer tout ce qui est quipement

technique au niveau de lorganisation. Elle comporte une division Telephone Billing Unit

(TBU) qui elle, est charge des quipements tlphoniques. La dure des contrats des agents

ONUCI venant en mission permanente est estime un minimum de six (6) mois

renouvelables. Tous les agents en service ont leurs communications prises en charge par

lorganisation.

Ainsi il est question pour le CITS non seulement de pouvoir connatre le cot de

communications sur une priode puisquil y a passation ventuelle de puces, mais aussi de

pouvoir distinguer les appels privs des appels professionnels.

Cette cellule reoit chaque mois une facture globale, une facture dtaille et une facture

roaming et fait les demandes de dtails dappels pour ses contrles internes.

Une telle page Web sera bnfique dans la mesure o elle permettra au groupe ONUCI

davoir lexhaustivit des appels de ses membres et ainsi de pouvoir tablir leur bilan

tlphonique mensuel. Il faudra juste se connecter internet. En outre, elle permettra aussi de

faciliter le processus de dlivrance des dtails dappels.

4.3 LA METHODE DANALYSE

Pour mener bien ce projet, nous avons choisi la mthode MERISE, qui a des

atouts majeurs en tant que mthode danalyse et de conception. Ces particularits sont :

- Le dcoupage du systme en domaines

- La sparation de ltude des donnes de celle des traitements

- Son approche du systme informatiser par niveaux

conceptuel

logique

oprationnel

Dans une logique organisationnelle, nous avons men le projet par tape :

L'tape initiale, l'tude pralable, regroupe les premiers actes effectus ds notre arrive

dans l'entreprise:

- Prise de contact

- Tourne dintgration

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

9

- Recueil des informations

- Validation du cahier de charges

Ensuite l'tude pralable, a suivi l'tude dtaille o sont dfinis et schmatiss les

objectifs de l'entreprise. Au cours de cette tape, ont t raliss :

- Les modles conceptuels

- Le modle logique de donne

- Le modle physique des donnes

L'tape ultime, la mise en uvre vient enfin finaliser le projet. Elle est constitue dune

tude technique dont le but est de mettre en exergue les choix effectus pour

l'implmentation de lapplication. Les grandes lignes sont:

- Les choix techniques

- La programmation

- Le dploiement

Ltude que nous venons de mener nous a permis de dcrire MTN CTE DIVOIRE, de

dfinir la Business Intelligence et de prsenter les diffrents services quoffre la division. Par

ailleurs, cette partie nous a permis de prsenter le thme et ses opportunits. Ainsi, la

mthode danalyse retenue pour notre dveloppement est la mthode MERISE.

Afin de disposer dlments probants ncessaires llaboration de notre systme, il

simpose nous une tude des applications existantes et du cahier de charges suivie dune

analyse. Cette analyse nous permettra de faire des propositions pour la conception et la

ralisation de notre travail.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

10

Deuxime PARTIE :

ETUDE PREALABLE

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

11

1. ETUDE DE LEXISTANT

Reposant sur la dmarche danalyse classique, cette tape consiste analyser

lexistant suite des interviews et/ou lexamen des documents utiliss pour formuler un

diagnostic son propos. Ensuite elle prend en compte les nouveaux besoins. Et enfin, elle

propose un nouveau systme qui soit mme de rpondre aux nouvelles orientations fixes.

1.1 DESCRIPTION DE LEXISTANT

Dans cette premire tape, nous nous efforcerons de dcrire lexistant suite des

interviews ralises auprs du personnel de la socit, lexamen de documents manipuls

au sein de la socit et nos observations.

a) Lacquisition des donnes

Cette partie dcrit comment est ce que les donnes proviennent la DSI.

Pour produire es informations fiables, il convient d'aller chercher les donnes o elles se

trouvent, en dautres termes dans les systmes sources qui rassemblent les informations qui

sont analyses. Les informations des systmes sources sont stockes dans leurs bases de

donnes natives.

L'information contenue dans ces sources de donnes passe par un processus connu sous le

nom de ETL o les donnes sont extraites des systmes sources, transformes (pour

satisfaire aux besoins) et charges dans un entrept de donnes (datawarehouse). Cest la

phase de collecte ou dextraction des donnes.

Ensuite vient la phase de consolidation. Une fois les donnes centralises, celles-ci sont

structures au sein dun l'entrept de donnes. Il s'agit d'un pr-traitement permettant aux

outils d'analyse d'y accder plus facilement.

Les informations de l'entrept de donnes sont mises la disposition de la BI sous la

forme de datamarts o les donnes sont organises pour rpondre aux besoins du business

(par exemple, des donnes sur les ventes peuvent tre rapportes par produit, rgion, le

temps, reprsentant des ventes, etc.)

Et enfin vient la phase de restitution galement appele reporting. L'tablissement de

rapports et outils d'analyse sont raliss pour analyser les informations contenues dans les

datamarts. Les informations valeur ajoute sont diffuses sur lintranet et prsentes de telle

sorte qu'elles apparaissent de la faon la plus lisible possible pour le dcideur.

N.B. : Notre entrept de donnes de type datawarehouse a une structure de

donnes reprsente par un modle de donnes normalis 3NF pour les donnes de dtail

et/ou en toile ou en flocon pour les donnes agrges et ce dans un SGBD relationnel

(notamment lorsqu'il s'agit de donnes lmentaires ou unitaires non agrges).

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

12

Les donnes sont conserves dans le datawarehouse :

de prfrence sous forme lmentaire et dtaille (exemple : chaque opration sur

chaque compte de chaque client, ...) si la volumtrie le permet,

ventuellement sous forme agrge selon les axes ou dimensions d'analyse prvus

(mais ces agrgations sont plutt ralises dans les datamarts que dans les

datawarehouses proprement dits).

Les donnes lmentaires prsentent des avantages vidents (profondeur et niveau de dtail,

possibilit d'appliquer de nouveaux axes d'analyse et mme de revenir a posteriori sur le

pass ) mais reprsentent un plus grand volume et ncessitent donc des matriels plus

performants.

Les donnes agrges prsentent d'autres avantages (facilit d'analyse, rapidit d'accs,

moindre volume) mais il n'est pas toujours possible de retrouver le dtail et la profondeur des

indicateurs une fois ceux-ci agrgs et figs : on prend le risque de figer les donnes dans une

certaine vue, selon les axes d'agrgation retenus, et de ne plus pouvoir revenir plus tard sur

ces critres si l'on n'a pas conserv le dtail (par exemple, si l'on a agrg les rsultats par

mois, il ne sera peut-tre plus possible de faire une analyse par journe).

Figure 2 : Acquisition des donnes

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

13

b) Lexploitation des donnes

Le billing est la division au sein de la DSI charge de la gestion de la facturation.

Il a pour rle dassurer le suivi des oprations de facturation, la gnration des donnes

Interconnect et Roaming ainsi que la mise en place des outils de contrle du revenu de

l'activit tlcom.

Son objectif est de produire des factures justes aux clients dans les dlais, de fournir les

informations relatives la facturation, et aux changes de comptes, dans les dlais requis, de

mettre disposition des outils pour la gestion de la clientle et dassurer le contrle de

l'activit tlcom par la mise en place de contrles appropris.

Ils sassurent de :

la disponibilit et la performance du systme de facturation

la disponibilit de factures justes

la cohrence et exactitude des donnes de facturation

la confidentialit et lintgrit des donnes

le respect du dlai de rception des factures

la qualit des contrles par rapport l'aspect Tlcom

Ainsi, chaque fin de mois, les factures sont produites et transmises aux commerciaux qui

sont chargs de les transmettre la CITS.

Ensuite, selon que labonn a dpens son quota, une liste de numro est envoye par

lintermdiaire des commerciaux la BI de sorte ce quelle fournisse leurs diffrents dtails

dappels.

Description des processus

Dabord, la transmission des factures qui dcrit la manire dont les factures sont transmises

aux diffrents rcipiendaires et ensuite la demande de dtails dappels qui dcrit le processus

de demande de dtails.

La transmission de factures

La transmission des factures est un processus qui est excut chaque fin de mois.

Le traitement du processus entrane deux rsultats savoir la disponibilit ou

lindisponibilit des ressources requises.

A- Si les ressources requises sont disponibles, les diffrents documents sont raliss et

remis lagent commercial.

B- Si les ressources requises ne sont pas disponibles, alors un agent commercial est

charg dinformer le client du retard encouru.

On recherche alors les ressources requises :

- Une fois les ressources trouves, on retourne ltape A pour la suite.

- Si les ressources ne sont pas trouves, cela entrane une nouvelle recherche.

C - Avec les ressources disponibles, lagent commercial se charge de la livraison des

diffrents documents au client.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

14

La demande de dtails dappels

Ce processus dcrit le droulement de la demande de dtails dappels. Il est

dclench par un vnement externe. En effet, ce sont les agents de la CITS qui font la

demande aprs avoir analys les factures transmises. Lorsquune demande est faite, lagent

commercial en charge de lONUCI informe la division business intelligence.

Une fois les dtails dappels demands disponibles, la BI informe lagent commercial. Ce

dernier se charge de la livraison des dtails dappels au client.

Ces diffrents processus sont excuts dans lordre suivant :

Figure 3 : Exploitation des donnes

1.2- DIAGNOSTIC DE LEXISTANT

Ltude de lexistant constitue la base de rfrence pour le dveloppement du systme

futur. Il est donc indispensable den distinguer les avantages et les insuffisances.

Information

disponibilit

Demande

dtails

Transmission

factures

Transmission

dtails

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

15

a) Les points forts

Les avantages dcels sont les suivants :

- Lutilisation de l'outil informatique dans la plupart des tapes du processus.

- Le principe de contrle des donnes, qui vite de se retrouver avec des donnes

errones.

- La diffusion de rapports en tant que source de donnes pour la prise de dcision.

- Laccessibilit aux donnes de lentreprise par tout utilisateur (MTNers) qui en

exprime le besoin selon les droits daccs qui lui sont allous.

b) Les points faibles

Les insuffisances distingues sont les suivantes :

- Le manque de contact permanent entre lentreprise et ses diffrents clients grands

comptes.

- Linexistence dun outil permettant la transmission directe de donnes.

- La lenteur du systme de transmission des documents tel que les dtails dappels et les

factures.

De plus, le portail dtats actuel ntant pas accessible par les usagers tant en dehors de

lintranet, les dtails dappels des agents de lONUCI leur sont envoys sous forme de

fichiers Microsoft EXCEL (.XLS) ou PDF.

2. CAHIER DE CHARGES

Le thme soumis notre tude est IMPLEMENTATION DUN PORTAIL WEB

DE REPORTING , avec comme principales fonctionnalits les spcifications suivantes :

(1) Chaque utilisateur devra sidentifier avant dentrer dans le portail.

(2) Lutilisateur une fois connect au portail devra, avoir accs tous les crans que lui

confrent ses droits sans jamais avoir sidentifier de nouveau.

(3) Permettre la CITS davoir accs tous les tats concernant lONUCI.

(4) Permettre la CITS de modifier les mots de passe des abonns en fonction du

changement de propritaire.

(5) Permettre un abonn de consulter ses dtails dappels.

(6) Permettre un affichage rapide des rapports.

(7) Permettre lexportation des tats sous format EXCEL et PDF.

(8) Pouvoir assurer le suivi des diffrentes actions qui seront entreprises.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

16

3. ANALYSE DU CAHIER DE CHARGES ET PROPOSITIONS

Cette partie consistera en lanalyse des diffrentes spcifications du cahier de charges.

3.1 ANALYSE DES SPECIFICATIONS

Les diffrentes spcifications dcrivent les oprations qui doivent pouvoir se faire sur le

portail web. Il existe plusieurs possibilits dimplmentation permettant la gestion de tous ces

flux dinformations. En effet cela pourrait se faire aussi bien travers un fichier que par

lutilisation dune base de donnes. Pour la ralisation de notre projet, nous opterons pour les

bases de donnes car elles offrent une facilit dexcution des diffrentes oprations.

Une page dauthentification doit tre implmente pour permettre chaque utilisateur de

sidentifier avant dentrer dans le portail. Lutilisateur doit pouvoir conserver ses droits dune

page lautre. Pour un souci de coordination de ses activits, la CITS doit pouvoir accder

tous les reports concernant lONUCI et aussi modifier les mots de passe abonns en fonction

de la passation de puce. Labonn quant lui doit pouvoir consulter le dtail de ses appels de

sorte faire une distinction entre les appels personnels et les appels professionnels.

Lapplication devra non seulement permettre un accs rapide diffrentes informations

sollicites mais aussi permettre un export des rapports sous diffrents formats (EXCEL et

PDF) exploitables par lutilisateur.

En rsum, lapplication concevoir devra non seulement permettre une gestion efficace

des droits dutilisateurs de sorte prserver une certaine confidentialit, mais aussi permettre

un accs rapide aux informations. Notre application devra donc grer laccs aux diffrentes

sources dinformations mais aussi en assurer le suivi et par la suite permettre leur exportation

sous diffrents formats exploitables par lutilisateur.

3.2 PROPOSITIONS DE SOLUTION

De notre analyse des spcifications, il ressort deux points prdominants : la gestion efficace

des droits daccs utilisateurs et laccs rapide aux informations.

Aussi, il est envisag de crer un portail web qui donnera un accs distant scuris aux

diffrents tats concernant lONUCI partir dinternet leur permettant daccder leurs dtails

dappels avec une pnalit de deux jours et leurs factures chaque fin de mois.

--A propos de la gestion des droits daccs utilisateurs

La page daccueil de notre application comprendra une zone dauthentification par

laquelle tout utilisateur devra passer pour accder aux donnes quil veut consulter.

Ceux qui sous entend la cration dune base de donnes relative aux utilisateurs et leur

droit pouvoir daccder ou non lapplication.

Ainsi, les abonns ONUCI pourront avoir accs leur espace client en fournissant

comme login leur numro et comme password, le mot de passe qui leur aura t

communiqu. Cet espace leur permettra davoir lintgralit de leurs dtails dappels sur la

priode les concernant.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

17

--A propos de laccs rapide aux informations

Les bases de donnes de production ne sont pas utilisables pour une exploitation

dcisionnelle car les donnes brutes ne sont pas prtes cet usage et par ailleurs les requtes

dcisionnelles sont particulirement gourmandes en ressources machines.

Ainsi, dans le cadre de notre projet, nous utiliserons la technique dj en vigueur au sein de

la division Business Intelligence qui est le datamining, ceci dans le but de faciliter laccs

aux donnes et de rendre les traitements rapides.

Le datamining est en fait un terme gnrique englobant toute une famille d'outils facilitant

l'analyse des donnes contenues au sein d'une base dcisionnelle de type Data Warehouse ou

DataMart. En peu de mots, le datamining prsente l'avantage de trouver des corrlations

informelles entre les donnes. Il permet de mieux comprendre les liens entre des phnomnes

en apparence distincts et d'anticiper des tendances encore peu discernables.

En dautres termes, cest "l'art" voire mme la "science" de l'extraction d'informations

significatives de grandes quantits de donnes.

La ralisation de notre application peut donc tre divise en deux parties :

- La conception dune interface utilisateurs et dune base de donnes relative la

gestion de leurs droits daccs.

- La conception dun entrept de donnes qui servira de support de base la conception

des diffrents rapports.

Cette tude nous a permis de relever les avantages et les failles du systme existant et

aussi dmettre des propositions quant la ralisation du systme futur.

Ces diffrents lments nous aiderons dans la conception du projet que nous abordons

maintenant.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

18

Troisime PARTIE :

MODELISATION DU

SYSTEME FUTUR

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

19

1. ANALYSE CONCEPTUELLE DE TRAITEMENT

Rappel

Le modle conceptuel des traitements (MCT) a pour objectif de reprsenter formellement

les activits exerces par le domaine en faisant abstraction de lorganisation, c'est--dire des

moyens et ressources ncessaires lexcution de ces activits.

Cest un enchanement doprations lies un traitement spcifique qui est le processus.

Il permet donc de reprsenter de faon schmatique les processus dun systme

dinformation.

1.1 DESCRIPTION DU SYSTEME

a) Authentification des utilisateurs

Lorsquun visiteur arrivera sur la page daccueil de lapplication, il devra dabord

sauthentifier.

Suite cette authentification, un contrle sera fait au niveau de la base de donnes

utilisateur afin de vrifier sil a le droit daccs ou non.

Sil a les droits et seulement dans ce cas l, une session lui sera ddie et il pourra

consulter les donnes auxquelles il a accs. Son adresse IP sera enregistre ainsi que la date

laquelle il sest connect.

b) La consultation des informations

Aprs stre authentifi, il pourra accder aux diffrentes donnes qui lui sont permises

de voir.

Ainsi, les abonns pourront visualiser leurs dtails dappels sur la priode qui leur

associ. Les agents de la CITS et les commerciaux, eux, pourront accder aux diffrents

dtails dappels de tous les abonns et auront de surcroit la possibilit de visualiser les dtails

dappels sur diffrentes priodes dun mme numro. Ils pourront visualiser toutes les

factures tablies au nom de lONUCI.

Les agents de la BI auront la latitude sur toutes es mthodes daccs pour sassurer de la

bonne marche de lapplication et de la transmission effectives des donnes.

c) Modification du mot de passe

Seuls les agents de la CITS auront le droit de consulter et modifier les attributs des abonns.

Ainsi, lorsquils solliciteront la fonction de modification des attributs, la liste des diffrents

mots de passes antrieurs relative aux numros entrs saffichera de sorte ce quil nattribue

pas le mme mot de passe un mme numro sur deux priodes diffrentes. Ceci pour viter

quun ancien utilisateur du service puisse accder aux dtails de lutilisateur courant.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

20

1.2 LES ACTEURS

Un acteur reprsente une personne ou une chose dialoguant avec le systme en cours de

dveloppement. Ce terme acteur ne dsigne pas seulement les utilisateurs humains mais

galement les autres systmes.

Dans le cas despce, on distingue :

Lutilisateur, le serveur de traitement, le serveur de donnes.

N.B. : Lutilisateur pour regrouper la CITS, le commercial, labonn et la BI.

1.3 LES DIFFERENTS CAS DUTILISATION

Les cas dutilisation reprsentent un ensemble dactions ralises par le systme en

rponse une action dun acteur.

Dans le cas de notre application, on distingue :

La mise jour des donnes

La demande de page web

La demande dinformation la base de donnes (requte SQL)

Lextraction des donnes de la base

La rception des donnes disponibles

1.4 GRAPHE DES FLUX

Figure 4 : Graphe des flux

Lgende :

Acteur interne

Acteur externe

Flux dinformations

2 3

Serveur web

Serveur de donnes

Utilisateurs

1

5

4

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

21

(1) La mise jour des donnes (procdures stockes)

(2) La demande de page web

(3) La demande dinformation la base de donnes (requte SQL)

(4) Lextraction des donnes de la base

(5) La rception des donnes disponibles (dtails dappels, factures, etc.)

1.5 DIAGRAMME DORDONNANCEMENT DES FLUX

Le diagramme dordonnancement des flux illustr la figure 5 permet de montrer lordre

dans lequel les flux dinformation prsents dans le graphe des flux se ralisent.

Figure 5 : Diagramme dordonnancement des flux

1.6 REGLES DE TRAITEMENT (RT)

RT 1 : les donnes font lobjet de contrles par un collaborateur dsign de lexploitation

RT 2 : les valeurs collectes sont traites aprs confirmation de leur validit,

RT 3 : les factures sont diffuses avant le 05 du mois suivant lexercice concern,

RT 4 : les dtails dappels sont mis disposition quotidiennement avec un cart tolr de

deux jours,

RT 5 : la livraison ncessite des ressources (factures, dtails dappels) disponibles,

RT 6 : une livraison est mise en attente si elle ncessite des ressources indisponibles,

RT 7 : le dtail dappels est ralis la demande du client,

RT 8 : un projet livr entrane larchivage de la demande,

RT 9 : les donnes sont archives sur une priode de six mois aprs laquelle elles sont

supprimes de la base.

1 2

3

5

4

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

22

1.7 MODELE CONCEPTUEL DE TRAITEMENT (MCT)

Figure 6 : Modle conceptuel de traitement

Demande d'

authentification

Accs refus Accs accord

Authentification

- contrle appartenance membre

- contrle droits d'accs

Authentification

accepte

toujours

Ouverture session

- enregistrement adresse IP

- enregistrement date_fin

session

ouverte

Demande de

page web

et

Toujours

Confection et envoi de page

- execution de la requte

- extraction des donnes de la BD

- confection de la page

page reue

demande

modification

attributs

et

toujours

Modification attributs

- affichage liste infos existantes

- affichage zone modification

Demande de

dconnexion

Modification

effectue

et

toujours

Fermeture session

- enregistrement date_fin

session

ferme

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

23

2. ANALYSE CONCEPTUELLE DE DONNEES

Rappel

Le modle conceptuel des donnes (MCD) a pour but d'crire de faon formelle les

donnes qui seront utilises par le systme d'information. Il s'agit donc d'une reprsentation

des donnes, facilement comprhensible, permettant de dcrire le systme d'information

l'aide d'entits et de relations.

On appelle entit, la reprsentation d'un lment matriel ou immatriel ayant un rle

dans le systme que l'on dsire dcrire.

On appelle relation, les liens smantiques qui peuvent exister entre plusieurs entits.

2.1 IDENTIFICATION DES ENTITES DU SYSTEME

Lanalyse conceptuelle des donnes sarticulera essentiellement sur le systme de gestion

des utilisateurs. tant donn que les donnes relatives aux diffrents documents livrs sont

bases sur les entrepts de donnes existants, nous nen ressortirons pas le modle

conceptuel.

Ainsi, nous pouvons distinguer les diffrentes entits suivantes : utilisateur, priode,

session, groupe, actions et crans.

Utilisateur : Les diffrents internautes qui pourront se connecter lapplication.

Priode : Priode de validit du mot de passe.

Session : Univers dun utilisateur sa connexion.

Groupes : Les diffrents ensembles de personnes qui sont rassembles en fonction de leurs

proprits communes (fonction professionnelle, etc.)

Actions : Les diffrentes activits qui peuvent tres menes sur lapplication (consultation,

modification,)

Ecrans : Les diffrentes pages qui constituent lapplication web.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

24

2.2 DICTIONNAIRE DE DONNEES

Le dictionnaire des donnes est un tableau dont les lignes reprsentent les diffrentes

proprits des donnes de notre systme.

Lexamen des informations utilises par le futur systme a permis dtablir le dictionnaire

des donnes illustr par le tableau ci dessous.

Tableau 2 : Dictionnaire des donnes

Lgende

Noms symboliques Proprits correspondantes Type Long Observations

1 periode_id Identifiant de la priode N 10 Incrmentation automatique

2 deb_periode Date de dbut de la priode D 10 jj/mm/aaaa

3 fin_periode Date de fin de la priode D 10 jj/mm/aaaa

4 statut_periode Statut de la priode B 1 Peut prendre la valeur 0 ou 1

5 user_id Identifiant de lutilisateur N 10 Incrmentation automatique

6 Login Login de lutilisateur AN 10

7 Password Mot de passe de lutilisateur AN 10

8 groupe_id Code du groupe N 10

9 lib_groupe Libell du groupe AN 25

10 ecran_id Code de lcran N 15

11 nom_ecran Nom de lcran AN 50

12 date_creation_ecran Date de cration de lcran D 10 jj/mm/aaaa

13 session_id Identifiant de la session N 150

14 adr_ip Adresse ip AN 15 207.012.23.15

15 deb_session Date douverture de session D 10 jj/mm/aaaa

16 fin_session Date de fermeture de session D 10 jj/mm/aaaa

17 action_id Identifiant de laction N 10 Incrmentation automatique

18 lib_action Libell de laction AN 150

19 date_action Date de laction D 10 jj/mm/aaaa

20 statut_action Statut de laction B 1 Peut prendre la valeur 0 ou 1

21 type_acces Type daccs AN 15

A : Alphabtique D : Date

N : Numrique AN : AlphaNumrique

B : Boolen

AN :

mrique

NF

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

25

2.3 STRUCTURE DACCES THEORIQUE

Figure 7 : Structure daccs thorique

2.4 REGLES DE GESTION (RG)

Les rgles de gestion expriment dune faon dynamique les actions qui doivent tre

accomplies dune part et dautre part dune faon statique la rglementation jointe ces

actions. Les rgles de gestion sont la traduction conceptuelle des objectifs choisis et des

contraintes acceptes par lentreprise et qui rgissent son activit. Notre tude nous a permis

de mettre en vidence les rgles de gestion suivantes :

RG 1 : Un utilisateur appartient un et un seul groupe.

RG 2 : Un groupe est constitu de un ou plusieurs utilisateurs.

RG 3 : Un mot de passe est valable sur une priode donne.

RG 4 : Un groupe a accs un ou plusieurs crans.

RG 5 : Un cran peut tre accd par un ou plusieurs groupes.

RG 6 : Toutes les actions effectues durant une session sont historis.

RG 7 : Une session est ouverte par un et un seul utilisateur.

RG 8 : Un utilisateur peut ouvrir plusieurs sessions.

RG 9 : Une priode peut concerner plusieurs utilisateurs

RG 10 : Une action peut tre excute ou non durant une session.

RG 11 : une action appartient au moins une session

fin _periode

lib_group

groupe_id

date_creation_ecran

ecran_id

type_accs

session_id

deb_periode

adr_ip

deb_session

fin_session

date_action

statut_action

id_action

lib_action

user_id

nom_ecran

periode_id

statut_periode

login

password

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

26

2.5 MODELE CONCEPTUEL DE DONNEES (MCD)

1,1

1,n

1,n

1,1

1,n

1,n

1,n

1,1

1,n

0,n

Peri dode

peri ode_i d

deb_perode

fi n_peri ode

statut_peri ode

Uti l i sateur

user_i d

l ogi n

password

Sessi on

sessi on_i d

adr_i p

deb_sessi on

fi n_sessi on

Ecrans

ecran_i d

nom_ecran

date_creati on_ecran

Groupe

groupe_i d

l i b_groupe

Acti ons

acti on_i d

l i b_acti on

associ er

ouvri r

accede

type_acces Texte

apparteni r

hi stori se

date_acti on

statut_acti on

Date

Bool en

Figure 8 : Modle Conceptuel de donnes

3. ANALYSE LOGIQUE DE DONNEES

Rappel

Le modle logique de donnes (MLD) consiste dcrire la structure de donnes utilise

sans faire rfrence un langage de programmation. Il sagit donc de prciser le type de

donnes lors des traitements. Ainsi le modle logique est dpendant du type de base de

donnes utilis.

Le modle logique des donnes sobtient partir du modle conceptuel des donnes par

lapplication des rgles de passage du MCD au MLD. Contrairement au modle conceptuel

des donnes qui est indpendant des choix dorganisation (base de donnes ou fichiers) le

modle logique des donnes rpond ces exigences. Dans le cas de notre projet nous

choisissons dutiliser un systme de gestion de base de donnes relationnelle, car il assure

une totale indpendance des programmes et des donnes.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

27

3.1 REGLES DE PASSAGE DU MCD AU MLD

Rgle n1 : cas des entits

Les entits deviennent des tables

Lidentifiant de lentit devient la cl de la table

Les proprits de lentit deviennent des attributs de la table

Rgle n2 : Cas de lassociation 0,1 0, n

Une relation R du MCD de type :

disparat dans le MLD. Lidentifiant de A est incorpor dans la relation B et si R est porteuse

de proprits, celles-ci deviennent des constituants de B.

Rgle n3 : Cas de lassociation 0, n 0, n ou 1, n 1, n

Une relation R du MCD de type :

devient une table. Lidentifiant de la relation R est obtenue par la concatnation des

identifiants des entits qui participent cette relation. Si R est porteuse de proprits, celles-

ci deviennent des constituants de la relation B.

1,n

A B

R

1,n

0,n 0,n

A B

R

0,n

A B

R

0,1

1,n

A B

R

1,1

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

28

3.2 MODELE LOGIQUE DE DONNEES

Les rgles prcdentes nous conduisent au modle logique de donnes suivant :

Tables Cls

primaires

Cls trangres Autres champs

Priode periode_id user_id deb_periode, fin_periode, statut

Utilisateur user_id groupe_id login, mdp

Groupe groupe_id lib_groupe

Ecrans ecran_id nom_ecran, date_creation_ecran

Actions action_id lib_action

Sessions session_id user_id adr_ip, deb_session, fin_session

Historique session_id, action_id date_action, statut, action

Accs groupe_id, ecran_id type_acces

Tableau 3 : Modle Logique de donnes

4. ANALYSE PHYSIQUE DES DONNEES

Rappel

Le modle physique des donnes (MPD) tudie limplmentation physique des donnes

sur support en les traduisant en enregistrements, il nous permettra donc dvaluer le volume

de notre base de donnes.

Pour raliser ce modle, nous nous sommes servis des proprits des tables prsentes au

niveau du modle logique des donnes.

Ainsi pour chaque table, il faut calculer la longueur maximale que peut avoir un

enregistrement ; ensuite, dterminer le nombre denregistrements prvisionnels (nombre

doccurrence de la table) sur un an. Sachant que les activits concernant notre domaine

peuvent accrotre dune anne une autre, nous prvoyons par consquent une majoration de

trente pourcent (30%) du volume de la base sur un an.

4.1 DESCRIPTION DETAILLEE DES TABLES

Table : Utilisateurs Longueur enregistrement : 45 caractres

Cl Primaire : user_id

CODE SIGNIFICATION TYPE LONGUEUR OBSERVATION

user_id Identifiant utilisateur N 10 Incrmentation

automatique

Login Login utilisateur AN 10

password Mot de passe utilisateur AN 10

groupe_id Code du groupe N 15

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

29

Table : Groupes Longueur enregistrement : 40 caractres

Cl Primaire : groupe_id

CODE SIGNIFICATION TYPE LONGUEUR OBSERVATION

groupe_id Code du groupe N 15

lib_groupe Libell du groupe AN 25

Table : Ecrans Longueur enregistrement : 75 caractres

Cl Primaire : ecran_id

CODE SIGNIFICATION TYPE LONGUEUR OBSERVATION

ecran_id Code de lcran N 15

nom_ecran Nom de lcran AN 50

date_creation_ecran Date de cration de lcran D 10 jj/mm/aaaa

Table : Actions Longueur enregistrement : 160 caractres

Cl Primaire : action_id

CODE SIGNIFICATION TYPE LONGUEUR OBSERVATION

action_id Identifiant de laction N 10 Incrmentation

automatique

lib_action Libell de laction AN 150

Table : Priode Longueur enregistrement : 41 caractres

Cl Primaire : periode_id

CODE SIGNIFICATION TYPE LONGUEUR OBSERVATION

periode_id Identifiant de la priode N 10 Incrmentation

automatique

deb_periode Dbut de la priode D 10 jj/mm/aaaa

fin_periode Fin de la priode D 10 jj/mm/aaaa

statut_periode Statut de la priode N 1 Peut prendre la valeur 0

ou 1

user_id Identifiant utilisateur N 10 Incrmentation

automatique

Table : Accs Longueur enregistrement : 45 caractres

Cl Primaire : groupe_id, ecran_id

CODE SIGNIFICATION TYPE LONGUEUR OBSERVATION

groupe_id Code du groupe N 15

ecran_id Code de lcran N 15

type_accs Type daccs AN 15 lec, mod

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

30

4.2 EVALUATION DE LA BASE DE DONNEES

Il sagira dans cette section de quantifier la base de donnes des utilisateurs en termes de

volume en Mgaoctet.

Tables Nombres de

caractres

Nombre doccurrence Volume

Utilisateur 45 1000 45000

Groupe 40 4 160

Ecrans 75 11 825

Actions 160 40000 6400000

Priode 41 750 30750

Historique 171 12000 2052000

Accs 45 42 1890

Total / An (en Octet) 8530625

Major 30% 11089812.5

Total / An (en Kilooctet) 10829.89502

Total (en Megaoctet) 10.57607

Tableau 4 : Evaluation de la base de donnes utilisateurs

Table : Sessions Longueur enregistrement : 195 caractres

Cl Primaire : session_id

CODE SIGNIFICATION TYPE LONGUEUR OBSERVATION

session_id Identifiant de la session N 150 Incrmentation

automatique

adr_ip Adresse ip AN 15 207.012.23.15

deb_session Date douverture de session D 10 jj/mm/aaaa

fin_session Date de fermeture de session D 10 jj/mm/aaaa

user_id Identifiant utilisateur N 10 Incrmentation

automatique

Table : Historique Longueur enregistrement : 171 caractres

Cl Primaire : session_id, action_id

CODE SIGNIFICATION TYPE LONGUEUR OBSERVATION

session_id Identifiant de la session N 150 Incrmentation automatique

action_id Identifiant de laction N 10 Incrmentation automatique

date_action Date de laction D 10 jj/mm/aaaa

statut_action Statut de laction N 1 Peut prendre la valeur 0 ou 1

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

31

La modlisation du systme futur nous permet de ressortir le schma suivant :

Utilisateur

Serveur de donnes

Script client

Serveur Web

Script Serveur

Page HTML

Ordinateur portable

Ordinateur de bureau

Terminaux

Data Mart

Lutilisateur peut

alors disposer

des donnes

comme il le

souhaite

En faisant une

demande de

page HTML,

lutilisateur

initialise des

scripts clients

qui sont traduit

en script serveur

au niveau du

serveur web

Les donnes sont

extraites des bases

de production et

stockes dans le

datawarehouse.

Ensuite laide de

procdures

stockes bien

dfinies, une

extraction des

donnes propres

aux dtails dappels

et aux factures est

enregistre dans un

data Mart

Lutilisateur

accde aux

pages HTML

laide des

terminaux

Une requte SQL

est ensuite

envoye au

serveur de

donnes

DataWarehouse

Bases de production

Oracle

SQL Server

SQL Server

Les rsultats sont alors

transmis aux diffrents

terminaux au travers de

pages HTML

Le rsultat obtenu suite

la requte SQL est

transmis au serveur de

donnes

Le serveur de

donnes interroge le

DataMart laide de

la requte SQL

Figure 9 : schma de larchitecture globale finale de la solution

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

32

Quatrime PARTIE :

CONCEPTION DE

LAPPLICATION

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

33

Les portails d'entreprise (EIP, Enterprise Information Portal) initient une nouvelle

approche de la conception des systmes d'information en plaant au premier plan les besoins

des utilisateurs, en matire d'accs aux informations essentielles et de partage avec leurs

pairs.

Tous les responsables sont tenus de prendre des dcisions d'orientation. L'accs tendu

l'information de l'entreprise est dsormais indispensable.

Avec un portail dcisionnel, un simple navigateur Internet est suffisant pour accder

aux informations de l'entreprise.

Une fois l'utilisateur connect et reconnu, le portail affiche sa page d'accueil personnalise.

Chaque poste est personnalisable selon les desiderata de chacun.

La personnalisation de sa page d'accueil, vritable bureau virtuel, n'est pas le moindre des

avantages du portail informationnel. Lutilisateur peut ainsi accder ses outils favoris,

exploiter son tableau de bord, consulter ses sources d'informations,

Un systme de profil scurise l'accs aux informations sensibles.

Le portail d'entreprise informationnel (dcisionnel) devient l'accs universel au systme

d'information de l'entreprise.

D'autre part, le portail est l'outil-cl pour faciliter les changes et le partage

d'informations pour les entreprises ayant bien tabli les rgles et dynamiser la coopration.

MTN Cte dIvoire nest pas rest en marge de cette avance technologique. Ainsi,

dans le cadre de notre projet nous allons donc concevoir un portail Web dont lobjectif est de

permettre aux abonns du groupe ONUCI davoir accs leurs dtails dappels.

1. CONCEPTION DETAILLEE

La conception constitue la rflexion mise en uvre pour llaboration de lapplication

web tout en sassurant de la pertinence de son contenu sans oublier leur cohrence, leur

accessibilit et leur scurit.

1.1 STRATEGIE DOBJECTIF

Les principaux objectifs viss par la division business intelligence en laborant ce projet

est de permettre un accs rapide aux dtails de facturation ainsi quaux dtails dappels aux

clients grands comptes.

1.2 STRATEGIE DE CIBLE

Les principales cibles de ce projet sont les clients grands comptes savoir les

entreprises possdant des abonnements MTN Cte dIvoire. Dans le cadre de notre

mmoire, le cas de lONUCI nous a t confi.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

34

1.3 SCENARIOS

Dans cette partie, il sagira pour nous de nous mettre dans la peau de lutilisateur et

imaginer les diffrents cas dutilisation du portail web. Ainsi donc, nous avons retenu que :

- Les membres de la cellule auront accs lensemble des informations concernant

lONUCI et aussi la modification du mot de passe des abonns.

- Les commerciaux quant eux, auront accs lexhaustivit des tats concernant

lorganisation (tous les dtails dappels individuels et la facture globale, etc.) tout comme les

membres de la CITS de sorte pouvoir discuter dventuelles contentieux en ayant les

mmes donnes disposition.

- Labonn, lui, naura droit qua ses dtails dappels et devra entrer son numro et le

mot de passe qui lui aura t communiqu par la cellule pou pouvoir y accder. Ce dernier se

verra modifier chaque fois quil y aura une passation de puce, lattribution des puces tant

temporelle.

- Les membres de la division BI devant jouer le rle de superviseur auront accs tous

les lments du portail.

2. ERGONOMIE

L'ergonomie dune page web est sa capacit rendre facile l'accs l'information,

transmettre un message, remplir ses objectifs, rpondre aux attentes et besoins des

utilisateurs et ce de manire pratique et agrable. Il faut avoir lesprit que lutilisateur

toujours raison. Sil existe un problme avec lutilisation du systme, il provient du systme,

pas de lutilisateur.

2.1 ACCESSIBILITE

Lune des principales composantes de l'ergonomie est l'accessibilit : le site doit tre

facilement et rapidement "pris en main" par un maximum de personnes et depuis n'importe

quel ordinateur connect.

a) Rapidit du temps de chargement des pages

Internet est le mdia de l'instantan, par consquent le temps de chargement des pages

joue un rle trs important dans l'apprciation d'un site (d'autant plus que la communication

est payante pour la majorit des utilisateurs). Lapplication doit tre adapte une connexion

classique par modem 56 K. Le temps de chargement de la page d'accueil ne devra ainsi pas

excder 5 10 secondes. Les pages seront optimises en vitant les contenus flash trop

volumineux et les images non optimises et en faisant attention au code.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

35

b) Respect des usages dInternet

Lors de la conception d'une application web, il est important de se conformer aux usages

d'Internet. En effet, comme dans toute interface, les utilisateurs sont plus ou moins

conditionns par leurs expriences passes et leur environnement. Il est ainsi d'usage qu'un

lien html dans un corps de texte soit symbolis par le soulignement du mot. De mme, il est

de convenance de placer les lments de navigation plutt en haut et sur la gauche de la page,

et le logo de l'entreprise en haut gauche. Les utilisateurs ont tellement l'habitude de se

reprer dans ce type d'interface que c'est devenu un usage (tout comme le fait de mettre la

date en haut droite d'une lettre). De plus, cette disposition suit le sens naturel et intuitif du

cheminement visuel sur un cran : les yeux explorent l'cran en effectuant un "Z" s'arrtant

dans la zone centrale de l'cran.

2.2 SOBRIETE

La sobrit dune page web se peroit dans sa simplicit, c'est--dire labsence

dinformations superflues en vue de renforcer sa crdibilit et la bonne image de la socit ou

de lorganisation quil reprsente. Un autre lment dterminant dans la sobrit dune page

web est la lourdeur. En effet, les animations seront spcialement utilises pour afficher des

messages importants car elles attirent le regard des visiteurs.

2.3 LISIBILITE

La lisibilit dune page web peut tre perue comme son aptitude organiser et

prsenter les informations de faon textuelle. Elle repose sur plusieurs facteurs : la police du

texte, la taille du texte, la mise en page et le contraste.

a) La police du texte

Le choix principal qui se pose quand il s'agit de choisir une police de caractre est "avec

ou sans serif". Une police avec serif a des empattements au bout des caractres, et une police

sans serif n'en a pas.

Certaines tudes avanaient que les polices sans-serif taient plus adaptes la lecture

l'cran. Au-del de cette consigne, il est encore plus prfrable de choisir une police de

caractre qui a t conue pour la lecture l'cran. Ce genre de police existe aussi bien avec

serif que sans serif.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

36

Georgia est une police serif conue pour l'cran, alors que Times est une police serif

conue pour l'imprim. On prfrera pour la police du texte des pages, la police Verdana qui

est une police sans serif conue pour la lecture l'cran.

b) La taille du texte

La taille du texte est videmment un facteur trs important de la lisibilit d'un texte. La

difficult consiste parvenir offrir une taille de texte qui convienne tous les yeux, bons

comme mauvais.

La premire chose faire quand il sagit de spcifier la taille du texte est de le faire en

units relatives. En effet, Au lieu de dfinir la taille du texte en points ou en pixels, il vaut

mieux utiliser des % ou des em : ces units sont relatives la taille d'affichage spcifie par

le navigateur. L'utilisateur pourra alors choisir sa guise d'agrandir ou de rtrcir la taille du

texte pour l'accorder sa vue.

Avoir une taille de texte exprime en units relatives est trs important, mais ce n'est pas

toujours suffisant : les utilisateurs qui ne savent pas qu'ils peuvent modifier la taille du texte

dans leur navigateur sont trs nombreux. Dans ce cas, il peut tre utile de prvoir d'autres

moyens pour changer la taille du texte.

Enfin, il est aussi possible d'expliquer l'utilisateur qu'il a la possibilit de changer la

taille du texte depuis le navigateur

c) La mise en page

La mise en page du texte est un autre facteur influenant la lisibilit d'un texte. Avant

tout, il est important de mnager des espaces vides pour arer la mise en page et faciliter

la distinction entre les blocs de textes.

Nous nous assurerons d'avoir un interligne suffisant car un espacement trop faible entre

deux lignes complique la lecture d'une ligne une autre.

La longueur des lignes de texte est aussi un facteur de lisibilit (un texte dont la ligne est

trop longue est difficile lire, car il est alors plus difficile de trouver la ligne suivante).

Mme s'il vaut mieux essayer de ne pas dpasser 100 caractres par ligne, c'est surtout

l'alignement du texte qu'il faut choisir avec attention. La justification du texte droite est trs

prise par les concepteurs web, mais a pour dfaut de crer des espacements gnants entre les

mots lorsque la ligne est trop courte. Nous opterons gnralement pour un alignement

gauche.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

37

Aperu de textes justifis respectivement droite et gauche

d) Le contraste

Il vaut mieux ne pas restreindre la question de la lisibilit l'cran uniquement la police

de caractre ou la taille du texte : le contraste est aussi trs important. Il convient de crer

un contraste suffisamment fort entre le fond et le texte lui-mme. Le texte en noir sur fond

blanc est une rfrence, mais peut parfois jug trop agressif. Notre choix se portera sur noir

sur gris clair et le noir sur fond blanc.

En plus du contraste du texte lui-mme, il peut tre intressant de dfinir un contraste

diffrent pour certains lments particulier du bloc de texte : les mots que l'on souhaite

mettre en avant (gras, surlign), les liens hypertextes, etc.

3. NAVIGATION

3.1 UNE NAVIGATION EXPLOITABLE

La navigation est la manire de rendre facile les dplacements des visiteurs en utilisant

lenvironnement hypertexte qui est un systme dans lequel les objets (textes, images,

musique, programmes, etc.) sont associs de manire crative. Ainsi lenvironnement

hypertexte offre dnormes possibilits pour la rdaction et la structure des informations.

Dans un tel document, on accde instantanment des informations connexes grce des

signaux de navigation, tels que tables de matires, rfrences croises, des graphismes

attrayants et aussi un jeu de liens textuels. Une navigation efficace comprend non seulement

des liens vers dautres pages du site web mais aussi des lments permettant au visiteur de se

situer. Il doit pouvoir rpondre aux questions suivantes :

- O suis-je ?

- O puis-je aller ?

- Comment puis-je y aller ?

- Comment puis-je revenir mon point de dpart ?

Pour se faire, le site mettra la disposition du visiteur les informations suivantes :

- Savoir quelle est la page courante ainsi que le type de contenu qui est consult ;

- Savoir se situer par rapport eu reste du site web ;

- Disposer de liens faciles comprendre et cohrents.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

38

a) Situer le visiteur

Le visiteur doit savoir o il se situe dans le site, comment revenir do il vient et

comment se dplacer dans les rubriques. Pour cela lon utilise des lments de navigation qui

sont des outils tels que :

- Le fil dAriane ;

- La navigation par onglet ;

- La carte du site.

En raison de sa simplicit demploi et de mise en uvre le fil dAriane fut choisi. Ce

dernier est un outil de navigation constitu d'une suite de liens hirarchise. Le fil d'Ariane

reprsente le chemin de navigation et permet l'usager :

- de se reprer dans le site

- de remonter facilement aux rubriques principales.

Il se prsente sous cette forme : jeux >> puzzle et possde les caractristiques suivantes :

- Liens spars par le caractre > , afin de symboliser la notion de hirarchie.

- Dernier lien non cliquable et en gras. Il reprsente la page sur laquelle le visiteur se

trouve.

b) Limiter la surcharge dinformations

Frustrant et noyant le visiteur, la surcharge dinformation (fichiers rallonge se

droulant linfini, tableaux de liens et de boutons, etc.) doit tre vite. Ainsi parmi les

nombreuses mthodes (le contrle de la longueur des pages, la cration de segments

dinformations grables, etc.), la premire, sera utilis car il est facile mettre en uvre et il

est prfrable demployer de nombreux liens internes favorisant ainsi la navigation et les

pages courtes.

3.2 TYPE DE NAVIGATION

Avec une meilleure gestion du multimdia aujourdhui travers Internet, deux

types de navigations cohabitent. Ce sont :

- La navigation graphique consistant en lemploi de textes graphiques ou dicnes

comme signaux de navigation.

- La navigation textuelle qui revient lutilisation de textes simples liant les diffrentes

pages entre elles.

Bien que la navigation textuelle soit la plus efficace car fonctionnant autant sur les

navigateurs en mode texte quen mode graphique, que ce dernier soit activ ou non, une

union des deux types sera adopte vu la touche dattrait apports par les graphismes de nos

jours. Cette union se rsumera la description des liens graphiques par des liens textuels.

MEMOIRE DE FIN DE CYCLE Anne acadmique 2007-2008

JAMES Rachel Koua Dut Informatique 3

39

4. LE WEB DESIGN

Le web design dsigne la discipline consistant structurer les lments graphiques d'un

site web afin de traduire, travers une dimension esthtique, l'identit visuelle de la socit ou

de l'organisation. Il s'agit ainsi d'une tape de conception visuelle, par opposition la

conception fonctionnelle (ergonomie, navigation).

L'objet du web design est de valoriser l'image de l'entreprise ou de l'organisation par le

biais d'lments graphiques afin de renforcer son identit visuelle et de procurer un sentiment

de confiance l'utilisateur. Nanmoins, en vertu des critres d'ergonomie, un site web doit