Beruflich Dokumente

Kultur Dokumente

9.2.1.10 Packet Tracer Configuring Standard ACLs Instructions

Hochgeladen von

Neftalí Alvarado RosalesCopyright

Verfügbare Formate

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

Verfügbare Formate

9.2.1.10 Packet Tracer Configuring Standard ACLs Instructions

Hochgeladen von

Neftalí Alvarado RosalesCopyright:

Verfügbare Formate

2014 Cisco y/o sus filiales. Todos los derechos reservados. Este documento es informacin pblica de Cisco.

Pgina 1 de 4

Packet Tracer: configuracin de ACL estndar

Topologa

Packet Tracer: configuracin de ACL estndar

2014 Cisco y/o sus filiales. Todos los derechos reservados. Este documento es informacin pblica de Cisco. Pgina 2 de 4

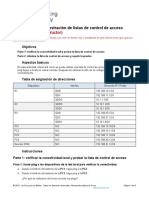

Tabla de direccionamiento

Dispositivo Interfaz Direccin IP

Mscara de

subred

Gateway

predeterminado

R1

F0/0 192.168.10.1 255.255.255.0 N/A

F0/1 192.168.11.1 255.255.255.0 N/A

S0/0/0 10.1.1.1 255.255.255.252 N/A

S0/0/1 10.3.3.1 255.255.255.252 N/A

R2

F0/0 192.168.20.1 255.255.255.0 N/A

S0/0/0 10.1.1.2 255.255.255.252 N/A

S0/0/1 10.2.2.1 255.255.255.252 N/A

R3

F0/0 192.168.30.1 255.255.255.0 N/A

S0/0/0 10.3.3.2 255.255.255.252 N/A

S0/0/1 10.2.2.2 255.255.255.252 N/A

PC1 NIC 192.168.10.10 255.255.255.0 192.168.10.1

PC2 NIC 192.168.11.10 255.255.255.0 192.168.11.1

PC3 NIC 192.168.30.10 255.255.255.0 192.168.30.1

WebServer NIC 192.168.20.254 255.255.255.0 192.168.20.1

Objetivos

Parte 1: planificar una implementacin de ACL

Parte 2: configurar, aplicar y verificar una ACL estndar

Informacin bsica/situacin

Las listas de control de acceso (ACL) estndar son scripts de configuracin del router que controlan si un router

permite o deniega paquetes segn la direccin de origen. Esta actividad se concentra en definir criterios de

filtrado, configurar ACL estndar, aplicar ACL a interfaces de router y verificar y evaluar la implementacin de la

ACL. Los routers ya estn configurados, incluidas las direcciones IP y el routing del protocolo de routing de

gateway interior mejorado (EIGRP).

Parte 1: planificar una implementacin de ACL

Paso 1: investigar la configuracin actual de red.

Antes de aplicar cualquier ACL a una red, es importante confirmar que tenga conectividad completa. Elija una

computadora y haga ping a otros dispositivos en la red para verificar que la red tenga plena conectividad.

Debera poder hacer ping correctamente a todos los dispositivos.

Packet Tracer: configuracin de ACL estndar

2014 Cisco y/o sus filiales. Todos los derechos reservados. Este documento es informacin pblica de Cisco. Pgina 3 de 4

Paso 2: evaluar dos polticas de red y planificar las implementaciones de ACL.

a. En el R2 estn implementadas las siguientes polticas de red:

La red 192.168.11.0/24 no tiene permiso para acceder al servidor web en la red

192.168.20.0/24.

Se permite el resto de los tipos de acceso.

Para restringir el acceso de la red 192.168.11.0/24 al servidor web en 192.168.20.254 sin interferir con

otro trfico, se debe crear una ACL en el R2. La lista de acceso se debe colocar en la interfaz de salida

hacia el servidor web. Se debe crear una segunda regla en el R2 para permitir el resto del trfico.

b. En el R3 estn implementadas las siguientes polticas de red:

La red 192.168.10.0/24 no tiene permiso para comunicarse con la red 192.168.30.0/24.

Se permite el resto de los tipos de acceso.

Para restringir el acceso de la red 192.168.10.0/24 a la red 192.168.30/24 sin interferir con otro trfico, se

debe crear una lista de acceso en el R3. La ACL se debe colocar en la interfaz de salida hacia la PC3.

Se debe crear una segunda regla en el R3 para permitir el resto del trfico.

Parte 2: configurar, aplicar y verificar una ACL estndar

Paso 1: configurar y aplicar una ACL estndar numerada en el R2.

a. Cree una ACL con el nmero 1 en el R2 con una instruccin que deniegue el acceso a la red

192.168.20.0/24 desde la red 192.168.11.0/24.

R2(config)# access-list 1 deny 192.168.11.0 0.0.0.255

b. De manera predeterminada, las listas de acceso deniegan todo el trfico que no coincide con una regla.

Para permitir el resto del trfico, configure la siguiente instruccin:

R2(config)# access-list 1 permit any

c. Para que la ACL realmente filtre el trfico, se debe aplicar a alguna operacin del router. Para aplicar la

ACL, colquela en la interfaz Gigabit Ethernet 0/0 para el trfico saliente.

R2(config)# interface GigabitEthernet0/0

R2(config-if)# ip access-group 1 out

Paso 2: configurar y aplicar una ACL estndar numerada en el R3.

a. Cree una ACL con el nmero 1 en el R3 con una instruccin que deniegue el acceso a la red

192.168.30.0/24 desde la red de la PC1 (192.168.10.0/24).

R3(config)# access-list 1 deny 192.168.10.0 0.0.0.255

b. De manera predeterminada, las ACL deniegan todo el trfico que no coincide con una regla. Para

permitir el resto del trfico, cree una segunda regla para la ACL 1.

R3(config)# access-list 1 permit any

c. Para aplicar la ACL, colquela en la interfaz Gigabit Ethernet 0/0 para el trfico saliente.

R3(config)# interface GigabitEthernet0/0

R3(config-if)# ip access-group 1 out

Packet Tracer: configuracin de ACL estndar

2014 Cisco y/o sus filiales. Todos los derechos reservados. Este documento es informacin pblica de Cisco. Pgina 4 de 4

Paso 3: verificar la configuracin y la funcionalidad de la ACL.

a. En el R2 y el R3, introduzca el comando show access-list para verificar las configuraciones de la ACL.

Introduzca el comando show run o show ip interface gigabitethernet 0/0 para verificar la colocacin de

las ACL.

b. Una vez colocadas las dos ACL, el trfico de la red se restringe segn las polticas detalladas en la

parte 1. Utilice las siguientes pruebas para verificar las implementaciones de ACL:

Un ping de 192.168.10.10 a 192.168.11.10 se realiza correctamente.

Un ping de 192.168.10.10 a 192.168.20.254 se realiza correctamente.

Un ping de 192.168.11.10 a 192.168.20.254 falla.

Un ping de 192.168.10.10 a 192.168.30.10 falla.

Un ping de 192.168.11.10 a 192.168.30.10 se realiza correctamente.

Un ping de 192.168.30.10 a 192.168.20.254 se realiza correctamente.

Das könnte Ihnen auch gefallen

- UF1879 - Equipos de interconexión y servicios de redVon EverandUF1879 - Equipos de interconexión y servicios de redNoch keine Bewertungen

- Equipos de interconexión y servicios de red. IFCT0410Von EverandEquipos de interconexión y servicios de red. IFCT0410Noch keine Bewertungen

- Practico ACLDokument5 SeitenPractico ACLEmmanuel AbschNoch keine Bewertungen

- 9.2.1.10 Packet Tracer Configuring Standard ACLs InstructionsDokument4 Seiten9.2.1.10 Packet Tracer Configuring Standard ACLs InstructionsIvanov Torres Robles100% (1)

- 7.2.1.6 Configuración de ACL IPv4 Estándar NumeradasDokument8 Seiten7.2.1.6 Configuración de ACL IPv4 Estándar NumeradasANDRES FELIPE TOLOZA RESTREPO100% (1)

- Acl StandarDokument6 SeitenAcl StandarChristian LaraNoch keine Bewertungen

- Laboratiorios AclDokument40 SeitenLaboratiorios AclAndres Nuñez100% (1)

- 9.2.1.10 Packet Tracer Configuring Standard ACLs InstructionsDokument4 Seiten9.2.1.10 Packet Tracer Configuring Standard ACLs InstructionsMarce CortésNoch keine Bewertungen

- 7.2.1.6 Packet Tracer Configuring Numbered Standard IPv4 ACLs Instructions - ILMDokument4 Seiten7.2.1.6 Packet Tracer Configuring Numbered Standard IPv4 ACLs Instructions - ILMMartin GomezNoch keine Bewertungen

- 7.2.1.6 Packet Tracer Configuring Numbered Standard IPv4 ACLs Instructions PDFDokument4 Seiten7.2.1.6 Packet Tracer Configuring Numbered Standard IPv4 ACLs Instructions PDFLuis Rolando Camana VegaNoch keine Bewertungen

- 7.2.1.6 Packet Tracer Configuring Numbered Standard IPv4 ACLs Instructions PDFDokument4 Seiten7.2.1.6 Packet Tracer Configuring Numbered Standard IPv4 ACLs Instructions PDFDaniel Freddy Morales ThomasNoch keine Bewertungen

- 7.2.1.6 Packet Tracer Configuring Numbered Standard IPv4 ACLs Instructions PDFDokument4 Seiten7.2.1.6 Packet Tracer Configuring Numbered Standard IPv4 ACLs Instructions PDFDaniel MedinaNoch keine Bewertungen

- 7.2.1.6 Packet Tracer Configuring Numbered Standard IPv4 ACLs InstructionsDokument4 Seiten7.2.1.6 Packet Tracer Configuring Numbered Standard IPv4 ACLs InstructionsDany Cuevas VelazquezNoch keine Bewertungen

- 9.2.1.10 Packet Tracer Configuring Standard ACLs Instructions IGDokument9 Seiten9.2.1.10 Packet Tracer Configuring Standard ACLs Instructions IGMilton SottoNoch keine Bewertungen

- Ejemplos de Acl 2Dokument7 SeitenEjemplos de Acl 2Walter Alvarado RuizNoch keine Bewertungen

- 5.2.7-Packet-Tracer - Configure-And-Modify-Standard-Ipv4-Acls - es-XLDokument10 Seiten5.2.7-Packet-Tracer - Configure-And-Modify-Standard-Ipv4-Acls - es-XLManu RamosNoch keine Bewertungen

- 4.1.4-Packet-Tracer - Acl-Demonstration - es-XLDokument7 Seiten4.1.4-Packet-Tracer - Acl-Demonstration - es-XLmarcos marcosNoch keine Bewertungen

- Configuración y Verificación de Acl EstándarDokument12 SeitenConfiguración y Verificación de Acl EstándarsneiderNoch keine Bewertungen

- 4.1.3.5 15151157 Garcia Escobedo Emmanuel 11-12Dokument9 Seiten4.1.3.5 15151157 Garcia Escobedo Emmanuel 11-12Emmanuel Garcia EscobedoNoch keine Bewertungen

- Practica 5.3.4 CiscoDokument8 SeitenPractica 5.3.4 CiscoCeluis ShodanNoch keine Bewertungen

- 4.1.4 Packet Tracer - Acl Demonstration - Es XLDokument3 Seiten4.1.4 Packet Tracer - Acl Demonstration - Es XLAlberto AlvaradoNoch keine Bewertungen

- Actividad 5.3.4: Configuración de Las ACL ExtendidasDokument8 SeitenActividad 5.3.4: Configuración de Las ACL ExtendidasemersonNoch keine Bewertungen

- Practica4 5.5.1Dokument6 SeitenPractica4 5.5.1Guillaumeplisson1Noch keine Bewertungen

- Ejercicio Packet Tracer, Iniciarse en Las ACL S - NEWfly, Redes Cisco y Packet TracerDokument7 SeitenEjercicio Packet Tracer, Iniciarse en Las ACL S - NEWfly, Redes Cisco y Packet TracerAlejandra CastilloNoch keine Bewertungen

- 5.2.7 Packet Tracer - Configure and Modify Standard IPv4 ACLsDokument6 Seiten5.2.7 Packet Tracer - Configure and Modify Standard IPv4 ACLsChristian Jesus Ocrospoma Varela100% (1)

- Laboratorio 15 Configuracion y Modifique Las ACL IPv4 Estandar Version EstaidennDokument21 SeitenLaboratorio 15 Configuracion y Modifique Las ACL IPv4 Estandar Version EstaidennNERO ALTERNoch keine Bewertungen

- 5.2.7 Packet Tracer - Configure and Modify Standard IPv4 ACLs - ILMDokument12 Seiten5.2.7 Packet Tracer - Configure and Modify Standard IPv4 ACLs - ILMCristian ChingalNoch keine Bewertungen

- 4.1.4 Packet Tracer - ACL Demonstration - ILMDokument4 Seiten4.1.4 Packet Tracer - ACL Demonstration - ILMCristian ChingalNoch keine Bewertungen

- Práctica de Laboratorio: Configuración y Verificación de ACL EstándarDokument9 SeitenPráctica de Laboratorio: Configuración y Verificación de ACL Estándarkelme07Noch keine Bewertungen

- 5.1.8 Packet Tracer - Configure Numbered Standard IPv4 ACLsDokument3 Seiten5.1.8 Packet Tracer - Configure Numbered Standard IPv4 ACLsChristian Jesus Ocrospoma VarelaNoch keine Bewertungen

- 5.1.8 Packet Tracer - Configure Numbered Standard Ipv4 Acls - Es XLDokument3 Seiten5.1.8 Packet Tracer - Configure Numbered Standard Ipv4 Acls - Es XLasdfNoch keine Bewertungen

- 5 5 1Dokument10 Seiten5 5 1Tuti On LineNoch keine Bewertungen

- 5.1.8 Packet Tracer - Configure Numbered Standard IPv4 ACLs - ILMDokument4 Seiten5.1.8 Packet Tracer - Configure Numbered Standard IPv4 ACLs - ILMJAVIER RODRIGUEZ SALAMANCANoch keine Bewertungen

- Laboratorio No. V Configuración de ACLsDokument18 SeitenLaboratorio No. V Configuración de ACLsmarlenys cedeñoNoch keine Bewertungen

- 9.2.2.7 Lab - Configuring and Verifying Standard ACLsDokument17 Seiten9.2.2.7 Lab - Configuring and Verifying Standard ACLsMateo Rios100% (3)

- 5.5.1 Packet Tracer - Ipv4 Acl Implementation Challenge - Es XLDokument3 Seiten5.5.1 Packet Tracer - Ipv4 Acl Implementation Challenge - Es XLCristian UrquidiNoch keine Bewertungen

- Practica 3 CCNA SecurityDokument5 SeitenPractica 3 CCNA SecurityAlonsitho Cocker Español Godoy GarciaNoch keine Bewertungen

- ACL - PracticaDokument10 SeitenACL - Practicakenny9090Noch keine Bewertungen

- Practicas ACL CCNA 4Dokument16 SeitenPracticas ACL CCNA 4Alfonso Garcia CarvajalNoch keine Bewertungen

- C Macas NET39Dokument20 SeitenC Macas NET39AxelNoch keine Bewertungen

- ADCLDokument10 SeitenADCLJoso LuchoNoch keine Bewertungen

- 5.5.1 Packet Tracer - IPv4 ACL Implementation Challenge - ILMDokument4 Seiten5.5.1 Packet Tracer - IPv4 ACL Implementation Challenge - ILMAlfredo de Alba AlvaradoNoch keine Bewertungen

- 9.2.2.7 Lab - Configuring and Verifying Standard ACLsDokument9 Seiten9.2.2.7 Lab - Configuring and Verifying Standard ACLsRoger MoreiraNoch keine Bewertungen

- 9.4.2.7 Lab - Troubleshooting ACL Configuration and PlacementDokument13 Seiten9.4.2.7 Lab - Troubleshooting ACL Configuration and PlacementemersonNoch keine Bewertungen

- Cap 7 CcnaDokument7 SeitenCap 7 CcnaLuis Israel MoralesNoch keine Bewertungen

- 5.1.9 Packet Tracer - Configure Named Standard IPv4 ACLsDokument2 Seiten5.1.9 Packet Tracer - Configure Named Standard IPv4 ACLsChristian Jesus Ocrospoma VarelaNoch keine Bewertungen

- 5.5.1 Packet Tracer - IPv4 ACL Implementation Challenge - ILMDokument9 Seiten5.5.1 Packet Tracer - IPv4 ACL Implementation Challenge - ILMbreiner mauricio castañeda puentesNoch keine Bewertungen

- Lab - Configuring and Modifying Standard IPv4 ACLs - ILMDokument5 SeitenLab - Configuring and Modifying Standard IPv4 ACLs - ILMsaturvinngNoch keine Bewertungen

- Modulo 3-5 Examen de Seguridad de RedDokument13 SeitenModulo 3-5 Examen de Seguridad de RedJhoan Francisco Diaz GutierrezNoch keine Bewertungen

- 5 2 8Dokument10 Seiten5 2 8marc_rivero_pratNoch keine Bewertungen

- Examen 8Dokument9 SeitenExamen 8Mau Jose Carlos100% (1)

- UF1863 - Instalación y configuración de dispositivos y servicios de conectividad asociadosVon EverandUF1863 - Instalación y configuración de dispositivos y servicios de conectividad asociadosNoch keine Bewertungen

- Administración de servicios web: Anatomía del internetVon EverandAdministración de servicios web: Anatomía del internetNoch keine Bewertungen

- UF1875 - Gestión de recursos, servicios y de la red de comunicacionesVon EverandUF1875 - Gestión de recursos, servicios y de la red de comunicacionesNoch keine Bewertungen

- Introducción Al Psoc5Lp: Teoría y aplicaciones prácticaVon EverandIntroducción Al Psoc5Lp: Teoría y aplicaciones prácticaNoch keine Bewertungen

- UF1869 - Análisis del mercado de productos de comunicacionesVon EverandUF1869 - Análisis del mercado de productos de comunicacionesNoch keine Bewertungen

- Prácticas de redes de datos e industrialesVon EverandPrácticas de redes de datos e industrialesBewertung: 4 von 5 Sternen4/5 (5)

- Programación gráfica para ingenierosVon EverandProgramación gráfica para ingenierosBewertung: 4.5 von 5 Sternen4.5/5 (3)

- Instalación y configuración del software de servidor web. IFCT0509Von EverandInstalación y configuración del software de servidor web. IFCT0509Noch keine Bewertungen

- Examen Del Capítulo 2 de ITNDokument10 SeitenExamen Del Capítulo 2 de ITNnelsonNoch keine Bewertungen

- Seguridad en Redes y TelecomunicacionesDokument8 SeitenSeguridad en Redes y TelecomunicacionesMateo MenaNoch keine Bewertungen

- CCNA4 Practica 5 GRE-OSPFDokument5 SeitenCCNA4 Practica 5 GRE-OSPFAlma YaritzaNoch keine Bewertungen

- 6.2.4.4 Packet Tracer - Configuring IPv6 Static and Default Routes InstructionsDokument3 Seiten6.2.4.4 Packet Tracer - Configuring IPv6 Static and Default Routes InstructionsTu Niña Garcia ServinNoch keine Bewertungen

- Uladech Biblioteca VirtualDokument151 SeitenUladech Biblioteca VirtualLuisMiguelIldefonsoSolisNoch keine Bewertungen

- Segmentación e InterconexiónDokument4 SeitenSegmentación e InterconexiónSergio Mauricio Acuña BravoNoch keine Bewertungen

- Informe-Gestion de Redes PDFDokument15 SeitenInforme-Gestion de Redes PDFLeonardo OroscoNoch keine Bewertungen

- Prueba de Habilidades Ccna I-2021Dokument25 SeitenPrueba de Habilidades Ccna I-2021William SanchezNoch keine Bewertungen

- Manual Mi Gestión DigitalDokument179 SeitenManual Mi Gestión Digitalcjx75jdcwbNoch keine Bewertungen

- 5 Formas de Bloquear YouTube - WikiHowDokument9 Seiten5 Formas de Bloquear YouTube - WikiHowAlejandro Badillo CNoch keine Bewertungen

- Laboratorio de Evolución TecnológicaDokument4 SeitenLaboratorio de Evolución TecnológicaIan JosephNoch keine Bewertungen

- 10.6.10 Packet Tracer - Back Up Configuration Files - ILMDokument7 Seiten10.6.10 Packet Tracer - Back Up Configuration Files - ILMdiego rubioNoch keine Bewertungen

- Wa0005 PDFDokument12 SeitenWa0005 PDFpepeNoch keine Bewertungen

- Practica 8 Conf Protocolo IGRPDokument8 SeitenPractica 8 Conf Protocolo IGRPAlbert GCNoch keine Bewertungen

- Cbtis 3ADokument37 SeitenCbtis 3AmallllliioNoch keine Bewertungen

- IEEE - Yosamy GarciaDokument7 SeitenIEEE - Yosamy GarciajuliantoroesNoch keine Bewertungen

- Para RedesDokument36 SeitenPara RedesRute Road TripNoch keine Bewertungen

- InformáticoDokument6 SeitenInformáticoBeck MaxNoch keine Bewertungen

- Tecnologia InalambricaDokument46 SeitenTecnologia InalambricarubenNoch keine Bewertungen

- Fortalecimiento Seguridad RouterDokument4 SeitenFortalecimiento Seguridad RouterMARIA YINA RUEDA AGUIRRENoch keine Bewertungen

- Capa de RedDokument18 SeitenCapa de RedEsperanza Elizabeth Dueñas AcostaNoch keine Bewertungen

- Cisco IosDokument13 SeitenCisco Iosdogo0% (1)

- Configurar en Modo Repeater WDS (395 - EVO-W54ARV2 Modo Repeater WDS)Dokument5 SeitenConfigurar en Modo Repeater WDS (395 - EVO-W54ARV2 Modo Repeater WDS)UdjdNoch keine Bewertungen

- Central Virtual IPLAN - Softphones - Instructivo de ConfiguracionDokument18 SeitenCentral Virtual IPLAN - Softphones - Instructivo de ConfiguracionGerman Elias SosaNoch keine Bewertungen

- UntangleDokument113 SeitenUntangleSistemas TibisayNoch keine Bewertungen

- Practica 1 Configuración Básica Del RouterDokument6 SeitenPractica 1 Configuración Básica Del RouterKarina Mar GueNoch keine Bewertungen

- 3.3.2.7 Packet Tracer - WEP WPA2 PSK WPA2 RADIUSDokument4 Seiten3.3.2.7 Packet Tracer - WEP WPA2 PSK WPA2 RADIUSFabian Uribe100% (1)

- 1 - Plataforma TecnologicaDokument51 Seiten1 - Plataforma TecnologicaJairo Velasquez BustosNoch keine Bewertungen

- ITN v7 Release NotesDokument4 SeitenITN v7 Release NotespalomaNoch keine Bewertungen

- 98 366 Fundamentos de RedesDokument225 Seiten98 366 Fundamentos de RedesSofia RodriguezNoch keine Bewertungen