Beruflich Dokumente

Kultur Dokumente

Crack Cle Wep

Hochgeladen von

rainilayraozyCopyright

Verfügbare Formate

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

Verfügbare Formate

Crack Cle Wep

Hochgeladen von

rainilayraozyCopyright:

Verfügbare Formate

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

Proposez vous aussi vos tutos

et publiez les sur le site !

Recherche Google

Tuto

View it in english

Tous les

tutos

Tutorial Aircrack-ng backtrack

A venir

Test de votre rseau wifi par crack de clef wep

Vidos

Sommaire Tuto Annexes Fichiers utiles Liens FAQ Forum

Forum

A propos

Aujourd'hui la plupart des providers (free, alice, wanadoo..) fournissent dans leur offres un modem wifi (livebox,

freebox, neufbox, aol-box..)

Malheureusement la plupart (pour ne pas dire toutes) de ces box wifi appliquent le cryptage wep par dfaut si on active

le sans fil mme si le WPA tend se dmocratiser

Or il est reconnu que cette protection est dpasse, faible et facilement craquable.

Quelques minutes suffisent craquer une cl wep 128 (capture de paquets + crack cl wep) et gure plus pour une

clef wep 256 surtout avec aircrack-ptw.

Je vous propose donc un petit didacticiel pour tester votre rseau wifi, et peut tre en dmontrer sa faiblesse

scuritaire, promis vous aller passer au WPA. (vido crack wep )

La chanson qui tourne en fond sur la vido semble vous perturber beaucoup tant je reoit de mail de

personnes qui n'en dorment plus ;), il s'agit de moskau

Attention vous ne pouvez faire ce test de crack wep que si vous tes le propritaire du rseau ou si vous avez un accord

de son propritaire !!!

Le piratage est un fait grave et ce tutorial n'est en aucun cas destin cette utilisation, il est simplement l pour vous

sensibiliser la scurit de votre rseau.

Je le rappelle pour les boulets qui veulent tout pris hacker leurs voisins:

Vous devez avoir une autorisation du proprio pour pntrer, utiliser son reseau.

Sinon vous encourez de fortes peines de prison et amendes.

Rappelez vous de quels noms vous traitez le crateur du dernier virus qui se pointe sur votre ordi et dites vous

bien que vous ne vallez pas mieux si vous n'avez pas assez de moralit pour suivre des rgles simples de civilit.

Sommaire:

1:// Backtrack

2:// Airodump

3:// Aireplay

3.1:// Fake authentification

3.2:// Injection de paquets

4:// Aircrack

4BIS:// Aircrack-ptw

5:// Configuration de la connection wifi

5.1:// En mode console

5.2:// Avec le module Whax

5.3:// Changer son adresse mac

5.3.1:// Sous Linux

5.3.2:// Sous Windows

tuto-fr.com//tutorial-crack-wep-airc

Annexes

Injection de paquets sous windows

Traduction de la faq officielle

Liste de cartes compatibles aircrack

Installation d'aircrack-ng sur un routeur linux wrt54gl

aircrack-ng

Fichiers utiles

Whax, Troppix, Backtrack ...

aircrack-ng

1/18

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

6:// Trouver l'adressage du reseaux

Le tutorial d'aircrack-ng

Aircrack-ng:

Pour tester la scurit de votre rseau wifi, nous avons besoin de la suite aircrack-ng anciennement aircrack.

Par abus de language, on utilisera parfois la dnomination aircrack mme pour aircrack-ng et ses composants.

Cette suite fonctionne sous windows et linux mais certaines fonctionnalits quasi indispensables sont impossibles sous Windows

(l'injection de paquets par exemple) c'est pourquoi nous utiliserons une suite linux live (pas d'installation et aucunes connaissances

requises): Backtrack, une distribution spcialise dans les tests d'intrusion.

Il existe biensur d'autre distributions comme whax ou encore troppix (toutes ces distrib sont particulirement adaptes au cracking

wep mais une ubuntu ou autre fera trs bien l'affaire)

Dans ces distributions, tout est dj prinstall : les drivers des cartes wifi et tous les logiciels ncessaires (aireplay, airodump,

aircrack, wireshark, kismet ..).

Par contre, toutes les cartes wifi ne sont pas supportes, en gros cela dpend de leur chipset, voici une liste non

exhaustive des cartes et de leurs possibilits:

Liste de cartes wifi compatibles mode monitor + aircrack-ng

Personnellement le tutorial a t ralise avec une carte wifi usb alfa Awus036s.

Pour des raisons de confidentialit tous les noms des rseaux (ESSID) ont t masqu mis part celui dont on s'occupe.

Les adresses mac (BSSID) ont-elles aussi t censures partiellement, j'ai laiss affich que la premire partie des adresses mac qui

correspond au constructeur du matriel. (liste des adresse mac qui donne le constructeur)

Je le rpte, vous ne pouvez tenter de pntrer un rseau que si celui-ci est le votre ou si vous avez l'accord de son

propritaire !!!

Voici galement un tutorial pour installer aircrack sur un routeur type Wrt54g avec openwrt (puissant)

Prelude

La suite aircrack-ng comprend plusieurs programmes dont les 3 principaux sont

* airodump-ng, le logiciel de capture de paquets, c'est lui qui scan les rseaux et conserve les paquets qui serviront dcrypter la

clef.

* aireplay-ng, un logiciel dont la principale fonction est l'envois de paquets dans le but de stimuler le reseau et capturer plus de

paquets.

* aircrack-ng, le logiciel de crack de clef, c'est un logiciel qui partir des informations captures l'aide d'airodump va nous donner la

clef (si biensur on en a un nombre suffisant).

Pour de meilleure chances de russite, il est recommand d'avoir un ordinateur connect en wifi sur le point d'acces cible

et qu'il gnre du traffic (tlchargements ...).

Mme s'il existe des methode d'injections de paquets sans stations, elles sont d'une part plus complexes mais

possdent aussi un plus faible pourcentage de russite nous detaillerons donc plus precisement la methode avec station

car plus fiable.

1:// Backtrack :

Bon on rentre un peu dans le vif du sujet maintenant :

Procurez vous backtrack (prenez la dernire version, actuellement backtrack 2 finale)

Backtrack est un live cd et non un logiciel: explications

Si vous utilisez d'autre live cd comme whax ou troppix, le fonctionnement est quasi identique mais il est tout de mme conseill

de passer backtrack qui dispose de plus de fonctionnalits et compatibilites

Gravez la distrib sur une belle galette mettez la de cot 2 secondes. En parallle, je vous conseille de crer une partition FAT32 de 2

ou 3 giga.

L'avantage du FAT32 c'est qu'il est lisible par windows et linux.

Cette partition va en fait servir stocker les paquets capturs et les diffrents fichiers ncessaires pour le crack de la cl wep.

Cette partition n'est pas indispensable mais recommande si vous ne disposez que de peu de RAM (128 ou moins) car la distrib

backtrack est un live cd donc les fichiers de capture sont stocks dans la ram.

Le fait d'avoir une partition fat32 vous permet aussi d'arrter le pc et de redmarrer sans perdre tous les paquets dj capturs par

airodump-ng !!! (il y a aussi les clef usb ;) )

Par contre votre partition ne portera pas le mme nom sous linux que sous Windows, mettez donc un fichier

tuto-fr.com//tutorial-crack-wep-airc

2/18

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

particulier dedans pour pouvoir la reconnatre.

Apres avoir boot sur backtrack vous tombez sur un cran de login.

Le login est root, le mot de passe est toor et pour lancer le mode graphique tapez startx (il faut taper sqrtx car le clavier est

anglais

Vous tombez ensuite sur cet cran : (clic pour agrandir)

La premire chose faire est de passer en clavier franais c'est plus agrable :).

Pour ce faire : clic droit sur l'icne du drapeau amricain en bas droite puis slectionnez franais.

Ensuite ouvrez une console :

l'interface est KDE donc pour ouvrir c'est simple clic partout, suffit juste de s'y habituer ;)

Puis tapez "airmon-ng" pour dtecter les interfaces wifi puis slectionnez celle que vous voulez dmarrer avec la commande

"airmon-ng start l'interface wifi "

tuto-fr.com//tutorial-crack-wep-airc

3/18

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

Ici on voit que la carte est correctement reconnue et que le mode monitor est directement activ. Le mode monitor permet de capter

tous les paquets qui transitent mme ceux qui ne vous sont pas adresss. (aussi appel mode promiscuous)

Si vous avez une carte chipset atheros la gestion est trs lgerement diffrente, en effet avec une unique carte, vous pouvez en

crer plusieures dites virtuelles. Elles ont toute le mme pre not wifi0

Lorsque vous passer votre carte en mode monitor, vous utilisez le pre: airmon-ng start wlan0.

Il va ensuite vous crer une interface athX (X allant de 0 4) et vous afficher qu'il la passe en mode monitor. A partir de ce moment la

vous utiliserez cette interface (athX) pour toutes les commandes suivantes.

Ici ath1:

Si vous avez une carte wifi chipset ralink (comme dans ce tuto) il se peut que vous ayez dmarrer au pralable votre interface

avec la commande:

ifconfig rausb0 up

C'est une zro, pas un Ho majuscule.

Si vous utilisez dj une autre distribution linux ou si vous souhaitez installez la dernire version de la suite aircrack

pour bnficier des nouvelles fonctionnalites (dont aircrack-ptw) reportez vous la partie 4BIS du tuto.

2:// Airodump :

Maintenant nous allons commencer scanner les rseaux wifi avec airodump qui fait partie de la suite aircrack-ng :

On tape dans la console:

airodump-ng --write "NomFichierSortie" --channel "NumeroChannel" "Interface"

exemple:

airodump-ng --write tuto --channel 11 rausb0

Les paramtres sont:

"--write tuto" --write indique que l'on souhaite enregistrer la capture, il est suivis du nom du fichier dans lequel on enregistre

justement.

"--channell XX" Indique sur quel channel on scan

Pour choisir de scanner tous les canaux ne precisez pas "--channel XX" et le scan se fera sur tous les channel, 1 par 1.

Voir la documentation airodump-ng pour plus de details

Si vous avez choisi de d'utiliser une partition FAT32, vous devez vous placer dans cette partition avec la console afin d'y enregistrer

vos fichiers de capture et autres. (mini tuto navigation sous linux)

Une fois lanc airodump vous obtenez ceci:

tuto-fr.com//tutorial-crack-wep-airc

4/18

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

Je suis en rsidence tudiante donc y a pas mal de monde :D.

La colonne BSSID correspond l'adresse mac des points d'accs (AP)

La colonne ESSID correspond au nom du rseau (monRezoWifi, Wanadoo-XXXX, WiFI-freebox.)

La colonne power donne une indication de la puissance de reception, cette information peut foirer (-1) cela n'influ en rien la puissance

de reception relle , une bonne indication est la vitesse de dfilement des beacons

La premire partie correspond aux points d'accs et la seconde partie aux stations (en gros les ordinateurs qui se connectent aux AP).

La colonne qui nous intresse est la colonne des IVs, la colonne #data, c'est ces "bouts de fichiers" qui vont nous permettre de

cracker notre clef wep aucun rapport avec la colonne beacons completement inutile pour le crack.

Ici l'AP cible "tuto-fr.com" est le seul dont le Essid n'est pas totalement masqu. Pour plus de performance dans la capture des

paquets, on relance airodump en choisissant seulement le canal ou il se situe : le 2 et en mettant un filtre sur son bssid

airodump-ng --write capture_tuto -channel 2 --bssid 00:11:22:33:44:55 rausb0

Pour arrter la capture et pouvoir entrer des commandes faites Ctrl+C.

Vous tes galement obligs de stopper la capture si vous souhaitez copier une adresse mac car l'cran se rafraichi.

Pour plus de dtails sur airodump tapez uniquement airodump-ng dans la console et l'aide apparatra (idem pour aircrack et

airplay et toutes les commandes linux) ou consultez la documentation airodump-ng.

Une fois que l'on a des stations dont une qui est connect l'AP qui nous intresse on doit voir les #data augmenter s'il y a du traffic et

airodump nous indique dans la colonne ENC le cryptage utilis (WEP, WPA, OPN).

Certains point d'acces (livebox ...) possde un mode dit d'association, en clair un filtrage sur les adresses mac (collonne STATION).

Il peut donc tre necessaire de connaitre une adresse mac d'un ordinateur (station) dja accept par le point d'accs car toutes les

autres sont automatiquement rejetes.

Pour aireplay, le programme qui va envoyer des paquets, on a justement besoin de cette adresse mac, en fait on se fait passer pour

l'ordinateur qui a le droit d'accs l'AP en spoofant son adresse mac pour pouvoir par exemple injecter des paquets ensuite.

Maintenant que l'on sait que le cryptage est WEP, qu'une station est prsente et qu'il y a du trafic (quelques data en peu de temps), on

va lancer aireplay, un injecteur de paquets pour acclrer le trafic et surtout stimuler les IVs

tuto-fr.com//tutorial-crack-wep-airc

5/18

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

Il faut savoir que pour cracker la clef wep d'un rseau wifi, il est prfrable qu'il y ai un minimum de trafic. Par exprience la capture

de IVs est beaucoup plus rapide, et de plus ils sont plus diversifis car le crackage de la clef wep ncessite moins de IVs.

3:// Aireplay :

3.1:// Fake authentication

Pour lancer aireplay, ouvrez une nouvelle console, la premire servira pour airodump-ng (laissez tourner airodump).

On va en premier lieu tester l'association avec le point d'acces avec une attaque "-1" dite de fake authentication.

La synthaxe est la suivante:

aireplay-ng -1 0 -e ESSID -a @_mac_AP -h @_mac_station interface

Les paramtres sont:

"-1 0" -1 indique une fake authentication et 0 indique le temps a laisser entre 2 tentatives (ici nul).

"-e ESSID" ici il faut remplacer ESSID par le nom du reseau colonne ESSID.

"-a adresse-mac-de-l'AP" colonne BSSID.

"-h adresse-mac-de-la-station" colonne STATION.

"interface" a remplacer par le nom de votre interface (rausb0, ath1 ...)

Cette tape n'est pas indispensable, elle peut servir tester si le point d'acces possde un filtrage d'addresse mac, mais le protocole

n'est pas super fiable, il arrive que mme avec une bonne adresse mac on obtienne une erreure ou pas de reponse.

Certain AP n'ont pas de filtrage d'adresse mac et vous pouvez en mettre une au hasard.

Il se peut que si vous ne captiez pas trs bien le signal (si le power est bas) que l'authentification succesful et l'association ne soient

pas instantanes :

Et l l'exemple est court mais vous pouvez facilement en avoir 40 lignes .

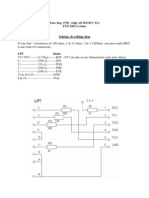

Voici un petit schma qui vous montre les relations entre les paramtres d'aireplay et la capture de airodump :

3.2:// Injection de paquets :

tuto-fr.com//tutorial-crack-wep-airc

6/18

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

L'injection de paquets est la clef pour russir un crack wep rapidemment. En effet il est necessaire de capturer beaucoup de Ivs pour

trouver la clef wep (conseill 1 000 000 pour une 128 les plus courantes) donc si on ne veut pas y passer la semaine il faut mieu

stimuler le reseaux.

On utilise aireplay l encore pour injecter des paquets. On modifie et on ajoute simplement quelques paramtres.

L'attaque la plus prolifique pour gnrer des Ivs est l'attaque "-3" dite de rinjection d'ARP.

La synthaxe est la suivante:

aireplay-ng -3 -e ESSID -b @_mac_AP -h @_mac_station interface

On peut ajouter le paramtre "-x XXX" ou XXX reprsente la vitesse d'injection. Par defaut 600 paquets/s.

Il est conseill d'augmenter ou de diminuer cette valeure en fonction de la qualit et de la puissance du signal de l'AP.

Dans certains cas, si vous injecter trop vite, vous pouvez faire planter l'AP aussi !

Pour airodump, les IVs sont importants mais notez que pour aireplay lors d'une attaque par rinjection, les ARP le sont

tout autant, se sont eux qui vont vous permettre d'augmenter la production de IVs.

Aireplay vous sauvegarde donc les arp capturs dans un fichier qu'il cr chaque fois qu'il est lanc.

Ce fichier se trouve dans le rpertoire partir duquel vous avez lanc airplay.

On peut rutilisez les anciens ARP en ajoutant le paramtre "-r" suivi du nom de fichier cit prcedemment ou le fichier de capture

(celui de airodump).

Ce paramtre indique dans quel fichier lire pour voir s'il contient des ARP. Ce sont ces arp justement qui vont nous permettre

d'influencer le trafic en les rinjectant.

N'oubliez pas de vous placer dans le mme rpertoire.

Pour vous viter de tout taper, vu que la syntaxe est quasiment identique qu'avec le paramtre -1 appuy sur la flche

haute pour retrouver ce que vous aviez entr prcdemment.

Les arp sont obtenus en lisant le fichier indiqu et/ou en coutant le rseau comme le fait airodump.

Ds que l'on a un arp, aireplay commence envoyer des paquets et normalement si tout se passe bien, les IVs augmentent.

Et c'est la cas ils augmentent, regardez la colonne IVS/s qui indique le nombre de Ivs par seconde:

Si l'injection se droule bien, les Ivs augmentent mais les ARP capturs dans aireplay galement: (image issue d'un autre crack)

tuto-fr.com//tutorial-crack-wep-airc

7/18

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

Si vous ne parvenez pas capturer un ARP, une bonne manire d'un gnrer un est de dconnecter puis reconnecter la station ou

partir de la station de pinguer une adresse du reseau non atribue.

On peut forcer une station se dconnecter avec aireplay et une attaque de des-authentification (ne fonctionne pas toujours) lien

Comme je disais tout l'heure il existe d'autres attaques pour gnrer des Ivs et qui ne necessitent pas forcement la presence d'une

station.

Notamment les attaques chopchop et par fragmentation

4:// Aircrack :

Sachant qu'il faut environ 300 000 IVs pour cracker une clef wep 64bits

Et environ 1 000 000 pour une clef wep 128 a va assez vite :D.

Il est donc conseill de lancer une premire fois aircrack des que l'on a 300k paquets si on suppose que la clef peut tre

de 64 bits.(beaucoup plus courant que l'on ne le croit ...)

Pour cela dans les paramtre de aircrack-ng, il suffit de rajouter -n 64, et aircrack va tenter de cracker la clef wep comme si c'tait

une clef 64 mme s' il s'avre que c'est une 128.

Ouvrez une nouvelle console et lancez aircrack.

N'oubliez pas de vous placer dans le dossier contenant les fichiers de airodump si vous avez cr une partition FAT32.

La synthaxe est la suivante:

aircrack-ng -x fichier_capture

Le paramtre -x permet de ne pas bruteforcer les 2 derniers bits. (a acclre le crack en principe)

Ensuite le dernier paramtre est le nom du fichier de capture de airodump.

Vous pouvez galement utiliser la syntaxe *.cap et *.ivs pour ouvrir tous les fichiers .cap et .ivs.

Ce qui donnerais :

aircrack-ng -x *.cap *.ivs

Une fois lanc aircrack nous affiche tous les rseaux qu'il a rencontr, leur cryptage et le nombre de IVs correspondant. Il vous

suffit d'entrer le numro du rseau : ici 1 et de lancer aircrack.

Et l il commence cracker la clef wep:

tuto-fr.com//tutorial-crack-wep-airc

8/18

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

Pendant ce temps la capture avec airodump se poursuit et aircrack incrmente automatiquement les IVs et s'en sert pour

cracker la clef wep.

La, il vous suffit de laisser tourner et la clef wep devrait apparatre d'elle mme si le crack fonctionne.

En gros a fonctionne statistiquement par rapport aux IVs et par un systeme de vote, plus un bit a de vote par rapport au autres bit du

meme rang, plus il a de chances d'etre le bon.

Et aprs un petit temps d'attente:

Si jamais cela ne fonctionnait pas, augmentez le fudge factor de aircrack en rajoutant un paramtre -f chiffre en 2 et 10

Exemple :

aircrack-ng -x -0 *.cap *.IVs -f 4

Par dfaut le fudge factor est 2.

Aircrack utilise 17 type d'attaques statistiques cres par Korek.

Vous pouvez choisir de dsactiver l'une d'entre elles les une apres les autres si jamais vous avez bcp de IVs mais que le crackage

foire (je vous conseil plutot de repartir de 0 ;) )

Exemple :

aircrack-ng -x -0 *.cap *.IVs -k 4

aircrack-ng -x -0 *.cap *.IVs -k 12 ...

On peut bien entendu combiner avec le fudge factor

Si jamais vous avez + de 3M de IVs que vous avez captur alors qu'il y avait du trafic (bcp) et que l'attaque foire il peut y

avoir plusieurs raisons :

-Le rseau a chang de clef mais bon a vous devriez le savoir puisque vous en tes le proprio

-Le fichier de capture est corrompu

-Z'avez trop pas de chance :s

...

4_BIS:// Aircrack-ptw et nouvelles version d'aircrack-ng :

La suite aircrack-ng est en constante volution et des nouvelles versions sortent souvent, apportant leurs lot d'amliorations.

Malheureusement, les versions de backtrack sont moin frequentes aussi backtrack n'inclu pas la dernire version d'aircrack-ng

tuto-fr.com//tutorial-crack-wep-airc

9/18

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

Or depuis peu, un nouvel algorithme de crack a vu le jour et il est REDOUTABLE, on peut cracker des clef wep avec 40 000Ivs (au lieu

de 1 000 000 !), il s'agit d'aircrack-ptw dont les fonctionnalits sont implentes dans les dernire version d'aircrack-ng

Pour installer justement la dernire version sur backtrack, il faut soit la tlcharher partir de backtrack, soit la placer sur une clef

usb au pralable. Pour la tlcharger, utilisez la synthaxe "wget URL".

Les clefs usb sont montes automatiquement sous backtrack qui vous ouvre une fentre vous demandant de parcourir votre clef.

Copiez le fichier .tar.gz d'aircrack sur le bureau puis ouvrez une console.

On va maintenant l'installer. Pour ce faire, on dois d'abord se placer sur le bureau(cd Desktop/) puis dcompresser l'archive (tar zxvf

aircrack-ng-0.9.tar.gz) puis se placer dans le dossier decompress (cd aircrack-ng-0.9/) et enfin, on compile et on instale ("make"

puis "make install")

Et voilou, vous pouvez maintenant utiliser la dernire version d'aircrack-ng qui inclus aircrack-ptw

Pour utiliser l'algorithme d'aircrack-ptw avec aircrack-ng, il vous suffit d'ajouter le paramtre -z la ligne de commande d'aircrack-ng

aircrack-ng -z *.cap

L'attaque ptw est particulirement efficace si l'on a beaucoup d'ARP, donc notamment si on ralise une injection d'ARP avec

aireplay-ng -3. Avec aircrack-ptw, on crack facilement son reseau en 5 minutes chrono!

Par contre aicrack-ptw utilise uniquement les fichiers de capture .cap et non .ivs, et il n'utilise pas tous les .ivs

Ce topic sur aircrack-ptw contient un peu plus d'info et des exemples de crack ;)

5://Configuration de la connection :

Bon maintenant c'est bien beau vous avez la cl wep, vous la connaissiez surement en ascii, ici, vous l'avez en hexa.

Ne confondez pas les 0 (zros )avec des o (HO) majuscules car le codage est hexadcimal, les seules possibilits

sont zro 9 et A F.

Bon maintenant on a la clef wep, il ne nous manque plus que le plan d'adressage du rseau. Cependant, il est bien souvent inutile

tuto-fr.com//tutorial-crack-wep-airc

10/18

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

car la quasi-totalit des rseaux utilisent dhcp, c'est--dire ip automatique : vous vous connectez l'accs point et il vous attribut une

ip.

Vous pouvez donc tenter de vous connecter avec windows (attention sous windows, il faut enlever les : entre les parties de la clef et

si il y a un filtrage d'adresse mac : Changer son adresse mac sous windows ) ou alors avec backtrack qui intgre un module de

connection wifi.

5.1://En mode console :

Si vous passez par backtrack vous pouvez aussi le faire en mode console :D.

Les commandes du mode console sont :

Tout les paramtre de votre configu wireless s'affichent en tapant :

iwconfig ath0

Passage en mode managed :

iwconfig ath0 mode managed

Configuration de la clef wep :

iwconfig ath0 key xx :xx :xx :xx :xx :xx

tuto-fr.com//tutorial-crack-wep-airc

11/18

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

Vous pouvez parfaitement combiner les paramtres :

iwconfig ath0 mode managed key xx :xx :xx :xx :xx :xx

5.2://Avec le module de backtrack 2:

Pour l'utiliser vous devez d'abord passer votre carte en mode managed pour cela tapez :

iwconfig ath0 mode managed

Et si vous souhaiter repasser en mode monitor pour la capture de paquets il vous suffit de mettre : iwconfig ath0 mode monitor

Si l'AP applique un filtrage d'adresse mac changez votre adresse mac et remplacez la par celle d'une station qui s'est

connecte a l'AP :

Changer son adresse mac sous linux

Changer son adresse mac sous windows

tuto-fr.com//tutorial-crack-wep-airc

12/18

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

Ensuite pour ouvrir l'assistant, allez dans le menu dmarrer puis choisissez Internet/wireless assistant et configurez ppre votre

rseau. (si dhcp ne fonctionne pas essayer sous windows ou voir plus bas pour trouver l'adressage du rseau)

Le module vous dira si la connection est russie ou non.

Et vous pouvez toujours tester par une commande de type :

ping www.google.fr

5.3:// Changer son adresse mac :

5.3.1:// Sous linux :

Si l'AP applique un filtrage d'adresse mac changez votre adresse mac et remplacez la par celle d'une station qui s'est

connecte a l'AP :

Pour se faire vous devez en premier teindre le priphrique wifi :

ifconfig ath0 down

Puis pour changer l'adresse mac :

ifconfig ath0 hw ether xx :xx :xx :xx :xx :xx (remplacer xx :xx. par l'adresse mac de la station : son bssid)

Dernire tape : activation de dhcp :

dhcp ath0

Si vous avez le retour de console c'est que c'est russi pour dhcp (si dhcp ne fonctionne pas essayer sous windows ou voir plus bas

pour trouver l'adressage du rseau)

Ensuite faite un ping www.google.fr pour vrifier que tout fonctionne.

5.3.2:// Sous widows :

Si jamais vous devez changer votre adresse mac sous windows, aller dans :

dmarrer/ panneau de configuration/performance et maintenance/systme Onglet matriel puis gestionnaire de

priphriques.

Choisissez la catgorie carte rseau, choisissez votre carte et faites clic droit/ proprits. Choisissez l'onglet avanc et vous

devez avoir une catgorie adresse mac ou quivalente. Choisissez administrer localement et mettez la valeur d'adresse mac

que vous voulez (en particulier le bssid de la station)

Vous pouvez galement utiliser etherchange un programme pour windows qui change votre adresse mac.

Tlcharger etherchange.

Lancez le choisissez l'interface reseau dont vous voulez changer l'adresse physique puis entrez l'adresse mac de remplacement :D Et

voila ;)

6:// Trouver l'addressage du reseau :

Ici nous allons parler de wireshark, anciennement ethereal, les screen ont t fait avec ethereal il peut y avoir de lgres differences

Si le rseau ne possde pas de dhcp ou si le dhcp est dsactiv vous devez trouver le plan d'adressage du rseau.

tuto-fr.com//tutorial-crack-wep-airc

13/18

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

Dans la plupart des cas il s'agit de

192.168.1.xxx avec le point d'accs 192.168.1.1 et le masque de sous rseau 255.255.255.0

Cependant il existe un moyen simple rapide et sur de connatre l'ip du point d'accs grce wireshark un sniffeur de rseau.

Vous devez obligatoirement possder la clef wep pour trouver l'ip

Pour lancer wireshark, entrez simplement wireshark dans une cosole

Configurer wireshark pour qu'il dcrypte les paquet avec la clef wep que vous venez juste de trouver (sinon vous n'aurez pas les ip) :

Faites : Edit/prfrences/protocols/IEEE 802.11 (pour ouvrir protocols cliquez sur le petit triangle ensuite appuyez sur

la touche i pour tomber directement sur IEEE 802.11)

Et configurez la clef wep :

Cochez bien Assume packets have FCS

Confirmez avec ok puis commencez la capture :

Faites capture/options

Choisissez l'interface (ath0)

Cochez la case (capture paquets in promiscuous mode)

Cochez la case enable network name rsolution

Cliquez sur capture et la capture commence :D.

Vous allez vous retrouvez avec un sacr paquets de paquets :P :

tuto-fr.com//tutorial-crack-wep-airc

14/18

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

Pour n'afficher que ceux qui vous intressent appliquez un filtre dans la case filter.

Un filtre de type (wlan.bssid == bssid de l'ap) && (TCP) marche du tonnerre

En fait vous choisissez de voir que les paquets transports par protocole TCP et dont le bssid est celui indiqu :

tuto-fr.com//tutorial-crack-wep-airc

15/18

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

Et l : Bingo, on trouve l'ip.

Si vous laissez tourner un peu on peu mme avoir d'autres information et confirmer l'ip :

tuto-fr.com//tutorial-crack-wep-airc

16/18

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

Et voila le boulot est termin, vous avez l'adressage du rseau, l'adresse mac de la station, et la clef wep il vous reste plus

qu'a vous connecter sur votre reseaux (tout ca pr a ;) ) et passer en WPA ;).

En cas de soucis, le forum de support est l pour vous aider (lisez bien le tuto quand mme ;)

Annexes :

exemple d'un reseau OPN (non crypt) :

Injection de paquet sous Windows :

Il existe differents logiciels pour faire de l'injection de paquets wifi sous plateforme win32.

Notamment pour les cartes chipset Atheros:

Telecharger commView for WiFi ou sur le site de l'editeur: ici

Voici une liste des cartes supportes par commView

Pour les cartes chipset Prism:

Download airGobbler Packet Generator ou sur le site de l'diteur: ici

tuto-fr.com//tutorial-crack-wep-airc

17/18

23/02/2015

Aircrack-ng, aireplay-ng, airodump-n

Traduction de la faq officielle :

Traduction de la documentation de aircrack en franais. Ralise par moi mme (il risque d'y avoir donc quelques erreures de

grammmaire :D)

FAQ AIRCRACK en franais Documentation aircrack

Fichiers :

Tous les driver et tout les patch anciennement publis pour aircrack, des patchs pour les drivers, des drivers recents.

Les dll peek.dll peek.dll, peek5.sys et cygwin1.dll

Winaircrack une interface graphique pour aircrack sous windows cod par hexanium : Winaircrack

Utilitaire pour tout connaitre sur votre adaptateur wifi ou adaptateur reseau Wlandrv par Hexanium galement ;) Wlandrv

Drivers windows Xp supportant le WPA pour les chipset Prism 2 avec support du WPA

Pour les drivers tout chipset regardez le guide aircrak:

FAQ/aircrack-cartes-compatible-airodump-aireplay.php

La liste des adresses mac de tous les constucteurs

Grce cette liste, il vous suffit de regarder simplement les 3 premiers bit des adress mac pour trouver le constructeur

LIENS

Ce didacticiel a t ralis en particulier grce la vido de Christophe Devine et surtout l'aide de aircrack. Ces sites m'ont

galement aid (en anglais) :

L'aide de aircrack::

http://www.cr0.net:8040/code/network/

Comment installer une antenne sur la dwl-g650:

Tutorial installation antenne dwl-g650

Copyright 2005-2006 Tuto-fr.com par Billyboylindien

Dclar la cnil: Dossier n 1142196

Rc v2.0

tuto-fr.com//tutorial-crack-wep-airc

18/18

Das könnte Ihnen auch gefallen

- Aile Conforme Adaptative: Plus de volets, la forme de l'aile de l'avion se transforme maintenantVon EverandAile Conforme Adaptative: Plus de volets, la forme de l'aile de l'avion se transforme maintenantNoch keine Bewertungen

- Fabrication BriqueDokument8 SeitenFabrication BriqueWalid X ZibitNoch keine Bewertungen

- Recherches Qualitatives - 30-2-Numero-CompletDokument205 SeitenRecherches Qualitatives - 30-2-Numero-CompletaghilesNoch keine Bewertungen

- Guide CarrelageDokument52 SeitenGuide Carrelageamine100% (1)

- Constuire Un Cours Avec 8 Cles PDFDokument4 SeitenConstuire Un Cours Avec 8 Cles PDFclémentine honorez100% (1)

- 13dosages PDFDokument14 Seiten13dosages PDFRamzi BoubNoch keine Bewertungen

- Comment Decrypter Le Langage Du Corps PDFDokument2 SeitenComment Decrypter Le Langage Du Corps PDFHaleyNoch keine Bewertungen

- Le Carnet Du RegleurDokument257 SeitenLe Carnet Du RegleuradelNoch keine Bewertungen

- Tertullien - Du Voile Des ViergesDokument10 SeitenTertullien - Du Voile Des ViergesAndré LarivièreNoch keine Bewertungen

- Devis Quantitatif - RFP - Travaux de Rénovation de Six 6 Villas Duplex À Abidjan Côte D IvoireDokument73 SeitenDevis Quantitatif - RFP - Travaux de Rénovation de Six 6 Villas Duplex À Abidjan Côte D IvoirePhilosophie De L'esprit HumainNoch keine Bewertungen

- Manuel Scolaire Catholique D'économie Domestique 1960Dokument2 SeitenManuel Scolaire Catholique D'économie Domestique 1960api-25889271Noch keine Bewertungen

- Book FRDokument48 SeitenBook FRRichmond AGOSSOUNoch keine Bewertungen

- Tous Manipulés ?Dokument290 SeitenTous Manipulés ?Xavier RosseyNoch keine Bewertungen

- Developpement Durable Et Architecture ResponsableDokument66 SeitenDeveloppement Durable Et Architecture ResponsableEricFreymondNoch keine Bewertungen

- Rapport D'etat D'avancementDokument2 SeitenRapport D'etat D'avancementKali SamNoch keine Bewertungen

- Guide Dalle BetonDokument6 SeitenGuide Dalle BetonchokamNoch keine Bewertungen

- Peinture - LA PRÉPARATION DES SUPPORTSDokument12 SeitenPeinture - LA PRÉPARATION DES SUPPORTSprout100% (1)

- Les BriquesDokument17 SeitenLes BriquesAnay Sombiniaina Rkm RaNoch keine Bewertungen

- Fcoaé: Pierre Blondin Didier Fokwa D É S I R É E M B O G ODokument60 SeitenFcoaé: Pierre Blondin Didier Fokwa D É S I R É E M B O G OMbakop tchonya Sulpice juniorNoch keine Bewertungen

- PlâtreDokument16 SeitenPlâtreMohand Oulhadj ChalaliNoch keine Bewertungen

- Rhsee 09, 1932 2Dokument106 SeitenRhsee 09, 1932 2ZimbrulMoldoveiNoch keine Bewertungen

- GME1 AutocadDokument3 SeitenGME1 AutocadSand SunnyNoch keine Bewertungen

- Classification NiceDokument23 SeitenClassification NiceMohammed BenchebtithNoch keine Bewertungen

- Guide de Flash Produit CondorDokument17 SeitenGuide de Flash Produit Condorالرمال فونNoch keine Bewertungen

- MEMO Résolution Des Problèmes PDFDokument1 SeiteMEMO Résolution Des Problèmes PDFzidane_zinNoch keine Bewertungen

- Buruli Et Argile - Line de Courssou (Geneva March 2002)Dokument54 SeitenBuruli Et Argile - Line de Courssou (Geneva March 2002)Thierry Brunet de CourssouNoch keine Bewertungen

- Art20-2 6Dokument9 SeitenArt20-2 6IS AANoch keine Bewertungen

- Plastiques Fiche TechniqueDokument1 SeitePlastiques Fiche TechniquetestNoch keine Bewertungen

- Lettre LincolnDokument1 SeiteLettre Lincolndembasiby5122Noch keine Bewertungen

- Tuto Jtag Serie Ali CDokument9 SeitenTuto Jtag Serie Ali Cwagner.satoNoch keine Bewertungen

- 0690-03-CCTP-Cahier Des Clauses Techniques Particulieres-1 Cle876c58Dokument53 Seiten0690-03-CCTP-Cahier Des Clauses Techniques Particulieres-1 Cle876c58zidane_zinNoch keine Bewertungen

- Cours ArtlantisDokument49 SeitenCours ArtlantisMihaela AvadaniiNoch keine Bewertungen

- Sika Hydrofuge HWDokument3 SeitenSika Hydrofuge HWthaibinhkxNoch keine Bewertungen

- FTP Omega 144Dokument2 SeitenFTP Omega 144Mulek GNoch keine Bewertungen

- Examan TP Mecanique de SolDokument13 SeitenExaman TP Mecanique de SolAmel JradNoch keine Bewertungen

- 2016 Peintre ProfessionDokument5 Seiten2016 Peintre ProfessionHussein compaoreNoch keine Bewertungen

- Formation AutocadDokument6 SeitenFormation AutocadCdp EnimNoch keine Bewertungen

- Simple Comme LinuxDokument154 SeitenSimple Comme LinuxHakim Le FilsNoch keine Bewertungen

- 25 Conseils Pour Apprendre A Mieux CommuniquerDokument33 Seiten25 Conseils Pour Apprendre A Mieux CommuniquerhalimaNoch keine Bewertungen

- Placo PlatreDokument3 SeitenPlaco PlatreRnas Deiy RivNoch keine Bewertungen

- 3-Presentation Socabat Balcons 06122019Dokument84 Seiten3-Presentation Socabat Balcons 06122019Noel FaureNoch keine Bewertungen

- Pathologie Des Constructions - Cuvelage PDFDokument16 SeitenPathologie Des Constructions - Cuvelage PDFAmi RoslaneNoch keine Bewertungen

- Catalogue Zolpan 2012Dokument612 SeitenCatalogue Zolpan 2012FINITIONNoch keine Bewertungen

- La Communication Non Verbale PDFDokument10 SeitenLa Communication Non Verbale PDFredaqNoch keine Bewertungen

- TCP / UDP: Pour Les NulsDokument101 SeitenTCP / UDP: Pour Les Nulsspydemon100% (1)

- Notions de Mathematiques Appliquees A L InformatiqueDokument53 SeitenNotions de Mathematiques Appliquees A L InformatiqueYou Ssëf CHNoch keine Bewertungen

- Cours Complet Sur Le Cracking !Dokument2 SeitenCours Complet Sur Le Cracking !François Mollet0% (1)

- Série de TD N2 Avec Sa Correction RDM 1 S4Dokument7 SeitenSérie de TD N2 Avec Sa Correction RDM 1 S4akli abderrahmaniNoch keine Bewertungen

- Les Managers Du: Guide Impertinent Et ConstructifDokument15 SeitenLes Managers Du: Guide Impertinent Et ConstructifBilal Narjiss100% (1)

- Rapport Diagnostic de Conflit - MahitsyDokument23 SeitenRapport Diagnostic de Conflit - MahitsyHayZara MadagascarNoch keine Bewertungen

- Bloquer Les Sites Porno Et Le Contenu Choquant D'internet Sur PCDokument14 SeitenBloquer Les Sites Porno Et Le Contenu Choquant D'internet Sur PCKava AbelNoch keine Bewertungen

- Ton Premier Pas en FrancaisDokument10 SeitenTon Premier Pas en FrancaisMaï MaïNoch keine Bewertungen

- Ordinateurs HPDokument10 SeitenOrdinateurs HPpopolNoch keine Bewertungen

- Ginger Doc Ref 2009 MDDokument171 SeitenGinger Doc Ref 2009 MDChafiq OufridNoch keine Bewertungen

- Opale SupDokument57 SeitenOpale SuplhouNoch keine Bewertungen

- Geotechnique Drainage Et EgouttageDokument41 SeitenGeotechnique Drainage Et Egouttagenicthegreek100% (1)

- Bordereau Des Prix UnitairesDokument46 SeitenBordereau Des Prix UnitairesmarthialprofNoch keine Bewertungen

- Satellite Atmosphérique: Le drone solaire pour fournir un accès Internet aux zones reculéesVon EverandSatellite Atmosphérique: Le drone solaire pour fournir un accès Internet aux zones reculéesNoch keine Bewertungen

- L'Ombre à l'Univers: La structure des particules élémentaires XIIfVon EverandL'Ombre à l'Univers: La structure des particules élémentaires XIIfNoch keine Bewertungen

- Relooking Maison Rapide Les Meilleurs Conseils : Concevez, Décorez Et Meublez Votre Maison Idéale.Von EverandRelooking Maison Rapide Les Meilleurs Conseils : Concevez, Décorez Et Meublez Votre Maison Idéale.Noch keine Bewertungen

- Les carnets de construction et vol du cerf-volant: envie de voler plus hautVon EverandLes carnets de construction et vol du cerf-volant: envie de voler plus hautBewertung: 5 von 5 Sternen5/5 (1)

- Applications de la spectrophotomérie en phytochimie: sciencesVon EverandApplications de la spectrophotomérie en phytochimie: sciencesNoch keine Bewertungen

- WWW - Tuto-Fr - Com Tutoriaux Tutorial-Crack-Wep-Aircrack - PHDokument17 SeitenWWW - Tuto-Fr - Com Tutoriaux Tutorial-Crack-Wep-Aircrack - PHcocolaricotNoch keine Bewertungen

- CM Théories Socio Chapitre 6Dokument7 SeitenCM Théories Socio Chapitre 6elzohra.proNoch keine Bewertungen

- Support LPIC2 SsDokument597 SeitenSupport LPIC2 Ssanon_544013910Noch keine Bewertungen

- Cours M Imed Ennouri CombinedDokument367 SeitenCours M Imed Ennouri CombinedNizar Fatnassi50% (2)

- Choix Rationnel Et Pensée Stratégique. MARC CUSSONDokument5 SeitenChoix Rationnel Et Pensée Stratégique. MARC CUSSONManuel MendezNoch keine Bewertungen

- Tutoriel - Déployez Votre Site Avec WordPressDokument38 SeitenTutoriel - Déployez Votre Site Avec WordPressSerge OngoloNoch keine Bewertungen

- ALIOUCHE - Amine - FARAH - Ahmed SeghirDokument128 SeitenALIOUCHE - Amine - FARAH - Ahmed SeghirwzkygdxdrzNoch keine Bewertungen

- Demande de Fin de StageDokument3 SeitenDemande de Fin de StageeugeneNoch keine Bewertungen

- Abdoulaye DieyeDokument23 SeitenAbdoulaye DieyeagardenamidstflamesNoch keine Bewertungen

- À La Lisière Du Bocage...Dokument28 SeitenÀ La Lisière Du Bocage...lundimatinNoch keine Bewertungen

- Ascendant - Calcul de L'ascendant Astrologique Gratuit - AufemininDokument3 SeitenAscendant - Calcul de L'ascendant Astrologique Gratuit - Aufemininndongogarba12Noch keine Bewertungen

- Indications Pédagogiques: 900 Entraînements À La Communication ProfessionnelleDokument21 SeitenIndications Pédagogiques: 900 Entraînements À La Communication ProfessionnellecastinelNoch keine Bewertungen

- Rapport IGAS - Cout EHPAD - Aout 2009Dokument144 SeitenRapport IGAS - Cout EHPAD - Aout 2009Sante_SociauxNoch keine Bewertungen

- Journal 1002019Dokument48 SeitenJournal 1002019AymenNoch keine Bewertungen

- Les Acteurs de La RegulationDokument25 SeitenLes Acteurs de La RegulationAantar SayedNoch keine Bewertungen

- En Quoi Le Bien-Être Résultat-T'il de L'interaction Des Différents CapitauxDokument2 SeitenEn Quoi Le Bien-Être Résultat-T'il de L'interaction Des Différents CapitauxMme et Mr LafonNoch keine Bewertungen

- Livret l3 2014 2015Dokument78 SeitenLivret l3 2014 2015mijitabaNoch keine Bewertungen

- ABBASSI YAZID - GFC-Divergences Entre CGNC Et IFRSDokument2 SeitenABBASSI YAZID - GFC-Divergences Entre CGNC Et IFRSyoussef benaliNoch keine Bewertungen

- Cours d'AEP - ch2 - Calcul Des Besoins en Eaux Au Niveaux Des NoeudsDokument46 SeitenCours d'AEP - ch2 - Calcul Des Besoins en Eaux Au Niveaux Des NoeudsYOUSSEF OUMENSOR100% (1)

- Avril19 Goûterphilo Déluge Deucalion PyrrhaDokument4 SeitenAvril19 Goûterphilo Déluge Deucalion PyrrhaTORCHMAN PARISNoch keine Bewertungen

- العربيةEnglishDokument3 SeitenالعربيةEnglishsrpsziguiNoch keine Bewertungen

- Devoir de Contrôle N°1 - Français - 7ème (2010-2011) Mme MM GuessmiDokument5 SeitenDevoir de Contrôle N°1 - Français - 7ème (2010-2011) Mme MM GuessmiMrm ZwlyNoch keine Bewertungen

- Communique Admission CPS 2020 2021Dokument1 SeiteCommunique Admission CPS 2020 2021Béatrice KamgangNoch keine Bewertungen

- 0 A 328 Ab 916 Afd 0190792Dokument2 Seiten0 A 328 Ab 916 Afd 0190792api-704536011Noch keine Bewertungen

- Tableau Figures 2Dokument3 SeitenTableau Figures 2Charaf Adam LaasselNoch keine Bewertungen