Beruflich Dokumente

Kultur Dokumente

Administracion de Riesgos

Hochgeladen von

Uriel Hernadez BautistaCopyright

Verfügbare Formate

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

Verfügbare Formate

Administracion de Riesgos

Hochgeladen von

Uriel Hernadez BautistaCopyright:

Verfügbare Formate

Administracin De Riesgos

El Problema - Administracin De Riesgos

El riesgo es una condicin del mundo real en el cual hay una exposicin a la

adversidad, conformada por una combinacin de circunstancias del entorno, donde hay

posibilidad de perdidas.

Riesgos De Negocio Relacionados Con La Informtica

Los principales riesgos informticos de los negocios son los siguientes:

Riesgos de Integridad: Este tipo abarca todos los riesgos asociados con la autorizacin,

completitud y exactitud de la entrada, procesamiento y reportes de las aplicaciones utilizadas

en una organizacin. Estos riesgos aplican en cada aspecto de un sistema de soporte de

procesamiento de negocio y estn presentes en mltiples lugares, y en mltiples momentos en

todas las partes de las aplicaciones; no obstante estos riesgos se manifiestan en los siguientes

componentes de un sistema:

Interface del usuario: Los riesgos en esta rea generalmente se relacionan con las

restricciones, sobre las individualidades de una organizacin y su autorizacin de

ejecutar funciones negocio/sistema; teniendo en cuenta sus necesidades de trabajo y

una razonable segregacin de obligaciones. Otros riesgos en esta rea se relacionan a

controles que aseguren la validez y completitud de la informacin introducida dentro de un

sistema.

Procesamiento:

Los riesgos en esta rea generalmente se relacionan con el

adecuado balance de los controles detectivos y preventivos que aseguran que el

procesamiento de la informacin ha sido completado. Esta rea de riesgos tambin abarca

los riesgos asociados con la exactitud e integridad de los reportes usados para resumir

resultados y tomar decisiones de negocio.

Procesamiento de errores:

Los riesgos en esta rea generalmente se relacionan

con los mtodos que aseguren que cualquier entrada/proceso de informacin de errores

(Exceptions) sean capturados adecuadamente, corregidos y reprocesados con exactitud

completamente.

Interface:

Los riesgos en esta rea generalmente se relacionan con controles

preventivos y detectivos que aseguran que la informacin ha sido procesada y

transmitida adecuadamente por las aplicaciones.

Administracin de cambios: Los riesgos en esta rea pueden ser generalmente

considerados como parte de la infraestructura de riesgos y el impacto de los cambios en las

aplicaciones. Estos riesgos estn asociados con la administracin inadecuadas de

procesos de cambios organizaciones que incluyen: Compromisos y entrenamiento de los

usuarios a los cambios de los procesos, y la forma de comunicarlos e implementarlos.

Informacin: Los riesgos en esta rea pueden ser generalmente considerados como

parte de la infraestructura de las aplicaciones. Estos riesgos estn asociados con la

administracin inadecuada de controles, incluyendo la integridad de la seguridad de la

informacin procesada y la administracin efectiva de los sistemas de bases de datos y

de estructuras de datos. La integridad puede perderse por: Errores de programacin (buena

informacin es procesada por programas mal construdos), procesamiento de errores

(transacciones incorrectamente procesadas) administracin y procesamiento de errores

(Administracin pobre del mantenimiento de sistemas).

Riesgos de relacin: Los riesgos de relacin se refieren al uso oportuno de la

informacin creada por una aplicacin. Estos riesgos se relacionan directamente a la

informacin de toma de decisiones (Informacin y datos correctos de una

persona/proceso/sistema correcto en el tiempo preciso permiten tomar decisiones correctas).

Riesgos de acceso: Estos riesgos se enfocan al inapropiado acceso a sistemas,

datos e informacin. Estos riesgos abarcan: Los riesgos de segregacin inapropiada de trabajo,

los riesgos asociados con la integridad de la informacin de sistemas de bases de datos y los

riesgos asociados a la confidencialidad de la informacin. Los riesgos de acceso pueden ocurrir

en los siguientes niveles de la estructura de la seguridad de la informacin:

Procesos de negocio:

Las decisiones organizacionales deben separar trabajo

incompatible de la organizacin y proveer el nivel correcto de ejecucin de funciones.

Aplicacin: La aplicacin interna de mecanismos de seguridad que provee a los

usuarios las funciones necesarias para ejecutar su trabajo.

Administracin de la informacin: El mecanismo provee a los usuarios acceso a la

informacin especfica del entorno.

Entorno de procesamiento: Estos riesgos en esta rea estn manejados por el acceso

inapropiado al entorno de programas e informacin.

Redes: En esta rea se refiere al acceso inapropiado al entorno de red y su

procesamiento.

Nivel fsico: Proteccin fsica de dispositivos y un apropiado acceso a ellos.

Riesgos de utilidad: Estos riesgos se enfocan en tres diferentes niveles de riesgo:

Los riesgos pueden ser enfrentados por el direccionamiento de sistemas antes de que los

problemas ocurran.

Tcnicas de recuperacin/restauracin usadas para minimizar la ruptura de los

sistemas.

Backups y planes de contingencia controlan desastres en el procesamiento de la

informacin.

Riesgos en la infraestructura: Estos riesgos se refieren a que en las organizaciones

no existe una estructura informacin tecnolgica efectiva (hardware, software, redes, personas y

procesos) para soportar adecuadamente las necesidades futuras y presentes de los negocios

con un costo eficiente. Estos riesgos estn asociados con los procesos de la informacin

tecnolgica que definen, desarrollan, mantienen y operan un entorno de procesamiento de

informacin y las aplicaciones asociadas (servicio al cliente, pago de cuentas, etc.).

Estos

riesgos son generalmente se consideran en el contexto de los siguientes procesos informticos:

Planeacin organizacional: Los proceso en esta rea aseguran la definicin del

impacto, definicin y verificacin de la tecnologa informtica en el negocio. Adems, verifica si

existe una adecuada organizacin (gente y procesos) asegura que los esfuerzos de la

tecnologa informtica ser exitosa.

Definicin de las aplicaciones:

Los procesos en esta rea aseguran

que las aplicaciones satisfagan las necesidades del usuario y soporten el contexto de los

procesos de negocio. Estos procesos abarcan: la determinacin de comprar una aplicacin ya

existente desarrollar soluciones a cliente. Estos procesos tambin aseguran que cualquier

cambio a las aplicaciones (compradas o desarrolladas) sigue un proceso definido que confirma

que los puntos crticos de proceso/control son consistentes (Todos los cambios son examinados

por usuarios antes de la implementacin).

Administracin de seguridad: Los procesos en esta rea aseguran que la

organizacin est adecuadamente direccionada a establecer, mantener y monitorizar un sistema

interno de seguridad, que tenga polticas de administracin con respecto a la integridad y

confidencialidad de la informacin de la organizacin, y a la reduccin de fraudes a niveles

aceptables.

Operaciones de red y computacionales:

Los procesos en esta rea aseguran

que los sistemas de informacin y entornos de red estn operados en un esquema seguro y

protegido, y que las responsabilidades de procesamiento de informacin son ejecutados por

personal operativo definido, medido y monitoreado. Tambin aseguran que los sistemas son

consistentes y estn disponibles a los usuarios a un nivel de ejecucin satisfactorio.

Administracin de sistemas de bases de datos:

Los procesos en esta rea

estn diseados para asegurar que las bases de datos usadas para soportar aplicaciones

crticas y reportes tengan consistencia de definicin, correspondan con los requerimientos y

reduzcan el potencial de redundancia.

Informacin / Negocio:

Los proceso en esta rea estn diseados para

asegurar que existe un plan adecuado para asegurar que la tecnologa informtica estar

disponible a los usuarios cuando ellos la necesitan.

Riesgos de seguridad general: Los estndar 1IEC 950 ISO 27001 proporcionan los requisitos

de diseo para lograr una seguridad general y que disminuyen el riesgo:

Riesgos de choque de elctrico: Niveles altos de voltaje.

Riesgos de incendio: Inflamabilidad de materiales.

1

Estndar de la Comisin Electrnica Internacional (IEC)- en ingls, l cual es utilizado para

tecnologa informtica y equipos elctricos.

Riesgos de niveles inadecuados de energa elctrica.

Riesgos de radiaciones: Ondas de ruido, de lser y ultrasnicas.

Riesgos mecnicos: Inestabilidad de las piezas elctricas.

Tecnicas De Procedimientos Para Administrar Riesgos

EVITAR RIESGOS: Un riesgo es evitado cuando en la organizacin no se acepta. Esta

tcnica puede ser ms negativa que positiva. Si el evitar riesgos fuera usado excesivamente el

negocio sera privado de muchas oportunidades de ganancia (por ejemplo: arriesgarse a hacer

una inversin) y probablemente no alcanzara sus objetivos.

REDUCCION DE RIESGOS: Los riegos pueden ser reducidos, por ejemplo con: programas

de seguridad, guardias de seguridad, alarmas y estimacin de futuras prdidas con la asesora

de personas expertas.

CONSERVACION DE RIESGOS: Es quizs el ms comn de los mtodos para enfrentar los

riesgos, pues muchas veces una accin positiva no es transferirlo o reducir su accin. Cada

organizacin debe decidir cuales riegos se retienen, o se transfieren basndose en su margen

de contingencia, una prdida puede ser un desastre financiero para organizacin siendo

fcilmente sostenido por otra organizacin.

COMPARTIR RIESGOS: Cuando los riesgos son compartidos, la posibilidad de perdida es

transferida del individuo al grupo.

Elementos De Gestin De Riesgos En Informtica

La funcin de la gestin de riesgos es identificar, estudiar y eliminar las fuentes de los eventos

perjudiciales antes de que empiecen a amenazar los procesos informticos.

La gestin de riesgos se divide generalmente en:

Estimacion De Riesgos

La estimacin de riesgos describe cmo estudiar los riesgos dentro de la planeacin general del

entorno informtico y se divide en los siguientes pasos:

La identificacin de riesgos genera una lista de riesgos capaces de afectar el funcionamiento

normal del entorno informtico.

El anlisis de riesgos mide su probabilidad de ocurrencia y su impacto en la organizacin.

La asignacin de prioridades a los riesgos.

Identificacion De Riesgos

En este paso se identifican los factores que introducen una amenaza en la planificacin del

entorno informtico. Los principales factores que se ven afectados son:

Creacin de la planificacin, que incluye: Planificacin excesivamente optimista,

planificacin con tareas innecesarias, y organizacin de un entorno informtico sin tener en

cuenta reas desconocidas y la envergadura del mismo.

La organizacin y gestin,que incluye: Presupuestos bajos, El ciclo de revisin/decisin de

las directivas es mas lento de lo esperado.

El entorno de trabajo, que incluye: Mal funcionamiento de las

herramientas de desarrollo, espacios de trabajo inadecuados y la curva de

aprendizaje de las nuevas tecnologas es mas larga de lo esperado.

Las decisiones de los usuarios finales, que incluye: Falta de participacin de los usuarios

finales y la falta de comunicacin entre los usuarios y el

departamento de informtica

El personal contratado, que incluye: Falta de motivacin, falta de trabajo

en equipo y trabajos de poca calidad.

Los procesos, que incluye: La burocracia, falta de control de calidad y la

falta de entusiasmo.

Analisis De Riesgos

Una vez hayan identificado los riesgos en la planificacin, el paso siguiente es analizarlos para

determinar su impacto, tomando as las posibles alternativas de solucin. La explicacin de

Anlisis de riesgos se extender posteriormente.

Exposicion A Riesgos

Una actividad til y necesaria en el anlisis de riesgos es determinar su nivel de exposicin en

cada uno de los procesos en que se hayan identificado.

Estimacion De La Probabilidad De Perdida

Las principales formas de estimar la probabilidad de prdida son las siguientes:

Disponer de la persona que est ms familiarizada con el entorno informtico para que

estime la probabilidad de ocurrencia de eventos perjudiciales.

Usar tcnicas Delphi o de consenso en grupo. El mtodo Delphi consiste en reunir a un

grupo de expertos para solucionar determinados problemas. Dicho grupo realiza la

categorizacin individual de las amenazas y de los objetos del riesgo.

Utilizar la calibracin mediante adjetivos, en la cul las personas involucradas eligen un nivel

de riesgo entre (probable, muy probable) y despus se convierten a estimaciones cuantitativas.

Priorizacion De Riesgos

En este paso de la estimacin de riesgos, se estiman su prioridad de forma que se tenga forma

de centrar el esfuerzo para desarrollar la gestin de riesgos. Cuando se realiza la priorizacin

(elementos de alto riesgo y pequeos riesgos), estos ltimos no deben ser de gran

preocupacin, pues lo verdaderamente crtico se puede dejar en un segundo plano.

Control De Riesgos

Una vez que se hayan identificado los riesgos del entorno informtico y analizado su

probabilidad de ocurrencia, existen bases para controlarlos que son:

Planificacin

Resolucin de riesgos

Monitorizacin de riesgos

Planificacion De Riesgos

Su objetivo, es desarrollar un plan que controle cada uno de los eventos perjudiciales a que se

encuentran expuestos las actividades informaticas.

Resolucion De Riesgos

La resolucin de los riesgos est conformado por los mtodos que controlan el problema de un

diseo de controles inadecuado, los principales son:

1. Evitar el Riesgo : No realizar actividades arriesgadas.

2. Conseguir informacin acerca del riesgo.

3. Planificar el entorno informtico de forma que si ocurre un riesgo, las actividades

informticas sean cumplidas.

4. Eliminar el origen delriesgo, si es posible desde su inicio.

5. Asumir y comunicar el riesgo.

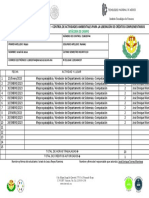

Para ilustrar la forma en que puede controlar algunos de estos riesgos, la tabla No.3 ilustra los

mtodos de control ms comunes:

RIESGO

Cambio de la prestacin del servicio

METODOS DE CONTROL

Uso de tcnicas orientadas al cliente.

Diseo para nuevos cambios

Recorte de la calidad

Dejar tiempo a las actividades de control.

Utilizacin de tcnicas y herramientas de

estimacin.

Pedir referencias personales y laborales.

Problemas con el personal contratado

Contratar y planificar los miembros clave del

equipo mucho antes de que comience el

proyecto.

Tener buenas relaciones con el personal

contratado.

Tabla No. 3 Mtodos de control de riesgos mas habituales

Planificacin demasiado optimista

Monitorizacion De Riesgos

La vida en el mundo informtico sera ms fcil si los riesgos apareciesen despus de que

hayamos desarrollado planes para tratarlos. Pero los riesgos aparecen y desaparecen dentro

del entorno informtico, por lo que se necesita una monitorizacin para comprobar como

progresa el control de un riesgo e identificar como aparecen nuevos eventos perjudiciales en las

actividades informticas.

Das könnte Ihnen auch gefallen

- Calculadora CodigoDokument6 SeitenCalculadora CodigoUriel Hernadez BautistaNoch keine Bewertungen

- ArbolDokument2 SeitenArbolUriel Hernadez BautistaNoch keine Bewertungen

- Fisica. Principios y Formulas Basicas.Dokument14 SeitenFisica. Principios y Formulas Basicas.Jose BermudezNoch keine Bewertungen

- Incertidumbre Existente Por La Posible Realización de Un Suceso Relacionado Con La Amenaza de Daño Respecto A Los Bienes o Servicios InformáticosDokument6 SeitenIncertidumbre Existente Por La Posible Realización de Un Suceso Relacionado Con La Amenaza de Daño Respecto A Los Bienes o Servicios InformáticosDaniel OmarNoch keine Bewertungen

- Sixto Hernandez 20-05-2015Dokument2 SeitenSixto Hernandez 20-05-2015Uriel Hernadez BautistaNoch keine Bewertungen

- HIABDokument48 SeitenHIABLuis Alberto Lopez100% (1)

- Lengua Extranjera VIDokument12 SeitenLengua Extranjera VIArturo CentenoNoch keine Bewertungen

- Practica 2 Conocimiento de La Plataforma de DesarrolloDokument5 SeitenPractica 2 Conocimiento de La Plataforma de DesarrolloMauricio FuentesNoch keine Bewertungen

- PDF Practica 7 Consultas SQL CompressDokument29 SeitenPDF Practica 7 Consultas SQL CompressIvanNoch keine Bewertungen

- Manual - SinaProg AvrdudeDokument15 SeitenManual - SinaProg AvrdudeHeriberto Flores AmpieNoch keine Bewertungen

- Informe Previo 1Dokument5 SeitenInforme Previo 1Esteban Raul Adauto SerranoNoch keine Bewertungen

- Carpeta Pedag Ra 2018 OkDokument26 SeitenCarpeta Pedag Ra 2018 OkMarco AntonioNoch keine Bewertungen

- Manual Ingenieros (001-110) .En - Es PDFDokument110 SeitenManual Ingenieros (001-110) .En - Es PDFMaicol Antonio Guerrero Ruiz100% (1)

- Streaming AsirDokument60 SeitenStreaming AsirJose Alberto Flores FernandezNoch keine Bewertungen

- Calculo Cimentacion Eje 1Dokument27 SeitenCalculo Cimentacion Eje 1OMAR GRIMALDONoch keine Bewertungen

- Reco Folleto Rv2Dokument2 SeitenReco Folleto Rv2kjkljkljlkjljlkNoch keine Bewertungen

- C - A17 Ebrs 11Dokument36 SeitenC - A17 Ebrs 11JUAN ROBERTONoch keine Bewertungen

- Solucionario de RIGIDEZ VIGASDokument102 SeitenSolucionario de RIGIDEZ VIGASVictor Daza CecilioNoch keine Bewertungen

- PTS - Camiones Mixer Vaciado de Hormigon-001Dokument13 SeitenPTS - Camiones Mixer Vaciado de Hormigon-001wiskashowkNoch keine Bewertungen

- Manual en Español Marantz SR7002 SR8002Dokument84 SeitenManual en Español Marantz SR7002 SR8002Alfons Carmona i CasasNoch keine Bewertungen

- Base de Datos Distribuidos BDD - 600Dokument17 SeitenBase de Datos Distribuidos BDD - 600Julian R-TNoch keine Bewertungen

- Formato Pedido Navaranda GABRIELDokument1 SeiteFormato Pedido Navaranda GABRIELgabierl jaimesNoch keine Bewertungen

- Informe 2Dokument5 SeitenInforme 2Diseños Con feNoch keine Bewertungen

- FortinetDokument12 SeitenFortinetSebastian Yohan Alvarez ObandoNoch keine Bewertungen

- Comunicación Por SatéliteDokument571 SeitenComunicación Por SatéliteHoracio VazquezNoch keine Bewertungen

- Conchadora de Cacao DomesticaDokument3 SeitenConchadora de Cacao Domesticaismael obandoNoch keine Bewertungen

- Ejemplo Memoria ExplicativaDokument4 SeitenEjemplo Memoria ExplicativaVictor Palma NeiraNoch keine Bewertungen

- Tabla de Especificaciones Del ModuloDokument2 SeitenTabla de Especificaciones Del ModulokelarNoch keine Bewertungen

- Cuadernillo de EconomiaDokument10 SeitenCuadernillo de EconomiaRebeca DiazNoch keine Bewertungen

- El Diseño de La Periferia-Gui Bonsiepe EnsayoDokument5 SeitenEl Diseño de La Periferia-Gui Bonsiepe EnsayoMiguel AvilaNoch keine Bewertungen

- GuiandenAprendizajen2 225e9cf1294643dDokument7 SeitenGuiandenAprendizajen2 225e9cf1294643dNatalia Velasquez GomezNoch keine Bewertungen

- Un Reemplazo Hecho en Casa para El Subtono Codificador FTS-8 PDFDokument2 SeitenUn Reemplazo Hecho en Casa para El Subtono Codificador FTS-8 PDFereslomaximo2014Noch keine Bewertungen

- Sector Terciario y Cuaternario de La Economia 2pDokument1 SeiteSector Terciario y Cuaternario de La Economia 2padolfo luis padilla velezNoch keine Bewertungen

- Instituto Tecnológico de Veracruz - Control de Actividades Ambientales para La Liberación de Créditos ComplementariosDokument1 SeiteInstituto Tecnológico de Veracruz - Control de Actividades Ambientales para La Liberación de Créditos ComplementariosdanielNoch keine Bewertungen