Beruflich Dokumente

Kultur Dokumente

Requerimientos IT

Hochgeladen von

Viviana Granados0 Bewertungen0% fanden dieses Dokument nützlich (0 Abstimmungen)

51 Ansichten2 SeitenEl documento describe varias medidas de seguridad informática que una empresa debe implementar, incluyendo políticas y procedimientos documentados para el manejo de información y cuentas de acceso, controles para identificar abuso de sistemas y acceso inapropiado a la información, planes de contingencia e implementación de protocolos de seguridad para proteger la información almacenada en servidores y detectar actividades no autorizadas.

Originalbeschreibung:

Este documento contiene los requerimientos clave para la seguridad de la información de un departamento IT.

Copyright

© © All Rights Reserved

Verfügbare Formate

DOC, PDF, TXT oder online auf Scribd lesen

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenEl documento describe varias medidas de seguridad informática que una empresa debe implementar, incluyendo políticas y procedimientos documentados para el manejo de información y cuentas de acceso, controles para identificar abuso de sistemas y acceso inapropiado a la información, planes de contingencia e implementación de protocolos de seguridad para proteger la información almacenada en servidores y detectar actividades no autorizadas.

Copyright:

© All Rights Reserved

Verfügbare Formate

Als DOC, PDF, TXT herunterladen oder online auf Scribd lesen

0 Bewertungen0% fanden dieses Dokument nützlich (0 Abstimmungen)

51 Ansichten2 SeitenRequerimientos IT

Hochgeladen von

Viviana GranadosEl documento describe varias medidas de seguridad informática que una empresa debe implementar, incluyendo políticas y procedimientos documentados para el manejo de información y cuentas de acceso, controles para identificar abuso de sistemas y acceso inapropiado a la información, planes de contingencia e implementación de protocolos de seguridad para proteger la información almacenada en servidores y detectar actividades no autorizadas.

Copyright:

© All Rights Reserved

Verfügbare Formate

Als DOC, PDF, TXT herunterladen oder online auf Scribd lesen

Sie sind auf Seite 1von 2

Anlisis y Administracin de Riesgo

Controlar el acceso y salida de informacin por medio de correo electrnico,

soportes magnticos, dispositivos de almacenamiento extrable y dems.

Debe utilizar un sistema informtico para el control y seguimiento de su negocio,

sus operaciones financieras, contables, aduaneras y comerciales.

Debe tener polticas y procedimientos documentados de seguridad informtica que

comprendan: los responsables del manejo de la informacin, la creacin,

administracin y asignacin de roles, administracin de cuentas de acceso a los

sistemas de informacin y correo electrnico, uso de Internet; la interconexin con

sistemas de informacin externos, el correcto uso de recursos informticos, as

como los controles necesarios que garanticen la confidencialidad de la

informacin.

Debe asignar cuentas individuales de acceso a la plataforma de tecnologa que

exijan su cambio peridico, y que cuenten con caractersticas que incrementen los

niveles de seguridad.

Debe tener establecidos controles que permitan identificar el abuso de los

sistemas de cmputo y de tecnologa informtica as como para detectar el acceso

inapropiado y la manipulacin indebida de la informacin.

Debe tener un plan de contingencia informtica documentado, implementado,

mantenido y en proceso de mejora continua.

Debe tener un lugar fsico definido en donde se desarrolle la actividad informtica

con las medidas de seguridad apropiadas que garanticen el acceso solo a

personal autorizado. R/ seguridad de los servidores

Debe contar con un plan que garantice la continuidad de sus operaciones ante la

ocurrencia de situaciones tales como; desastre natural, incendio, sabotaje, corte

de energa, ciberataques y fallas en las comunicaciones y el transporte.

Seguridad de la Tecnologa Informtica

Las polticas y los protocolos de seguridad a la tecnologa informtica deben tener

Desarrollados, por lo menos, los siguientes aspectos:

a) Responsabilidades de los usuarios para el uso de los sistemas informticos.

b) Gestin y control de acceso de los usuarios a los sistemas informticos.

c) Proteccin contra virus, cdigo malicioso, etc.

d) Proteccin de los equipos informticos y cambios de contraseas peridicas.

e) Copias o respaldos de seguridad.

f) Notificacin de eventos y puntos dbiles de la seguridad informtica.

g) Responsabilidad sobre los equipos informticos.

h) Eliminacin de los accesos a usuarios despus de la desvinculacin laboral.

i) Acuerdo de confidencialidad de la informacin.

j) Medidas disciplinarias para los usuarios por el mal uso de los sistemas

informticos, como tambin por la violacin de los datos electrnicos de la

empresa.

Aunado a lo anterior, se deben establecer protocolos de seguridad que protejan la

informacin y/o datos que reposan en los servidores de la empresa y poseer un

sistema que detecte al usuario que est borrando, consultando, insertando o

extrayendo informacin.

Se debe publicar y comunicar las polticas y protocolos de seguridad a todo el

personal incluyendo mecanismos de concienciacin en temas de seguridad

informtica.

Tener establecido un espacio fsico en donde se pueda realizar la gestin

informtica con las medidas de seguridad de proteccin que garanticen solo el

acceso al personal autorizado.

Das könnte Ihnen auch gefallen

- Diferencias Entre Normas de Auditoría Nacional e InternacionalDokument7 SeitenDiferencias Entre Normas de Auditoría Nacional e InternacionalDann9650% (2)

- Gestion de Las Comunicaciones y OperacionesDokument7 SeitenGestion de Las Comunicaciones y Operacionessergio4195855Noch keine Bewertungen

- Plan de Contingencia Sistemas InformáticosDokument19 SeitenPlan de Contingencia Sistemas InformáticosTeckelino86% (7)

- Control Interno InformaticoDokument25 SeitenControl Interno Informaticoosmar-david86% (7)

- Plan Seguridad TelevisaDokument19 SeitenPlan Seguridad TelevisaAndiiee TeckNoch keine Bewertungen

- Estiben Ferreira - Resumen TP para PresentacionDokument7 SeitenEstiben Ferreira - Resumen TP para PresentacionEstiben FerreiraNoch keine Bewertungen

- Psi Plan de Seguridad InformaticaDokument26 SeitenPsi Plan de Seguridad InformaticaHerman Ossa100% (1)

- Auditoria de SistemasDokument8 SeitenAuditoria de SistemasMiguel Angel PEREZ PIZARRONoch keine Bewertungen

- Normas Informáticas Internas Que Se Deben Aplicar en UnaDokument8 SeitenNormas Informáticas Internas Que Se Deben Aplicar en UnaEvelyn Urcia QuintanillaNoch keine Bewertungen

- AA3 Evidencia Manual Diseñar Un Manual de SeguridadDokument10 SeitenAA3 Evidencia Manual Diseñar Un Manual de SeguridadAndres Mauricio Tapias PortelaNoch keine Bewertungen

- Informe Sobre "El Control de Los Sistemas de Información"Dokument5 SeitenInforme Sobre "El Control de Los Sistemas de Información"melvin aburtoNoch keine Bewertungen

- Archivo 2021612212530Dokument16 SeitenArchivo 2021612212530Sol VayolethNoch keine Bewertungen

- A6 Política Básica de SeguridadDokument15 SeitenA6 Política Básica de SeguridadLUIS JAMIL SILVA ASTETENoch keine Bewertungen

- Manual de SeguridadDokument54 SeitenManual de SeguridadJuan Pablo JaramilloNoch keine Bewertungen

- Riesgo TecnológicoDokument11 SeitenRiesgo TecnológicoAriel WalkerNoch keine Bewertungen

- Politica Cibernetica EjemploDokument3 SeitenPolitica Cibernetica EjemploAngel RiveraNoch keine Bewertungen

- Plan de Seguridad Informática 2021Dokument25 SeitenPlan de Seguridad Informática 2021karin Teran GuasicoNoch keine Bewertungen

- La Legislacion y Normatividad Actual Relativa Al EquipoDokument7 SeitenLa Legislacion y Normatividad Actual Relativa Al EquipoKIUBENoch keine Bewertungen

- Gestión de Comunicaciones y OperacionesDokument13 SeitenGestión de Comunicaciones y OperacionesLuis SotakNoch keine Bewertungen

- Trabajo Norma Iso 27002Dokument7 SeitenTrabajo Norma Iso 27002Uberto Vega JaramilloNoch keine Bewertungen

- Actividad 6 - Evidencia 5Dokument1 SeiteActividad 6 - Evidencia 5Steban Palacios100% (1)

- Politicas de Seguridad Informatica: Conceptos, Normativas y Procedimientos Aplicados Dentro de La CompañiaDokument9 SeitenPoliticas de Seguridad Informatica: Conceptos, Normativas y Procedimientos Aplicados Dentro de La CompañiaGerbert Antonio Huiza LopezNoch keine Bewertungen

- 5.5 Auditoria InvDokument8 Seiten5.5 Auditoria InvManuel Niño NavarreteNoch keine Bewertungen

- Riesgos InformaticosDokument6 SeitenRiesgos InformaticosJoe Estrella MarceloNoch keine Bewertungen

- Preguntas 2do Parcial AuditoriaDokument6 SeitenPreguntas 2do Parcial AuditoriayeyonasoNoch keine Bewertungen

- Auditoria Del SistemaDokument3 SeitenAuditoria Del SistemaFalla OscarNoch keine Bewertungen

- Reglas Del SPEI (Circular 14/2017 Emitida Por El Banco de México)Dokument6 SeitenReglas Del SPEI (Circular 14/2017 Emitida Por El Banco de México)Cristian Daniel Carrillo SánchezNoch keine Bewertungen

- Actividad 7 Sistemas de Informacion GerencialDokument7 SeitenActividad 7 Sistemas de Informacion GerencialMaríaNoch keine Bewertungen

- Pasos A Seguir Ante Un Ataque InformáticoDokument5 SeitenPasos A Seguir Ante Un Ataque InformáticoJoaquin P. CollantesNoch keine Bewertungen

- Análisis Cap 8.Dokument5 SeitenAnálisis Cap 8.lariza vasquezNoch keine Bewertungen

- Fase1 - Inicial - Andres HernandezDokument14 SeitenFase1 - Inicial - Andres HernandezAndres Augusto Hernandez MartinezNoch keine Bewertungen

- Manual Seguridad de La InformacionDokument8 SeitenManual Seguridad de La InformacionAndres F SanchezNoch keine Bewertungen

- Premisas Del Sistema General de Seguridad de La InformaciónDokument4 SeitenPremisas Del Sistema General de Seguridad de La InformaciónMarcos De LeonNoch keine Bewertungen

- Politicas de SeguridadDokument9 SeitenPoliticas de SeguridadMony M MtzNoch keine Bewertungen

- Politica Seguridad Recursos TicDokument8 SeitenPolitica Seguridad Recursos Ticpresto prestoNoch keine Bewertungen

- Taller #1 Análisis de Casos de Controles AdministrativosDokument8 SeitenTaller #1 Análisis de Casos de Controles AdministrativosLuis Fernando JimenezNoch keine Bewertungen

- Política de Seguridad de Redes InalámbricasDokument6 SeitenPolítica de Seguridad de Redes InalámbricasReyna callesNoch keine Bewertungen

- Tgrabajo Integrida, Confiabilidad y Disponibilidad de La Auditoria 1Dokument8 SeitenTgrabajo Integrida, Confiabilidad y Disponibilidad de La Auditoria 1Ronald Coronel AlvarezNoch keine Bewertungen

- Seguridad Física Y Lógica: Unidad IDokument24 SeitenSeguridad Física Y Lógica: Unidad Ikahara24Noch keine Bewertungen

- Clase #1. Auditoria InformaticaDokument36 SeitenClase #1. Auditoria InformaticaEnder PalaciosNoch keine Bewertungen

- GuIa Seguridad InformaticaDokument10 SeitenGuIa Seguridad InformaticaKarolinaz2Noch keine Bewertungen

- Control Interno Informatico 1Dokument21 SeitenControl Interno Informatico 1caps_0077Noch keine Bewertungen

- Dsei U1 A1 AltmDokument8 SeitenDsei U1 A1 AltmJosé LuisNoch keine Bewertungen

- Seguridad en Los Sistemas de InformaciónDokument3 SeitenSeguridad en Los Sistemas de Informaciónronny anastacioNoch keine Bewertungen

- Mapa ConceptualDokument3 SeitenMapa ConceptualMauricio SolanoNoch keine Bewertungen

- La Importancia de La Seguridad ElectrónicaDokument10 SeitenLa Importancia de La Seguridad ElectrónicaFCXHONDANoch keine Bewertungen

- Seguridad InformaticaDokument34 SeitenSeguridad InformaticablayarzNoch keine Bewertungen

- Actividad 3 Análisis de Riesgo en Las OrganizacionesDokument9 SeitenActividad 3 Análisis de Riesgo en Las OrganizacionesManolo CabreraNoch keine Bewertungen

- Cadillo Carranza - FinalDokument2 SeitenCadillo Carranza - FinalJean FrancoNoch keine Bewertungen

- Actividad 2Dokument12 SeitenActividad 2Heidy Johana FORERO CASTILLONoch keine Bewertungen

- Principales Aspectos de Seguridad en Los Sistemas de InformaciónDokument6 SeitenPrincipales Aspectos de Seguridad en Los Sistemas de InformaciónYesenia RubíNoch keine Bewertungen

- Trabajo Unidad 4 SeguridadDokument4 SeitenTrabajo Unidad 4 SeguridadBlackHoleNoch keine Bewertungen

- Manualndenseguridad 926382b6b5273ccDokument8 SeitenManualndenseguridad 926382b6b5273ccJohn alexander Gallego noreñaNoch keine Bewertungen

- Actividad 2 Auditoria de SistemasDokument12 SeitenActividad 2 Auditoria de Sistemasheidy0% (1)

- La Computación Se Refiere Al Estudio y Uso de Sistemas y Técnicas para Procesar Información y Resolver Problemas Mediante El Uso de Dispositivos ElectrónicosDokument2 SeitenLa Computación Se Refiere Al Estudio y Uso de Sistemas y Técnicas para Procesar Información y Resolver Problemas Mediante El Uso de Dispositivos ElectrónicosrainpelotudaNoch keine Bewertungen

- Introduccion A La Seguridad InformaticaDokument6 SeitenIntroduccion A La Seguridad Informaticayutzaika suarezNoch keine Bewertungen

- Informe UnidadDokument10 SeitenInforme UnidadYubert MarquezNoch keine Bewertungen

- Introducción A La Seguridad InformáticaDokument14 SeitenIntroducción A La Seguridad InformáticaAdrian ValensNoch keine Bewertungen

- Seguridad en equipos informáticos. IFCT0510Von EverandSeguridad en equipos informáticos. IFCT0510Noch keine Bewertungen

- Seguridad en equipos informáticos. IFCT0109Von EverandSeguridad en equipos informáticos. IFCT0109Noch keine Bewertungen

- Operaciones auxiliares de mantenimiento de sistemas microinformáticos. IFCT0108Von EverandOperaciones auxiliares de mantenimiento de sistemas microinformáticos. IFCT0108Noch keine Bewertungen

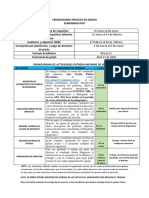

- Calendar I oDokument1 SeiteCalendar I oViviana GranadosNoch keine Bewertungen

- Work at Home Agents InstructionDokument5 SeitenWork at Home Agents InstructionViviana GranadosNoch keine Bewertungen

- Cronograma de Actividades Entrega Informe de Seminario 2020Dokument1 SeiteCronograma de Actividades Entrega Informe de Seminario 2020Viviana GranadosNoch keine Bewertungen

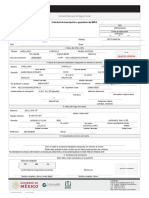

- Formato Servicios de AportesDokument2 SeitenFormato Servicios de AportesViviana GranadosNoch keine Bewertungen

- Formato para Solicitud de VacacionesDokument1 SeiteFormato para Solicitud de VacacionesViviana GranadosNoch keine Bewertungen

- Formato Solicitud Auditoria GradoDokument1 SeiteFormato Solicitud Auditoria GradoViviana GranadosNoch keine Bewertungen

- Aspectos Socioculturales de La AlimentaciónDokument15 SeitenAspectos Socioculturales de La Alimentaciónyazmin martinezNoch keine Bewertungen

- Sesion de La Virgen de Fatima 13 de MayoDokument5 SeitenSesion de La Virgen de Fatima 13 de MayoBeatriz VictoriaNoch keine Bewertungen

- La Tragedia en El TeatroDokument3 SeitenLa Tragedia en El Teatroutau la cruzNoch keine Bewertungen

- RM - 366-2017-MINSA Lineamientos de Promocion de La SaludDokument36 SeitenRM - 366-2017-MINSA Lineamientos de Promocion de La SaludLuis Colorado GallardoNoch keine Bewertungen

- 10 06 2023 Derecho Penal Parte Especial 2do Parcial NGDokument15 Seiten10 06 2023 Derecho Penal Parte Especial 2do Parcial NGAntonella DíazNoch keine Bewertungen

- PneumatologíaDokument26 SeitenPneumatologíaDavid Anderson Mozo RugelNoch keine Bewertungen

- 13 Examen Tipo UnmsmDokument11 Seiten13 Examen Tipo UnmsmCielo SuaresNoch keine Bewertungen

- Solicitud 18052023Dokument2 SeitenSolicitud 18052023Cinthya ArellanoNoch keine Bewertungen

- Trabajo Individual - Sem 1 - OefeDokument11 SeitenTrabajo Individual - Sem 1 - OefeJosé OlayaNoch keine Bewertungen

- Letrados en Tiempos de Rosas - Rosalía BaltarDokument4 SeitenLetrados en Tiempos de Rosas - Rosalía BaltarFernanda MugicaNoch keine Bewertungen

- Estados Financieros Proyectados-Ejercicio Segundo ParcialDokument15 SeitenEstados Financieros Proyectados-Ejercicio Segundo ParcialBryan Michigan ToretoNoch keine Bewertungen

- Nuestro Mundial de 1962 Santiago ChileDokument172 SeitenNuestro Mundial de 1962 Santiago ChileAbdon Abdullah AbdalaNoch keine Bewertungen

- Proceso de ContratacionDokument8 SeitenProceso de ContratacionHache RodriguezNoch keine Bewertungen

- Entrevista A Testigo Del AccidenteDokument3 SeitenEntrevista A Testigo Del AccidenteYenny Yana QuispeNoch keine Bewertungen

- Julio Acta Socializacion TH Del Parto Humanizado Giaj UltimoDokument7 SeitenJulio Acta Socializacion TH Del Parto Humanizado Giaj UltimoDAYANA GARCES WATSTEINNoch keine Bewertungen

- Principales Indicadores España México MundoDokument4 SeitenPrincipales Indicadores España México MundoJeanette ContrerasNoch keine Bewertungen

- Control de Lectura...Dokument2 SeitenControl de Lectura...Fernando De La Cruz ChumbesNoch keine Bewertungen

- Tarea 1 Elaboracion y Evaluacion de ProyectoDokument8 SeitenTarea 1 Elaboracion y Evaluacion de Proyectodilcia100% (1)

- La Demanda y Sus ModalidadesDokument20 SeitenLa Demanda y Sus Modalidadesgarner100% (1)

- Grupo 14 - 9.3.3.3 Packet Tracer - Troubleshooting A Wireless ConnectionDokument2 SeitenGrupo 14 - 9.3.3.3 Packet Tracer - Troubleshooting A Wireless ConnectionSeidy Vergara100% (1)

- Organizador Gráfico D.U. 044 y 026-2020Dokument2 SeitenOrganizador Gráfico D.U. 044 y 026-2020RIVERNoch keine Bewertungen

- Telenoche Investiga (El Programa)Dokument2 SeitenTelenoche Investiga (El Programa)peNoch keine Bewertungen

- Coil PlasticoDokument1 SeiteCoil PlasticoG.CNoch keine Bewertungen

- IntroducciónDokument7 SeitenIntroducciónAdriana ValdezNoch keine Bewertungen

- Normatividad Del Análisis de Casos ATELDokument11 SeitenNormatividad Del Análisis de Casos ATELJulieth TutaNoch keine Bewertungen

- Sig-Sso-Pl-004 Plan de Contingencias y Respuestas de EmergenciasDokument22 SeitenSig-Sso-Pl-004 Plan de Contingencias y Respuestas de Emergenciaslpe.aqpNoch keine Bewertungen

- Hechos La Oroya - FinalDokument20 SeitenHechos La Oroya - FinaldeysiNoch keine Bewertungen

- Diana Bracho Campaña Contra Contra HomofobiaDokument2 SeitenDiana Bracho Campaña Contra Contra Homofobiaapi-3724630Noch keine Bewertungen

- Mansilla Cause RiesDokument86 SeitenMansilla Cause RieslanochecircularNoch keine Bewertungen