Beruflich Dokumente

Kultur Dokumente

PIX IPSec BR PDF

Hochgeladen von

elelol0 Bewertungen0% fanden dieses Dokument nützlich (0 Abstimmungen)

3 Ansichten5 SeitenOriginaltitel

PIX-IPSec-BR.pdf

Copyright

© © All Rights Reserved

Verfügbare Formate

PDF, TXT oder online auf Scribd lesen

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

© All Rights Reserved

Verfügbare Formate

Als PDF, TXT herunterladen oder online auf Scribd lesen

0 Bewertungen0% fanden dieses Dokument nützlich (0 Abstimmungen)

3 Ansichten5 SeitenPIX IPSec BR PDF

Hochgeladen von

elelolCopyright:

© All Rights Reserved

Verfügbare Formate

Als PDF, TXT herunterladen oder online auf Scribd lesen

Sie sind auf Seite 1von 5

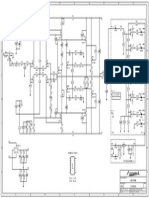

Configurando IPSec no PIX

Daniel B. Cid daniel@underlinux.com.br

http://www.ossec.net

No ultimo artigo nós cobrimos a configuração básica do PIX.

Neste, para complementar as informações já passadas, iremos

ensinar como configurar uma VPN (site-to-site), usando

senhas pré-estabelecidas (pre-shared), entre essas duas

redes (fictíceas) definidas abaixo:

LAN1 – FW1 – INTERNET – FW2 – LAN2

LAN1: 10.0.0.0/24

LAN2: 10.0.1.0/24

FW1: (Inside IP: 10.0.0.1, Outside IP 200.1.1.1)

FW2: (Inside IP: 10.0.1.1, Outside IP 200.2.2.2)

A configuração será dividida em 4 passos:

Passo 1: Preparando para a VPN

Passo 2: Configurando IKE

Passo 3: Configurando IPSec

Passo 4: Permitindo IPSec na rede

Passo 1:

Antes de começar a configuração, voce deve determinar

algumas coisas:

-Quais máquinas participarão da VPN?

-Quantos pontos terá a VPN?

-Quais “IKE policies” serão usadas.

Nesse exemplo, nós usaremos:

Authentication: pre-shared

Encryption: 3des

DH group:2

Hash:md5

Os pontos e as redes já foram ditas anteriormente.

Passo 2:

A configuração do IKE precisa ser feita com todo o cuidado.

Erre qualquer coisa nessa parte e a sua VPN não funcionará.

Siga esses seis passos:

2.1 – Definindo o método de autenticação.

2.2 – Definindo o algoritmo de encriptação.

2.3 – Definindo o Diffie-Hellman Group.

2.4 – Definindo o algoritmo de HASH a ser usado.

2.5 – Iniciando o isakmp

2.6 – Selecionando a senha compartilhada.

FW1:

(2.1) isakmp policy 10 authentication pre-share

(2.2) isakmp policy 10 encryption 3des

(2.3) isakmp policy 10 group 2 (DH group)

(2.4) isakmp policy 10 hash md5

(2.5) isakmp enable outside

(2.6) isakmp identify address

(2.6) isakmp key 123mykey 200.2.2.2 netmask 255.255.255.255

FW2:

(2.1) isakmp policy 10 authentication pre-share

(2.2) isakmp policy 10 encryption 3des

(2.3) isakmp policy 10 group 2 (DH group)

(2.4) isakmp policy 10 hash md5

(2.5) isakmp enable outside

(2.6) isakmp identify address

(2.6) isakmp key 123mykey 200.1.1.1 netmask 255.255.255.255

Para verificar a sua configuração, use:

show isakmp

show isakmp policy

Passo 3:

A configuração do IPSec será sub-dividida em outros seis

passos para facilitar o entendimento:

3.1 – Criando a lista de acesso (que tráfego será

encriptado).

3.2 – Configurando o transform-set (a combinação de

algoritmos a serem usados).

3.3 – Setando o IPSec SA lifetime.

3.4 – Criando a crypto Map entry.

3.5 – Aplicando a crypto map na interface de rede.

3.6 – Excluindo tráfego da VPN do NAT.

FW1:

(3.1) access-list IPSEC permit ip 10.0.0.0 255.255.255.0

10.0.1.0 255.255.255.0

(3.2) crypto ipsec transform-set FW1set esp-3des esp-md5-

hmac

(3.3) crypto ipsec security-association lifetime seconds

600

(3.4) crypto map FW1 10 ipsec-isakmp

(3.4) crypto map FW1 10 match address IPSEC (the access-

list)

(3.4) crypto map FW1 10 set transform-set FW1set (the

transform-set)

(3.4) crypto map FW1 10 set peer 200.2.2.2 (the peer)

(3.5) crypto map FW1 interface outside (applies the crypto

map)

(3.6) nat (inside) 0 access-list IPSEC (the access-list)

FW2:

(3.1) access-list IPSEC permit ip 10.0.1.0 255.255.255.0

10.0.0.0 255.255.255.0

(3.2) crypto ipsec transform-set FW2set esp-3des esp-md5-

hmac

(3.3) crypto ipsec security-association lifetime seconds

600

(3.4) crypto map FW2 10 ipsec-isakmp

(3.4) crypto map FW2 10 match address IPSEC (name of the

access list)

(3.4) crypto map FW2 10 set transform-set FW1set (transform

set name)

(3.4) crypto map FW2 10 set peer 200.1.1.1 (the peer)

(3.5) crypto map FW2 interface outside (applies the crypto

map)

(3.6) nat (inside) 0 access-list IPSEC

Passo 4:

Para permitir que todos os pacotes vindo do túnel IPSec

sejam autorizados, use:

sysopt connection permit-ipsec

Para verificar a sua configuração, use os seguintes

comandos:

show crypto ipsec sa

Ou se voce quiser monitorar as negociações IPSec, use:

debug crypto isakmp

debug crypto ipsec

Resumo das configurações:

FW1:

isakmp policy 10 authentication pre-share

isakmp policy 10 encryption 3des

isakmp policy 10 group 2

isakmp policy 10 hash md5

isakmp enable outside

isakmp identify address

isakmp key 123mykey 200.2.2.2 netmask 255.255.255.255

access-list IPSEC permit ip 10.0.0.0 255.255.255.0 10.0.1.0

255.255.255.0

crypto ipsec transform-set FW1set esp-3des esp-md5-hmac

crypto ipsec security-association lifetime seconds 600

crypto map FW1 10 ipsec-isakmp

crypto map FW1 10 match address IPSEC

crypto map FW1 10 set transform-set FW1set

crypto map FW1 10 set peer 200.2.2.2

crypto map FW1 interface outside

nat (inside) 0 access-list IPSEC

FW2:

isakmp policy 10 authentication pre-share

isakmp policy 10 encryption 3des

isakmp policy 10 group 2

isakmp policy 10 hash md5

isakmp enable outside

isakmp identify address

isakmp key 123mykey 200.1.1.1 netmask 255.255.255.255

access-list IPSEC permit ip 10.0.1.0 255.255.255.0 10.0.0.0

255.255.255.0

crypto ipsec transform-set FW2set esp-3des esp-md5-hmac

crypto ipsec security-association lifetime seconds 600

crypto map FW2 10 ipsec-isakmp

crypto map FW2 10 match address IPSEC

crypto map FW2 10 set transform-set FW2set

crypto map FW2 10 set peer 200.1.1.1

crypto map FW2 interface outside

nat (inside) 0 access-list IPSEC

Das könnte Ihnen auch gefallen

- Apostila BenjamimDokument41 SeitenApostila Benjamimnadir rodrigues da silva100% (2)

- Curso Eletrônica BásicaDokument66 SeitenCurso Eletrônica Básicaelelol100% (1)

- LivroDokument110 SeitenLivroelelol100% (1)

- TetelestaiDokument321 SeitenTetelestaiFábio RibeiroNoch keine Bewertungen

- Revista Teologia Brasileira 93Dokument61 SeitenRevista Teologia Brasileira 93ClaudioNoch keine Bewertungen

- Apostila Tecnologia Das Construções 1 PDFDokument102 SeitenApostila Tecnologia Das Construções 1 PDFIsmaelAlvesNoch keine Bewertungen

- Guincho de ColunaDokument12 SeitenGuincho de ColunaDiego Sousa CarvalhoNoch keine Bewertungen

- Auto LispDokument288 SeitenAuto Lispm_zavarizNoch keine Bewertungen

- AK1100Dokument1 SeiteAK1100sugedaNoch keine Bewertungen

- Manualir6000 PDFDokument1 SeiteManualir6000 PDFelelolNoch keine Bewertungen

- Novo Ensino MedioDokument152 SeitenNovo Ensino MedioUEDSON FELIX RODRIGUESNoch keine Bewertungen

- Tratadora Desbastadora de Equinos - ReferencialEFADokument3 SeitenTratadora Desbastadora de Equinos - ReferencialEFALurdes cepedaNoch keine Bewertungen

- EricaUmbelino InfográficoMulheresNaCiência FilosofiaDokument2 SeitenEricaUmbelino InfográficoMulheresNaCiência FilosofiaErica Paulo UmbelinoNoch keine Bewertungen

- Atividade Complementar de História - 1 Série EMDokument9 SeitenAtividade Complementar de História - 1 Série EMALUNOS OFF LINENoch keine Bewertungen

- Read More Produtividade Archicad Eixo Escola de Archicad 2022Dokument26 SeitenRead More Produtividade Archicad Eixo Escola de Archicad 2022Jhennifer KavaNoch keine Bewertungen

- Segmentos Menos Evangelizados No BrasilDokument11 SeitenSegmentos Menos Evangelizados No BrasilRose PereiraNoch keine Bewertungen

- PGE Pesq 2024-Calendário Quinto AnoDokument2 SeitenPGE Pesq 2024-Calendário Quinto Anopedro.ribeiroNoch keine Bewertungen

- Citoplasma e Organelas - Aula Biologia Celular - Ensino MédioDokument21 SeitenCitoplasma e Organelas - Aula Biologia Celular - Ensino MédioRubia Thaiane Dellavechia Aldana GomesNoch keine Bewertungen

- Fil em Ce V2 PDFDokument104 SeitenFil em Ce V2 PDFAndreia Lecticia MonteiroNoch keine Bewertungen

- Be47 22Dokument84 SeitenBe47 22Kelby1981Noch keine Bewertungen

- 10 Ou Vai Ou RachaDokument6 Seiten10 Ou Vai Ou RachaApoio InvesteNoch keine Bewertungen

- NBR 14086 - 2004 - Argamassa Colante IndustrializadaDokument6 SeitenNBR 14086 - 2004 - Argamassa Colante IndustrializadaForteLubNoch keine Bewertungen

- Enologia e Clarificantes Do VinhoDokument41 SeitenEnologia e Clarificantes Do VinhoGustavoPrzybylskiNoch keine Bewertungen

- Teste 01 de QuimicaDokument4 SeitenTeste 01 de QuimicaFabioGomesNoch keine Bewertungen

- Plano de Manuten o - Parte 1 - Inspe oDokument10 SeitenPlano de Manuten o - Parte 1 - Inspe oErica Vilar SilvaNoch keine Bewertungen

- Pos-Mdl-01 - Resumo Executivo Do ProjetoDokument6 SeitenPos-Mdl-01 - Resumo Executivo Do ProjetoliercioaraujoNoch keine Bewertungen

- Plano de Ação (Modelo 5W1H Ou 5W2H)Dokument1 SeitePlano de Ação (Modelo 5W1H Ou 5W2H)Mario CostaNoch keine Bewertungen

- ConvoluçãoDokument4 SeitenConvoluçãoIgor RuysNoch keine Bewertungen

- Microssonda EletrônicaDokument7 SeitenMicrossonda EletrônicaEnuce Manuel100% (1)

- HistoriaDokument2 SeitenHistoriaGislayne MariaNoch keine Bewertungen

- Ged 11849Dokument65 SeitenGed 11849Macacha XlxlxNoch keine Bewertungen

- Sistemas Processuais PenaisDokument23 SeitenSistemas Processuais PenaisArsenio Augusto MachaiaNoch keine Bewertungen

- 7.1 Ficha - Resumo Da Era Do EcrãDokument2 Seiten7.1 Ficha - Resumo Da Era Do EcrãMarina RaimundoNoch keine Bewertungen

- 1117873-97 2020 8 26 0100-Páginas-ExcluídasDokument14 Seiten1117873-97 2020 8 26 0100-Páginas-ExcluídasRafaela RomanoNoch keine Bewertungen