Beruflich Dokumente

Kultur Dokumente

Cuadro de Vulnerabilidades, Amenazas y Riesgos

Hochgeladen von

luis norbey correa diazCopyright

Verfügbare Formate

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

Verfügbare Formate

Cuadro de Vulnerabilidades, Amenazas y Riesgos

Hochgeladen von

luis norbey correa diazCopyright:

Verfügbare Formate

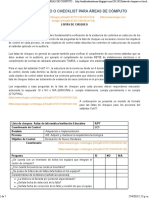

CUADRO DE VULNERABILIDADES, AMENAZAS Y RIESGOS

N° VULNERABILIDAD AMENAZA RIESGO ACTIVO

1 Deficiente área de ventilación de los Funcionamiento defectuoso por Daños dispositivos Hardware

dispositivos altas temperaturas

2 Deficiente uso de las UPS Daños por variaciones de voltaje Pérdida total de los dispositivos Hardware

en los dispositivos.

3 Claves de los equipos de cómputo Manejo de información sin Extracción de información Seguridad lógica

poco complejas restricción

4 Puntos de red sin usar Manipulación de dispositivos sin Extracción de información Seguridad lógica

autorización

5 Falta de respaldo de datos Perdida de datos Retraso en las actividades de la empresa Seguridad lógica

6 Uso no personalizados de algunos Uso de dispositivos sin control Extracción de información Seguridad lógica

dispositivos

7 Contraseñas de dispositivos Ingreso de intrusos al sistema Robo de información o destrucción de la Seguridad lógica

deficientes misma

8 Servidores, switch, huds, en zonas Manipulación de dispositivos sin Daño de la red Redes

expuestas. dispositivos sin autorización.

9 Antivirus no actualizados Ataques de virus Destrucción de la información por virus Seguridad lógica

10 Claves expuestas en los puestos de Ingreso de intrusos a la red Acceso no autorizados a la red Seguridad lógica

trabajo

11 Ausencia de sistemas físicos Daños por desastres naturales. Costo más elevado Hardware

adicionales de seguridad.

12 Navegación de internet sin restricción Desvió de información Poco control en el manejo de Seguridad lógica

información

13 Ausencia de documentación en la Mal uso de estas Información errónea Software

aplicaciones usadas.

14 Deterioro de la red Presencia de interferencias Retraso en las actividades de la empresa Redes

electromagnéticas

15 Tiempo de uso de los dispositivos Poco mantenimiento a los Hardware obsoleto Hardware

dispositivos

Das könnte Ihnen auch gefallen

- Indicaciones Cuadro Vulnerabilidades, Amenazas y Riesgos Por CategoríaDokument5 SeitenIndicaciones Cuadro Vulnerabilidades, Amenazas y Riesgos Por CategoríaDiego MontoyaNoch keine Bewertungen

- Indicaciones Cuadro Vulnerabilidades, Amenazas y Riesgos Por CategoríaDokument4 SeitenIndicaciones Cuadro Vulnerabilidades, Amenazas y Riesgos Por Categoríasergio rodriguez100% (1)

- Vulnerabilidades, Amenazas y Riesgos Por CategoríaDokument3 SeitenVulnerabilidades, Amenazas y Riesgos Por CategoríaSthevan NlNoch keine Bewertungen

- Indicaciones Cuadro Vulnerabilidades, Amenazas y Riesgos Por CategoríaDokument6 SeitenIndicaciones Cuadro Vulnerabilidades, Amenazas y Riesgos Por CategoríaWilton Calvo Barrios100% (1)

- Catalogo de AmenazasDokument17 SeitenCatalogo de AmenazasLothar LagosNoch keine Bewertungen

- Indicaciones Cuadro Vulnerabilidades, Amenazas y Riesgos Por CategoríaDokument2 SeitenIndicaciones Cuadro Vulnerabilidades, Amenazas y Riesgos Por Categoríaalfonso perdomo ramirezNoch keine Bewertungen

- C4 A HS Gestion RiesgosDokument25 SeitenC4 A HS Gestion RiesgosAngela Emma Solis RamirezNoch keine Bewertungen

- Tabla de Vulnerabilidades y Amenazas para Cada Activo ImportanteDokument3 SeitenTabla de Vulnerabilidades y Amenazas para Cada Activo Importantesanyira100% (1)

- Lista de Chequeo Frente A La Norma ISO 27001Dokument42 SeitenLista de Chequeo Frente A La Norma ISO 27001Dilan Salamanca100% (2)

- Evaluacion Iso 27001 ChecklistDokument16 SeitenEvaluacion Iso 27001 Checklistguillermo_hurtado_3Noch keine Bewertungen

- ISO 27005 - Norma Tecnica ColombianaDokument7 SeitenISO 27005 - Norma Tecnica ColombianaEmily J. PeredaNoch keine Bewertungen

- Check - ListDokument1 SeiteCheck - ListMiguel Angel Rodriguez BautistaNoch keine Bewertungen

- Declaracion de Aplicabilidad Ejemplo PDFDokument25 SeitenDeclaracion de Aplicabilidad Ejemplo PDFjuancasito79100% (1)

- Checklist para Áreas de CómputoDokument7 SeitenChecklist para Áreas de CómputoAnonymous J5T1RpfNoch keine Bewertungen

- Controles de Seguridad ISO27002-2013Dokument8 SeitenControles de Seguridad ISO27002-2013Eins Ortiz MoralesNoch keine Bewertungen

- Checklist Admin ServerDokument4 SeitenChecklist Admin Servereduardoandreslobos0% (1)

- Escritorio LimpioDokument10 SeitenEscritorio LimpioJuanNoch keine Bewertungen

- Taller N. 2 Identificación de Amenaza y VulnerabilidadesDokument12 SeitenTaller N. 2 Identificación de Amenaza y VulnerabilidadesJORGE LUIS BRAVO MARTINEZNoch keine Bewertungen

- Preguntas Auditorías ISO27001Dokument12 SeitenPreguntas Auditorías ISO27001hdrr200560% (5)

- CHECKLIST IDENTIFICACIÓN DE VULNERABILIDADES Y AMENAZAS LlenoDokument14 SeitenCHECKLIST IDENTIFICACIÓN DE VULNERABILIDADES Y AMENAZAS LlenoNelson de AlbaNoch keine Bewertungen

- Listado de Amenazas y Vulnerabilidades en ISO 27001Dokument5 SeitenListado de Amenazas y Vulnerabilidades en ISO 27001Jennifer Lopez100% (1)

- CUESTIONARIO DE SEGURIDAD FISICA MiritaDokument3 SeitenCUESTIONARIO DE SEGURIDAD FISICA MiritaFernando Gomez100% (3)

- Amenazas y VulnerabilidadesDokument4 SeitenAmenazas y VulnerabilidadeslobarioNoch keine Bewertungen

- Auditoria de Redes y Base de DatosDokument40 SeitenAuditoria de Redes y Base de Datosapi-369382482% (11)

- Auditoria de Centros de CómputosDokument5 SeitenAuditoria de Centros de CómputosAuditoria sistemas8voNoch keine Bewertungen

- Cuestionario Tesis ISO 27001 - DominiosDokument200 SeitenCuestionario Tesis ISO 27001 - DominiosJeri GamioNoch keine Bewertungen

- Checklist Redes - SeguridadDokument12 SeitenChecklist Redes - SeguridadMariasegoviaNoch keine Bewertungen

- f1 pr11 Mpa6 Formato Solicitud de Backup v2Dokument3 Seitenf1 pr11 Mpa6 Formato Solicitud de Backup v2marcoNoch keine Bewertungen

- SGSI - ISO 27001 Anexo A 2012-02Dokument5 SeitenSGSI - ISO 27001 Anexo A 2012-02Emerson AuccasiNoch keine Bewertungen

- El Proceso y Las Fases de La Auditoría de Sistemas de InformaciónDokument9 SeitenEl Proceso y Las Fases de La Auditoría de Sistemas de InformaciónJose Adrian Alexander Alban Merino100% (1)

- Matriz Riesgos - DATACENTERDokument15 SeitenMatriz Riesgos - DATACENTERTatiana Sarmiento JuradoNoch keine Bewertungen

- Checklist ServidoresDokument3 SeitenChecklist ServidoresAlvarito Diaz100% (2)

- Auditoria de Hardware y Software CorregidoDokument2 SeitenAuditoria de Hardware y Software CorregidoLiily CerriithozNoch keine Bewertungen

- Anexo 2 - Declaracion de AplicabilidadDokument13 SeitenAnexo 2 - Declaracion de AplicabilidadSILVIA CONSUELO HERNANDEZ, MANRIQUE100% (1)

- Check List Seguridad Base de DatosDokument5 SeitenCheck List Seguridad Base de DatosReyChabalNoch keine Bewertungen

- Checklist Informatica Rev. 1Dokument2 SeitenChecklist Informatica Rev. 1Pepe Fonseca33% (3)

- Auditoria en Telecomunicaciones-GUIADokument14 SeitenAuditoria en Telecomunicaciones-GUIAAlexander Cardenas67% (3)

- Foro Actividad 4Dokument1 SeiteForo Actividad 4Luis Miguel Garzon RuizNoch keine Bewertungen

- Controles Iso 27002Dokument5 SeitenControles Iso 27002Sergio Aburto RNoch keine Bewertungen

- Trabajo - Análisis de Seguridad Por Capas - Listado de Amenazas y AtaquesDokument8 SeitenTrabajo - Análisis de Seguridad Por Capas - Listado de Amenazas y AtaquesYagami LigthNoch keine Bewertungen

- 110 Check List+Por+Norma+y+ItilREDESDokument16 Seiten110 Check List+Por+Norma+y+ItilREDESAuritha RodriguezNoch keine Bewertungen

- Unidad 5 Auditoria en Las TelecomunicacionesDokument13 SeitenUnidad 5 Auditoria en Las TelecomunicacionesIrma TANoch keine Bewertungen

- Informe CCTV 15-11-2019Dokument4 SeitenInforme CCTV 15-11-2019marian hernandezNoch keine Bewertungen

- Endurecimiento o HardeningDokument28 SeitenEndurecimiento o HardeningAnonymous vB7ddXOCcNoch keine Bewertungen

- Ejemplo Auditoria IsacaDokument18 SeitenEjemplo Auditoria IsacaVictor NavNoch keine Bewertungen

- Lista ISO 27001Dokument3 SeitenLista ISO 27001Eduardo Roque100% (1)

- Informe de Auditoria InformaticaDokument14 SeitenInforme de Auditoria InformaticaVerónica Nataly CórdovaNoch keine Bewertungen

- Copia de SGSI - ISO 27001 Anexo A 2012-02 11Dokument5 SeitenCopia de SGSI - ISO 27001 Anexo A 2012-02 11Jennifer LopezNoch keine Bewertungen

- Check List TIDokument3 SeitenCheck List TIManuel Ismael Flores ArévaloNoch keine Bewertungen

- Informe Seguridad Fisica y LogicaDokument20 SeitenInforme Seguridad Fisica y LogicaJuan BastidasNoch keine Bewertungen

- MEJ-F-005 Programa de Trabajo de Auditoria V12 Diciembre de 2009Dokument12 SeitenMEJ-F-005 Programa de Trabajo de Auditoria V12 Diciembre de 2009paula leonNoch keine Bewertungen

- Cuestionario para Auditoria de Base de DatosDokument5 SeitenCuestionario para Auditoria de Base de Datosjose humberto quispe aguileraNoch keine Bewertungen

- Listado de Verificación de Auditoría de RedesDokument22 SeitenListado de Verificación de Auditoría de RedesNiyireth VILLABON MOLINANoch keine Bewertungen

- Tabla Comparativa de VulnerabilidadesDokument3 SeitenTabla Comparativa de Vulnerabilidadestatan.okmpoNoch keine Bewertungen

- Seguridad InformaticaDokument7 SeitenSeguridad InformaticaAntonio Andres Duffoo MarroquinNoch keine Bewertungen

- Matriz - Riesgos (1) LeidyDokument5 SeitenMatriz - Riesgos (1) LeidyLeidy yuliethNoch keine Bewertungen

- Ndicaciones Cuadro Vulnerabilidades Amenazas y Riesgos Por CategoriaDokument2 SeitenNdicaciones Cuadro Vulnerabilidades Amenazas y Riesgos Por CategoriaDarwin JVNoch keine Bewertungen

- Capacitacion Incidentes de Seguridad de La InformaciónDokument10 SeitenCapacitacion Incidentes de Seguridad de La InformaciónFenryr Sulven100% (1)

- Analisis de RiesgooooooooDokument10 SeitenAnalisis de RiesgooooooooVirgilio Fernando chavezNoch keine Bewertungen

- Matriz Riesgos2Dokument5 SeitenMatriz Riesgos2jhoan gutierrez100% (1)

- Desprendible Luis Correa 2Dokument1 SeiteDesprendible Luis Correa 2luis norbey correa diazNoch keine Bewertungen

- Fase 1 - Reconocimiento Del Curso Luis Norbey Correa DiazDokument9 SeitenFase 1 - Reconocimiento Del Curso Luis Norbey Correa Diazluis norbey correa diazNoch keine Bewertungen

- Fase 3 - Evaluación de La Unidad 1Dokument13 SeitenFase 3 - Evaluación de La Unidad 1luis norbey correa diazNoch keine Bewertungen

- Ejercicios 1Dokument5 SeitenEjercicios 1luis norbey correa diazNoch keine Bewertungen

- Trabajo Individual Luis CorreaDokument6 SeitenTrabajo Individual Luis Correaluis norbey correa diazNoch keine Bewertungen

- 5.1.3.7 Lab - Configuring 802.1Q Trunk-Based Inter-VLAN Routing Luis - Norbey - CorreaDokument19 Seiten5.1.3.7 Lab - Configuring 802.1Q Trunk-Based Inter-VLAN Routing Luis - Norbey - Correaluis norbey correa diazNoch keine Bewertungen

- Funciones Del Cisco IosDokument5 SeitenFunciones Del Cisco IosLISETH VASQUEZNoch keine Bewertungen

- Ieee 802.16Dokument4 SeitenIeee 802.16alex molonNoch keine Bewertungen

- White Creative Doodle Brainstorming PresentationDokument16 SeitenWhite Creative Doodle Brainstorming PresentationAna Cristina SantanaNoch keine Bewertungen

- Disc Lite 5Dokument3 SeitenDisc Lite 5Orlando HsNoch keine Bewertungen

- Configuración de SSH en Switch y Router CiscoDokument4 SeitenConfiguración de SSH en Switch y Router CiscoCarlos Contreras HeviaNoch keine Bewertungen

- 5466 PDFDokument10 Seiten5466 PDFOscar Javier GomezNoch keine Bewertungen

- Multibanda SAE - Nueva Normativa EntelDokument1 SeiteMultibanda SAE - Nueva Normativa EntelIgnacio M.SNoch keine Bewertungen

- Ensayo. Las Redes de Computadoras y Su ImportanciaDokument6 SeitenEnsayo. Las Redes de Computadoras y Su Importanciasai2015100% (3)

- 06 VPN Capitulo05Dokument14 Seiten06 VPN Capitulo05lgutierrez94Noch keine Bewertungen

- Examen de Cpanel IDokument9 SeitenExamen de Cpanel IRaul BohorquezNoch keine Bewertungen

- Salazar Mahely 8cbil Fijar Redes 1018Dokument2 SeitenSalazar Mahely 8cbil Fijar Redes 1018MahelyNoch keine Bewertungen

- DX800A User Manual Extension Es V01 SWDokument33 SeitenDX800A User Manual Extension Es V01 SWtardisNoch keine Bewertungen

- Universal Serial BusDokument56 SeitenUniversal Serial Busalex12539Noch keine Bewertungen

- Configuración de Quagga en LinuxDokument3 SeitenConfiguración de Quagga en Linuxjhperez.itNoch keine Bewertungen

- Elt 3732 - Mpls - Franklin FloresDokument103 SeitenElt 3732 - Mpls - Franklin FloresAlvakito Flower'sNoch keine Bewertungen

- COM-843 ManualDokument35 SeitenCOM-843 ManualGabriel RicoNoch keine Bewertungen

- Protocolos de EnrutamientoDokument4 SeitenProtocolos de EnrutamientoFrank JohnsonNoch keine Bewertungen

- Comandos Cisco SwtichDokument8 SeitenComandos Cisco SwtichManuel VazquezNoch keine Bewertungen

- Qos Lectura 3 QoS en Redes IPDokument5 SeitenQos Lectura 3 QoS en Redes IPNerys De IcazaNoch keine Bewertungen

- Implementacion de VPN Linux Integracion Con Active DirectoryDokument23 SeitenImplementacion de VPN Linux Integracion Con Active DirectoryMarcelo HenaoNoch keine Bewertungen

- Informe Firewall NATDokument27 SeitenInforme Firewall NATDavid Romero Vaca100% (1)

- Jack y Conectores 2022 PDFDokument3 SeitenJack y Conectores 2022 PDFMatics Bol.Noch keine Bewertungen

- Evalua - Tema 2 - InterDokument1 SeiteEvalua - Tema 2 - InterJose Luis GraneroNoch keine Bewertungen

- Manual TEDEF V5Dokument19 SeitenManual TEDEF V5Marckus BrodyNoch keine Bewertungen

- SuSE Linux Adminguide 9.1.0.2Dokument638 SeitenSuSE Linux Adminguide 9.1.0.2moferantNoch keine Bewertungen

- PAREDES Implement A Small NetworkDokument5 SeitenPAREDES Implement A Small NetworkALBERTO GABRIEL PAREDES FERNANDEZNoch keine Bewertungen

- ModbusDokument3 SeitenModbusHenry ChuquimiaNoch keine Bewertungen

- Proyecto Packet Tracer PDFDokument215 SeitenProyecto Packet Tracer PDFFrancisco Mendez Montaño50% (2)

- iR-ADV DX 527-617-717 - Hoja de Especificaciones - ES-ESDokument4 SeiteniR-ADV DX 527-617-717 - Hoja de Especificaciones - ES-ESRobertoNoch keine Bewertungen

- Buses en El MercadoDokument1 SeiteBuses en El MercadoROBYN DE JESUS ZURITANoch keine Bewertungen