Beruflich Dokumente

Kultur Dokumente

Ataques Telematica

Hochgeladen von

Cristian Valencia0 Bewertungen0% fanden dieses Dokument nützlich (0 Abstimmungen)

21 Ansichten5 SeitenEste documento presenta 5 ataques informáticos comunes y cómo prevenirlos. Incluye keyloggers, ataques de secuencia TCP, ataques de denegación de servicio, ataques de intermediario en el medio y malware. Proporciona detalles sobre cada ataque como su descripción, servicios afectados y medidas preventivas como el uso de antivirus y encriptación.

Originalbeschreibung:

telematica

Originaltitel

ataques telematica

Copyright

© © All Rights Reserved

Verfügbare Formate

DOCX, PDF, TXT oder online auf Scribd lesen

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenEste documento presenta 5 ataques informáticos comunes y cómo prevenirlos. Incluye keyloggers, ataques de secuencia TCP, ataques de denegación de servicio, ataques de intermediario en el medio y malware. Proporciona detalles sobre cada ataque como su descripción, servicios afectados y medidas preventivas como el uso de antivirus y encriptación.

Copyright:

© All Rights Reserved

Verfügbare Formate

Als DOCX, PDF, TXT herunterladen oder online auf Scribd lesen

0 Bewertungen0% fanden dieses Dokument nützlich (0 Abstimmungen)

21 Ansichten5 SeitenAtaques Telematica

Hochgeladen von

Cristian ValenciaEste documento presenta 5 ataques informáticos comunes y cómo prevenirlos. Incluye keyloggers, ataques de secuencia TCP, ataques de denegación de servicio, ataques de intermediario en el medio y malware. Proporciona detalles sobre cada ataque como su descripción, servicios afectados y medidas preventivas como el uso de antivirus y encriptación.

Copyright:

© All Rights Reserved

Verfügbare Formate

Als DOCX, PDF, TXT herunterladen oder online auf Scribd lesen

Sie sind auf Seite 1von 5

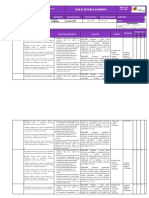

Tabla con al menos 5 ataques informáticos que podrían afectar la red, el

cuadro debe mencionar el nombre, su descripción los servicios que

afecta y como podrían evitar la afectación por el ataque.

Nombre del Descripción Servicios que Prevención de

ataque afecta ataque

KeyLoggers Un keylogger Los registradores Dado que los

puede ser un de pulsaciones registradores de

programa de basados en teclas son

software o un software básicamente

hardware que generalmente malware, basta

utiliza un atacante infectan el sistema con un programa

para registrar las en forma de un antivirus que

pulsaciones de malware que un proteja el PC en

teclas en el usuario podría tiempo real, pero

teclado de un haber descargado si deseamos

usuario. Con un haciendo clic en protección

Keylogger, un un enlace adicional, también

atacante puede malicioso, ya sea se puede usar

conocer en línea o programas tales

remotamente sus enviándolo por como Zemana

contraseñas, correo electrónico AntiLogger y

números de SpyShelter Stop-

tarjetas de crédito Logger.

/ débito, mensajes, La versión gratuita

correos de Zemana solo

electrónicos y todo proporciona

lo que escriba. cifrado para sus

pulsaciones de

teclas, lo que

significa que,

aunque el

atacante podrá

registrar sus

pulsaciones de

teclas, se le

presentarán en un

formato codificado

e ilegible.

La versión gratuita

de SpyShelter no

solo proporciona

cifrado, sino que

también protege el

PC contra

capturas de

pantalla o

portapapeles.

Ataque de Un ataque de un atacante En respuesta a

secuencia TCP predicción de pasaría algún sus propias

secuencia TCP es tiempo observaciones, el

un intento de monitorizando el Equipo de trabajo

predecir el número flujo de datos de ingeniería de

de secuencia entre dos hosts, Internet (IETF)

utilizado para uno de los cuales emitió un estándar

identificar los es el sistema de renovado (RFC

paquetes en una destino. El 6528) en 2012,

conexión TCP, atacante cortaría estableciendo un

que se puede usar el otro sistema algoritmo

para duplicar (que es confiable mejorado para

paquetes que para el objetivo) generar números

conducen al de la de secuencia

secuestro de la comunicación, tal iniciales para las

sesión vez a través de un comunicaciones

ataque de TCP. Está

denegación de diseñado para

servicio (DoS), aumentar la

dejándolos a sí robustez de la

mismos para generación del

tomar el lugar de número de

ese sistema secuencia frente al

confiable, a los tipo de análisis

ojos de su objetivo predictivo y

. monitoreo que

permitieron a los

ciberatacantes un

acceso tan fácil al

número de

secuencia bajo el

antiguo régimen.

Ataque DoS En un ataque de Un atacante Aplicación de

denegación de "inunda" una red filtrado de

servicio (DoS), un con información. enrutador

atacante intenta Cuando Bloquear

evitar la escribimos una direcciones IP sin

legitimidad de que URL de un sitio usar

los usuarios web en particular Permitir el acceso

accedan a en nuestro a la red solo al

información o al navegador, tráfico deseado

servicios estamos enviando Deshabilitar

una solicitud al servicios de red

servidor web del innecesarios

sitio para poder Actualización de

ver la página en antivirus

concreto. El regularmente

servidor solo Tener una muy

puede procesar buena política de

una cierta cantidad contraseñas

de solicitudes de Limitar la cantidad

una vez, por lo de ancho de

que si un atacante banda de la red

sobrecarga el Uso de la red de

servidor con filtrado de acceso

solicitudes, no

puede procesarse

dicha solicitud.

Esto es una

"denegación de

servicio" ya que no

se puede acceder

al sitio.

Ataque Man-In- Un ataque MITM Esto puede Los ataques de

The-Middle ocurre cuando una suceder en MITM realmente

comunicación cualquier forma de pueden

entre dos sistemas comunicación en "incomodar"

es interceptada línea, como correo simplemente al

por una entidad electrónico, redes escuchar su

externa. sociales, concepto básico,

navegación web, pero eso no

etc. No solo están significa que sean

tratando de imposibles de

escuchar nuestras evitar. La

conversaciones tecnología PKI

privadas, sino que puede ayudarlo a

también pueden protegerse de

dirigir toda la algunos de los

información dentro tipos de ataques

de los dispositivos que discutimos

anteriormente.

S / MIME

Extensiones de

correo de Internet

seguras /

multipropósito, o S

/ MIME abrevia,

encripta los

correos

electrónicos en

reposo o en

tránsito,

asegurando que

solo los

destinatarios

puedan leerlos y

sin dejar margen

para que los

piratas

informáticos se

introduzcan y

alteren nuestros

mensajes.

Además, S / MIME

permite firmar

digitalmente los

correo electrónico

con un Certificado

digital único para

cada persona.

Certificados de

autenticación

Los piratas

informáticos nunca

desaparecerán,

pero una cosa que

podemos hacer es

que sea

prácticamente

imposible penetrar

en los sistemas

(por ejemplo,

redes Wi-Fi ,

sistemas de correo

electrónico, redes

internas) mediante

la implementación

de autenticación

basada en

certificados para

todas las

máquinas y

dispositivos de los

empleados.

CAM Table La tabla CAM de Los Para prevenir este

Overflow un conmutador desbordamientos tipo de ataque,

contiene de la tabla CAM cambiaremos el

información de ocurren cuando puerto a un puerto

red, como las una entrada de de acceso

direcciones MAC direcciones MAC emitiendo acceso

disponibles en los se inunda en la en modo de puerto

puertos físicos del tabla y se alcanza de conmutación.

conmutador y los el umbral de la Luego

parámetros de tabla CAM. Esto asignaremos la

VLAN asociados hace que el cantidad máxima

conmutador actúe de direcciones

como un MAC en las que se

concentrador, almacenará la

inundando la red tabla CAM para

con tráfico fuera esta interfaz.

de todos los

puertos. La

inundación

causada por un

desbordamiento

de tabla CAM está

limitada a la VLAN

de origen, por lo

tanto, no afecta a

otras VLAN en la

red.

Das könnte Ihnen auch gefallen

- Cómo protegernos de los peligros de InternetVon EverandCómo protegernos de los peligros de InternetBewertung: 4 von 5 Sternen4/5 (2)

- Tipos de AtaquesDokument14 SeitenTipos de AtaquesJean Franco SánchezNoch keine Bewertungen

- GL OsarioDokument36 SeitenGL OsarioMonica MartinezNoch keine Bewertungen

- KSG1 U3 A1 CGLRDokument5 SeitenKSG1 U3 A1 CGLRlouivegaNoch keine Bewertungen

- Control 8 Radich Seguridad ComputacionalDokument5 SeitenControl 8 Radich Seguridad ComputacionalJaime Radich Vasquez67% (3)

- Softwares de Deteccion de IntrusosDokument3 SeitenSoftwares de Deteccion de IntrusosEduardo Jesus Daniel PantojaNoch keine Bewertungen

- Idoc - Pub - Arian Aaaaa AaaaaaaaaaaaaaaDokument4 SeitenIdoc - Pub - Arian Aaaaa AaaaaaaaaaaaaaaabdelNoch keine Bewertungen

- Tarea 3 Herramientas Ciberseguridad JCisnerosDokument8 SeitenTarea 3 Herramientas Ciberseguridad JCisnerosJesus Cisneros ValleNoch keine Bewertungen

- KEYLOGGERDokument16 SeitenKEYLOGGERtavo3934Noch keine Bewertungen

- Tabla Vocabulario SeguridadDokument5 SeitenTabla Vocabulario SeguridadpitogorogoritoNoch keine Bewertungen

- Modelo OsiDokument2 SeitenModelo OsiHernan GonzálezNoch keine Bewertungen

- Taller de MalwareDokument3 SeitenTaller de MalwareaneudyhNoch keine Bewertungen

- Ataques CiberneticosDokument21 SeitenAtaques CiberneticosBrayan Stiven Chaparro CatañoNoch keine Bewertungen

- Glosario MalwareDokument6 SeitenGlosario MalwareKarla LunaNoch keine Bewertungen

- Herramientas de Fuerza BrutaDokument5 SeitenHerramientas de Fuerza BrutaRUSSEL ADAN CAUICH EK100% (1)

- PENTESTINGDokument10 SeitenPENTESTINGChristian Camilo Guzmán Escobar100% (1)

- Sesion 10 SeguridadDokument9 SeitenSesion 10 SeguridadSETEL 32a BRIG INFNoch keine Bewertungen

- Si155v Ef - 2022-IiDokument2 SeitenSi155v Ef - 2022-IiKEVIN SHARIFF MANTILLA MEZANoch keine Bewertungen

- Fase 2 - Vectores Ataques Informáticos y CaracterísticasDokument8 SeitenFase 2 - Vectores Ataques Informáticos y CaracterísticasyairNoch keine Bewertungen

- SMR SER 03 Conceptos ImportantesDokument1 SeiteSMR SER 03 Conceptos ImportantesLaila DNoch keine Bewertungen

- Tabla Rainbow Con La Herramienta WinrtgenDokument12 SeitenTabla Rainbow Con La Herramienta WinrtgenElmer De la CruzNoch keine Bewertungen

- Glosario Virus Informaticos - Informatic VirusesDokument65 SeitenGlosario Virus Informaticos - Informatic Virusesjuancho1239346Noch keine Bewertungen

- Conceptos deDokument5 SeitenConceptos deAlan SNoch keine Bewertungen

- Capitulo 2Dokument17 SeitenCapitulo 2Jhon Byron Del Rosario TurbiNoch keine Bewertungen

- Microsoft Word - Tabla Vocabulario SeguridadDokument4 SeitenMicrosoft Word - Tabla Vocabulario Seguridaddavid_driebesNoch keine Bewertungen

- KeyloggerDokument4 SeitenKeyloggerJesúsDíazTorresNoch keine Bewertungen

- Anexo 1 Glosario de TérminosDokument18 SeitenAnexo 1 Glosario de TérminosADRIAN DAVID ROSADO GUERRANoch keine Bewertungen

- Virus ResidenteDokument10 SeitenVirus ResidenteRoxana ReyNoch keine Bewertungen

- Glosario de AntivirusDokument8 SeitenGlosario de AntivirusDacg CaraballoNoch keine Bewertungen

- KeyloggerDokument27 SeitenKeyloggerJaime GuzmanNoch keine Bewertungen

- Mapa de Cajas Seguridad InformaticaDokument1 SeiteMapa de Cajas Seguridad InformaticaMichel GonzalezNoch keine Bewertungen

- Resumen de Proteccion de Datos para ExamenDokument19 SeitenResumen de Proteccion de Datos para ExamenEsteban MendietaNoch keine Bewertungen

- WebsPloit en Kali LinuxDokument8 SeitenWebsPloit en Kali LinuxJrdnzmbrnNoch keine Bewertungen

- Ponencia - Tipos de Ataques y de Intrusos en Las Redes InformaticasDokument13 SeitenPonencia - Tipos de Ataques y de Intrusos en Las Redes InformaticasAna MariaNoch keine Bewertungen

- Tipos de AtaquesDokument4 SeitenTipos de AtaquesRubenil 19Noch keine Bewertungen

- Ataques e Intrusos en Las Redes InformaticasDokument13 SeitenAtaques e Intrusos en Las Redes InformaticasAlvaro Silva SantistebanNoch keine Bewertungen

- Análisis Caja NegraDokument8 SeitenAnálisis Caja NegraGustavo Huanquiri QuispeNoch keine Bewertungen

- Actividad 2Dokument1 SeiteActividad 2tatiana martinezNoch keine Bewertungen

- Pruebas de Penetración Con TroyanosDokument23 SeitenPruebas de Penetración Con TroyanosDaniel AlvarezNoch keine Bewertungen

- Actividad Eje 3 - CiberseguridadDokument16 SeitenActividad Eje 3 - CiberseguridadAndresNoch keine Bewertungen

- Tarea 1 PDFDokument18 SeitenTarea 1 PDFMario Josue Enriquez FloresNoch keine Bewertungen

- Exposición Password CranckingDokument19 SeitenExposición Password CranckingfreddyNoch keine Bewertungen

- Dpso U3 A2 AlcaDokument4 SeitenDpso U3 A2 Alcaabarca78Noch keine Bewertungen

- Pentesting Auditorías CiberseguridadDokument6 SeitenPentesting Auditorías CiberseguridadmanuelNoch keine Bewertungen

- Intrusos y Ataques InformaticoDokument13 SeitenIntrusos y Ataques InformaticojcricoNoch keine Bewertungen

- Vulnerabilidades Por Equipos de ComunicacionDokument9 SeitenVulnerabilidades Por Equipos de ComunicacionEdgarNoch keine Bewertungen

- Virologia 2 Eje 3Dokument14 SeitenVirologia 2 Eje 3Nicolas Vargas JimenezNoch keine Bewertungen

- Tipos de Virus InformaticosDokument48 SeitenTipos de Virus InformaticosMAuricio SerchaNoch keine Bewertungen

- UD 5 Servicio Acceso y Control RemotoDokument15 SeitenUD 5 Servicio Acceso y Control RemotoJuan Timoner DomínguezNoch keine Bewertungen

- Tarea 3Dokument2 SeitenTarea 391cristytorresNoch keine Bewertungen

- Tema 4 Herramientas de Actores de AmenazasDokument21 SeitenTema 4 Herramientas de Actores de AmenazaswilNoch keine Bewertungen

- 4.1 Escaneo de Vulnerabilidades PresentaciónDokument15 Seiten4.1 Escaneo de Vulnerabilidades PresentaciónJhon Staling SevillanoNoch keine Bewertungen

- Alvaro - Quian - Sanchez - TI - M2 - Inteligencia de AtaquesDokument7 SeitenAlvaro - Quian - Sanchez - TI - M2 - Inteligencia de AtaquesAlvaro Quian SánchezNoch keine Bewertungen

- Herramientas KaliDokument2 SeitenHerramientas KaliOlbanOrlandoArambúNoch keine Bewertungen

- Curso Ciberseguridad ApuntesDokument10 SeitenCurso Ciberseguridad ApuntesEduardo Oscar RolandoNoch keine Bewertungen

- Semana 7 Redes IACCDokument8 SeitenSemana 7 Redes IACCmrrmwordpressNoch keine Bewertungen

- PRESENTACIÓNDokument20 SeitenPRESENTACIÓNCynthia Jacqueline Camacho GarcíaNoch keine Bewertungen

- ActividadGrupal Cumbe Narvaez TotoyDokument14 SeitenActividadGrupal Cumbe Narvaez TotoyFrancisco MerchanNoch keine Bewertungen

- Virologia 2 Eje 3Dokument14 SeitenVirologia 2 Eje 3Nicolas Vargas JimenezNoch keine Bewertungen

- Anexo 2 - Paso 2 - Plantilla Evaluacion de SoftwareDokument10 SeitenAnexo 2 - Paso 2 - Plantilla Evaluacion de SoftwareCristian ValenciaNoch keine Bewertungen

- Poster Seminario de InvestigacionDokument1 SeitePoster Seminario de InvestigacionCristian ValenciaNoch keine Bewertungen

- Algoritmo de Planificación de ProcesosDokument5 SeitenAlgoritmo de Planificación de ProcesosCristian ValenciaNoch keine Bewertungen

- Laboratorio 1 Sistemas OperativosDokument11 SeitenLaboratorio 1 Sistemas OperativosCristian ValenciaNoch keine Bewertungen

- Laboratorio 3 Sistemas OperativosDokument7 SeitenLaboratorio 3 Sistemas OperativosCristian ValenciaNoch keine Bewertungen

- Automatas Fase 3 PDFDokument10 SeitenAutomatas Fase 3 PDFCristian ValenciaNoch keine Bewertungen

- Fase 6 - Colaborativa - 301401 - 54Dokument13 SeitenFase 6 - Colaborativa - 301401 - 54Cristian ValenciaNoch keine Bewertungen

- Control en Estaciones Depuradoras de Aguas ResidualesDokument17 SeitenControl en Estaciones Depuradoras de Aguas ResidualesCristian ValenciaNoch keine Bewertungen

- Tarea 3 - Actividad Intermedia Trabajo IndividualDokument3 SeitenTarea 3 - Actividad Intermedia Trabajo IndividualCristian ValenciaNoch keine Bewertungen

- Automatas Fase 3 PDFDokument10 SeitenAutomatas Fase 3 PDFCristian ValenciaNoch keine Bewertungen

- Diseño de Proyecto Fase 1Dokument7 SeitenDiseño de Proyecto Fase 1Cristian ValenciaNoch keine Bewertungen

- 2021 I NiieDokument68 Seiten2021 I NiieCambiar EL Pasado Ifet DecididaNoch keine Bewertungen

- EP1 I-2016 - Maquinas Eléctricas 2Dokument2 SeitenEP1 I-2016 - Maquinas Eléctricas 2Angel R. Mamani C.Noch keine Bewertungen

- Blue Ray BD p1580 EspDokument75 SeitenBlue Ray BD p1580 EspcenreiNoch keine Bewertungen

- Desempeño de Un Sistema de Comunicaciones Empleando Modulación 256-QamDokument9 SeitenDesempeño de Un Sistema de Comunicaciones Empleando Modulación 256-QamJULIAN ANDRES CARVAJAL SANCHEZNoch keine Bewertungen

- Quién Inventó El TeléfonoDokument3 SeitenQuién Inventó El TeléfonoValentina Yuleska Millán VelasquezNoch keine Bewertungen

- ITGSM13 - Carlos Manuel FernandezDokument46 SeitenITGSM13 - Carlos Manuel Fernandezbonilla03Noch keine Bewertungen

- El Impacto de Las Tecnologías de La Información y La Comunicación en Nuestra Convivencia Familiar.Dokument2 SeitenEl Impacto de Las Tecnologías de La Información y La Comunicación en Nuestra Convivencia Familiar.Herbert Cervantes Miguel60% (5)

- NETWORKINGDokument15 SeitenNETWORKINGJeniferNoch keine Bewertungen

- Accesorios para RaspberryDokument8 SeitenAccesorios para RaspberryArte Y MecatrónicaNoch keine Bewertungen

- MICROCURRICULODokument5 SeitenMICROCURRICULODiego OrtizNoch keine Bewertungen

- Catalogo Bureau Veritas Formacion Curso 2015Dokument34 SeitenCatalogo Bureau Veritas Formacion Curso 2015Willy Alberto Porta MezaNoch keine Bewertungen

- ADSI 2019-III GPFI-F-018 - Planeacion - Pedagógica - Proyecto - FormativoDokument25 SeitenADSI 2019-III GPFI-F-018 - Planeacion - Pedagógica - Proyecto - FormativoFercho RivasNoch keine Bewertungen

- Informe Tecnico Del Proyecto TurismoDokument23 SeitenInforme Tecnico Del Proyecto Turismoalejandro94% (17)

- Taller AmDokument8 SeitenTaller AmKelly GasserNoch keine Bewertungen

- Diseño de Un Roadmap-Acceso A Programas de Educación Terciaria Con Enfoque en Emprendimiento en TI de 1800 Estudiantes Del Departamento Del CaucaDokument130 SeitenDiseño de Un Roadmap-Acceso A Programas de Educación Terciaria Con Enfoque en Emprendimiento en TI de 1800 Estudiantes Del Departamento Del CaucawilliamclavijoNoch keine Bewertungen

- Los Retos de La Geografía en La EducaciónDokument6 SeitenLos Retos de La Geografía en La EducaciónImanol Grande OsorioNoch keine Bewertungen

- Todo Sobre GPON ONT ZTE F660 de ETB Fibra 02 de 02Dokument18 SeitenTodo Sobre GPON ONT ZTE F660 de ETB Fibra 02 de 02Cruz RinconNoch keine Bewertungen

- Informe, Laboratorio 2Dokument11 SeitenInforme, Laboratorio 2Pedro AparicioNoch keine Bewertungen

- Colegio de BachilleratoDokument4 SeitenColegio de BachilleratoMaryuri NaguaNoch keine Bewertungen

- Exploración de La Piola de GalvisDokument9 SeitenExploración de La Piola de GalvisEduardo Jose Perez TurizoNoch keine Bewertungen

- Guia Avanzada de Gestion de RiesgosDokument66 SeitenGuia Avanzada de Gestion de RiesgosJoaquín Vicente Ramos Rodríguez90% (10)

- Reflexiones AXA - Salud y Bienestar No.2Dokument24 SeitenReflexiones AXA - Salud y Bienestar No.2Kratos GowNoch keine Bewertungen

- Planificacion Educativa y Las TicsDokument2 SeitenPlanificacion Educativa y Las TicsNilton Lopez AyalaNoch keine Bewertungen

- Competencias de Un Docente ModernoDokument6 SeitenCompetencias de Un Docente Modernoseminariocooperativo100% (1)

- Analisis Del Caso 2 Tarea Equipo TendenciasDokument7 SeitenAnalisis Del Caso 2 Tarea Equipo Tendenciasamadeus salieriNoch keine Bewertungen

- Aileen Forte Moreno. Huawei PDFDokument116 SeitenAileen Forte Moreno. Huawei PDFDiego I. HernándezNoch keine Bewertungen

- Tarea 1 - Descripción Del Concepto de Ingeniería y Su EvoluciónDokument8 SeitenTarea 1 - Descripción Del Concepto de Ingeniería y Su Evoluciónserriver28Noch keine Bewertungen

- Asig. 1 Mapa Conceptual TICDokument2 SeitenAsig. 1 Mapa Conceptual TICDaniel TovarNoch keine Bewertungen

- Fundamentos de Los Sistemas MICDokument75 SeitenFundamentos de Los Sistemas MICleonardorm1990Noch keine Bewertungen

- Anexo Técnico MantenimientoDokument6 SeitenAnexo Técnico MantenimientoLeo BrenaNoch keine Bewertungen