DokumentAndysah Putera Utama Siahaan - Rabin-Karp Elaboration in Comparing Pattern Based on Hash Datahochgeladen von

DokumentAndysah Putera Utama Siahaan - Rabin-Karp Elaboration in Comparing Pattern Based on Hash Datahochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentComposite Performance Index for Student Admissionhochgeladen von

DokumentComposite Performance Index for Student Admissionhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentSolly Aryza - Novelty Stability Of Electrical System Single Machine Based Runge Kutta Orde 4 Method.pdfhochgeladen von

DokumentSolly Aryza - Novelty Stability Of Electrical System Single Machine Based Runge Kutta Orde 4 Method.pdfhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentMesran - Implementation of Complex Proportional Assessment Method in the Selection of Mango Seeds.pdfhochgeladen von

DokumentMesran - Implementation of Complex Proportional Assessment Method in the Selection of Mango Seeds.pdfhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentMasdin Saragih - Violations of Cybercrime and the Strength of Jurisdiction in Indonesia.pdfhochgeladen von

DokumentMasdin Saragih - Violations of Cybercrime and the Strength of Jurisdiction in Indonesia.pdfhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentExpert System of Catfish Disease Determinant Using Certainty Factor Methodhochgeladen von

DokumentExpert System of Catfish Disease Determinant Using Certainty Factor Methodhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentFuzzification of College Adviser Proficiency Based on Specific Knowledgehochgeladen von

DokumentFuzzification of College Adviser Proficiency Based on Specific Knowledgehochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentWLAN Penetration Examination of the University of Pembangunan Panca Budihochgeladen von

DokumentWLAN Penetration Examination of the University of Pembangunan Panca Budihochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentVernam Conjugated Manipulation of Bit-Plane Complexity Segmentationhochgeladen von

DokumentVernam Conjugated Manipulation of Bit-Plane Complexity Segmentationhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentThree-Pass Protocol Implementation on Caesar Cipher in Classic Cryptographyhochgeladen von

DokumentThree-Pass Protocol Implementation on Caesar Cipher in Classic Cryptographyhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentThree-Pass Protocol Concept in Hill Cipher Encryption Technique Ver 2hochgeladen von

DokumentThree-Pass Protocol Concept in Hill Cipher Encryption Technique Ver 2hochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentThe Analysis of Average Waiting Time in Managing Concurrent Processhochgeladen von

DokumentThe Analysis of Average Waiting Time in Managing Concurrent Processhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentHuffman Text Compression Techniquehochgeladen von

DokumentHuffman Text Compression Techniquehochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentRC4 Technique in Visual Cryptography RGB Image Encryptionhochgeladen von

DokumentRC4 Technique in Visual Cryptography RGB Image Encryptionhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentRail Fence Cryptography in Securing Informationhochgeladen von

DokumentRail Fence Cryptography in Securing Informationhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentProfile Matching in Solving Rank Problemhochgeladen von

DokumentProfile Matching in Solving Rank Problemhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentOptimasi Penjadwalan Mata Kuliah Dengan Algoritma Genetikahochgeladen von

DokumentOptimasi Penjadwalan Mata Kuliah Dengan Algoritma Genetikahochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentNoise-Like Region Security Improvisation in BPCS Steganographyhochgeladen von

DokumentNoise-Like Region Security Improvisation in BPCS Steganographyhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentKlasifikasi Data Minuman Wine Menggunakan Algoritma K-Nearest Neighborhochgeladen von

DokumentKlasifikasi Data Minuman Wine Menggunakan Algoritma K-Nearest Neighborhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentFactorization Hack of RSA Secret Numbershochgeladen von

DokumentFactorization Hack of RSA Secret Numbershochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentDynamic Key Matrix of Hill Cipher Using Genetic Algorithm Ver 3hochgeladen von

DokumentDynamic Key Matrix of Hill Cipher Using Genetic Algorithm Ver 3hochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentDining Philosophers Theory and Concept in Operating System Schedulinghochgeladen von

DokumentDining Philosophers Theory and Concept in Operating System Schedulinghochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentDetermination of Thesis Preceptor and Examiner Based on Specification of Teaching Using Fuzzy Logichochgeladen von

DokumentDetermination of Thesis Preceptor and Examiner Based on Specification of Teaching Using Fuzzy Logichochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentAdler-32 Integrity Validation in 24bit Color Imagehochgeladen von

DokumentAdler-32 Integrity Validation in 24bit Color Imagehochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentComparison Between WEKA and Salford System in Data Mining Softwarehochgeladen von

DokumentComparison Between WEKA and Salford System in Data Mining Softwarehochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentA Fingerprint Pattern Approach to Hill Cipher Implementationhochgeladen von

DokumentA Fingerprint Pattern Approach to Hill Cipher Implementationhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentRC4 Technique in Visual Cryptography RGB Image Encryptionhochgeladen von

DokumentRC4 Technique in Visual Cryptography RGB Image Encryptionhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentDetermination of Thesis Preceptor and Examiner Based on Specification of Teaching Using Fuzzy Logichochgeladen von

DokumentDetermination of Thesis Preceptor and Examiner Based on Specification of Teaching Using Fuzzy Logichochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentPlaying Guitar A Beginner’s Guidehochgeladen von

DokumentPlaying Guitar A Beginner’s Guidehochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentBasic 4 Androidhochgeladen von

DokumentBasic 4 Androidhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentData Visual Basichochgeladen von

DokumentData Visual Basichochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentWhat is Name? And What is its Function?hochgeladen von

DokumentWhat is Name? And What is its Function?hochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentRBGhochgeladen von

DokumentRBGhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentJazz Bass Book Notationhochgeladen von

DokumentJazz Bass Book Notationhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentMatrikshochgeladen von

DokumentMatrikshochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentPinaohochgeladen von

DokumentPinaohochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentLatihanhochgeladen von

DokumentLatihanhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentPENDAHULUANhochgeladen von

DokumentPENDAHULUANhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentDining Philosophers Problemhochgeladen von

DokumentDining Philosophers Problemhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentDining Philosophers Problemhochgeladen von

DokumentDining Philosophers Problemhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentAuthentication Text Sourcehochgeladen von

DokumentAuthentication Text Sourcehochgeladen von Andysah Putra Utama Siahaan

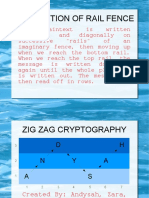

Andysah Putra Utama Siahaan DokumentZig Zag Cryptographyhochgeladen von

DokumentZig Zag Cryptographyhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentThe Weakness of Wireless Networkshochgeladen von

DokumentThe Weakness of Wireless Networkshochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentVarious Patterns of Data Mining Techniqueshochgeladen von

DokumentVarious Patterns of Data Mining Techniqueshochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentShortest Way Huffman Text Compressionhochgeladen von

DokumentShortest Way Huffman Text Compressionhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentGreen Computing Pada Teknologi Virtualisasihochgeladen von

DokumentGreen Computing Pada Teknologi Virtualisasihochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentKompresi Huffmanhochgeladen von

DokumentKompresi Huffmanhochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentThe Weakness of Wireless Networkshochgeladen von

DokumentThe Weakness of Wireless Networkshochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan DokumentMicrosoft Word 2010hochgeladen von

DokumentMicrosoft Word 2010hochgeladen von Andysah Putra Utama Siahaan

Andysah Putra Utama Siahaan

Beruflich Dokumente

Kultur Dokumente