Beruflich Dokumente

Kultur Dokumente

Die Datenschleuder. #97 / 2013 - Letzter Ausstieg Gewissen

Hochgeladen von

Research GuyOriginaltitel

Copyright

Verfügbare Formate

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

Verfügbare Formate

Die Datenschleuder. #97 / 2013 - Letzter Ausstieg Gewissen

Hochgeladen von

Research GuyCopyright:

Verfügbare Formate

How I ended up being a death star trooper

Letzter Ausstieg Gewissen

von frank, 46halbe und erdgeist <ds@ccc.de>

In den letzten Monaten ist eine recht lichtscheue Industrie verstrkt in den Fokus der ffentlichkeit geraten, deren Hauptakteure mit dem auf der Welle der Terrorhysterie schwimmenden Geld ein eintrgliches Geschft wittern und den technologisch berforderten Polizeien und Geheimdiensten der Welt versprechen, Licht ins Dunkel der Festplatten und Internetforen von Verdchtigen aller Coleur zu bringen. Zu sagen, die dort vermarkteten Technologien der IT-Sicherheitsforschung seien ein zweischneidiges Schwert, wre dabei eine gewaltige Untertreibung. Direkt an den Lebensadern der Kommunikationsgesellschaft den intimsten Austausch aller Gedanken seiner Brger in Erfahrung zu bringen, ist seit Urzeiten der heilige Gral aller repressiven Regimes. Doch zeigt sich, da es fr die technische Umsetzung der Werkzeuge zum Spionieren und Fernsteuern schlaue Kpfe braucht, um peinliche Debakel, wie sie der Firma DigiTask mit ihrem an deutsche Kriminalmter verkauften Bundestrojaner passiert sind, zu vermeiden.

Akt 1 Die Akteure

Wer sind diese Berufshacker, die ganz in der Tradition der Atomwaffenforscher an der vordersten Front der Entwicklung stehen, wie sehen sie ihre Arbeit, wie gehen sie mit Nachrichten aus Regionen um, wo der Einsatz ihrer Software zu nchtlichen Hausbesuchen der Geheimpolizei fhrt. Was sind Motive und Sachzwnge, und stimmt es, da es keine Option gibt, zu Auftrgen dieser Art nein zu sagen vielleicht aus finanziellen Verpflichtungen, oder da es gar egal ist, weil es sonst halt jemand anderes tut? Im Diskurs mit zwei Aussteigern aus der Industrie der IT-Angriffswerkzeuge bekommen wir in der Redaktion Die Datenschleuder einen Eindruck von den Mechanismen und Entwicklungen der dort Forschenden und Arbeitenden. Es wird klarer, wie eine Mischung aus Ehrgeiz, Loyalitt, dem Anspruch sich professionell zu verhalten und natrlich dem Gedanken an die nchste Miete, gepaart mit Naivitt und fehlgerichtetem Vertrauen zu einem Wendepunkt fhrt. An diesem Punkt wurde eine Auseinandersetzung mit dem Lebensentwurf unaus-

weichlich, da die Widersprche zu ihren eigenen berzeugungen so offenbar wurden. Wir treffen Simon*, Mittdreiiger, groer, uriger Berliner Typ mit dem festen Hndedruck eines Handwerkers und nachdenklichem Lcheln. Simon trgt eine Kluft, die viel ber seine Vergangenheit verrt: Aus dem politisch aktiven Umfeld Berlins stammend, hat er Jahre seiner Jugend in diversen Initiativen gegen die Militarisierung der deutschen Gesellschaft, gegen Kriegs- und Zwangsdienste, Rassismus und Faschismus gekmpft, verloren oder gefeiert. Als klar wurde, da die Staatsgewalt zunehmend im Digitalen ausgebt wird, hat er sich autodidaktisch wie er sagt das mit den Computern beigebracht und seinen erlernten Beruf an den Nagel gehngt weil er Hacker werden wollte. Als klassischer Quer-Einsteiger in die IT- und somit auch in die IT-Security-Branche hat er seine Neugier zum Beruf gemacht: Neugier und den Drang, alle Hintergrnde verstehen zu wollen, den Spa, sich in absurden technischen Details festzubeien, um die Lcke im System

die datenschleuder. #97 / 2013

23

23

How I ended up being a death star trooper

namens Gamma/Elaman an Regierungen verkauft wird, an Regierungen, die damit das eigene Volk aussphen, kompromittieren und unterdrcken. Simon erzhlt, da ein Groteil dieser Industrie in Deutschland und Europa ein Problem mit der Rekrutierung neuer Mitarbeiter hat. Mit dieser Industrie meint er vor allen Dingen die kleinen Firmen wie Gamma oder DigiTask, die eine sehr spezielle Nische bedienen. In dieser Nische wird eine Nachfrage nach Werkzeugen fr die Phasen vor und nach einer Infektion mit einer berwachungssoftware bedient und allem, was technisch minderbegabte Bedarfstrger brauchen, um noch geheime Schwachstellen in fremden Systemen auszunutzen. Desweiteren und das ist insbesondere fr Staaten von besonderem Interesse, die eine allumfngliche berwachung des eigenen Volkes anstreben verkaufen, installieren und warten diese Firmen Hard- und Software fr Netzwerkkomponenten, die an geeigneten zentralen Knoten und bergabepunkten in den internationalen Internet-Verkehr eingehngt werden knnen gerne auch persnlich vor Ort. In Anlehnung an den Signal Intelli gence genannten Teil geheimdienstlicher Arbeit, dem Abschpfen elektronischer Signale aller Art, wird die Branche auch unter dem Krzel SIGINT zusammengefat. Am dringlichsten sucht die Branche und neuerdings auch ihre Behrdenkunden erfahrene Malware-Autoren, also Programmierer von Schadsoftware, die nicht in vermutlich profitableren, illegalen Netzwerken fischen. Ziel sind Leute, die Spa am Hacken und Forschen haben, die bestimmte Fhigkeiten mitbringen, welche man nicht an Hochschulen lernt. Natrlich zhlen hierzu auch viele der professionellen IT-Sicherheitsberater. Diese haben jedoch meist entweder bereits eine Anstellung oder besitzen eine gefestigte und

zu finden. Simon sagt, Hacker beziehen ihr Lob und die Anerkennung aus Diskussionen mit Anderen, aus unkonventionellem Lernen und Lehren und von zahlenden Kunden aus der Branche. Es gibt auch Hacker, fr die ist ein Diplom der Mathematik oder Informatik Anerkennung und Besttigung genug. Zu denen zhlt er sich jedoch nicht. Simons politische Aktivitten wurden aufs Internet ausgedehnt, es gab neue Bedrohungen durch Regierungen, die das Netz sofort als feindlich klassifizierten aus ihrer Sicht mglicherweise zu Recht, denn alles wurde transparenter, und Informationen konnten schneller transportiert werden.

Nachwuchssorgen

Es war Simons Idee, seine Geschichte aufzuschreiben, als Warnung einerseits, wie sich selbst politisch bewute und reflektierte Menschen pltzlich auf der falschen Seite einer vorher unvermuteten Barrikade wiederfinden, doch auch als Signal, da dieser Weg keineswegs unausweichlich zur Karriere auf der dunklen Seite fhren mu. Er erzhlt uns, da er whrend er sich auf der einen Seite politisch gegen die drohenden Zensurmechanismen in Gesetzen und in der Technik zur Wehr setzte, gegen die allgegenwrtigen berwachungstechnologien, gegen die Kriminalisierung von Hackern und die verdachtsunabhngige Speicherung von Verbindungsdaten, doch eines morgens aufwachte und feststellen mute, einen nicht unwichtigen Baustein fr eine digitale Waffe gebaut zu haben, die von einer Firma

24

24

die datenschleuder. #97 / 2013

How I ended up being a death star trooper

gesunde ethisch-moralische Grundeinstellung und wollen keine Malware schreiben egal fr wen. Da reines technisches Fachwissen nicht ausreicht, haben Firmen und Behrden bereits mehrfach unter Beweis gestellt: Die meisten Manahmen und Techniken erwiesen sich als vllig ungeeignet umgesetzt und als Lachnummer. Woher bekommt man nun also fortgeschrittene Hacker-Kompetenz, die einem aber technopolitisch bei der Umsetzung von moralisch fragwrdigen Projekten nicht in die Quere kommen? wofr Forschung und Werkzeuge aus solchen Auftrgen benutzt werden, ist keine akademische mehr. Die Szene der Computersicherheitsforscher im deutschsprachigen Raum ist eher bersichtlich, bei einem gemeinsamen Kunden in der Schweiz lief Simon dem Schweizer Hacker Bernd* ber den Weg, der aufgrund diverser gemeinsamer Projektinteressen schnell ein guter und bester Freund wurde. Bernd erlangte bereits Jahre vor ihrer ersten Begegnung mit diversen neuen Techniken und Werkzeugen eine gewisse Bekanntheit. Schon damals entwickelte er, gemeinsam mit rund einem knappen Dutzend Hackern und Forschern aus der ganzen Welt Werkzeuge, die heute in jedem Werkzeugkoffer von Sicherheitsberatern anzutreffen sind. Schluendlich entwickelte die Gruppe von Freizeithackern, die mittlerweile einen gewissen Bekanntheitsgrad in der Szene erreicht hatte, eine Linux-Distribution von Hackern fr Hacker: Backtrack, den vollstndigsten Werkzeugkoffer, den ein IT-Sicherheitsberater heutzutage mit sich herumtragen kann.

Firmen wie Gamma oder DigiTask mssen in der Regel selber Forschung betreiben, um inhaltlich und technisch am Ball zu bleiben, das heit ihren Warenbestand an Sicherheitslcken und Exploits frisch zu halten. Das Geschft in der Grauzone beruht darauf, digitale Einbruchs- und berwachungswerkzeuge zu entwickeln, fr deren Nutzung man nicht das gesamte Wissen und Knnen der Hacker braucht, die die Lcken entdeckt haben. Die Kunden: vor allem Geheimdienste und Polizeibehrden, die klandestin in Computer und Netzwerke einbrechen und Informationen abschpfen wollen. Die Entwicklung solcher Eines Tages ging eine britische Firma namens Werkzeuge ist forschungsintensiv, oft nicht gut Gamma International auf die Gruppe zu: Etwa planbar und komplex. Grundlagenforschung an 2006 fragte das seinerzeit in der Szene wenig neuen Methoden der Umgehung von Sicher- bekannte Unternehmen an, ob ein Mitglied dieheitsmanahmen wirft aber nicht unmittelbar ser Entwicklergruppe zur Verfgung stnde, Profit ab. fr die britische Gamma ein technisches Penetration Test Training durchzufhren. Hierbei Daher wird solche Forschung oft in Form von handelt es sich um eine persnliche Schulung externer Expertise bei Selbstndigen oder klei- von Mitarbeitern grerer und mittlerer Unternen Sicherheitsboutique-Firmen eingekauft. nehmen fr aktive Sicherheitsforschung. SolDie stehen dann vor dem Dilemma lehnen sie cherlei Anfragen wurden nicht kommerziell zwielichtige Ausschreibung ab oder nehmen sie bearbeitet, es gab schlielich keine Firma, einteil? Wer heutzutage an eine Firma wie Gamma zig einen losen Verbund von Hackern. Wenn Wissen und Werkzeuge verkauft, um elektroni- es um bezahlte Projekte im Rahmen der privasche Alltagsgegenstnde zu kompromittieren, ten Projekte ging, haben die Mitentwickler der wei auch, da im Grunde eine Waffe geliefert Linux-Distribution unter sich ausgemacht: Wer wird, die in undemokratischen Regimes gegen gerade Lust und Zeit hatte, konnte sich damit Oppositionelle eingesetzt werden wird. einen Nebenverdienst sichern. Das wei man aber nicht nur dann, wenn man an Gamma verkauft: Wer bei solchen Techniken mit Dual Use, also einer friedlichen Nutzung digitaler Angriffswaffen argumentiert, bewegt sich oft auf sehr dnnem Eis. Die Frage, Martin Mnch, ein damaliger Mitstreiter aus besagter Gruppe, zu dem Bernd durchaus eine gute, freundschaftliche Beziehung hatte, griff zu. Was genau whrend oder nach diesem Training in England geschah, ist nicht bekannt.

die datenschleuder. #97 / 2013

25

25

How I ended up being a death star trooper

Heute firmiert Mnch als Geschftsfhrer der Gamma International Deutschland GmbH in Mnchen. Zu dieser Zeit wute niemand etwas ber Art und Umfang des Angebots der Firma Gamma und deren weitreichende Verstrickungen in die Grauzonen der berwachungstechnologie. Die Tatsache, da dort ein bekanntes Gesicht fr Bernd sogar Freund ttig war, wirkte sich dabei positiv auf das Gewissen von Bernd und Simon aus und beseitigte nach Lektre der damals sehr inhaltsarmen Webseite der britischen Gamma auf kommende Zweifel. Gamma zeigte Interesse an Schulungen und der Backtrack-Linux-Distribution. Als es hie, man wrde primr an Regierungen bzw. staatliche Stellen liefern, lste dies anfangs keine besonderen Alarmsignale aus, Sorge hatte man schlielich eher vor Kriminellen, nicht vor den Gesetzeshtern.

nal eingekauft. Ziel solcher Schulungen ist es, Techniker ber den eigenen Tellerrand blicken zu lassen und mit den Denkweisen und Werkzeugen von Angreifern vertraut zu machen. Der Aspekt des Doppelnutzens hierbei liegt auf der Hand: Wer gelernt hat, wie ein Angreifer zu denken und zu hacken, kann auch andere Systeme als die eigenen angreifen. Forensik bezeichnet ursprnglich das Verfahren einer Beweissicherung im Rah men polizeilicher Ermittlungen. Hier werden kriminelle Ttigkeiten untersucht, identifiziert und klassifiziert. Als deutliches Beispiel von Neusprech wurde dieser Begriff schnell adaptiert, um rechtlich bedenkliche Vorgehensweisen und Werkzeuge zu verniedlichen und somit ethisch-moralisch zu legitimieren. Unter einer digitalen Forensik versteht man im Kontext einer polizeilichen Ermittlung genau das oben Beschriebene: eine Datenspurensuche auf smtlichen Speichermedien eines Ziel-PCs zur Sammlung von Indizien, die spter ein Richter in angemessenem Kontext beurteilen mu.

An dieses Gedankengebude lt sich nun leicht anbauen: Es gibt sogar Remote Forensic. Darunter versteht man ebenso Verfahren, um die oben genannte Schadsoftware in das System einzubringen. Hierbei bedient man sich fast ausschlielich einer Kombination aus technischen Angriffswerkzeugen, wie etwa Exploits genannte Programmfragmente zum Ausnutzen von Fehlern in System, sowie Social Engineering, also letztlich den Schwchen der Zielperson selbst.

Neusprech

Der sogenannte Neusprech also die euphemistische Verschleierung unangenehmer Wahrheiten in griffigere oder blumigere Slogans war damals in der SIGINT-Branche sehr erfolgreich. Gamma bot neben Personenschutz, Penetrationstests (das sind vom Betreiber bestellte Angriffe auf seine IT-Systeme, um deren Sicherheitsniveau aus Sicht eines Angreifers einschtzen zu knnen) und Schulungen auch forensische Analysen an: Forensics und Remote Forensics. Im Grunde genommen sind das alles Dinge, die zum Standard-Repertoire eines professionellen Sicherheitsberaters gehren und keineswegs verdchtig sind: sogenannte Offensive Security Workshops gehrten schon allein durch die im zivilen Rahmen entwickelte und genutzte Backtrack-Linux-Distribution zum alltglichen Bild.

All dies sind Verfahren, die wir bereits aus der Welt der Spammer und Betrger kennen. Der Begriff Remote Forensic ist im Grunde genommen ein Paradoxon, hrt sich jedoch harmlos genug an. Ein jeder kann sich leicht eine Ausrede zurechtlegen, warum eigentlich Korrekt dekodiert werfen diese Begriffe rck- ganz harmlos ist, was man da gerade baut oder wirkend jedoch einen deutliche Silhouette der verkauft. Wenn der staatliche Kunde von dem Aktivitten der Firma: man annahm, da er nach Recht und Gesetz handelt nicht direkt an den Rechner des VerOffensive Security Workshops werden bei- dchtigen kam, dann wurde die Forensik spielsweise von Konzernen als Fortbildungs- eben aus der Ferne durchgefhrt. manahme fr das eigene technische Perso-

26

26

die datenschleuder. #97 / 2013

How I ended up being a death star trooper

Ganz plastisch mu man sich das folgendermaen verdeutlichen: eine kriminalistische Untersuchung ber ein beliebig unsicheres Netzwerk, man denke nur an den Staatstrojaner und das unter dem Namen 0zapftis bekannt gewordene Projekt seiner Demontage. Im Grunde genommen bersetzt man den Begriff Forensik in diesem Kontext so: eine vollstndige Kompromittierung eines lokalen Zielsystems mit allen Mitteln, um Daten statisch und dynamisch (also zur Laufzeit) auszuwerten und zu protokollieren. Zur Durchsetzung eines langfristigen forensischen Zugangs zum System kann auch illegale Software wie beispielsweise ein Rootkit zum Einsatz kommen, im Volksmund sind letztere auch als Trojaner bekannt. Diese Hintertren werden dann Remote Forensic Tools genannt und fortan mehreren Eingeweihten Zugang ber das Internet gewhren. Frher sprach man eben nicht von Krieg, sondern von einer bedauerlicherweise ntigen robusten Manahme zur Abwendung einer humanitren Katastrophe. Berner Firma Dreamlab in Winterthur, Simon fing im Team an. Und genau hier fingen die Dinge an, kompliziert zu werden: Gamma bot an, mit den beiden zusammenzuarbeiten. Die Anfrage kam direkt von Mnch, mit allem Vorschuvertrauen, das man einem alten Kumpel mitgibt. Mnch fragte an, ob nicht Interesse an einem bezahlten Forschungsprojekt bestnde Thema: Forensik. Eigentlich keine Neuigkeit, die zu untersuchende Technologie schon seit 2005 auf diversen Sicherheitskonferenzen ffentlich vorgetragen nach IT-Security-Mastben eine Ewigkeit. Es gab sogar schon zahlreiche Forensik-Werkzeuge, um das Verfahren anzuwenden.

Neue Waffen

Die Idee ist eigentlich sehr einfach und erlaubt, beliebige Rechner bei physikalischem Zugriff vollstndig zu kompromittieren, indem der Login-Mechanismus zuverlssig umgangen wird. Sie beruht auf einer architekturbedingten Schwachstelle in fast allen modernen PCs: der Mglichkeit, ber eine externe Schnittstelle wie Firewire oder PCMCIA/Cardbus mittels DMA (Direct Memory Access) auf besonders sensible Speicherbereiche zuzugreifen. Man kann dieses Problem vielleicht folgendermaen anschaulich beschreiben: Nehmen wir an, es gbe besonders sichere Einfamilienhuser mit Fenstern und Tren, die durch nichts und niemanden zu manipulieren sind, halten jedem Einbruchsversuch stand. Dieses Haus hat zudem eine Garage, die direkt ans Haus grenzt und kein Tor besitzt also nach vorne offen ist. Das Ministerium fr Bequemlichkeit & Zeitersparnis hat nun erlassen, da alle Tren von der Garage ins Haus stets offen zu stehen haben, damit man Einkufe ohne Verletzungsrisiko direkt vom Auto in die Kche tragen kann. Im Jahr 2005 hat ein Sicherheitsforscher einer staunenden ffentlichkeit gezeigt, wie man nun als Fremder durch die Garage ins Haus laufen kann, um ein normales Fenster zu ffnen. Vier oder fnf Jahre spter entwickelte Simon im Auftrag von Gamma nun einen allgemeinen

Akt 2 Abrutschen in die Szene

Die Bekanntschaft zu Bernd war es, die Simon nach vielen Jahren Arbeit als Berater und bezahlter Hacker in der deutschen IT-Security-Branche zu dem Schweizer Unternehmen wechseln lie, in dem auch Bernd ttig war. Bernd leitete ein kleines, technisches Team der

die datenschleuder. #97 / 2013

27

27

How I ended up being a death star trooper

Plan, wie man durch die Garage in das Haus laufen und die besonders einbruchsichere Tr von innen per Klinke ffnen kann, um whrend der fnften Jahreszeit einen Karnevalsverein unbemerkt ins Haus zu schleusen. Der Stand war laut Mnch, da Gamma bereits ein Forensik-Werkzeug entwickeln wrde und dieses um diverse Funktionen erweitern wollte: Zu Beginn sollte ein Prototyp entworfen werden, der die Machbarkeit auf moderneren Betriebssystemen nachweist. Die alten Demos aus dem Jahr 2005 waren smtlichst gegen Systeme mit dem Betriebssystem Windows XP fr 32-BitProzessoren gerichtet, und in der Szene ging das Gercht, die Technik wrde bei einem Windows Vista nicht mehr funktionieren. Das war fr einen Hacker mit ausgeprgtem Spieltrieb natrlich ein schnes Projekt. Man hatte Spa an der Arbeit, und eine alte Idee wurde mit zahlreichen neuen Einf lssen neu erfunden. ber einen langen Zeitraum verteilt kamen dann immer wieder neue Anforderungen an den ursprnglichen Prototypen, welche aus diesem letztlich ein fertiges Werkzeug machten. Am Ende bastelte das Team sogar ein wenig ber den Auftrag hinaus an dem Werkzeug, da es eine nette Abwechslung aus dem manchmal recht tristen Arbeitsalltag darstellte und Mnch zudem zugesichert hatte, man drfe mit den eigenen Werkzeugen und Verfahren machen, was man mchte, es also nicht exklusiv sei. Am Ende der Entwicklung stand ein Werkzeug, welches es technisch unbegabten Menschen ermglichte, nahezu jeden PC und jedes Notebook durch schlichtes Verbinden mit einem Linux-PC an die Firewire- oder z. B. bei Notebooks die pccard-Schnittstelle zu kompromittieren egal, ob es sich um einen hebrischen 64-bit-Windows-8-PC handelt, um ein Mac OSX Lion oder ein beliebiges Linux/BSD-Betriebssystem. In anderen Worten: Kabel rein kurz warten Rechner bernommen.

Bewutwerdung

Allmhlich dmmerte Simon, da er an einem recht mchtigen Werkzeug arbeitete, welches durch staatliche Hnde auch mibraucht werden knnte. Allerdings berwog zu diesem Zeitpunkt der positive Charakter des Projektes, schlielich war der Auftraggeber ein langjhriger Bekannter, und der eigene Arbeitgeber als beobachtende Instanz hatte keine Bedenken geuert. Er nahm an, er wrde an einem Forensik-Werkzeug fr legitime, kriminalistische Indiziensicherung feilen, dessen zugrundeliegende Technik einmal robust, zuverlssig und einfach bedienbar implementiert werden sollte schwer abzusehen, da in der Folge ein Produkt namens Fi n Fi reW i re e nt s te hen sollte, welches im Rahmen der FinFisher- Produktpalette an beliebige Staaten veruert werden wrde. Simon beschreibt, da in diesem Zeitraum der Gesc hf tsf hrer von Dreamlab, Nicolas Mayencourt, damaliger Chef der beiden, vermehrt mit Gamma in Kontakt zu treten begann allerdings nicht ausschlielich mit Mnch. Mayencourt gefiel es wohl, mit Behrden und deren Zulieferern an solchen Technologien zu arbeiten. Daher wurden smtliche Verhandlungs- und Vertriebsttigkeiten in diesem Bereich am Firmensitz in Bern zentralisiert, und die sich anbahnenden Geschfte waren weit weniger transparent als der Kontakt zuvor.

28

28

die datenschleuder. #97 / 2013

How I ended up being a death star trooper

Zwar hielt es Simon durchaus fr legitim, wenn solche Techniken bei der Verbrechensbekmpfung unter strengen richterlichen Auf lagen zum Einsatz kommen. Schlielich versicherte man ihm, da in der Schweiz anders als in Deutschland weit besser kontrolliert werden wrde, ob und wie umfassend eine Behrde in die Privatsphre eines Verdchtigen eingreifen kann und darf. Mayencourt versicherte ihm damals auch, man verkaufe ausschlielich an die Schweizer Behrden bzw. ISPs. Und unter dem Strich klang alles plausibel: Simons Vertrauen in Dreamlab war gro. Die Firma prsentierte und verhielt sich in der ffentlichkeit politisch korrekt, sponsorte Open-Source-Projekte und veranstaltete kostenlose, geschlossene Parties und Konferenzen von und fr ein internationales Hackerpublikum in der Schweiz. Sie frderte aktiv offene Standards in der IT-Security und offene Software in der Gesellschaft. Alles machte einen rundherum politisch korrekten Eindruck, und es lag nahe, da eine Firma, die sich Ethical Hacking, also ethisch korrektes Einbrechen in Computer, auf die Fahnen schreibt, auch ber etwaige, nicht gewollte Tendenzen innerhalb der Firma wacht und diese entsprechend lenkt. oder ignorierte er lieber. Ferner hielt Dreamlab laut der neuesten Informationen von Wiki leaks (s. u.) einen sogenannten Infection Proxy in seinem Portfolio vor ein Gert, welches an Internet-Knotenpunkten zentral genutzt werden kann, um bestimmten Nutzern und Nutzergruppen gezielt und unbemerkt eine eigens prparierte Schadsoftware unterzuschieben. Der Infection Proxy verndert Webseiten oder Datei-Downloads, whrend sie sowieso vom Nutzer heruntergeladen werden und schleust dabei die Schadsoftware ein. Dies ist ein denkbarer Infektionsweg fr den Staatstrojaner, von dem sich Dreamlab im September 2013 noch im Rahmen eines Statements auf seiner Webseite scharf distanziert. Erst nach und nach wurden die Karten seitens des Auftraggebers offener ausgespielt. Es ist nicht ganz klar, ob Gamma hier eine systematische Desensibilisierung betrieb oder einfach annahm, alle Beteiligten wten ohnehin Bescheid. Vermutlich war dies teilweise sogar der Fall, dieser Teil hatte jedoch noch nichts zu sagen. Gamma-Kataloge, die man zwischenzeitlich auch bei Wikileaks finden konnte, priesen lngst Waren an, die einem James-Bond-Fan das Herz hher schlagen lassen. Doch Simon erinnert sich auch noch genau an die immer plumper werdenden, selbstbetrgerischen Schnredereien wie: Man kann einen Infection Proxy auch fr friedliche Zwecke benutzen, zum Beispiel um Viren unschdlich zu machen.

Doch offenbar sollte es nicht so sein: Die beiden Kollegen beschlich bald die Ahnung, ber Bernds Bekannten wre ein weiteres Geschftsfeld aufgetan worden, um die in der Schweiz bislang erfolgreich eingesetzte berwachungstechnik auch zu exportieren. Mayencourt fand Erkenntnis kommt langsam und schleichend, es wohl ehrenhaft, von Regierungen als ernst- erklrt Simon, man hinterfragt in der Regel hafter Partner im Kampf gegen Verbrechen erst dann, wenn einem etwas merkwrdig vorwahrgenommen zu werden, mutmat Simon. kommt. Die rumliche Distanz zwischen Bern Da ist es wieder, das bereits beschriebene und Winterthur fhrte letztlich auch dazu, da Bedrfnis nach Besttigung, seine Technik uns einiges nicht oder erst sehr spt merkwrauch jenseits der Schweiz zu vertreiben viel- dig vorkam, beschreibt er den Proze, der sich leicht ging es aber auch einfach nur um Geld. etablierte, die Dinge und Ttigkeiten innerhalb der Firma mit einem kritischen Auge zu Da Dreamlab derart feste Strukturen in den betrachten. Er sagt von sich, sehr gutglubig Gremien und Behrden erschlo, die sich mit und naiv gewesen zu sein aber auch froh, mit Lawful Interception befassen, berraschte seiner Arbeit eine gewisse Anerkennung gefunSimon. Auch da sein Arbeitgeber schon seit den zu haben nur zwei der Grnde, warum Jahren Gerte herstellte, die es Ermittlungsbe- sich die finale Erkenntnis spt, dafr aber hefhrden in der Schweiz erlaubten, den Internet- tig eingestellt habe. verkehr von Verdchtigen abzufangen, bersah

die datenschleuder. #97 / 2013

29

29

How I ended up being a death star trooper

In der Konsequenz beschlossen die beiden, allmhlich Abstand von den immer eindeutiger werdenden Anfragen seitens Gamma gewinnen zu wollen und begannen, negativ auf Projektanfragen zu reagieren, wenn klar war, wo die Reise hingehen soll. Irgendwann drckte Mayencourt dem Team einen extrem fragwrdigen Job aufs Auge, ber deren Details aber noch immer eine Verschwiegenheitsvereinbarung schwebt. Eine firmeninterne Differenz brachte dann das Fa zum berlaufen, und Simon und Bernd kndigten whrend eines Team-Meetings mit den Schweizer Kollegen im zwei Monate zuvor erffneten Bro in Berlin. denen man in der Regel die grte Gewinnmarge abschpfen kann. Am Ende entschlossen sich Simon und Bernd jedoch, das hohe Risiko zu akzeptieren und zu einhundert Prozent unabhngig von Geldgebern und deren politischen und technischen Motiven zu sein: Sie beschlossen, eine Schweizer Aktiengesellschaft zu grnden, die sich vollstndig in ihrer Hand befindet.

Die Firma Gamma rckte nun bereits in das negative Licht der ffentlichkeit, und sie wollten primr eine Distanz zu der Firma auf bauen, nicht zu den Menschen, die dort arbeiteten. Doch trotz Distanz und Konsequenzen im Akt 3 Gewissensentscheidungen beruflichen Leben gerieten die beiden AbtrnObwohl am nchsten Morgen auch noch die nigen allmhlich unter Druck, da sich auf der erst frisch angestellten anderen Berliner Kol- Webseite der alten Hackergruppe noch Mnchs legen aufgrund der Kndigung fristlos vor die Name und Foto befand. Er wurde aus der GrupTr gesetzt wurden, beschlossen die beiden, pe ausgeschlossen, sein Name und das Foto entsich professionell zu verhalten und die Projekte fernt. Damit beendete zumindest Bernd eine ordentlich zu beenden. Zeitgleich kamen natr- langjhrige Freundschaft, wofr ihm Simon lich Sorgen um die Zukunft auf, und Simon hchsten Respekt und Anerkennung zollt. und Bernd skizzierten zahlreiche Modelle, um gemeinsam weiter zusammenarbeiten zu kn- Bei Gamma arbeiten normale, nette Menschen nen. Sie verhandelten mit einigen potentiellen Simon konnte Kritik ben, ohne sofort abzublitInvestoren und anderen Firmen aus der Bran- zen. Im Gesprch ber die moralischen Bedenche weltweit. ken stellte er fest, da er es dort auch nur mit Menschen zu tun habe, denen er persnlich In der Grndungsphase nahm Gamma auch auch nichts vorwerfen mchte. Auch Mnch gleich die Chance wahr, sich der Firmen-Neu- sei ein netter und sehr umgnglicher Mensch, grndung anzubiedern. Alle wissen oder aber im Grunde besttigte er mit einer Aussanehmen zumindest an , da eine Existenz- ge das, was Simon bereits bei Zusammentreffen grndung auch mit Tiefs einhergeht, in denen auf polizeilastigen Veranstaltungen in den Rauman Untersttzung von Freunden und Part- cherpausen mitbekommen haben will: Man nern bentigt. Simon sagt, auch Mayencourt stumpft einfach ab. Und das mu man auch. bot grozgig an, sich an der Firma mit diver- Dennoch ist sich jeder seines Handelns dort sen Mitteln zu beteiligen und auch gleich noch bewut, sptestens nach all den ffentlichen Bekannte in den Aufsichtsrat zu setzen. Debatten um die verkauften Technologien. Wer spielt da nicht gleich noch mit den ngsten zweier Familienvter, die im Grunde eine Menge zu verlieren haben? Gamma bot an, jederzeit fr die Grnder da zu sein, wenn die neue Firma in einen finanziellen Engpa geraten sollte; es gbe genug zu tun. Und im Zweifelsfall gbe es natrlich auch immer wieder Bedarf an Offensive-Security-Schulungen, an Man merkt Simon an, wie schwer das Zusammenfassen der diversen unbequemen Wahrheiten fllt, ab und zu fallen viele relativierende Worte, doch immer wieder fokussiert sich die Erzhlung. Es ist ihm wichtig, die Mechanismen aufzudecken, wie einfach enthusiastische Hacker entlang der Grauzone gelockt werden: Da die SIGINT-Industrie dank der zahlreichen Gesetzesnderungen in der jngsten Vergan-

30

30

die datenschleuder. #97 / 2013

How I ended up being a death star trooper

genheit der EU und Deutschland einen uerst lukrativen Markt vor die Nase gesetzt bekommen hat, spielt Geld oft eine untergeordnete Rolle bei der Rekrutierung. So besteht die Herausforderung primr darin, die mit Geld noch nicht beseitigte Rest-Moral zu besnftigen, indem gezielt mit den Wnschen und Sehnschten der Hacker gearbeitet wird. Die Zutaten kennt Simon genau: Viel Lob und Anerkennung fr bereits geleistete Arbeiten und Verffentlichungen; Spiele mit der Neugier eines Hackers, Versicherungen, da es nichts Besseres gbe, als fr das Spielen (Forschen) berdurchschnittlich gut bezahlt zu werden; Beseitigung restlicher moralischer Bedenken, indem dem Hacker eingerumt wird, ber die ethisch-moralischen Aspekte spter nachdenken zu knnen. Er kann schlielich nach einem Jahr einfach mal gucken, wie es war und dann gehen, wenn er mchte. Ttigkeiten werden soweit es geht mit dem positiven Teil der Dual-UseGeschichte beschrieben und beworben: Ein ehrgeiziger Hacker und Programmierer wird sein Projekt immer so perfekt wie mglich abschlieen wollen, egal was passiert, er tut das fr sein Ego und seine Reputation.

Im Grunde genommen htte sich eine Zusammenarbeit mit Gamma auch auf anderem Wege anbahnen knnen, ohne da Simon oder Bernd ber einen Freund Kontakt zur fragwrdigen Firma gehabt haben mten schlielich bewegen sich Gamma und hnliche Firmen auch auf einschlgigen Hacker-Konferenzen und kommen so mit technisch versierten Leuten leicht in Kontakt. Dreamlab selbst gibt sich deutlich ziviler und untersttzt Open-SourceProjekte und Ausstellungen, wie zum Beispiel die OpenExpo, wo sie 2009 die Organisation des Security-Tracks bernommen hat.

Alternativlos

Auf die Frage, ob es denn wirtschaftlich alternativlos ist, sich an die einschlgigen Regimes zu verkaufen, holt Simon kurz aus: Auf dem ITSecurity-Markt gibt es keine hheren Tagesstze, es gibt nur viele verkauf bare Berater-Tage. Als ehemaliger Arbeitnehmer in der Branche und Geschftsfhrer einer eigenen Firma mit mittlerweile fnf Angestellten kann Simon konstatieren, da es sich finanziell berhaupt nicht lohnt, als Firma oder Dienstleister fr die schattigen Seiten ttig zu werden.

Vorbildfunktion

Nun kann man sein Schicksal akzeptieren und zum berwachungsfachidioten abstumpfen, man kann aus Angst, die Familie nicht mehr ernhren zu knnen, einfach weitermachen. Und es lauert die Angst im Hinterkopf, auf dem anderen Markt zu versagen.

Man kann sich einreden, nirgendwo anders eine gleichbedeutend interessante Forschungsttig- Der zivile Markt ist voll mit spannenden Prokeit fr gleiches Geld und gleiche Anerkennung jekten und Forschungsthemen und am Ende zu bekommen, man kann auch strategisch den- kann man sich sogar auf einen Chaos Commuken und sehen, welche Sicherheiten und Chan- nication Congress stellen und ffentlich darcen es auf dem Markt der berwachungstech- ber diskutieren. Wenn man das mchte, um nik derzeit und in Zukunft gibt. Der Groteil sich die notwendige Anerkennung zu holen. Es aller Gruppen hat vermutlich eines gemeinsam: gibt keinen Grund, auf Auftrge einer Firma die Angst vor dem unbequemen Weg, aus dieser wie Gamma oder DigiTask angewiesen zu sein Angelegenheit wieder herauszukommen. auch nicht als Subunternehmer. Das ist alles eine Frage des eigenen Mutes und des Aufwan-

die datenschleuder. #97 / 2013

31

31

How I ended up being a death star trooper

des. Simon rt jedem Hacker dazu, sich einmal Gedanken ber das eigene Tun und Handeln zu machen und den einen groen Schritt fr das eigene Selbstbewutsein zu wagen. spter nderten sich zahlreiche DatenfreigabeEinstellungen des Kontaktes und der Name der Firma wurde unterdrckt wie bei allen anderen Gamma-Mitarbeitern auch.

Simon findet, das Argument wenn ich es nicht Aber es zeigt sich auch immer wieder, da fhimache, macht es halt ein anderer, welches man ge Kpfe fehlen und deswegen selbst vermeintallerorten hrt, sei ein Trugschlu. Denn die- lich hochprofessionelle Firmen wie Gamma an ser Andere mu sich erstmal finden, und fin- den einfachsten Sicherheitstechniken scheitern. det er sich nicht, macht es eben keiner. Allein Hier verweist Simon auf die von Aktivisten die ffentlichen und vergeblichen Bemhun- beschriebenen Anfngerfehler beim Einsatz gen des BKA, diese Expertise im eigenen Haus der AES-Verschlsselung von Gammas Trojaanzusiedeln, sind Beweis genug. In der Regel ner mit dem Namen FinFisher. Es scheint eben mssen sie jedoch bei Bedarf immernoch nicht der Fall zu sein, da sich sofort ein neuer externe Dienstleister hinzuzuziehen, wie eben guter Mitarbeiter findet, sofern es um komplexe Simon. Das ist auch bei den meisten deutschen Randthemen geht, also berlt man das Feld Behrden wunderbar ffentlich dokumentiert. den Stmpern oder kann es eben nicht besetVon denen wurde er bislang noch nicht bewut zen. Das gleiche Problem kann man brigens angesprochen und glaubt vorerst auch nicht, auch bei den anderen Herstellern solcher Softda dies passiert. Die passive Suche des finan- ware begutachten: Ob HackingTeam, Gamma ziell berraschend schlecht ausgestatteten BKA oder DigiTask sie alle scheinen auch mindernach Schadsoftware-Autoren fr den neuen begabtes Personal zu beschftigen, frei nach Staatstrojaner luft quasi ffentlich vor unse- dem Motto Sell now, patch later. rer aller Augen. Es ist ein Spa, sich ber einen lngeren Zeitraum die entsprechenden Stellen- Anders jedoch die Situation in den USA: Dort ausschreibungen anzusehen. Simon meint, die gibt es ein groes Budget fr die Forschung in Behrden werden sich noch einen sehr langen dieser und anderen Richtungen. NeusprechZeitraum mit Unternehmen aus dem privaten Stichwort hier wre zum Beispiel Defense. Umfeld auseinandersetzen mssen, wenn sie Die DARPA und IARPA bezuschussen dort teilan ihren fragwrdigen Werkzeugen weiter fest- weise Open-Source-Projekte und Hackerspaces halten wollen. das Geld wird gern genommen. Simon findet das bedenklich, wenn solche Militr-InstitutioWie eifrig Firmen auf der Suche nach neuen nen immer ein Feigenblatt vorweisen knnen, fhigen Krften sind, lt sich auch an Gamma um schleichend in die zivile Gesellschaft einbeobachten. Die Firma schien in eine neue zusickern und dort als Normalitt oder gar Notsehr aktive Rekrutierungsphase einzusteigen, wendigkeit wahrgenommen werden. Vielleicht um weniger auf externe Dienstleister angewie- profitieren sogar Menschen von dem Geldsegen, sen zu sein. Gamma-Mitarbeiter suchen aktiv die in der Lage sind, kritisch mit der Motivatinach neuen Kontakten und schauen sorgfl- on ihrer Sponsoren umzugehen und diese zu tig allen Aktivitten auf der Business-Plattform reflektieren allerdings ist zu befrchten, da XING hinterher: Ein Reverse Engineer, der auch bei kritischer Akzeptanz eine Schere im fr eine Firma im sddeutschen Raum ttig Kopf schlummert, die sich irgendwann bemerkwar, suchte Kontakte zu Personen mit hnli- bar macht und sei es bei der Erziehung der chen Fhigkeiten und Interessen und sendete eigenen Kinder in zehn Jahren. eine Kontaktanfrage an Simon. Der akzeptierte den Kontakt, und sie tauschten ein paar Nach- Simon und Bernd wurden ebenfalls von einem richten per E-Mail aus. Prompt erhielt Simon vermeintlichen Mitarbeiter der IARPA per einen Anruf von Gamma, ob er ebenjene Per- E-Mail angeschrieben, der mit bezahlter Forson denn kennen wrde, offensichtlich war die schung im Rahmen der IARPA gedroht hatte Firma an seinem Profil sehr interessiert. Wenig auch hier ging es um ein von ihnen zuvor auf

32

32

die datenschleuder. #97 / 2013

How I ended up being a death star trooper

Sicherheitskonferenzen vorgestelltes Verfahren zum Belauschen und Kompromittieren funkbasierter Systeme. Simon nimmt an, hier herrscht grundstzlich eine Mischung aus sorglosem Umgang mit dem eigenen Wissen und einer Art Domino-Effekt unter Hacker-Kollegen, die vermutlich fast alle schon mal fr die Regierung oder ihre Zulieferer umgekippt sind. Man kann sich seine Hacker auch zchten, indem man moralisch weniger gefestigte Jugendliche in der Uni abholt. So arbeitet die Armee auch an US-Universitten, und diese Verhltnisse werden wir vermutlich ebenfalls bald hierzulande beobachten. Die Armee wirbt auch nicht mit dem Tten von Zivilisten um Rekruten, sie wirbt mit Sport & Spiel, mit Freiheit & Gerechtigkeit, mit High-Tech und modernster Ausrstung. Diese jungen Menschen an den Unis mssen heute gut aufpassen, da man sie nicht um den Finger wickelt nicht, da sie sich dann Jahre spter durch Lieferanten digitaler Waffensysteme zu ent-moralisierten Hacker-Schergen haben erziehen lassen. auf Bernd geschoben, da dieser ja den Kontakt zu Gamma anfangs herstellte. Simon merkt an, da er seine These spter noch mit der wie er sagt Lge bekrftigt, betreffender Mitarbeiter htte ihm dazu geraten und ihm unproblematische Praktiken attestiert. Noch interessanter findet er Mayencourts anschlieendes Statement, die neugegrndete Firma seines ehemaligen Angestellten htte seine technische und geschftliche Beziehung zu Gamma weiter ausgebaut. Dies seien WeasleWords und interessante These eines Menschen, der die ganz gegenlufigen Meinungen seiner alten Kollegen zum Thema berwachung und berwachungstechnik offenbar geschickt ausblendet, um seine Weste reinzuwaschen. Geschickt beschreibt Mayencourt, da Dreamlab niemals Staatstrojaner selbst entwickeln wrde, weil diese nicht rechtsstaatlich seien und es keine legitimen Anwendungsflle fr staatliche Trojaner gbe. Whrendessen haben, wie aus den letzten Wikileaks-Spy Files zu entnehmen ist, im Jahr 2013 er und seine Firma Dreamlab offenbar den Vertrieb der GammaProduktpalette inklusive Trojaner in bestimmten Regionen bernommen.

Epilog

2011 begann die Enthllungsplattform Wikileaks mit der Verffentlichung der sog. Spy Files. Gegenwrtig gibt es bereits die drit- Simon bekundet sein Mitleid mit dem te Runde, die interne Dokumente von Zuliefe- Geschftsfhrer der Dreamlab Technologies in rern und Kunden verffentlichen und somit Bern, der berufsbedingt offenbar streng gegen technische Details sowie weitere Zusammen- seine persnlichen Ideale und dem Selbstbild hnge blostellen. Die jngste Verffent- des Unternehmens verstoen mu: Einige, ber lichung offenbarte einige Dokumente der einen TV-Beitrag verffentlichte DokumenFirma Dreamlab Technologies AG in Bern, te zeigen, da Dreamlab den oben erwhnten welche eine partnerschaftliche Kooperation Infection proxy vermutlich fr sehr hohe Summit Gamma zum Inhalt hatte, sowie zahlrei- men verkaufte. S0llte dies wahr sein, widersprche Angebote und Preislisten fr Dienstlei- che das dem Statement auf der Webseite genaustungen und Komponenten aus dem eigenen so wie die im Rahmen der Spy Files Serie 3 Hause: Lawful Interception-Hardware, -Soft- auf Wikileaks verffentlichten Dokumente. Die ware und dazugehrige Wartungsvertrge. In erwhnten Dokumente sind auf einen Zeiteiner Stellungnahme auf der eigenen Webseite punkt datiert, zu dem Simon und seine Kolhttp://www.dreamlab.net/stellungnahme-zu-spy-files/ legen schon nicht mehr fr Dreamlab ttig erklrte Geschftsfhrer Nicolas Mayencourt waren oder bereits an einer Alternative planten: in der blichen, passiven Salami-Taktik-Manier, http://www.wikileaks.org/spyfiles/docs/ da es eine Erleichterung sei, da die Vertrge DREAMLAB-2010-OMQuotMoni-en.pdf Abschnitt 3.1.1 nun (endlich) geleakt wurden. Die Schuld an einer angeblich so negativen Partnerschaft mit Gamma wird nach der Einleitung unmittelbar * Namen wurden von der Redaktion gendert

die datenschleuder. #97 / 2013

33

33

Das könnte Ihnen auch gefallen

- Q03 - Patrizier Und Diebesbanden (2013, TruePDF)Dokument191 SeitenQ03 - Patrizier Und Diebesbanden (2013, TruePDF)Jörn KlaßenNoch keine Bewertungen

- Koalitionsvertrag Zwischen CDU, CSU Und SPDDokument177 SeitenKoalitionsvertrag Zwischen CDU, CSU Und SPDIulianTudorPopNoch keine Bewertungen

- VS Sachsen - Internetatlas Naziaktivitäten Im Internet 2013Dokument54 SeitenVS Sachsen - Internetatlas Naziaktivitäten Im Internet 2013asozialeroutputNoch keine Bewertungen

- FragDenStaat: Vermerk - EU SperrklauselDokument5 SeitenFragDenStaat: Vermerk - EU SperrklauselResearch GuyNoch keine Bewertungen

- Marken KrakenDokument1 SeiteMarken KrakenResearch GuyNoch keine Bewertungen

- Beschlussempfehlung BDA SachsenDokument46 SeitenBeschlussempfehlung BDA SachsenResearch GuyNoch keine Bewertungen

- 메케인 슈피겔 인터뷰 PDFDokument3 Seiten메케인 슈피겔 인터뷰 PDFSECRETOFKOREANoch keine Bewertungen

- Gesetzesentwurf Änderung Polizeigesetz SachsenDokument20 SeitenGesetzesentwurf Änderung Polizeigesetz SachsenResearch GuyNoch keine Bewertungen

- Anfrage: Bestandsdatenabfragen in SachsenDokument5 SeitenAnfrage: Bestandsdatenabfragen in SachsenResearch GuyNoch keine Bewertungen

- Koalitionsvertrag 2013 EntwurfDokument171 SeitenKoalitionsvertrag 2013 EntwurfResearch GuyNoch keine Bewertungen

- Der Spiegel 13 0804Dokument3 SeitenDer Spiegel 13 0804Mossad NewsNoch keine Bewertungen

- Herbsttagung 2013 - Ziercke VortragDokument21 SeitenHerbsttagung 2013 - Ziercke VortragResearch GuyNoch keine Bewertungen

- Snowden Asylum deDokument6 SeitenSnowden Asylum deResearch GuyNoch keine Bewertungen

- FAQ Sicherheit Im InternetDokument25 SeitenFAQ Sicherheit Im InternetResearch GuyNoch keine Bewertungen

- Sekten LandkarteDokument6 SeitenSekten LandkarteResearch GuyNoch keine Bewertungen

- Anfrage Zu Funkzellenabfragen + AntwortDokument29 SeitenAnfrage Zu Funkzellenabfragen + AntwortResearch GuyNoch keine Bewertungen

- ÜberwachungsgesetzeDokument3 SeitenÜberwachungsgesetzeResearch GuyNoch keine Bewertungen

- Befreites MenschenmaterialDokument1 SeiteBefreites MenschenmaterialResearch GuyNoch keine Bewertungen

- Snowden Spiegel 13 0707 2Dokument4 SeitenSnowden Spiegel 13 0707 2Research GuyNoch keine Bewertungen

- Aufdeckung Des Extraordinary Rendition Program"Dokument98 SeitenAufdeckung Des Extraordinary Rendition Program"Research GuyNoch keine Bewertungen

- VS VerdachtskriterienDokument1 SeiteVS VerdachtskriterienResearch GuyNoch keine Bewertungen

- Schnüffelsoftware "XKeyscore": Deutsche Geheimdienste Setzen US-Spähprogramm EinDokument6 SeitenSchnüffelsoftware "XKeyscore": Deutsche Geheimdienste Setzen US-Spähprogramm EinResearch GuyNoch keine Bewertungen

- BofhDokument31 SeitenBofhkotzbrocken2Noch keine Bewertungen

- Snowden Spiegel 13 0707Dokument3 SeitenSnowden Spiegel 13 0707Research GuyNoch keine Bewertungen

- So Bleibt Ihr Leben PrivatDokument18 SeitenSo Bleibt Ihr Leben PrivatResearch GuyNoch keine Bewertungen

- Öffentliche Sicherheit Und Ordnung: Umgang Mit Sog. ReichsbürgernDokument14 SeitenÖffentliche Sicherheit Und Ordnung: Umgang Mit Sog. ReichsbürgernResearch GuyNoch keine Bewertungen

- Der Geheimdienst Der Scientology OrganisationDokument81 SeitenDer Geheimdienst Der Scientology OrganisationResearch Guy100% (1)

- In Den Unterwelten Des Web 2.0. Ethnographie Eines ImageboardsDokument145 SeitenIn Den Unterwelten Des Web 2.0. Ethnographie Eines ImageboardsUnkn OwnNoch keine Bewertungen

- DPHWDokument3 SeitenDPHWResearch GuyNoch keine Bewertungen

- Datenschutzliste 03 2013Dokument9 SeitenDatenschutzliste 03 2013Research GuyNoch keine Bewertungen

- Hochbau 2 PDFDokument224 SeitenHochbau 2 PDFLupastean OvidiuNoch keine Bewertungen

- Grundfos Replacement SealsDokument2 SeitenGrundfos Replacement Sealsanhhai1905Noch keine Bewertungen

- Industrie 4.0Dokument172 SeitenIndustrie 4.0Ucok DedyNoch keine Bewertungen

- Silo - Tips - Bauen in Stahl Bautendokumentation Des Stahlbau Zentrums Schweiz 01 12 Steeldoc Hallenbau Planungsleitfaden Tec 03Dokument32 SeitenSilo - Tips - Bauen in Stahl Bautendokumentation Des Stahlbau Zentrums Schweiz 01 12 Steeldoc Hallenbau Planungsleitfaden Tec 03maxanNoch keine Bewertungen

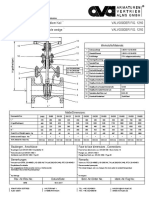

- Valvosider 1210 PN25 1.0619Dokument1 SeiteValvosider 1210 PN25 1.0619Валентин СелищевNoch keine Bewertungen