Beruflich Dokumente

Kultur Dokumente

Fragen Zur Az 500-Erneuerung

Hochgeladen von

ScribdTranslationsOriginaltitel

Copyright

Verfügbare Formate

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

Verfügbare Formate

Fragen Zur Az 500-Erneuerung

Hochgeladen von

ScribdTranslationsCopyright:

Verfügbare Formate

Sie haben einen Azure Active Directory (Azure AD) -Mandanten, der einen Benutzer namens

Admin1 enthält.

Sie müssen Admin1 Just-in-Time-Zugriff (JIT) auf die Benutzeradministratorrolle gewähren.

Was sollten Sie verwenden? Wählen Sie nur eine Antwort aus. eine Azure AD-Richtlinie für

bedingten Zugriff eine Azure AD-Richtlinie für Authentifizierungsmethoden Azure AD-

Identitätsschutz

Azure AD Privileged Identity Management (PIM)

Ihr Unternehmen verfügt über einen Azure Active Directory (Azure AD) -Mandanten, der die

folgenden Gruppen enthält:

Gruppe1: Eine Sicherheitsgruppe, der eine Mitgliedschaft zugewiesen wurde

Gruppe2: Eine Sicherheitsgruppe mit dynamischer Benutzerzugehörigkeit

Gruppe3: Eine Microsoft 365-Gruppe, der eine Mitgliedschaft zugewiesen wurde

Die Mitglieder welcher Gruppen können Sie mithilfe einer Zugriffsprüfung überprüfen?

Bitte wählen Sie nur eine Antwort aus.

Nur Gruppe 1

Nur Gruppe 1 und Gruppe 3

Nur Gruppe 1 und Gruppe 2

Gruppe1, Gruppe2 und Gruppe3

Ihr Unternehmen verfügt über einen Azure Active Directory (Azure AD) -Mandanten, der die

folgenden Benutzer enthält:

User1 verwendet Multi-Faktor-Authentifizierung (MFA)

User2 ist für MFA registriert, hat aber nie MFA verwendet

Benutzer3 ist für MFA aktiviert, aber nicht für MFA registriert

Benutzer4 ist für MFA deaktiviert

Wenn sich die Benutzer anmelden, erkennt Azure AD Identity Protection ein Risiko und erfordert

MFA.

Welche Benutzer können sich anmelden?

Bitte wählen Sie nur eine Antwort aus.

Nur User1

Nur User1 und User2

Nur User1, User2 und User3

User1, User2, User3 und User4

Ihr Unternehmen plant die Verwendung von Azure Active Directory (Azure AD) Identitätsschutz.

Sie müssen eine Multi-Faktor-Authentifizierung (MFA) benötigen, wenn ein Benutzer versucht, von

einer anonymen IP-Adresse aus auf eine Azure AD-Unternehmensanwendung zuzugreifen.

Was sollten Sie konfigurieren?

Bitte wählen Sie nur eine Antwort aus. eine Azure-Sicherheitsrichtlinie eine Benutzerrisikorichtlinie

eine Anmelderisikorichtlinie eine MFA-Registrierungsrichtlinie

Ihr Unternehmen evaluiert die rollenbasierte Zugriffskontrolle (RBAC) in Azure.

Über das Azure-Portal können Sie Rollen mithilfe von Access Control (IAM) zuweisen.

Bearbeiten mit WPS

Wählen Sie Ja, wenn die Aussage wahr ist. Andernfalls wählen Sie Nein.

Bitte wählen Sie nur eine Antwort aus.

Ja

Nein

Sie haben ein Azure-Abonnement mit dem Namen Subscription1, das eine Ressourcengruppe mit

dem Namen RG1 enthält. Abonnement1 ist mit einem Azure Active Directory (Azure AD) -

Mandanten verknüpft, der Folgendes enthält:

Gruppe 1: Eine Microsoft 365-Gruppe

App1: Eine Unternehmensanwendung

Sie erstellen eine virtuelle Maschine mit dem Namen VM1 in Subscription1.

Wem können Sie die Leserrolle für RG1 zuweisen?

Bitte wählen Sie nur eine Antwort aus.

Nur App1

Nur Gruppe 1

Nur App1 und VM1

Nur Gruppe1 und App1

Gruppe1, App1 und VM1

Sie verfügen über eine virtuelle Azure-Maschine mit einer Netzwerkschnittstelle namens NIC1.

NIC1 stellt eine Verbindung zu einem Subnetz namens Subnetz1 her.

Sie erstellen zwei Netzwerksicherheitsgruppen (NSGs) mit den Namen NSG1 und NSG2, zu

denen Sie die folgenden eingehenden Zulassungssicherheitsregeln hinzufügen:

NSG1: Ports 80 und 3389

NSG2: Ports 443 und 3389

Sie weisen NSG1 dem Subnetz1 und NSG2 der Netzwerkkarte1 zu.

Über welche Ports können Sie sich mit VM1 verbinden?

Bitte wählen Sie nur eine Antwort aus.

nur 3389

Nur 80 und 3389

nur 443 und 3389

80, 443 und 3389

Ihr Unternehmen plant, eine Netzwerksicherheitsgruppe (NSG) zu ändern.

Sie können eine NSG-Sicherheitsregel mit der Priorität 10 erstellen.

Wählen Sie Ja, wenn die Aussage wahr ist. Andernfalls wählen Sie Nein.

Bitte wählen Sie nur eine Antwort aus.

Ja

Nein

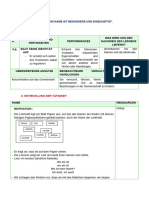

Sie planen, die folgenden virtuellen Maschinen zu erstellen und zu konfigurieren:

VM1 stellt eine Verbindung zu VNET1/Subnetz1 her und ermöglicht den Datenverkehr vom

TCP-Port 25.

VM2 stellt eine Verbindung zu VNET1/Subnetz1 her und ermöglicht Datenverkehr von TCP-

Port 80.

VM3 stellt eine Verbindung zu VNET1/Subnet2 her und ermöglicht den Datenverkehr vom

TCP-Port 3389.

VM4 stellt eine Verbindung zu VNET2/Subnet0 her und ermöglicht den Datenverkehr vom

TCP-Port 8080.

Bearbeiten mit WPS

Bearbeiten mit WPS

Sie müssen die Netzwerksicherheitsgruppen (NSGs) erstellen, um nur die angegebenen

Verbindungen zuzulassen.

Was ist die Mindestanzahl von NSGs, die Sie erstellen sollten?

Ihr Unternehmen hat kürzlich Microsoft Sentinel implementiert.

Sie müssen eine automatisierte Reaktion auf Bedrohungen in Microsoft Sentinel bereitstellen.

Was sollten Sie erstellen?

Bitte wählen Sie nur eine Antwort aus.

ein Playbook

eine Azure-Funktion

eine Microsoft Power App

ein Automatisierungskonto

Ihr Unternehmen plant die Implementierung von Microsoft Sentinel.

Sie müssen Daten aus den folgenden Datenquellen sammeln:

Office 365

Microsoft Defender für Cloud

Windows-Firewall

Amazon Web Services

Was ist die Mindestanzahl von Microsoft Sentinel-Arbeitsbereichen, die Sie erstellen sollten? Bitte

wählen Sie nur eine Antwort aus.

1

2

3

4

Ihr Unternehmen prüft, ob eine sichere Punktzahl in Microsoft Defender für Cloud verwendet

werden soll.

Eine höhere sichere Punktzahl bedeutet ein niedrigeres identifiziertes Risikoniveau in einem Azure-

Abonnement.

Wählen Sie Ja, wenn die Aussage wahr ist. Andernfalls wählen Sie Nein.

Bitte wählen Sie nur eine Antwort aus.

Ja

Nein

Ihr Unternehmen verwendet Microsoft Defender for Cloud.

Sie erstellen eine Workflow-Automatisierung.

Sie müssen die Workflow-Automatisierung so konfigurieren, dass sie automatisch auf Microsoft

Defender für Cloud-Warnungen reagiert.

Was sollten Sie in der Workflow-Automatisierung angeben?

Bearbeiten mit WPS

Bitte wählen Sie nur eine Antwort aus.

eine Logik-App

eine Azure-Funktion

ein PowerShell-Skript

ein Automatisierungskonto

Wo speichert Microsoft Sentinel gesammelte Daten?

Bitte wählen Sie nur eine Antwort aus.

Azure SQL-Datenbank

ein Azure-Speicherkonto

Azure Synapse-Analyse

einen Log-Analytics-Arbeitsbereich

Sie haben ein Azure-Speicherkonto mit dem Namen account1.

Sie müssen den Zugriff auf das Konto1 mithilfe von Azure Active Directory (Azure AD) -Identitäten

authentifizieren.

Was sollten Sie konfigurieren?

Bitte wählen Sie nur eine Antwort aus.

zertifikate

rollenbasierte Zugriffskontrolle (RBAC) Rollen

zugangstasten

gemeinsam genutzte Zugriffssignaturen (SAS)

Sie erstellen ein Azure-Speicherkonto mit dem Namen storage1, das die folgenden Daten enthält:

Zwei BLOB-BEHÄL

Eine Dateifreigabe

Ein Tisch

Wie viele Kontoschlüssel hat storage1?

Bitte wählen Sie nur eine Antwort aus.

1

2

3

4

Sie haben ein Azure-Speicherkonto mit dem Namen storage1, das eine Dateifreigabe mit dem

Namen share1 enthält.

Sie aktivieren die identitätsbasierte Authentifizierung für Storage1 und führen die folgenden

Aktionen aus:

Erstellen Sie ein Verzeichnis mit dem Namen Directory1 in share1.

Fügen Sie eine Datei mit dem Namen File1 zu Directory1 hinzu.

Für welche Ressource können Sie die Rolle Storage File Data SMB Share Reader zuweisen?

Bitte wählen Sie nur eine Antwort aus.

share1

storage1

Verzeichnis1

Sie konfigurieren Ihre Umgebung für die Verwendung von FIDO2-Sicherheitsschlüsseln.

Sie müssen die Gerätetypen identifizieren, mit denen sich ein Benutzer anmelden kann, indem Sie

seinen FIDO2-Sicherheitsschlüssel verwenden.

VAi Edit mit WPS Office

Welche Art von Gerät oder Geräten sollten Sie identifizieren?

Bitte wählen Sie nur eine Antwort aus.

Nur Windows 10

Windows 10 und MacOS

Windows 10 und Linux

Windows 10, MacOS und Linux

Sie haben zwei Windows 10-Geräte mit den Namen Device1 und Device2. Sie verwenden beide

Geräte, um sich bei demselben Azure AD-Konto anzumelden.

Sie konfigurieren Windows Hello for Business so, dass eine PIN auf Gerät1 verwendet wird.

Was sollten Sie von Device2 aus tun, um Windows Hello for Business zu verwenden?

Bitte wählen Sie nur eine Antwort aus.

Verwenden Sie nur die PIN von Gerät1.

Melden Sie sich mit der PIN VON GERÄT1 an und konfigurieren Sie die PIN oder die biometrische

Authentifizierung für Gerät2.

Melden Sie sich mit dem Benutzernamen und dem Passwort an. Konfigurieren Sie die PIN oder die

biometrische Authentifizierung für Gerät2 mithilfe einer neuen PIN.

Sie planen die Bereitstellung von FIDO2-Sicherheitsschlüsseln in einer reinen Cloud-Bereitstellung.

Was sollten Sie zuerst einsetzen?

Bitte wählen Sie nur eine Antwort aus.

Azure AD Multi-Faktor-Authentifizierung

Azure AD Identitätsschutz

Azure AD - Bedingter Zugriff

Zurücksetzen des Azure AD-Self-Service-Passworts

Sie planen die Bereitstellung der Azure SQL-Datenbank für MySQL.

Welche Art von Verschlüsselung im Ruhezustand ist für die Azure SQL-Datenbank für MySQL

verfügbar?

Bitte wählen Sie nur eine Antwort aus.

Nur transparente Datenverschlüsselung (tde)

Nur Azure-Festplattenverschlüsselung

Transparente Datenverschlüsselung (tde) und Azure-Festplattenverschlüsselung

Sie konfigurieren ein Azure-Speicherkonto zum Speichern von Festplatten virtueller Azure-

Maschinen.

Welcher kryptografische Algorithmus wird von der Storage Service Encryption implementiert?

Bitte wählen Sie nur eine Antwort aus.

AES-256

SHA-512

RSA-2048

Bitlocker

Sie planen, eine Azure Linux-VM bereitzustellen und Azure Disk Encryption zu verwenden.

Welche Art von Verschlüsselung wird für die Azure Linux VM-Festplatten verwendet?

Bitte wählen Sie nur eine Antwort aus.

Bitlocker

dm-crypt

Bearbeiten mit WPS

LUKS

Veracrypt

Bearbeiten mit WPS

Bearbeiten mit WPS

Das könnte Ihnen auch gefallen

- Paragon Backup and Recovery 17 PRODokument44 SeitenParagon Backup and Recovery 17 PROTom0% (1)

- Anonymitäts Guide - H04XDokument44 SeitenAnonymitäts Guide - H04XCharlotte DörnerNoch keine Bewertungen

- BlackDog - Anonymitäts Guide Version 2Dokument51 SeitenBlackDog - Anonymitäts Guide Version 2joannevillNoch keine Bewertungen

- Neueste Azure-Prüfung 104Dokument12 SeitenNeueste Azure-Prüfung 104ScribdTranslationsNoch keine Bewertungen

- Der Microsoft 365 Trainer Microsoft 365 Certified- Enterprise Administrator Expert: Vorbereitung zur Prüfung MS-101Von EverandDer Microsoft 365 Trainer Microsoft 365 Certified- Enterprise Administrator Expert: Vorbereitung zur Prüfung MS-101Noch keine Bewertungen

- Vorbereitung Zur Prüfung AZ-104 Fragen Und Antworten Deutsch EnglischDokument10 SeitenVorbereitung Zur Prüfung AZ-104 Fragen Und Antworten Deutsch EnglischitpruefungenNoch keine Bewertungen

- Erneuerungsbewertung Für Microsoft Certified Azure Solutions ArchitectDokument16 SeitenErneuerungsbewertung Für Microsoft Certified Azure Solutions ArchitectScribdTranslationsNoch keine Bewertungen

- Microsoft Windows Server 2012 70-410-Deutsch BeispielfragenDokument7 SeitenMicrosoft Windows Server 2012 70-410-Deutsch BeispielfragenulrichberghausNoch keine Bewertungen

- SICK MS SQL Installationsanleitung - DEDokument22 SeitenSICK MS SQL Installationsanleitung - DEErdincNoch keine Bewertungen

- Mcsa 70-742Dokument246 SeitenMcsa 70-742JOHFRAC0% (1)

- Install RobotStudio GerDokument7 SeitenInstall RobotStudio GerEugenNoch keine Bewertungen

- TeamViewer Manual MSI Deployment deDokument20 SeitenTeamViewer Manual MSI Deployment dePablo BinNoch keine Bewertungen

- Matrix42 Empirum 20.0 System Requirements DEDokument19 SeitenMatrix42 Empirum 20.0 System Requirements DEHidden BelowNoch keine Bewertungen

- WDB20840 CC NT UserDokument5 SeitenWDB20840 CC NT UserSebastian PiggeNoch keine Bewertungen

- Windows7 FAQ 2010-06-20Dokument37 SeitenWindows7 FAQ 2010-06-20Holy NupNoch keine Bewertungen

- Windows 8 - Tipps & Tricks: Schnelle Lösungen für Windows-8-ProblemeVon EverandWindows 8 - Tipps & Tricks: Schnelle Lösungen für Windows-8-ProblemeNoch keine Bewertungen

- Vulnerability Management Detection and Response (VMDR) - Prüfung 2.0Dokument5 SeitenVulnerability Management Detection and Response (VMDR) - Prüfung 2.0ScribdTranslationsNoch keine Bewertungen

- Examen Kaspersky CertifiedDokument41 SeitenExamen Kaspersky CertifiedScribdTranslationsNoch keine Bewertungen

- Trellix Endpoint Detection and Response (EDR) 3.5 EssentialsDokument8 SeitenTrellix Endpoint Detection and Response (EDR) 3.5 EssentialsScribdTranslationsNoch keine Bewertungen

- Installationsanleitung SQL ServerDokument15 SeitenInstallationsanleitung SQL ServerHalt Mal dein Maul du Opfer Kind SoundsNoch keine Bewertungen

- Anm Lan2Dokument29 SeitenAnm Lan2Vy HoangNoch keine Bewertungen

- Windows 10: Original Microsoft Prüfungstraining MD-100Von EverandWindows 10: Original Microsoft Prüfungstraining MD-100Noch keine Bewertungen

- Ex SWX Clientcheck 2022Dokument5 SeitenEx SWX Clientcheck 2022ts7356749Noch keine Bewertungen

- Licensing GE PDFDokument10 SeitenLicensing GE PDFMo FaNoch keine Bewertungen

- PowerBI Rprts-DEDokument10 SeitenPowerBI Rprts-DEjesus alamillaNoch keine Bewertungen

- Eine Unternehmenskultur Für Sicherheit SchaffenDokument2 SeitenEine Unternehmenskultur Für Sicherheit SchaffenScribdTranslationsNoch keine Bewertungen

- Fragen Zu M365Dokument7 SeitenFragen Zu M365ScribdTranslationsNoch keine Bewertungen

- MSI-Paketerstellung & SoftwareverteilungDokument18 SeitenMSI-Paketerstellung & SoftwareverteilungPhilipp100% (30)

- CutWizard Hobbyplotter V1.8Dokument26 SeitenCutWizard Hobbyplotter V1.8Tierra De La Eterna Primavera GuatemalaNoch keine Bewertungen

- Schnelleinstieg Didactum Monitoring System 500 IIDokument2 SeitenSchnelleinstieg Didactum Monitoring System 500 IIJensNoch keine Bewertungen

- Firebird Embedded ServerDokument3 SeitenFirebird Embedded ServerClemente Albañil XalateNoch keine Bewertungen

- Inst 8715004 deDokument3 SeitenInst 8715004 deNikolat84Noch keine Bewertungen

- Microsoft Windows Server 2022 – Das Handbuch: Von der Planung und Migration bis zur Konfiguration und VerwaltungVon EverandMicrosoft Windows Server 2022 – Das Handbuch: Von der Planung und Migration bis zur Konfiguration und VerwaltungNoch keine Bewertungen

- DPO 6 0 Enterprise ManualDokument65 SeitenDPO 6 0 Enterprise ManualozromhfjtwywdbviyuNoch keine Bewertungen

- Opc Ua Server Configuration en-USDokument12 SeitenOpc Ua Server Configuration en-UShraskoNoch keine Bewertungen

- Inventor 2010 InstallationsprozessDokument22 SeitenInventor 2010 InstallationsprozessJW100% (1)

- Management von Modern Desktops: Original Microsoft Prüfungstraining MD-101Von EverandManagement von Modern Desktops: Original Microsoft Prüfungstraining MD-101Noch keine Bewertungen

- Dedicatedserver deDokument9 SeitenDedicatedserver deZmărăndoiu Tudor FlorinNoch keine Bewertungen

- Microsoft ServicevertragDokument1 SeiteMicrosoft ServicevertragPhilipp SellinNoch keine Bewertungen

- WebServerSSL deDokument7 SeitenWebServerSSL deOlsi24Noch keine Bewertungen

- AlfrodinDokument46 SeitenAlfrodinMatthiasBauernbergerNoch keine Bewertungen

- HowTo SoD SUIMDokument17 SeitenHowTo SoD SUIMwebermario0373Noch keine Bewertungen

- Kurzanleitung (De)Dokument14 SeitenKurzanleitung (De)Aarao MarinsNoch keine Bewertungen

- Installation Des SQL Server 2005Dokument28 SeitenInstallation Des SQL Server 2005Cu BiNoch keine Bewertungen

- LiesmichDokument2 SeitenLiesmichSyed SamsamuddinNoch keine Bewertungen

- Letzte TestfrageDokument62 SeitenLetzte TestfrageScribdTranslationsNoch keine Bewertungen

- Identitätsmanagement mit Windows Server 2016: Original Microsoft Prüfungstraining 70-742Von EverandIdentitätsmanagement mit Windows Server 2016: Original Microsoft Prüfungstraining 70-742Noch keine Bewertungen

- VMware vRealize Automation - Das Praxisbuch: Cloud-Management für den Enterprise-BereichVon EverandVMware vRealize Automation - Das Praxisbuch: Cloud-Management für den Enterprise-BereichNoch keine Bewertungen

- Net Admin Installation Guide DEDokument20 SeitenNet Admin Installation Guide DEMauricio VicenteNoch keine Bewertungen

- MS-INFO - DE - Azure-Active-Directory-RolesDokument454 SeitenMS-INFO - DE - Azure-Active-Directory-Rolesc1t1Noch keine Bewertungen

- Samdunk 1.0-03262016Dokument8 SeitenSamdunk 1.0-03262016nitroboozterNoch keine Bewertungen

- Dedicatedserver DEDokument9 SeitenDedicatedserver DEJeff barkerNoch keine Bewertungen

- E-Mail-Archivierung Mit Mailstore Für Office 365 Exchange OnlineDokument8 SeitenE-Mail-Archivierung Mit Mailstore Für Office 365 Exchange OnlineEdin VricicNoch keine Bewertungen

- Schritt für Schritt: Installation von Windows 10 im Netzwerk: Schnell und effektiv mit den Windows Server Bereitstellungsdiensten. eBook EditionVon EverandSchritt für Schritt: Installation von Windows 10 im Netzwerk: Schnell und effektiv mit den Windows Server Bereitstellungsdiensten. eBook EditionNoch keine Bewertungen

- NET Framework 3.5-Installationsfehler - Windows Client - Microsoft LearnDokument1 SeiteNET Framework 3.5-Installationsfehler - Windows Client - Microsoft LearnBelloNoch keine Bewertungen

- Neumann MEF MAFDokument91 SeitenNeumann MEF MAFapi-3821171Noch keine Bewertungen

- Stressfragebogen Für LehrerDokument2 SeitenStressfragebogen Für LehrerScribdTranslationsNoch keine Bewertungen

- Aa-Bericht Über Vorbeugende Wartung - ItpDokument32 SeitenAa-Bericht Über Vorbeugende Wartung - ItpScribdTranslationsNoch keine Bewertungen

- Spirituelle StagnationDokument4 SeitenSpirituelle StagnationScribdTranslationsNoch keine Bewertungen

- Bedeutung Der Führung in Der RegulierungswissenschaftDokument21 SeitenBedeutung Der Führung in Der RegulierungswissenschaftScribdTranslationsNoch keine Bewertungen

- IG2 SHAHID REHAN20191202-3236-11ekn05Dokument26 SeitenIG2 SHAHID REHAN20191202-3236-11ekn05ScribdTranslationsNoch keine Bewertungen

- Aktivität 2 - ZellzyklusDokument3 SeitenAktivität 2 - ZellzyklusScribdTranslationsNoch keine Bewertungen

- DD124-Prüfung 2Dokument8 SeitenDD124-Prüfung 2ScribdTranslationsNoch keine Bewertungen

- The Air Liquide Airgas Merger Case AnalysisDokument16 SeitenThe Air Liquide Airgas Merger Case AnalysisScribdTranslationsNoch keine Bewertungen

- Abschlussprüfung - Finanzverwaltung - Gruppe Nr. 11 - KopieDokument12 SeitenAbschlussprüfung - Finanzverwaltung - Gruppe Nr. 11 - KopieScribdTranslationsNoch keine Bewertungen

- Erklärung Der NetzwerkschichtenDokument4 SeitenErklärung Der NetzwerkschichtenScribdTranslationsNoch keine Bewertungen

- Fall 4 ASICS-FragenDokument1 SeiteFall 4 ASICS-FragenScribdTranslationsNoch keine Bewertungen

- Gehäuse Der Schwarzen PerleDokument5 SeitenGehäuse Der Schwarzen PerleScribdTranslationsNoch keine Bewertungen

- Fallstudie - Lösung - Alternative FinanzierungDokument6 SeitenFallstudie - Lösung - Alternative FinanzierungScribdTranslationsNoch keine Bewertungen

- PC3-Simulationstools Zur EntscheidungsfindungDokument9 SeitenPC3-Simulationstools Zur EntscheidungsfindungScribdTranslationsNoch keine Bewertungen

- Colun MarktforschungDokument9 SeitenColun MarktforschungScribdTranslationsNoch keine Bewertungen

- Lehrplan Für Die Rpas-Prüfung Gelöst - WortDokument9 SeitenLehrplan Für Die Rpas-Prüfung Gelöst - WortScribdTranslationsNoch keine Bewertungen

- Sitzung Mein Name Ist Besonders Und EinzigartigDokument3 SeitenSitzung Mein Name Ist Besonders Und EinzigartigScribdTranslationsNoch keine Bewertungen

- Schullöser - Grundlegendes EnglischDokument3 SeitenSchullöser - Grundlegendes EnglischScribdTranslationsNoch keine Bewertungen

- Excel PraxisDokument10 SeitenExcel PraxisScribdTranslationsNoch keine Bewertungen

- Workshop 13 Situations Requirements HSEQDokument15 SeitenWorkshop 13 Situations Requirements HSEQScribdTranslationsNoch keine Bewertungen

- Coca Cola LeistungsbewertungDokument2 SeitenCoca Cola LeistungsbewertungScribdTranslationsNoch keine Bewertungen

- M2 - TI - Skills Für Mündliche Und Schriftliche Kommunikation PDFDokument5 SeitenM2 - TI - Skills Für Mündliche Und Schriftliche Kommunikation PDFScribdTranslationsNoch keine Bewertungen

- Fragen Zur Überprüfung Der AltenpflegeDokument33 SeitenFragen Zur Überprüfung Der AltenpflegeScribdTranslationsNoch keine Bewertungen

- GerüstrechnerDokument14 SeitenGerüstrechnerScribdTranslationsNoch keine Bewertungen

- Menschliches Design - 384 ZeilenDokument7 SeitenMenschliches Design - 384 ZeilenScribdTranslationsNoch keine Bewertungen

- Bankfragen PC Virtuelle Einheit 2Dokument14 SeitenBankfragen PC Virtuelle Einheit 2ScribdTranslationsNoch keine Bewertungen

- Risikomatrix: Auf Afrikanische Fotosafari GehenDokument15 SeitenRisikomatrix: Auf Afrikanische Fotosafari GehenScribdTranslationsNoch keine Bewertungen

- WorldcomDokument6 SeitenWorldcomScribdTranslationsNoch keine Bewertungen

- Geschäftsplan Für WettenDokument15 SeitenGeschäftsplan Für WettenScribdTranslationsNoch keine Bewertungen

- Rosenkranz, Um Das Kind-Gott Zu HebenDokument17 SeitenRosenkranz, Um Das Kind-Gott Zu HebenScribdTranslationsNoch keine Bewertungen

- Lug RefDokument34 SeitenLug Refstorax storaxNoch keine Bewertungen

- Bachelorarbeit Sebastian SchmittDokument60 SeitenBachelorarbeit Sebastian Schmittnggnalian2Noch keine Bewertungen

- Erläuterungen Zum Antrag Auf Beitragserstattung, L203, L203ErlDokument1 SeiteErläuterungen Zum Antrag Auf Beitragserstattung, L203, L203Erlpyqr4hghv5Noch keine Bewertungen

- Druck AnleitungenDokument16 SeitenDruck Anleitungensuspekt84Noch keine Bewertungen