Beruflich Dokumente

Kultur Dokumente

03 - SDD - Lösungsdesigndokument

Hochgeladen von

ScribdTranslationsOriginaltitel

Copyright

Verfügbare Formate

Dieses Dokument teilen

Dokument teilen oder einbetten

Stufen Sie dieses Dokument als nützlich ein?

Sind diese Inhalte unangemessen?

Dieses Dokument meldenCopyright:

Verfügbare Formate

03 - SDD - Lösungsdesigndokument

Hochgeladen von

ScribdTranslationsCopyright:

Verfügbare Formate

Lösungsdesign

Dokument (SDD)

Projektname: [Vollständiger Name]

Projektnummer: [8-stelliger Code]

Ausführung: XX

Autor: [Ihr Name]

Position: [Dein Standpunkt]

Telefon: [Deine Telefonnummer]

1. Email: [Ihre E-Mail-Adresse]

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

Dokumentenverlauf

Ausführung Verantwortlich Datum Anmerkungen

1.0

*** Ende der

Revisionslist

e ***

Tabelle 1Dokumentverlauf

1. Kontakt für Anfragen und vorgeschlagene Änderungen

Wenn Sie Fragen zu diesem Dokument haben, wenden Sie sich an:

Name: Marc Dimmick

Bezeichnung: Systemgeschäftsanalyse

Telefon: (08) 6216 6335

Email: Marc.dimmick@dcp.wa.gov.au

Wenn Sie einen Verbesserungsvorschlag für dieses Dokument haben, füllen Sie bitte eine Kopie

davon aus und leiten Sie sie weiter Vorschläge für Verbesserungen Zu Dokumentation .

2. Aufzeichnung der Probleme

Die Problemliste spiegelt Überarbeitungen dieser Vorlage wider. Diese Informationen sollten aus

Ihrem Dokument gelöscht werden.

Ver Datum Art der Änderung

1.0 12. April 2006 Erstes Dokument

1.1 8. Juni Layout und Stylesheet aktualisieren

1.2 23. Nov. 06 Aktualisieren Sie Layout und Stil

1.3 19. Juli 2007 Unternehmenslogo aktualisieren

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

2. Richtlinien zum Ausfüllen dieses Dokuments:

Berater sind verpflichtet, Anforderungen in Absprache mit den Projektbeteiligten zu sammeln und zu

dokumentieren. Die Gesamtverantwortung hierfür liegt beim Projektleiter.

Diese Vorlage stellt sicher, dass die wesentlichen Details zu diesen Anforderungen eine klare und

eindeutige Darstellung der funktionalen und nichtfunktionalen Anforderungen dokumentieren.

Dieses Dokument wird in den Bereichen Entwicklung, Test, Qualitätssicherung, Projektmanagement und

damit verbundene Projektfunktionen verwendet.

Elemente in eckigen Klammern sind durch entsprechende Inhalte zu ersetzen. Beispielsweise sollte

[Projektmanager] durch den Namen des Projektmanagers ersetzt werden.

Diese Vorlage bietet eine empfohlene Struktur und ein empfohlenes Format sowie Beispielinhalte,

erläuternde Anmerkungen und Fragen, um den Autor anzuleiten und anzuregen.

Bitte löschen Sie diese Hinweise und andere Richtlinien aus dem eigentlichen Dokument. Sie dienen

ausschließlich Ihrer Information. Diese sind in dieser Farbe und Schriftart angegeben.

Wenn ein Abschnitt/Unterabschnitt nicht anwendbar ist, löschen Sie ihn nicht. Erwähnen Sie es

stattdessen als solches und erklären Sie, warum es nicht anwendbar ist. Denken Sie daran, eine

Rechtschreibprüfung durchzuführen.

Es ist vorzuziehen, das Datum mit dem Monatsnamen anstelle der Monatsnummer zu verwenden, um

Verwechslungen zu vermeiden (verwenden Sie den 2. Januar 2006 oder den 2. Januar 2006 anstelle von

1.2.2006 oder 2.1.2006).

Dieses Dokument enthält vorformatierte Stile für Überschriften. Um eine Zeile in eine Überschrift

umzuwandeln, wählen Sie die Zeile aus und wählen Sie „BS-Überschrift 1“, „BS-Überschrift 2“ usw. aus

der Dropdown-Liste „Stil“ neben dem Dropdown-Feld „Schriftart“ aus

Inhaltsverzeichnis

1 Dokumentenverlauf 2

1.1 Kontakt für Anfragen und vorgeschlagene Änderungen 2

1.2 Aufzeichnung der Probleme 2

2 Richtlinien zum Ausfüllen dieses Dokuments: 3

3 [Kunde / Projekt] 6

3.1 Zweck 6

3.2 Projektübersicht und Status 6

3.3 Projektziele/Problemstellung 6

4 Projektumfang 7

4.1.1 Einschlüsse 7

4.1.2 Ausschlüsse 7

4.1.3 Phasenweise, falls erforderlich 7

4.2 Wichtige Stakeholder 7

4.3 Projektbezogene und andere Referenzdokumente 7

5 Architekturüberblick 8

5.1 Zielschnittstellen 8

6 Architektonische Entscheidungen 9

6.1 Wichtige architektonische Probleme 9

6.2 Architektonische Risiken und Annahmen 9

7 Lösungsbeschreibung 10

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

7.1 Komponentenmodell 10

7.2 Wiederverwendung von Komponenten 10

7.3 Informationsmodell 10

7.3.1 Informations- und Datenmerkmale 11

7.4 Infrastrukturmodell 11

7.5 Integration und Netzwerkdesign 11

7.6 Sicherheitsarchitektur 11

7.6.1 Anwendungssicherheit 11

7.6.2 Betriebssicherheit 12

8 System Anforderungen 13

8.1 [System-/Komponentenname] 13

8.1.1 Relevantes Flussdiagramm 13

8.1.2 Anforderungen an die Lösungsarchitektur 13

8.1.3 Design Beschreibung 13

9 Implementierung und Migration 14

9.1 Architekturmigrationsplan 14

9.1.1 Migrationsplan 14

9.1.2 Abhängigkeiten auflisten 14

9.2 GLOSSAR 14

10 funktionale Anforderungen 15

10.1 Anforderung – [Funktion 1 Titel] 15

10.2 Ausgänge 15

10.3 Bildschirme 15

10.4 Berichte 15

10.5 Anforderung – [Funktion 2 Titel] 15

10.6 Ausgänge 16

10.7 Bildschirme 16

10.8 Berichte 16

11 Eingaben 17

11.1 Daten 17

11.2 Anwendungen 17

11.3 Dritte Seite 17

12 Design 18

12.1 Farben 18

12.2 Schauen und fühlen 18

12.3 Probleme mit der Benutzerfreundlichkeit 18

12.4 Publikum 18

13 Leistung 19

14 Datenmigration und -konvertierung 20

15 ANHÄNGE 21

15.1 Definitionen 21

15.2 Anhänge 21

16 Abmeldeliste 22

Tische

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

Tabelle 1Dokumentverlauf 2

Tabelle 2 – Projektziele/Problemstellungen 6

Tabelle 3 – Hauptakteure 7

Tabelle 4 – Projektbezogene und andere Referenzdokumente 7

Tabelle 5 – Architekturentscheidungen 9

Tabelle 6 – Wichtige architektonische Probleme 9

Tabelle 7 – Architekturrisiken und Annahmen 9

Tabelle 8 – Relevante Flussdiagramme 13

Tabelle 9 – Glossar 14

Tabelle 10 – Funktionale Anforderungen 15

Tabelle 11 – Funktionale Anforderungen 16

Tabelle 12 – Definitionen 21

Tabelle 13 – Anhänge 21

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

3. [Kunde / Projekt]

1. Zweck

Der Hauptzweck dieses Dokuments besteht darin, die wesentlichen Elemente der Gesamtlösung zu

kommunizieren, damit die geschäftlichen Auswirkungen bewertet und verstanden werden können und

damit die Designaktivitäten in Build/Acquire fortgesetzt werden können, wenn die Initiative genehmigt

wird.

Fügen Sie eine Beschreibung der technischen Entwicklung und der Ergebnisse ein, die bei erfolgreicher

Implementierung der in diesem Dokument beschriebenen Lösung erreicht werden.

2. Projektübersicht und Status

Geben Sie den Hintergrund und Kontext der Initiative sowie ihren aktuellen Status aus Projektperspektive

an.

Der aktuelle Status sollte auch alle wesentlichen Risiken oder Probleme umfassen, die für den Entwurf

relevant sein könnten.

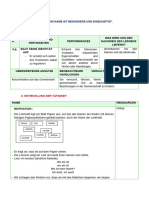

3. Projektziele/Problemstellung

Geben Sie einen kurzen Überblick über die Ziele des Projekts, z. B. einen Überblick über ein neues

Produkt oder eine neue Funktion oder ein neues Supportsystem usw. Fügen Sie eine kurze

Zusammenfassung des Geschäftsbedarfs und der Treiber hinter der Initiative sowie der Unternehmens-,

Design- und Standardbeschränkungen bei. Dazu gehören beispielsweise prognostiziertes Wachstum,

Spitzenverkehrs-/Transaktionsvolumina und Referenzmarktprognosen usw. Einzelheiten entnehmen Sie

bitte der BRD.

Alternativ lässt sich das Ziel am besten als Initiative zur Lösung eines Problems beschreiben. Die

folgende Tabelle enthält ein vorgeschlagenes Format für die Problemstellung.

Das Problem von

Beeinflusst

Die Auswirkungen davon

sind

Eine erfolgreiche Lösung

wäre

4. Tabelle 2 – Projektziele/Problemstellungen

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

Projektumfang

Fügen Sie eine Erklärung ein, die den Projektumfang beschreibt.

1. Einschlüsse

2. Ausschlüsse

3. Phasenweise, falls erforderlich

2. Wichtige Stakeholder

Bereich / Position Name / Rolle Kontakt Nummer

Geschäftsinteressente

n

Technologie-

Stakeholder

Operations-

Stakeholder

Tabelle 3 – Hauptakteure

3. Projektbezogene und andere Referenzdokumente

Listen Sie alle Referenzen auf, die bei der Erstellung dieses Dokuments verwendet wurden.

Dokument Identifikation Titel / Beschreibung / Ort

Projektbezogene

Dokumente

Andere

Referenzdokumente

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

5. Tabelle 4 – Projektbezogene und andere Referenzdokumente

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

Architekturüberblick

Fügen Sie ein Architekturdiagramm der Systeme, Schnittstellen und Informationsflüsse der geplanten

Lösung ein.

Nummerieren Sie jede Schnittstelle unten als Referenz.

1. Zielschnittstellen

Schlüssel Schnittstelle Zweck/Beschreibung

Z.B. 1 Z.B. Solomon, Startrack Beispielsweise stellt die vorhandene Schnittstelle

Manifestinformationen zum Tagesende für Versandzwecke

bereit.

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

6. Architektonische Entscheidungen

Fügen Sie hier eine Zusammenfassung wichtiger Entscheidungen ein, die bei der Ableitung der Lösung

getroffen wurden.

Architekturentscheidungsidenti

Beschreibung

fikator

Z.B.

Wie erfolgt die Rechnungsstellung für zurückgegebene Bestellungen?

AD-01

Die Rechnungsstellung erfolgt durch einen täglichen Batch-Prozess

zwischen…

AD-02

…

Tabelle 5 – Architekturentscheidungen

1. Wichtige architektonische Probleme

Problem-ID Betroffen sind die Beschreibung Eigentümer Status

Systeme

ISS – 01 Identifizieren Sie die In diesem Abschnitt zu Eigentümer des Geschlossen/

betroffenen Systeme dokumentierendes Problem, z Problems, der es bis Offen

anhand des zur Lösung verwalten

Systemnamens, wie 01.01.2003: Es ist nicht klar, wird

in diesem Dokument ob XXX die Fehlermeldung

beschrieben axe generiert.

ISS – 02

….

Tabelle 6 – Wichtige architektonische Probleme

2. Architektonische Risiken und Annahmen

Die wichtigsten architektonischen Risiken und Annahmen sind wie folgt:

Hinweis: Risiken müssen durch das Projektrisikomanagement gemanagt werden

Betroffen sind die

Risikoübernahme Beschreibung

Systeme

Identifizieren Sie die

betroffenen Systeme

anhand des

Z.B. Es wird davon ausgegangen, dass die Migration zu

Systemnamens, wie in

AR – 01 Microsoft .Net Framework für dieses Portal keine Auswirkungen auf

diesem Dokument

die Funktionalität der Systeme hat, die derzeit mit diesem Portal

beschrieben

verbunden sind.

Z.B.

Prognoseportal

7. Tabelle 7 – Architekturrisiken und Annahmen

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

Lösungsbeschreibung

In diesem Abschnitt wird die High-Level-Lösung im Hinblick auf die Systeme/Komponenten und die

Interaktion jeder Komponente mit anderen Systemen/Komponenten beschrieben.

1. Komponentenmodell

Beziehen und beschreiben Sie das Komponentenmodell des Entwurfs.

Eine Komponente ist jedes einsetzbare Element einer Architektur. Es wird durch sein Verhalten oder

seine Funktion charakterisiert, wenn es über eine externe Schnittstelle offengelegt oder ausgedrückt wird.

Komponenten können in andere Komponenten zerlegt oder aggregiert werden. Beispiele hierfür sind ein

Programm, ein Softwaremodul, ein System, ein Datenspeicher, ein Netzwerkelement usw. Jede

Komponente kann die von anderen Komponenten bereitgestellten Dienste nutzen und auch eigene

Dienste bereitstellen.

Das Komponentenmodell beschreibt, wie Komponentensätze an der Definition des Designs beteiligt sind.

Es umfasst statische und dynamische Beziehungen und Interaktionen zwischen Komponenten. Die

Modelldokumentation umfasst typischerweise eine Reihe von Diagrammen, die die verschiedenen Arten

von Beziehungen ausdrücken – zum Beispiel Abhängigkeitsbeziehungen, Nutzungsbeziehungen,

Interaktions- und Zeitbeziehungen usw. Bei einer Partitionierung der Lösung müssen die einzelnen

Teilmengen des Komponentenmodells klar definiert und die Zuordnung zu den jeweiligen Anbietern

ermittelt werden. Jede Teilmenge ist anschließend Gegenstand einer Designkomponentenspezifikation

und wird in der Regel vom/von den Kunden definiert, auf deren Grundlage er eine Kosten- und

Zeitschätzung mit einem vom Projektmanager festgelegten Konfidenzniveau vorlegt.

Es ist nützlich, die folgenden Schnittstellenkategorien zu kennen:

● Benutzerschnittstellen – jene Interaktionen, die vorhanden sind, um die menschliche Interaktion

mit dem System zu ermöglichen;

● Anwendungsdienstschnittstellen – jene Interaktionen, die es ermöglichen, dass die von einem

System bereitgestellten Anwendungsdienste automatisiert von einem anderen System genutzt

werden;

● Betriebsschnittstellen – jene Interaktionen, die zur Verwaltung und zum Betrieb der

Systemumgebung verwendet werden, einschließlich Überwachung, Wiederherstellung und

Ausnahmemanagement;

● Schnittstellen für Systemsynchronisierungsdienste – jene Interaktionen, die zur

synchronisierten Aufrechterhaltung der dauerhaften Referenz- und Zustandsinformationsintegrität

über mehrere Systeme hinweg verwendet werden.

Bei der Spezifikation von Schnittstellen und Diensten ist es wichtig zu verstehen, dass es zwei

wichtige Fälle gibt:

● Funktionale Dienste – in diesem Fall handelt es sich um Dienste, die überwiegend zustandslos

sind, und es besteht eine Eins-zu-eins-Entsprechung zwischen Schnittstelle und Dienst. Jeder

dieser Dienste kann unabhängig beschrieben werden.

● Prozessdienste – Hierbei handelt es sich um Dienste, die einen Prozess implementieren, und

deren Verhalten von vorherigen Aktivitäten abhängt. Typischerweise kann ein einzelner Prozess

viele Schnittstellenaufrufe beinhalten – Aufrufe werden manchmal als „Trigger“ bezeichnet und in

diesem Fall ist es notwendig, nicht nur jede der Schnittstellen zu beschreiben, sondern auch das

Zustandsverhalten des Prozesses selbst.

2. Wiederverwendung von Komponenten

Es ist wichtig, Dienste, Komponenten, Code, Dokumentation usw. zu identifizieren, die für die

Wiederverwendung im Unternehmen in Frage kommen, und die Basisdokumentation so zu entwerfen und

zu pflegen, dass eine Wiederverwendung mit minimalen Kosten möglich ist. In diesem Abschnitt wird

beschrieben, was bei der Wiederverwendung erreicht wurde und welche Probleme auftreten.

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

3. Informationsmodell

Beziehen Sie das für die Lösung relevante Informationsmodell ein (oder verweisen Sie darauf) und

beschreiben Sie es.

Das Informationsmodell umfasst eine strukturierte Sicht auf die Geschäfts-, System- und

Zustandsinformationen, die Gegenstand des Entwurfs sind. Das Informationsmodell muss sich nicht mit

Objekten oder Daten befassen, die extern nicht offengelegt werden (oder wahrscheinlich offengelegt

werden).

Bei datenmanagementintensiven Lösungen wie den Databases of Record macht dieser Teil der Lösung

einen erheblichen Teil der Gesamtlösung aus und kann tatsächlich in einer separaten Dokumentation

enthalten sein, auf die explizit durch Titel, Datum und Version verwiesen wird.

Während die von jeder Schnittstelle übergebenen und zurückgegebenen Informationen im

Komponentenmodell beschrieben werden, ist es in den meisten Fällen auch angebracht, das konsolidierte

Informationsmodell zu beschreiben.

Bei einer Partitionierung der Lösung müssen die einzelnen Teilmengen des Informationsmodells klar

definiert und die Zuordnung zu den jeweiligen Anbietern ermittelt werden.

1. Informations- und Datenmerkmale

Definieren Sie unabhängig von der Komplexität oder Größe des Informationsmodells die erforderlichen

nichtfunktionalen Eigenschaften der Modellelemente (oder Elementgruppen). Zu den zu

berücksichtigenden Merkmalen können unter anderem folgende gehören:

● Persistenz – geben Sie an, welche Elemente des Modells über eine Transaktion oder Sitzung

hinaus bestehen bleiben müssen, einschließlich der Bedingungen, unter denen die Persistenz

möglicherweise nicht mehr erforderlich ist, und des Zeitraums der Persistenz;

● Größe – geben Sie die voraussichtliche Anzahl der Instanzen jedes Elements an;

● Sicherheit und Datenschutz – geben Sie an, welche Elemente besonders sensibler Natur sind

und besondere Zugriffs- oder Offenlegungsmaßnahmen oder Datenschutzbeschränkungen

erfordern;

● Rechtliche und behördliche Vorschriften – geben Sie an, welche Elemente eine bestimmte

Datenaufbewahrung, Archivierung, Protokollierung von Audit-Trails oder andere Maßnahmen

erfordern, um rechtliche oder behördliche Verpflichtungen zu erfüllen. Alle rechtlichen und

behördlichen Anforderungen in Bezug auf Informationen oder Daten sollten als solche

gekennzeichnet sein, auch wenn sie unter anderen Themenüberschriften aufgeführt sind (z. B.

sollten von einer staatlichen Regulierungsbehörde auferlegte Datenschutzanforderungen als

rechtliche und behördliche Anforderungen gekennzeichnet sein, auch wenn sie unter Sicherheit

und Datenschutz aufgeführt sind). );

● Integrität – gibt alle spezifischen Integritäts- oder Gültigkeitsanforderungen an, die mit den

Informationselementen verbunden sind.

4. Infrastrukturmodell

Für IT-Systeme ist möglicherweise ein Infrastrukturmodell erforderlich, in dem die zugrunde liegenden

Server, Speichermedien usw. definiert werden. (In IBM-Begriffen: das Betriebsmodell)

5. Integration und Netzwerkdesign

Gilt für einen IT-Systementwurf, bei dem das zugrunde liegende Kommunikationsnetzwerk definiert

werden muss. Definieren Sie die konzeptionellen Aspekte von Netzwerk- oder Integrationsmechanismen,

die zum Verbinden von Komponenten erforderlich sind. Das Komponentenmodell befasst sich mit

Schnittstellenmechanismen, hauptsächlich aus Sicht der Anwendungs- oder Serviceebene. Hier sind

zusätzliche Informationen zu den Kommunikationsmechanismen, Protokollen oder Netzwerkmodellen

enthalten. Typischerweise werden Einzelheiten dieses Unterabschnitts im Rahmen der

Integrationsspezifikation weiterentwickelt.

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

Es sollten sowohl funktionale als auch nichtfunktionale Merkmale der Integration und des

Netzwerkverhaltens einbezogen werden.

6. Sicherheitsarchitektur

Der Zweck dieses Abschnitts besteht darin, die Sicherheitskontrollen zu beschreiben, die in die Lösung

integriert werden.

1. Anwendungssicherheit

Beschreiben Sie Folgendes:

● Authentifizierung. Wie authentifizieren sich Benutzer beim System? Beschreiben Sie detaillierte

Passwortregeln. Beschreiben Sie, wo die externe Authentifizierungsinfrastruktur verwendet wird,

z. B. Konto-01.

● Genehmigung. Beschreiben Sie die Benutzerkategorien und die ihnen zur Verfügung stehenden

Funktionen. Beziehen Sie alle Benutzer, Kunden, Mitarbeiter und Betriebsmitarbeiter ein, die die

Plattform unterstützen

● Audit/Protokollierung. Beschreiben Sie, was protokolliert wird, und beschreiben Sie alle

verwendeten externen Prüf- oder Protokollierungsplattformen

2. Betriebssicherheit

Beschreiben Sie detailliert alle sicherheitsrelevanten Prozesse und wie das System diese Prozesse

unterstützt:

● Wie registrieren oder registrieren sich Benutzer für den Dienst? Wie werden

Authentifizierungsdaten ausgestellt und zurückgesetzt?

● Wie werden die Zugriffsrechte der Benutzer festgelegt und umgesetzt? Werden

Genehmigungsprozesse für den Benutzerzugriff entwickelt, wenn ja, von wem?

● Wie werden Benutzerzugriffsrechte widerrufen?

● Prozesse zur Verwaltung kryptografischer Schlüssel

● Prozess zur Reaktion auf Sicherheitsvorfälle

● Schwachstellenmanagement – einschließlich der Anwendung von Patches und

Schwachstellenbewertungen

8. Spezielle Prozesse zur Klassifizierung und Verarbeitung von Informationen

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

System Anforderungen

1. [System-/Komponentenname]

Füllen Sie einen pro System/Komponente aus

1. Relevantes Flussdiagramm

Flussdiagramm-ID Name des Flussdiagramms

FCXX

Tabelle 8 – Relevante Flussdiagramme

2. Anforderungen an die Lösungsarchitektur

Der Zweck dieses Abschnitts besteht darin, die spezifischen, wohlgeformten Anforderungen für betroffene

Systeme zu definieren und sie so zu unterteilen, dass die Entwurfsdefinition erleichtert wird.

Bei der Erstellung architektonischer Anforderungen sollte jede in diesem Abschnitt definierte überprüfbare

Anforderung in einem separaten Absatz enthalten sein.

Die Quelle aller Rohanforderungen sollte in der Anforderungsrückverfolgbarkeitsmatrix erfasst werden,

zusammen mit dem Querverweis auf die gekennzeichneten Anforderungen in diesem Abschnitt.

Dieser Abschnitt enthält die spezifischen Anforderungen an die Lösungsarchitektur für

[System-/Komponentenname].

3. Design Beschreibung

9. In diesem Abschnitt wird die Entwurfsantwort des Kunden in Bezug auf das spezifische System/die

spezifische Komponente, die geliefert werden soll, detailliert beschrieben. Wenn in diesem Abschnitt auf

ein Spezifikationsdokument verwiesen wurde, stellen Sie sicher, dass das entsprechende Dokument im

Anhang dieses Dokuments angehängt wurde.

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

Implementierung und Migration

Gehen Sie auf den Gesamtansatz zur Umsetzung ein. Dazu gehören eine Strategie für die Migration

bestehender Prozesse und Systeme sowie Überlegungen zur Datenmigration. In der Regel werden in

diesem Abschnitt Implementierungsphasen definiert, die die Auswirkungen auf den Geschäftsbetrieb

minimieren und gleichzeitig in jeder Phase einen zusätzlichen Geschäftswert bieten.

1. Architekturmigrationsplan

1. Migrationsplan

Fügen Sie einen Architekturmigrationsplan ein. Dieser Plan sollte sich mit dem Gesamtansatz für die

Implementierung der neuen Architektur befassen und die in Abschnitt 6 „Implementierung und Migration“

beschriebenen Details ergänzen. Beispiele für die Arten von Informationen, die hier gefunden werden

können, sind:

● die Abfolge der Migration

● neue Infrastrukturanforderungen

● Liste aller potenziellen Stilllegungen von Technologie oder Infrastruktur, die durch diesen Plan

verursacht werden

● geschäftliche Auswirkungen

● Planen Sie die Datenmigration

2. Abhängigkeiten auflisten

Dieser Abschnitt sollte alle Abhängigkeiten des Plans vom obigen Abschnitt enthalten. Alle identifizierten

Probleme und Risiken sollten über die Probleme und Risikomanagementprozesse des [Unternehmens]

gemanagt werden.

Alle Annahmen dieses Plans und Abhängigkeiten sollten im Abschnitt „Architekturrisiken und Annahmen“

aufgeführt sein.

2. GLOSSAR

Begriff/Akronym Definition / Erweiterung / Beschreibung

Tabellendaten Tabellendaten

10. Tabelle 9 – Glossar

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

funktionale Anforderungen

1. Anforderung – [Funktion 1 Titel]

Titel

BR-FID 99 F Priorität 1 Phase 9

R

I

D

Fluss Schri

der tte

Ereignis der

se Anfor

deru

ng.

Besc

hreib

en

Sie

sie

als

eine

Liste

mit

Aufz

ählun

gszei

chen/

Num

mern

Ziel das

Erge

bnis

diese

r

Reih

e von

Aktio

nen,

z. B.

Benu

tzer

ist

bei

Lösu

ng

ange

meld

et

Unterfun FID

ktionen,

Titel

Annahm Alle

en Anna

hme

n, die

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

bei

der

Ausf

ühru

ng

der

Funk

tion

eine

Rolle

spiel

en, z.

B.:

Der

Benu

tzer

ist

berei

ts

regist

riert

oder

ange

meld

et.

Die

Lösu

ng

wird

die

Rech

te

jedes

Einz

elnen

aner

kenn

en.

Wen

n der

Benu

tzer

nicht

identi

fiziert

werd

en

kann,

bena

chric

htigt

die

Lösu

ng

den

Admi

nistra

tor.

Die

Lösu

ng

speic

hert

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

die

Sitzu

ngsei

nstell

unge

n

auto

matis

ch.

Vorauss Was

etzungen sind

die

Vora

usset

zung

en

für

die

Ausf

ühru

ng

diese

s

Fluss

diagr

amm

s?

Liste

der

Bedi

ngun

gen,

die

vorlie

gen

sollte

n,

bevo

r der

Proz

ess

ausg

eführ

t

werd

en

kann,

z. B.:

Der

Benu

tzer

hat

eine

laufe

nde

Drifts

itzun

g

und

hat

auf

die

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

Lösu

ng

zuge

griffe

n.

Der

Benu

tzer

hat

Zugri

ffsrec

hte.

Der

Benu

tzer

wurd

e zur

Benu

tzerli

ste

hinzu

gefü

gt

usw.

Postbedi In

ngungen welc

hem

Zust

and

sich

die

Lösu

ng

befin

det,

nach

dem

der

Proz

ess

ausg

eführ

t

wurd

e, z.

B.:

Der

Benu

tzer

hat

entsp

rech

end

seine

n

Bere

chtig

unge

n

Zugri

ff auf

die

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

Anw

endu

ng

Benutzer Verw

oberfläc eis

he auf

den

UI-

Proto

typ

oder

spezi

fisch

e

bilds

chirm

- und

UI-

bezo

gene

Hinw

eise

Geschäft Welc

sregeln he

Bedi

ngun

gen

gelte

n für

die

Funk

tion?

Alle

dom

änen

spezi

fisch

en

Kenn

tniss

e

oder

Algor

ithme

n

oder

Validi

erun

gsre

geln

(rele

vant

für

diese

n

Anw

endu

ngsfa

ll), z.

Nach

drei

erfol

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

glose

n

Anm

eldev

ersuc

hen

sperr

t die

Lösu

ng

den

Benu

tzer

aus

und

bena

chric

htigt

den

Syst

ema

dmini

strat

or.

Verwand Dies

te ist

Flussdia optio

gramme nal.

oder Alle

Prozesse Fluss

diagr

amm

e

auflis

ten,

diese

s

Fluss

diagr

amm

oder

verw

andt

e

Fluss

diagr

amm

e

einbe

ziehe

n,

erwei

tern

oder

spezi

alisie

ren

Problem Erläu

e terun

gen

vom

Benu

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

tzer

erfor

derlic

h.

Alle

Frag

en

zum

Fluss

diagr

amm

Verweise Anfor

deru

ngsn

umm

er,

Doku

ment

e,

Pers

onen

Anmerku Alle

ngen Notiz

en,

die

zur

Verd

eutlic

hung

des

Proz

esse

s und

der

verfü

gbar

en

Infor

matio

nen

oder

Optio

nen

zur

Erled

igung

der

Aufg

abe

beitr

agen

könn

en.

Beis

piel:

Benu

tzern

ame

und

Pass

wort

sind

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

die

gleic

hen

wie

für

ihr

Mitar

beite

rkont

o.

Tabelle 10 – Funktionale Anforderungen

Das obige Raster ist für jede identifizierte Funktion zu verwenden.

Kopieren Sie bei Bedarf das Flussdiagramm von BRD in diesen Abschnitt des Dokuments.

2. Ausgänge

3. Bildschirme

4. Berichte

5. Anforderung – [Funktion 2 Titel]

Titel

BR-FID 99 F Priorität 1 Phase 9

R

I

D

Fluss Schri

der tte

Ereignis der

se Anfor

deru

ng.

Besc

hreib

en

Sie

sie

als

eine

Liste

mit

Aufz

ählun

gszei

chen/

Num

mern

Ziel das

Erge

bnis

diese

r

Reih

e von

Aktio

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

nen,

z. B.

Benu

tzer

ist

bei

Lösu

ng

ange

meld

et

Unterfun FID

ktionen,

Titel

Annahm Alle

en Anna

hme

n, die

bei

der

Ausf

ühru

ng

der

Funk

tion

eine

Rolle

spiel

en, z.

B.:

Der

Benu

tzer

ist

berei

ts

regist

riert

oder

ange

meld

et.

Die

Lösu

ng

wird

die

Rech

te

jedes

Einz

elnen

aner

kenn

en.

Wen

n der

Benu

tzer

nicht

identi

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

fiziert

werd

en

kann,

bena

chric

htigt

die

Lösu

ng

den

Admi

nistra

tor.

Die

Lösu

ng

speic

hert

die

Sitzu

ngsei

nstell

unge

n

auto

matis

ch.

Vorauss Was

etzungen sind

die

Anfor

deru

ngen

für

die

Ausf

ühru

ng

diese

s

Fluss

diagr

amm

s?

Liste

der

Bedi

ngun

gen,

die

vorlie

gen

sollte

n,

bevo

r der

Proz

ess

ausg

eführ

t

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

werd

en

kann,

z. B.:

Der

Benu

tzer

hat

eine

laufe

nde

Drifts

itzun

g

und

hat

auf

die

Lösu

ng

zuge

griffe

n.

Der

Benu

tzer

hat

Zugri

ffsrec

hte.

Der

Benu

tzer

wurd

e zur

Benu

tzerli

ste

hinzu

gefü

gt

usw.

Postbedi In

ngungen welc

hem

Zust

and

sich

die

Lösu

ng

befin

det,

nach

dem

der

Proz

ess

ausg

eführ

t

wurd

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

e, z.

B.:

Der

Benu

tzer

hat

entsp

rech

end

seine

n

Bere

chtig

unge

n

Zugri

ff auf

die

Anw

endu

ng

Benutzer Verw

oberfläc eis

he auf

den

UI-

Proto

typ

oder

spezi

fisch

e

bilds

chirm

- und

UI-

bezo

gene

Hinw

eise

Geschäft Welc

sregeln he

Bedi

ngun

gen

gelte

n für

die

Funk

tion?

Alle

dom

änen

spezi

fisch

en

Kenn

tniss

e

oder

Algor

ithme

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

n

oder

Validi

erun

gsre

geln

(rele

vant

für

diese

n

Anw

endu

ngsfa

ll), z.

Nach

drei

erfol

glose

n

Anm

eldev

ersuc

hen

sperr

t die

Lösu

ng

den

Benu

tzer

aus

und

bena

chric

htigt

den

Syst

ema

dmini

strat

or.

Verwand Dies

te ist

Flussdia optio

gramme nal.

oder Alle

Prozesse Fluss

diagr

amm

e

auflis

ten,

diese

s

Fluss

diagr

amm

oder

verw

andt

e

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

Fluss

diagr

amm

e

einbe

ziehe

n,

erwei

tern

oder

spezi

alisie

ren

Problem Erläu

e terun

gen

vom

Benu

tzer

erfor

derlic

h.

Alle

Frag

en

zum

Fluss

diagr

amm

Verweise Anfor

deru

ngsn

umm

er,

Doku

ment

e,

Pers

onen

Anmerku Alle

ngen Notiz

en,

die

zur

Verd

eutlic

hung

des

Proz

esse

s und

der

verfü

gbar

en

Infor

matio

nen

oder

Optio

nen

zur

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

Erled

igung

der

Aufg

abe

beitr

agen

könn

en.

Beis

piel:

Benu

tzern

ame

und

Pass

wort

sind

die

gleic

hen

wie

für

ihr

Mitar

beite

rkont

o.

Tabelle 11 – Funktionale Anforderungen

Das obige Raster ist für jede identifizierte Funktion zu verwenden.

Kopieren Sie bei Bedarf das Flussdiagramm von BRD in diesen Abschnitt des Dokuments.

6. Ausgänge

7. Bildschirme

11. Berichte

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

Eingaben

1. Daten

2. Anwendungen

12. Dritte Seite

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

Design

1. Farben

2. Schauen und fühlen

3. Probleme mit der Benutzerfreundlichkeit

13. Publikum

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

Leistung

14. Beschreiben Sie die Leistungsfähigkeiten und Einschränkungen der Lösung.

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

Datenmigration und -konvertierung

15. Wenn eine Anwendung geändert werden soll, geben Sie hier an, ob Datenkonvertierungen für

vorhandene Datensätze erforderlich sind. Wenn eine neue Anwendung eine bestehende Anwendung

ersetzt, geben Sie hier an, welche Datenmigration/-konvertierung erforderlich ist

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

ANHÄNGE

Listen Sie die Dokumente auf, die für den Leser des Architectural Design Document nützlich wären

1. Definitionen

In diesem Dokument wird auf die folgenden Wörter, Akronyme und Abkürzungen verwiesen.

Begriff Definition

Tabelle 12 – Definitionen

2. Anhänge

Dokumentnummer Titel

16. Tabelle 13 – Anhänge

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

Abmeldeliste

Projektleitung _____________________ ____/____/______

[Positionstitel]

Berater _____________________ ____/____/______

[Positionstitel]

xxxxx _____________________ ____/____/______

[Positionstitel]

XXXXX _____________________ ____/____/______

(Entwicklungsmanager)

[Unternehmen] Seite 22 von 22 SDD – [Kunde / Projekt]

Das könnte Ihnen auch gefallen

- Blogs als Unterstützung im Projektmanagement: Wordpress als ProjektplattformVon EverandBlogs als Unterstützung im Projektmanagement: Wordpress als ProjektplattformNoch keine Bewertungen

- Ty4121 Ausfüllhilfe iTWO BasisseminarDokument28 SeitenTy4121 Ausfüllhilfe iTWO BasisseminarmanjeethtbNoch keine Bewertungen

- Der Einsatz von Wikis im IT-Projektmanagement: Anforderungsanalyse, Konzeption und prototypische Implementierung in einem mittelständischen SoftwareunternehmenVon EverandDer Einsatz von Wikis im IT-Projektmanagement: Anforderungsanalyse, Konzeption und prototypische Implementierung in einem mittelständischen SoftwareunternehmenNoch keine Bewertungen

- CAD RichtlinieDokument17 SeitenCAD RichtliniefeelingbloppyNoch keine Bewertungen

- BIM_AH_Muster-AIADokument66 SeitenBIM_AH_Muster-AIAstefy frNoch keine Bewertungen

- Business Engineering - Auf Dem Weg Zum UnternehmenDokument11 SeitenBusiness Engineering - Auf Dem Weg Zum UnternehmenRoman SchulzNoch keine Bewertungen

- Merkmale effizienten Modellierens: Entwerfen mit Autodesk InventorVon EverandMerkmale effizienten Modellierens: Entwerfen mit Autodesk InventorNoch keine Bewertungen

- Bim Lod Konzept v16Dokument14 SeitenBim Lod Konzept v16Ten YurNoch keine Bewertungen

- Netzplantechnik Übungsaufgaben PDFDokument11 SeitenNetzplantechnik Übungsaufgaben PDFChris ScheurenNoch keine Bewertungen

- Praxis der Projektplanung: Projektmanagement konkretVon EverandPraxis der Projektplanung: Projektmanagement konkretNoch keine Bewertungen

- Ordnung SIA 103 2003Dokument68 SeitenOrdnung SIA 103 2003majk.sikajNoch keine Bewertungen

- Management von IT-Projekten: in der öffentlichen VerwaltungVon EverandManagement von IT-Projekten: in der öffentlichen VerwaltungNoch keine Bewertungen

- Anleitung Zur Modellbasierten LV-Erstellung Mit ITWO 5D-DataDokument28 SeitenAnleitung Zur Modellbasierten LV-Erstellung Mit ITWO 5D-DataGimi GionesNoch keine Bewertungen

- Autodesk AutoCAD 2020 - Grundlagen in Theorie und Praxis: Viele praktische Übungen am Übungsbeispiel: Digitale FabrikplanungVon EverandAutodesk AutoCAD 2020 - Grundlagen in Theorie und Praxis: Viele praktische Übungen am Übungsbeispiel: Digitale FabrikplanungNoch keine Bewertungen

- CAD-Richtlinie 2 - 3410Dokument18 SeitenCAD-Richtlinie 2 - 3410feelingbloppyNoch keine Bewertungen

- Mbaec StatikDokument64 SeitenMbaec StatikSerhat KayırılanNoch keine Bewertungen

- Bim D Ap22 Awf V2.0Dokument31 SeitenBim D Ap22 Awf V2.0PamelaNoch keine Bewertungen

- 2012-04-23+Merkblatt+fuer+Sichtbetonbauten Final LowDokument56 Seiten2012-04-23+Merkblatt+fuer+Sichtbetonbauten Final Lowkevin smithNoch keine Bewertungen

- Critical-Chain-Projektmanagement CCPM Management Thorsten SchmitzDokument30 SeitenCritical-Chain-Projektmanagement CCPM Management Thorsten SchmitzHakan CetinkayaNoch keine Bewertungen

- AutoCad 2018Dokument321 SeitenAutoCad 2018wongtheenguyenNoch keine Bewertungen

- DOKU WSK21 Aufgabenstellung-BegleitheftDokument11 SeitenDOKU WSK21 Aufgabenstellung-Begleitheft林穎立Noch keine Bewertungen

- Operating Instructions Pomux kh53 Pomux kh53 Advanced de en Im0011969Dokument50 SeitenOperating Instructions Pomux kh53 Pomux kh53 Advanced de en Im0011969fcogarcesariasNoch keine Bewertungen

- 180216Dokument40 Seiten180216JESUSCALVILLONoch keine Bewertungen

- Ordnung SIA 104 2003Dokument154 SeitenOrdnung SIA 104 2003majk.sikajNoch keine Bewertungen

- SOC SLA Template v1 Idc2bpDokument14 SeitenSOC SLA Template v1 Idc2bpScribdTranslationsNoch keine Bewertungen

- Aufn Und SpanntechnikDokument17 SeitenAufn Und Spanntechniktongtu.hutNoch keine Bewertungen

- Et-Impermeabilizacoes IiDokument90 SeitenEt-Impermeabilizacoes IiquintianNoch keine Bewertungen

- SPMPDokument4 SeitenSPMProbsonNoch keine Bewertungen

- Vdi DVGW 6023 e 2012-04Dokument32 SeitenVdi DVGW 6023 e 2012-04Ibrahim RebhiNoch keine Bewertungen

- GS 91006-4Dokument6 SeitenGS 91006-4Muthu GaneshNoch keine Bewertungen

- Swe - 2Dokument4 SeitenSwe - 2RozhanNoch keine Bewertungen

- ProjektmanagementDokument59 SeitenProjektmanagementLucas AssisNoch keine Bewertungen

- Management Automotive Prozesse PDFDokument173 SeitenManagement Automotive Prozesse PDFquantumflightNoch keine Bewertungen

- V12 Mika Lusail-Katara-Hotel PDFDokument22 SeitenV12 Mika Lusail-Katara-Hotel PDFcharvi shinyNoch keine Bewertungen

- Schlussbericht BMBF-Projekt Fun-of-Use Für GeschäftsanwendungenDokument59 SeitenSchlussbericht BMBF-Projekt Fun-of-Use Für GeschäftsanwendungenHartmut SchmittNoch keine Bewertungen

- HLS - ISO Normen 9001 - 27001Dokument8 SeitenHLS - ISO Normen 9001 - 27001mcNoch keine Bewertungen

- Das Profil System 1 2018 de V02Dokument348 SeitenDas Profil System 1 2018 de V02Karen MarquezNoch keine Bewertungen

- BAP BIM Projektabwicklungsplan 2019 01Dokument32 SeitenBAP BIM Projektabwicklungsplan 2019 01PamelaNoch keine Bewertungen

- Print2CAD Postprocessor German PDFDokument100 SeitenPrint2CAD Postprocessor German PDFmsitorusNoch keine Bewertungen

- Udzbenik Alpsko-Skijanje SU I HZUTS PDFDokument56 SeitenUdzbenik Alpsko-Skijanje SU I HZUTS PDFmarecic-rothNoch keine Bewertungen

- Astra 12001 ProjektierungundausfuehrungvonkunstbautendernationalDokument49 SeitenAstra 12001 ProjektierungundausfuehrungvonkunstbautendernationalShaolinmaxNoch keine Bewertungen

- Siemens WKC Fu G120C Eplanp8 Makros V004 Ep19Dokument18 SeitenSiemens WKC Fu G120C Eplanp8 Makros V004 Ep19César AtachauNoch keine Bewertungen

- BMW Group Standard GS 95004: Befundung Von FeldbeanstandungenDokument35 SeitenBMW Group Standard GS 95004: Befundung Von Feldbeanstandungent.osieckiNoch keine Bewertungen

- WSK Uibk BG XX SP All 002 BapDokument31 SeitenWSK Uibk BG XX SP All 002 Bap林穎立Noch keine Bewertungen

- Roloff Matek Maschinenelemente FormelsammlungDokument317 SeitenRoloff Matek Maschinenelemente FormelsammlungLajos PuskásNoch keine Bewertungen

- DIN 18008-02 Glas - Konstruktionsregeln - Linienförmig Gelagerte VerglasungDokument13 SeitenDIN 18008-02 Glas - Konstruktionsregeln - Linienförmig Gelagerte VerglasungRamin shahAlizadeh100% (2)

- Technische Info BIM Architektur Und Ingenieurbau VorlageDokument25 SeitenTechnische Info BIM Architektur Und Ingenieurbau VorlagecytroxeNoch keine Bewertungen

- Standardphbv 27 DeutschDokument28 SeitenStandardphbv 27 Deutschvjx77639Noch keine Bewertungen

- CLT Designer HelpDokument22 SeitenCLT Designer HelpJulian WangNoch keine Bewertungen

- EN-41 - FMS19 - Annex 1 Part A - Specification of Services - DefDokument1 SeiteEN-41 - FMS19 - Annex 1 Part A - Specification of Services - DefZerihun FekadeNoch keine Bewertungen

- Catalogo Elementos TravantesDokument43 SeitenCatalogo Elementos TravantesRamon MachadoNoch keine Bewertungen

- SWE1 2 SoftwareprozesseDokument94 SeitenSWE1 2 Softwareprozessemsiuuuuuuu7Noch keine Bewertungen

- Handbuch. CANdelaStudio. Version 7.0 DeutschDokument136 SeitenHandbuch. CANdelaStudio. Version 7.0 DeutschmstubbaNoch keine Bewertungen

- Baubetrieb Teil 1: Stand: August 2018 Nur Für Den SchulgebrauchDokument45 SeitenBaubetrieb Teil 1: Stand: August 2018 Nur Für Den SchulgebrauchUssama BenNoch keine Bewertungen

- Kapitel5 Softwareanforderungen SS2007Dokument20 SeitenKapitel5 Softwareanforderungen SS2007heavyjoeNoch keine Bewertungen

- de 760576805Dokument30 Seitende 760576805janardhanaNoch keine Bewertungen

- PaletaPosicionadora 92x10x1,2mmDokument1 SeitePaletaPosicionadora 92x10x1,2mmHenrique DelgadoNoch keine Bewertungen

- Aa-Bericht Über Vorbeugende Wartung - ItpDokument32 SeitenAa-Bericht Über Vorbeugende Wartung - ItpScribdTranslationsNoch keine Bewertungen

- Aktivität 2 - ZellzyklusDokument3 SeitenAktivität 2 - ZellzyklusScribdTranslationsNoch keine Bewertungen

- Gehäuse Der Schwarzen PerleDokument5 SeitenGehäuse Der Schwarzen PerleScribdTranslationsNoch keine Bewertungen

- IG2 SHAHID REHAN20191202-3236-11ekn05Dokument26 SeitenIG2 SHAHID REHAN20191202-3236-11ekn05ScribdTranslationsNoch keine Bewertungen

- Spirituelle StagnationDokument4 SeitenSpirituelle StagnationScribdTranslationsNoch keine Bewertungen

- Fall 4 ASICS-FragenDokument1 SeiteFall 4 ASICS-FragenScribdTranslationsNoch keine Bewertungen

- DD124-Prüfung 2Dokument8 SeitenDD124-Prüfung 2ScribdTranslationsNoch keine Bewertungen

- The Air Liquide Airgas Merger Case AnalysisDokument16 SeitenThe Air Liquide Airgas Merger Case AnalysisScribdTranslationsNoch keine Bewertungen

- Abschlussprüfung - Finanzverwaltung - Gruppe Nr. 11 - KopieDokument12 SeitenAbschlussprüfung - Finanzverwaltung - Gruppe Nr. 11 - KopieScribdTranslationsNoch keine Bewertungen

- Erklärung Der NetzwerkschichtenDokument4 SeitenErklärung Der NetzwerkschichtenScribdTranslationsNoch keine Bewertungen

- Sitzung Mein Name Ist Besonders Und EinzigartigDokument3 SeitenSitzung Mein Name Ist Besonders Und EinzigartigScribdTranslationsNoch keine Bewertungen

- Lehrplan Für Die Rpas-Prüfung Gelöst - WortDokument9 SeitenLehrplan Für Die Rpas-Prüfung Gelöst - WortScribdTranslationsNoch keine Bewertungen

- Bedeutung Der Führung in Der RegulierungswissenschaftDokument21 SeitenBedeutung Der Führung in Der RegulierungswissenschaftScribdTranslationsNoch keine Bewertungen

- Fallstudie - Lösung - Alternative FinanzierungDokument6 SeitenFallstudie - Lösung - Alternative FinanzierungScribdTranslationsNoch keine Bewertungen

- Fragen Zur Überprüfung Der AltenpflegeDokument33 SeitenFragen Zur Überprüfung Der AltenpflegeScribdTranslationsNoch keine Bewertungen

- PC3-Simulationstools Zur EntscheidungsfindungDokument9 SeitenPC3-Simulationstools Zur EntscheidungsfindungScribdTranslationsNoch keine Bewertungen

- Stressfragebogen Für LehrerDokument2 SeitenStressfragebogen Für LehrerScribdTranslationsNoch keine Bewertungen

- Colun MarktforschungDokument9 SeitenColun MarktforschungScribdTranslationsNoch keine Bewertungen

- Excel PraxisDokument10 SeitenExcel PraxisScribdTranslationsNoch keine Bewertungen

- Schullöser - Grundlegendes EnglischDokument3 SeitenSchullöser - Grundlegendes EnglischScribdTranslationsNoch keine Bewertungen

- M2 - TI - Skills Für Mündliche Und Schriftliche Kommunikation PDFDokument5 SeitenM2 - TI - Skills Für Mündliche Und Schriftliche Kommunikation PDFScribdTranslationsNoch keine Bewertungen

- Coca Cola LeistungsbewertungDokument2 SeitenCoca Cola LeistungsbewertungScribdTranslationsNoch keine Bewertungen

- Bankfragen PC Virtuelle Einheit 2Dokument14 SeitenBankfragen PC Virtuelle Einheit 2ScribdTranslationsNoch keine Bewertungen

- GerüstrechnerDokument14 SeitenGerüstrechnerScribdTranslationsNoch keine Bewertungen

- Risikomatrix: Auf Afrikanische Fotosafari GehenDokument15 SeitenRisikomatrix: Auf Afrikanische Fotosafari GehenScribdTranslationsNoch keine Bewertungen

- Menschliches Design - 384 ZeilenDokument7 SeitenMenschliches Design - 384 ZeilenScribdTranslationsNoch keine Bewertungen

- Workshop 13 Situations Requirements HSEQDokument15 SeitenWorkshop 13 Situations Requirements HSEQScribdTranslationsNoch keine Bewertungen

- WorldcomDokument6 SeitenWorldcomScribdTranslationsNoch keine Bewertungen

- Rosenkranz, Um Das Kind-Gott Zu HebenDokument17 SeitenRosenkranz, Um Das Kind-Gott Zu HebenScribdTranslationsNoch keine Bewertungen

- Geschäftsplan Für WettenDokument15 SeitenGeschäftsplan Für WettenScribdTranslationsNoch keine Bewertungen

- Methodenhandbuch Systemische ArbeitDokument53 SeitenMethodenhandbuch Systemische Arbeitikarus960100% (3)

- PB0004 D 3 0314 KUKA Hohe TraglastDokument21 SeitenPB0004 D 3 0314 KUKA Hohe TraglastManser KhalidNoch keine Bewertungen

- Shopfloor ManagementDokument22 SeitenShopfloor Managementozkanyilmaz100% (1)

- CIM Im Mittelstand PDFDokument242 SeitenCIM Im Mittelstand PDFjohnerickmmNoch keine Bewertungen

- FMEA DE Formblatt Vorlagen DFMEA PFMEA FMEA-MSR 210810Dokument12 SeitenFMEA DE Formblatt Vorlagen DFMEA PFMEA FMEA-MSR 210810Brayan D KeithiiNoch keine Bewertungen

- Werkzeuge Zur Code-Analyse - PresentationDokument34 SeitenWerkzeuge Zur Code-Analyse - PresentationBob FerrisNoch keine Bewertungen

- Exam RT1 2006 1Dokument11 SeitenExam RT1 2006 1Armando MaloneNoch keine Bewertungen

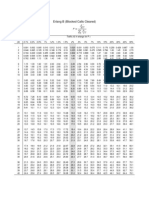

- Erlang B TableDokument4 SeitenErlang B TableOanh Lém LỉnhNoch keine Bewertungen

- Laws of UX: 10 praktische Grundprinzipien für intuitives, menschenzentriertes UX-DesignVon EverandLaws of UX: 10 praktische Grundprinzipien für intuitives, menschenzentriertes UX-DesignNoch keine Bewertungen

- Verdiene passives Einkommen mit Quora und hänge deinen Job an den NagelVon EverandVerdiene passives Einkommen mit Quora und hänge deinen Job an den NagelNoch keine Bewertungen

- Lexikon der Symbole und Archetypen für die TraumdeutungVon EverandLexikon der Symbole und Archetypen für die TraumdeutungBewertung: 5 von 5 Sternen5/5 (1)

- Kinder lernen Sprache(n): Alltagsorientierte Sprachförderung in der KindertagesstätteVon EverandKinder lernen Sprache(n): Alltagsorientierte Sprachförderung in der KindertagesstätteNoch keine Bewertungen

- Personal Kanban: Visualisierung und Planung von Aufgaben, Projekten und Terminen mit dem Kanban-BoardVon EverandPersonal Kanban: Visualisierung und Planung von Aufgaben, Projekten und Terminen mit dem Kanban-BoardBewertung: 3.5 von 5 Sternen3.5/5 (46)

- Der perfekte Businessplan: Praxisbuch für Existenzgründer, Manager und Unternehmer: Mit vielen Beispielen, Checklisten und Tipps - Inklusive Businessplan-VorlageVon EverandDer perfekte Businessplan: Praxisbuch für Existenzgründer, Manager und Unternehmer: Mit vielen Beispielen, Checklisten und Tipps - Inklusive Businessplan-VorlageNoch keine Bewertungen

- Token Economy: Wie das Web3 das Internet revolutioniert (German Edition): Wie das Web3 das Internet revolutioniert (German Edition): Wie das Web3 das Internet revolutioniert (German Edition)Von EverandToken Economy: Wie das Web3 das Internet revolutioniert (German Edition): Wie das Web3 das Internet revolutioniert (German Edition): Wie das Web3 das Internet revolutioniert (German Edition)Bewertung: 5 von 5 Sternen5/5 (1)

- Die Bedürfnispyramide: Menschliche Bedürfnisse verstehen und einordnenVon EverandDie Bedürfnispyramide: Menschliche Bedürfnisse verstehen und einordnenBewertung: 4 von 5 Sternen4/5 (2)

- Webseiten hacken: Schnelleinstieg inkl. Entwicklung eigener AngriffsscripteVon EverandWebseiten hacken: Schnelleinstieg inkl. Entwicklung eigener AngriffsscripteNoch keine Bewertungen

- Case Study Training: 40 Fallstudien zur Vorbereitung auf das Bewerbungsgespräch im ConsultingVon EverandCase Study Training: 40 Fallstudien zur Vorbereitung auf das Bewerbungsgespräch im ConsultingNoch keine Bewertungen

- Die Blockchain-Revolution: Wie die Technologie hinter Bitcoin nicht nur das Finanzsystem, sondern die ganze Welt verändertVon EverandDie Blockchain-Revolution: Wie die Technologie hinter Bitcoin nicht nur das Finanzsystem, sondern die ganze Welt verändertBewertung: 3.5 von 5 Sternen3.5/5 (4)

- Das E-Commerce Buch: Marktanalysen - Geschäftsmodelle - StrategienVon EverandDas E-Commerce Buch: Marktanalysen - Geschäftsmodelle - StrategienBewertung: 5 von 5 Sternen5/5 (1)

- Hacken mit Python und Kali-Linux: Entwicklung eigener Hackingtools mit Python unter Kali-LinuxVon EverandHacken mit Python und Kali-Linux: Entwicklung eigener Hackingtools mit Python unter Kali-LinuxNoch keine Bewertungen

- Das Sensor-Buch: Mit Elektronik, Arduino und Raspberry Pi die Welt erfassenVon EverandDas Sensor-Buch: Mit Elektronik, Arduino und Raspberry Pi die Welt erfassenNoch keine Bewertungen

- PRINCE2: Leitfaden zur methodischen PrüfungsvorbereitungVon EverandPRINCE2: Leitfaden zur methodischen PrüfungsvorbereitungBewertung: 5 von 5 Sternen5/5 (1)

- Perspektive Unternehmensberatung 2017: Case Studies, Branchenüberblick und Erfahrungsbericht zum Einstieg ins ConsultingVon EverandPerspektive Unternehmensberatung 2017: Case Studies, Branchenüberblick und Erfahrungsbericht zum Einstieg ins ConsultingBewertung: 4 von 5 Sternen4/5 (1)

- Bug Bounty Hunting mit Kali-Linux oder Parrot Security OS: Hacking als Hautberuf oder NebenjobVon EverandBug Bounty Hunting mit Kali-Linux oder Parrot Security OS: Hacking als Hautberuf oder NebenjobBewertung: 3 von 5 Sternen3/5 (1)

- Die SWOT-Analyse: Erstellen Sie einen Strategieplan für Ihr UnternehmenVon EverandDie SWOT-Analyse: Erstellen Sie einen Strategieplan für Ihr UnternehmenNoch keine Bewertungen

- Launch: Die ultimative Anleitung für das E-Mail-MarketingVon EverandLaunch: Die ultimative Anleitung für das E-Mail-MarketingBewertung: 5 von 5 Sternen5/5 (1)

- 55 Artikelideen für Ihr Blog (Tipps für attraktive Blogposts und erfolgreiches Bloggen)Von Everand55 Artikelideen für Ihr Blog (Tipps für attraktive Blogposts und erfolgreiches Bloggen)Noch keine Bewertungen

- Linux – kurz & gut: Die wichtigen BefehleVon EverandLinux – kurz & gut: Die wichtigen BefehleBewertung: 4 von 5 Sternen4/5 (1)